Phishing nel futuro: statistiche e proiezioni per il 2022 e oltre

Il phishing è il trucco più antico nel libro di un hacker. Eppure, nonostante la sua età, questo particolare vettore di attacco è il più duraturo di tutti. Nel tempo, i tentativi di phishing sono ampiamente migliorati nella loro capacità di apparire più legittimi e di ingannare in modo convincente i profani e, in molti casi, anche gli esperti di sicurezza informatica.

Con l'emergere dell'intelligenza artificiale, dell'Internet delle cose e delle tecnologie correlate, è probabile che il volume e la virulenza del phishing aumentino. Non sorprende che APWG riporti che i siti Web di phishing sono aumentati da un numero di 138.328 a 266.387 , rappresentando un aumento quasi doppio nel breve periodo tra il quarto trimestre del 2018 e il terzo trimestre del 2019.

Questa è solo una delle tante statistiche allarmanti che rivelano quanto il phishing sia stato devastante nel recente passato sia per le persone che per le aziende. Eventi recenti, sviluppi tecnologici (IA e deep fake) e dati circostanti indicano in modo preoccupante – come scoprirai in questo articolo – che la minaccia del phishing potrebbe diventare ancora più grande e insidiosa di quanto non sia già.

E potremmo non essere completamente preparati per questo.

Statistiche di phishing: il danno fatto

Condividi questa immagine sul tuo sito

Le statistiche sul phishing mostrano una tendenza al rialzo, un'impennata inconfondibile che non si osservava negli ultimi 3 anni. Greg Aaaron, APWG Senior Research Fellow, ha dichiarato: "Questo è il periodo peggiore per il phishing che l'APWG abbia visto in tre anni, dal quarto trimestre del 2016".

Secondo Verizon, il 32% delle violazioni dei dati segnalate nel 2018 sono state il risultato di attacchi di phishing. La situazione è peggiorata ulteriormente nel 2019 con il phishing responsabile del 90% delle violazioni dei dati. Le statistiche suggeriscono che gli hacker si affidano ancora prevalentemente all'ingegneria sociale e ai trucchi della fiducia piuttosto che alla forza bruta e ad altri attacchi più sofisticati per accedere a informazioni sensibili di utenti/imprese.

L'efficacia e l'elevata percentuale di successo degli attacchi di phishing per i criminali informatici può essere stimata anche dal fatto che ogni mese vengono creati fino a 1,5 milioni di siti Web di phishing . Un'attività così straordinariamente elevata può essere sostenuta solo se gli agenti dietro il phishing ne traggono un notevole profitto.

In effetti, a livello di impresa, le perdite medie subite dalle aziende di medie dimensioni compromesse dal phishing sono di 1,6 milioni di dollari. Non c'è da stupirsi che il phishing abbia un posto speciale nel cuore di ogni hacker.

Il successo duraturo del phishing è semplicemente il risultato della nostra tendenza umana a essere tentati di compiere un'azione, soprattutto quando ci fidiamo della fonte.

Salvatore Stolfo, CTO di Alluresecurity osserva opportunamente:

È vero che l'IA può essere decodificata e utilizzata dagli avversari per prendere di mira le persone con attacchi informatici. Ma la realtà è che quando si tratta di phishing, gli aggressori non hanno nemmeno bisogno di essere così esperti di tecnologia per avere successo. Ed è per questo che il phishing continua a persistere come vettore di attacco top. Attinge al nostro istinto di base di fidarci e fare clic su un collegamento che riteniamo provenga da una fonte legittima, come la tua banca, o un marchio che conosci e di cui ti fidi come Microsoft, Netflix o PayPal.

Metodi in evoluzione – Phishers on the Storm

I metodi e le strategie per il phishing diventeranno solo più sofisticati con il tempo. In effetti, i miglioramenti nelle tecniche sono già evidenti, puntando verso un ambiente di cybersecurity gravemente precario nei tempi a venire.

Condividi questa immagine sul tuo sito

Spear-phishing

Abbiamo già assistito al cambiamento delle norme in materia di phishing via e-mail. Tradizionalmente, l'approccio del fucile è più comunemente impiegato quando l'hacker vuole attirare quante più persone possibile. Ma è molto più probabile che gli attacchi alla sicurezza aziendale abbiano successo se eseguiti in modo mirato, una tecnica nota come spear-phishing.

Cisco afferma che il 95% di tutti gli attacchi alle reti di sicurezza aziendali sono possibili grazie allo spear-phishing. In un attacco di spear-phishing, un hacker potrebbe impersonare un membro reale, spesso di alto profilo, di un'organizzazione o di un settore nel tentativo di ingannare il destinatario dell'e-mail per divulgare le sue informazioni.

Le e-mail di spear-phishing sono state sfruttate appieno come metodo di infezione principale utilizzato dal 71% dei gruppi di hacker nel 2017. L'alto tasso di successo dello spear-phishing è semplicemente il risultato di una rappresentazione meglio mascherata, che attira anche i più attenti a essere truffato.

Dennis Bell, un esperto IT e fondatore di Byblos Coffee, prevede che:

Nel 2021, lo Spear phishing sarebbe più diffuso… AI e ML possono essere utilizzati per identificare i migliori obiettivi in base a ciò che fanno online. Possono persino raccogliere informazioni su chi ha più accesso alla propria rete aziendale. Una volta che AI e ML hanno creato i profili, possono iniziare a inviare materiali di phishing personalizzati in base alle vulnerabilità del bersaglio.

Falsi profondi e intelligenza artificiale

L'abuso dell'IA e il conseguente sviluppo di tecnologie come un deep fake è un altro duro colpo alle nostre speranze di un Internet libero dal phishing. Prima dell'intelligenza artificiale, i phisher potevano solo mascherarsi dietro e-mail e siti Web progettati in modo intelligente. Con l'intelligenza artificiale e il deep fake, possono persino impersonare il volto e la voce di qualsiasi persona scelgano, dando alle frodi di ingegneria sociale una dimensione completamente nuova.

Kim Martin, VP Marketing presso la società di biometria ID R&D, sottolinea:

I truffatori utilizzano l'apprendimento automatico e l'intelligenza artificiale per condurre sofisticati attacchi di phishing in cui impersonano utenti reali e autorizzati attraverso progressi nel linguaggio sintetico. In uno scenario recente ha coinvolto una voce "deep fake" che ha indotto un CEO a trasferire $ 243.000 a un fornitore ungherese. Il CEO pensava che la richiesta provenisse dal suo capo. Con queste capacità, i truffatori hanno trovato un nuovo veicolo per l'ingegneria sociale e un modo per superare l'autenticazione basata sulla biometria se non sono disponibili le protezioni adeguate.

I progressi nell'elaborazione del linguaggio naturale aprono un'altra strada per gli attori delle minacce. L'uso dell'apprendimento automatico per comporre corrispondenze ufficiali progettate per truffare il personale aziendale è una possibilità molto reale oggi e quasi sicuramente diventerà più diffuso in futuro.

L'elaborazione del linguaggio naturale è uno dei campi più attivamente ricercati nell'IA, in grado di comprendere i linguaggi umani e comunicare in modo efficace utilizzando gli stessi. Poiché queste capacità migliorano nel tempo, notare la differenza tra il linguaggio umano e quello originato dalla macchina sarà una sfida enorme. Come sottolinea l'esperta di privacy digitale Attila Tomaschek :

un criminale informatico potrebbe iniettare un malware in un thread di posta elettronica esistente che ha la capacità di sfruttare AI e ML per analizzare la lingua e il contesto del thread per apprendere ed emulare il linguaggio umano naturale e quindi personalizzare e-mail di phishing convincenti e dal suono naturale a obiettivi individuali". Sottolinea anche come i chatbot basati sull'intelligenza artificiale possono indurre le vittime a fare clic su collegamenti dannosi.

Il fatto più allarmante tra tutti questi è che questa non è una previsione futuristica troppo lontana dai giorni nostri per iniziare a preoccuparsi. Queste sono capacità molto reali che già esistono in misura quasi spaventosa.

L'apprendimento automatico può anche rendere gli attacchi di phishing non rilevabili. Nel tempo, l'e-mail può imparare a bypassare i filtri e-mail, utilizzando un linguaggio sempre più realistico per apparire completamente legittimo. Su questo, condivide Will Pearce, Senior Security Consultant presso Silent Break Security

Adversarial Machine Learning ha la capacità di rendere non rilevabili i tentativi di phishing: alcune ricerche pubblicate nel 2019 chiamate "Proof-Pudding" hanno fatto proprio questo. Il filtro antispam di Proofpoint stava perdendo i punteggi di previsione dello spam, la ricerca ha raccolto un set di dati e ha addestrato un modello per emettere parole che avrebbero assicurato che le e-mail di phishing non venissero rilevate. I sistemi di Machine Learning sono una nuova superficie di attacco che generalmente non è ben compresa.

Considerando che semplici algoritmi possono essere utilizzati per determinare anche informazioni nascoste sui profili Facebook, la combinazione di deep fake e contraddittorio ML amplierà notevolmente la gamma di attacchi a disposizione di un phisher medio.

Attacchi omografici

Un attacco omografico sfrutta il fatto che molte lettere nell'alfabeto della maggior parte delle lingue moderne sono simili. Ad esempio, la lettera B è β in greco. Sapendo questo, un sito Web di phishing dannoso può utilizzare un nome di dominio che assomiglia esattamente a un altro dominio legittimo. La differenza di un piccolo carattere è spesso impossibile da notare, soprattutto sugli schermi di dispositivi palmari più piccoli come gli smartphone.

Ad esempio: https://www.theíndependent.com/ differisce dal dominio di The Independent solo per un carattere: la ‘í' per la ‘i'. Questi domini simili si aggiungono solo all'arsenale di tecniche a disposizione dei moderni phisher.

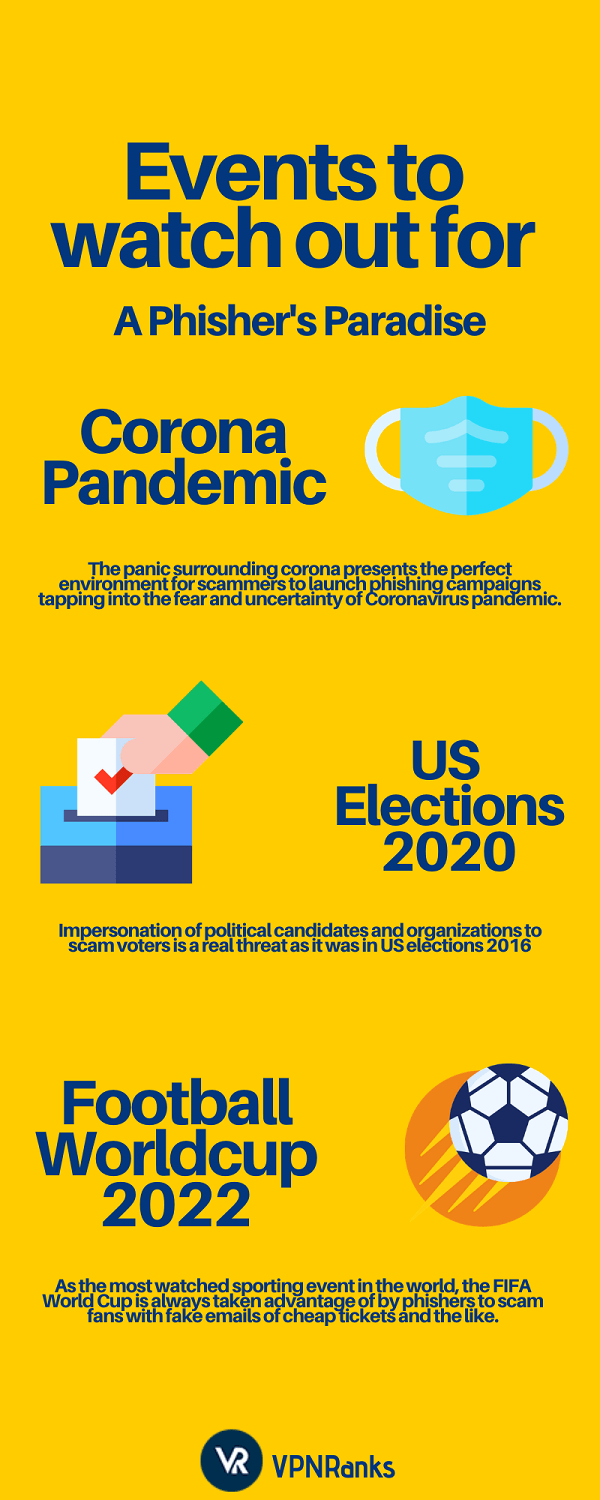

Il futuro a venire – Corona, elezioni statunitensi e abusi della tecnologia

Condividi questa immagine sul tuo sito

Le capacità tecnologiche rappresentano solo un'area di opportunità tra le tante che i phisher stanno sfruttando per lanciare attacchi informatici sempre più devastanti. Sfruttando il panico creato dal misterioso coronavirus, i truffatori stanno lanciando campagne di phishing per indurre le persone a fare clic su collegamenti dannosi e a fornire informazioni sensibili.

Il caso più notevole di tali exploit di phishing è stato segnalato da Kaspersky in cui e-mail di phishing che fingono di essere inviate dal CDC rubano le tue informazioni quando fai clic su un collegamento che richiede l'accesso a Outlook. Le e-mail provengono da un dominio cdc-gov.org, sebbene il dominio del CDC legittimo sia cdc.gov.

Basti dire che è estremamente difficile per un utente medio notare questa differenza nel dominio e sospettare una frode, soprattutto quando l'e-mail è formulata in modo così convincente con collegamenti esterni che sembrano legittimi. Naturalmente, in realtà non c'è nulla di legittimo nell'intera e-mail.

Queste tattiche traggono la loro efficacia dal panico che circonda la situazione (in questo caso, il coronavirus), dove l'incertezza e l'urgenza prevalenti possono cortocircuitare anche il giudizio di un saggio. Contro le minacce della vita reale, il pericolo di attacchi informatici, non importa quanto reali, è, nella migliore delle ipotesi, distante e periferico.

Le elezioni americane del 2021 si presenteranno come un'altra opportunità per i phisher di fare i loro cattivi affari come hanno fatto nelle elezioni precedenti. Come nota acutamente Orion Casetto, Direttore del Product Marketing di Exabeam

Il phishing non scomparirà presto. Il fervore che circonda le elezioni presidenziali statunitensi del 2021 fornisce agli aspiranti aggressori l'ambiente perfetto per eseguire campagne di phishing e ingegneria sociale. Molte persone sono appassionate, pronte ad agire e ricevono un diluvio di comunicazioni da nuove fonti; questa è una tempesta perfetta che lascia ampie opportunità alle persone di cadere vittime di e-mail di phishing ben congegnate mascherate da comunicazioni di organizzazioni politiche e candidati.

Questi eventi importanti, insieme all'assistenza dell'IA, non faranno altro che incoraggiare phisher e truffatori a implementare campagne estremamente dannose mirate contro ogni settore della società, dall'individuo a organizzazioni di tutte le dimensioni.

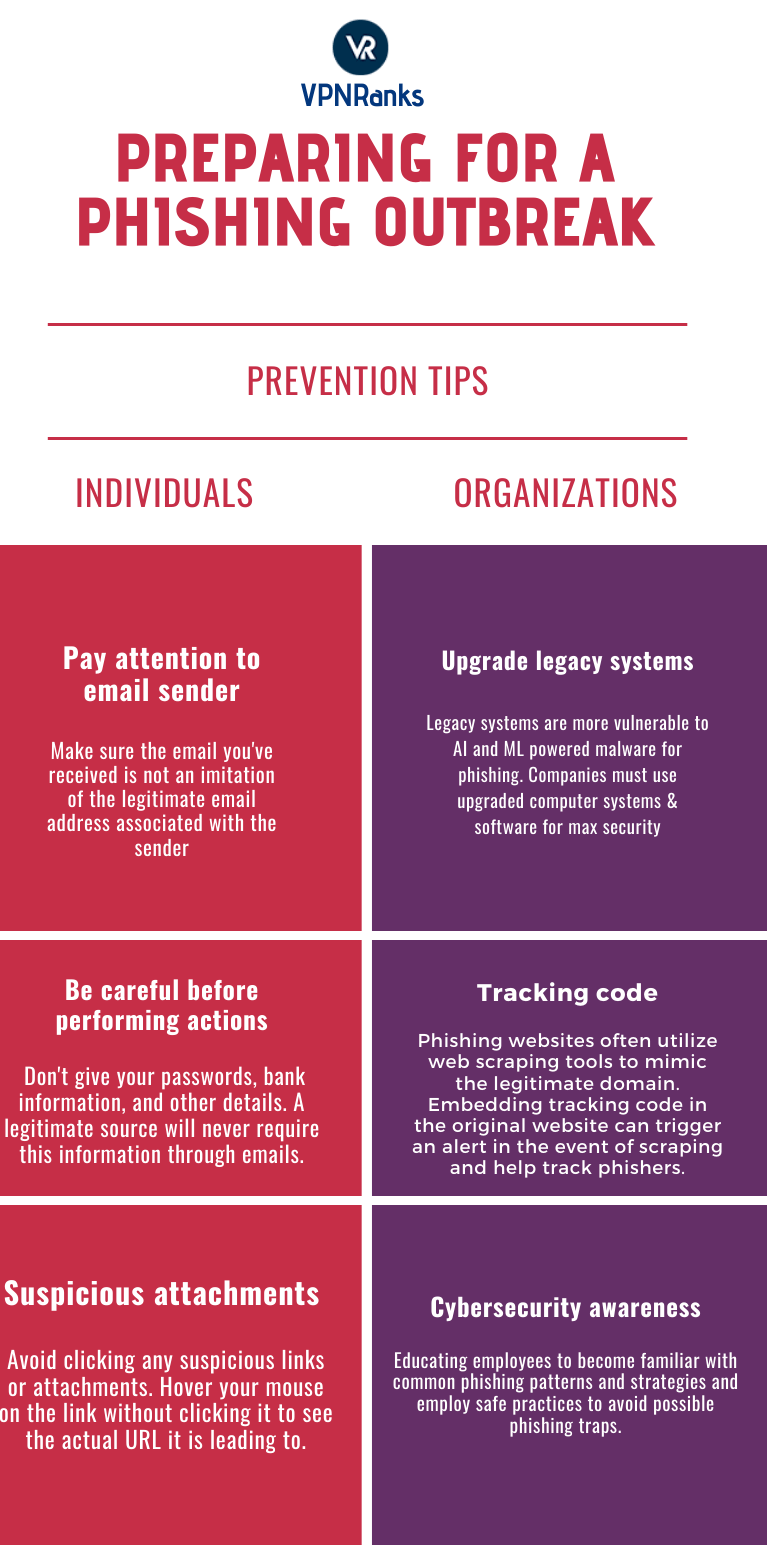

Prepararsi per un focolaio di phishing

La migliore difesa contro il phishing è ancora il tuo semplice giudizio antiquato, intelligenza, buon senso e cautela. Sfortunatamente, in un mondo frenetico in cui le persone hanno una capacità di attenzione in calo e una pazienza ancora più bassa, sta diventando una vera sfida prestare attenzione e cautela prima di ogni link che fai clic e di ogni sito web che visiti.

Questo è il motivo per cui anche il software anti-phishing sta acquisendo importanza per assistere gli esseri umani con un giudizio fallibile. Tuttavia, alcuni suggerimenti di buon senso possono comunque salvarti dal diventare la prossima vittima di phishing.

Condividi questa immagine sul tuo sito

Suggerimenti per gli utenti

- Presta attenzione al mittente dell'e-mail: leggi sempre gli indirizzi e-mail dei mittenti nella tua casella di posta. Piccole modifiche all'ortografia, caratteri, segni di punteggiatura, ecc. che indicano un imitatore sono un'enorme bandiera rossa.

- Fai molta attenzione prima di eseguire azioni: le e-mail di phishing generalmente ti chiedono di eseguire alcune azioni come fare clic su un collegamento e/o fornire password, PIN, numeri di conto bancario, ecc. Tali e-mail devono essere evitate a tutti i costi a meno che tu non sia assolutamente sicuro di cosa stai facendo.

- Allegati sospetti: un'altra caratteristica comune delle e-mail di phishing sono gli strani allegati e-mail. Se vedi file o collegamenti allegati a un'e-mail che non ti aspetti, è meglio evitare di scaricare o fare clic su qualsiasi cosa. Puoi anche posizionare il cursore su un allegato o un collegamento per un po' e controllare l'URL effettivo verso cui punta (senza fare clic su di esso).

Il ruolo delle organizzazioni

Queste sono alcune precauzioni che puoi prendere come utente. Ma le organizzazioni di ogni tipo sono ancora più responsabili di affrontare il phishing in modo più efficace. Possono iniziare aggiornando i loro sistemi informatici legacy vulnerabili a quelli moderni e aggiornati come Threat Intelligence Team Leader presso Skybox Security, sottolinea Sivan Nir

Il rapporto NCSC del 2019 ha scoperto che più di 318 reti pubbliche funzionano su Windows XP nonostante Microsoft abbia terminato il supporto per esso nel 2014. Con le aziende che si affidano a software "legacy" e i criminali informatici che utilizzano AI e ML per mutare il loro malware, gli attacchi di phishing diventano quasi invisibili a un occhi dell'azienda e ancora più devastante.

Stolfo osserva che la maggior parte dei phisher usa spesso il web scraping per imitare il dominio legittimo. Raccomanda di incorporare il codice nel sito Web originale che consenta ai webmaster di tracciare e rilevare se il loro sito Web è stato raschiato, portando con sé il codice incorporato. Questo codice attiva quindi un avviso e raccoglie informazioni sull'hacker come la sua geolocalizzazione per aiutare a rintracciare l'origine del problema.

Sebbene queste misure siano importanti per le aziende per migliorare la propria resilienza contro gli attacchi di phishing, non c'è nulla che possa sostituire la consapevolezza degli utenti come strategia preventiva più efficace per contrastare il phishing. Nella sua forma più elementare, il phishing è essenzialmente un elaborato trucco di fiducia.

È quindi logico che gli utenti che sono al passo con le attuali tendenze di phishing siano molto più attrezzati per identificare un attacco di phishing e una corretta identificazione è tutto ciò che serve per proteggersi da esso. Come osserva il team di Packet Lab :

La tendenza del phishing sarà sicuramente in circolazione per il 2021 e le età a venire. Come ha affermato una volta Marcus Hutchins (un famoso autore di malware), l'arte di invertire e creare malware di basso livello sta iniziando a diventare un'arte perduta perché il phishing è solo un modo molto più semplice per gli avversari e gli hacker di raggiungere i propri obiettivi. Packetlabs è un grande sostenitore di questo e spesso include campagne di phishing come parte delle nostre valutazioni per aumentare la consapevolezza della sicurezza informatica e insegnare ai dipendenti come individuare e, si spera, evitare il phishing

Parola finale

Tutti i punti dati esistenti e le proiezioni future indicano che la minaccia del phishing come vettore di attacco più diffuso è destinata a permanere. In effetti, il phishing come tecnica si sta rapidamente evolvendo verso livelli più elevati di sofisticazione sfruttando le potenti capacità dell'intelligenza artificiale.

Se ciò non bastasse, il panico che circonda il Coronavirus, le imminenti elezioni negli Stati Uniti e altri eventi importanti non faranno altro che esacerbare la minaccia fungendo da ambiente perfetto per far fiorire insidiose campagne di phishing e attirare tutti i tipi di utenti a livello individuale e organizzativo livello allo stesso modo.

Nonostante la gravità della situazione attuale, sono le misure più semplici che saranno cruciali se la società in generale vuole superare questo momento difficile: mantenere la calma. Ma quanto possiamo rimanere calmi di fronte a una pandemia globale che fa sembrare insignificanti in confronto tutte le altre preoccupazioni – decisamente importanti di per sé stesse?