Andmepüük tulevikus: statistika ja prognoosid 2022. aastaks ja pärast seda

Andmepüük on häkkerite raamatute vanim trikk. Kuid vaatamata oma vanusele on see konkreetne rünnakuvektor neist kõigist kõige püsivam. Aja jooksul on andmepüügikatsete suutlikkus näida õigustatum ja veenvalt petta võhikuid ja paljudel juhtudel isegi küberjulgeolekueksperte.

Tehisintellekti, asjade Interneti ja sellega seotud tehnoloogiate esilekerkimisega andmepüügi maht ja virulentsus tõenäoliselt ainult suureneb. Pole üllatav, et APWG andmetel on andmepüügiveebisaitide arv kasvanud 138 328-lt 266 387-le, mis tähendab peaaegu kahekordset kasvu 2018. aasta neljanda kvartali ja 2019. aasta kolmanda kvartali vahel.

See on vaid üks paljudest murettekitavatest statistikatest, mis näitavad, kui laastav on andmepüük lähiminevikus nii inimeste kui ka ettevõtete jaoks olnud. Hiljutised sündmused, tehnoloogiline areng (AI ja sügav võltsing) ja ümbritsevad andmed näitavad murettekitavalt – nagu sellest artiklist saate teada –, et andmepüügi oht võib muutuda veelgi suuremaks ja salakavalamaks, kui see praegu on.

Ja me ei pruugi olla selleks täielikult valmis.

Andmepüügistatistika – tehtud kahju

Jagage seda pilti oma saidil

Andmepüügistatistika näitab tõusutrendi, eksimatut tõusu, mida pole viimase 3 aasta jooksul täheldatud. APWG vanemteadur Greg Aaaron ütles: "See on halvim andmepüügi periood, mida APWG on kolme aasta jooksul näinud, alates 2016. aasta neljandast kvartalist."

Verizoni andmetel oli 32% 2018. aastal teatatud andmerikkumistest andmepüügirünnakute tagajärg. See muutus 2019. aastal veelgi hullemaks, kuna 90% andmetega seotud rikkumistest põhjustas andmepüügi. Statistika viitab sellele, et häkkerid toetuvad kasutajate/ettevõtete tundlikule teabele juurdepääsuks endiselt peamiselt sotsiaalsele manipuleerimisele ja usaldustrikkidele, mitte jõhkrale jõule ja muudele keerukamatele rünnakutele.

Küberkurjategijate andmepüügirünnakute tõhusust ja kõrget õnnestumisprotsenti saab hinnata ka selle põhjal, et iga kuu luuakse koguni 1,5 miljonit andmepüügi veebisaiti . Sellist erakordselt suurt aktiivsust saab säilitada ainult siis, kui andmepüügi taga olevad agendid saavad sellest palju kasu.

Tegelikult on andmepüügist ohustatud keskmise suurusega ettevõtete keskmine kahju ettevõtte tasandil 1,6 miljonit dollarit. Pole ime, et andmepüügil on iga häkkeri südames eriline koht.

Andmepüügi püsiv edu tuleneb lihtsalt meie inimlikust kalduvusest toimingu sooritamiseks, eriti kui usaldame allikat.

Alluresecurity tehnoloogiadirektor Salvatore Stolfo märgib tabavalt:

On tõsi, et AI võivad olla pöördprojekteeritud ja vastased relvastatud, et sihikule võtta inimesi küberrünnakutega. Kuid tegelikkus on see, et andmepüügiga seoses ei pea ründajad edu saavutamiseks isegi niivõrd tehnikatundlikud olema. Ja seepärast püsib andmepüük endiselt peamise rünnakuvektorina. See puudutab meie põhiinstinkti usaldada ja klõpsata lingil, mis meie arvates pärineb seaduslikust allikast, näiteks teie pangast, või brändilt, mida tunnete ja usaldate, nagu Microsoft, Netflix või PayPal.

Arenevad meetodid – Andmepüüdjad tormil

Andmepüügi meetodid ja strateegiad muutuvad aja jooksul ainult keerukamaks. Tegelikult on tehnikate täiustused juba ilmsed, mis viitab tõsiselt ebakindlale küberjulgeolekukeskkonnale tulevastel aegadel.

Jagage seda pilti oma saidil

Odaandmepüük

Oleme juba näinud e-kirjade andmepüügi normide muutumist. Traditsiooniliselt kasutatakse jahipüssi meetodit sagedamini, kui häkker soovib meelitada võimalikult palju inimesi. Kuid ettevõtte turvalisuse vastu suunatud ründed osutuvad palju tõenäolisemalt edukaks, kui neid sooritatakse sihipäraselt – seda tehnikat nimetatakse andmepüügiks.

Cisco väidab, et 95% kõigist ettevõtete turvavõrkude vastu suunatud rünnakutest on võimalikud tänu andmepüügile. Andmepüügi rünnaku korral võib häkker kehastuda tõelise – sageli kõrge profiiliga – organisatsiooni või tööstuse liikmena, püüdes meelitada e-kirja saajat oma teabe avaldama.

Andmepüügi e-kirju kasutati 2017 aastal 71% häkkerirühmade peamise nakatumismeetodina täielikult ära. Andmepüügi kõrge edukuse määr on lihtsalt paremini varjatud kellegi teisena esinemise tulemus, mis meelitab isegi ettevaatlikumad meist on petetud.

IT-ekspert ja Byblos Coffee asutaja Dennis Bell ennustab, et:

2021 aastal oleks õngepüük rohkem levinud… AI-d ja ML-i saab kasutada parimate sihtmärkide tuvastamiseks selle põhjal, mida nad võrgus teevad. Nad võivad isegi koguda teavet selle kohta, kellel on nende ettevõtte võrgus kõige suurem juurdepääs. Kui AI ja ML on profiilid välja mõelnud, saavad nad hakata saatma kohandatud andmepüügimaterjale, mis põhinevad sihtmärgi haavatavustel.

Deep Fakes ja AI

Tehisintellekti kuritarvitamine ja sellest tulenev tehnoloogiate areng, nagu sügav võlts, on veel üks ränk löök meie lootustele andmepüügivaba Interneti osas. Enne tehisintellekti suutsid andmepüüdjad maskeerida end vaid nutikalt kujundatud meilide ja veebisaitide taha. Tehisintellekti ja sügava võltsinguga võivad nad kehastuda isegi iga valitud inimese näo ja häälena, andes sotsiaalse manipuleerimise pettustele täiesti uue mõõtme.

Kim Martin, biomeetriaettevõtte ID R&D turundusjuht, juhib tähelepanu:

Petturid kasutavad masinõpet ja tehisintellekti keerukate andmepüügirünnakute läbiviimiseks, kus nad esinevad sünteetilise kõne edusammude kaudu tõeliste ja volitatud kasutajatena. Hiljutises stsenaariumis oli hääl "sügav võlts", mis pettis tegevjuhi üle 243 000 dollarit Ungari tarnijale. Tegevjuht arvas, et palve tuli tema ülemuselt. Nende võimaluste abil on petturid leidnud uue vahendi sotsiaalseks manipuleerimiseks ja viisi, kuidas biomeetrilisest autentimisest mööda pääseda, kui nõuetekohast kaitset pole.

Loomuliku keele töötlemise edusammud avavad ohus osalejatele veel ühe tee. Masinõppe kasutamine äripersonali petmiseks mõeldud ametlike kirjade koostamiseks on täna väga reaalne võimalus ja muutub peaaegu kindlasti ka tulevikus levinumaks.

Loomuliku keele töötlemine on AI üks aktiivsemalt uuritud valdkondi, mis suudab mõista inimkeeli ja seda kasutades tõhusalt suhelda. Kuna need võimalused aja jooksul paranevad, on inimeste ja masinate päritolu keele erinevuse märkamine tohutu väljakutse. Nagu digitaalse privaatsuse ekspert Attila Tomaschek rõhutab:

küberkurjategija võib sisestada olemasolevasse meililõime pahavara, millel on võime kasutada tehisintellekti ja ML-i, et analüüsida lõime keelt ja konteksti, õppida ja jäljendada loomulikku inimkeelt ning kohandada seeläbi veenvaid, loomuliku kõlaga andmepüügimeile. individuaalsetele sihtmärkidele." Ta juhib tähelepanu ka sellele, kuidas AI-põhised vestlusrobotid võivad petta ohvreid pahatahtlikel linkidel klõpsama.

Kõige murettekitavam tõsiasi kõigi nende seas on see, et see ei ole futuristlik ennustus, mis on tänapäevast liiga kaugel, et hakata muretsema. Need on väga reaalsed võimed, mis on juba peaaegu hirmutaval määral olemas.

Masinõpe võib andmepüügirünnakud ka tuvastamatuks muuta. Aja jooksul võib e-post õppida meilifiltritest mööda minema, kasutades üha realistlikumat keelt, et näida täiesti õigustatud. Seda jagab ettevõtte Silent Break Security turvalisuse vanemkonsultant Will Pearce

Võistleval masinõppel on võimalus andmepüügikatsed tuvastamatuks muuta – mõned 2019. aastal avaldatud uuringud „Proof-Pudding" just seda tegid. Proofpointi rämpspostifilter lekitas rämpsposti ennustusskoore, uurimus kogus andmestikku ja koolitas mudelit sõnade väljastamiseks, mis tagaksid andmepüügimeilide "avastamata jätmise". Masinõppesüsteemid on uus ründepind, mida üldiselt hästi ei mõisteta.

Arvestades, et lihtsaid algoritme saab kasutada isegi Facebooki profiilidel peidetud teabe leidmiseks, laiendab sügava võltsitud ja võistleva ML-i kombinatsioon märkimisväärselt keskmise andmepüüdja käsutuses olevate rünnakute ulatust.

Homograafide rünnakud

Homograafi rünnak kasutab ära asjaolu, et enamiku kaasaegsete keelte tähestiku tähed on sarnased. Näiteks täht B on kreeka keeles β. Seda teades võib pahatahtlik andmepüügisait kasutada domeeninime, mis näeb välja täpselt nagu mõni muu seaduslik domeen. Ühe väikese tegelase erinevust on sageli võimatu märgata, eriti väiksemate pihuseadmete nagu nutitelefonide ekraanidel.

Näiteks: https://www.theíndependent.com/ erineb The Independenti domeenist ainult ühe tähemärgi poolest: i tähistab i. Need sarnased domeenid täiendavad tänapäevaste andmepüüdjate käsutuses olevate tehnikate arsenali.

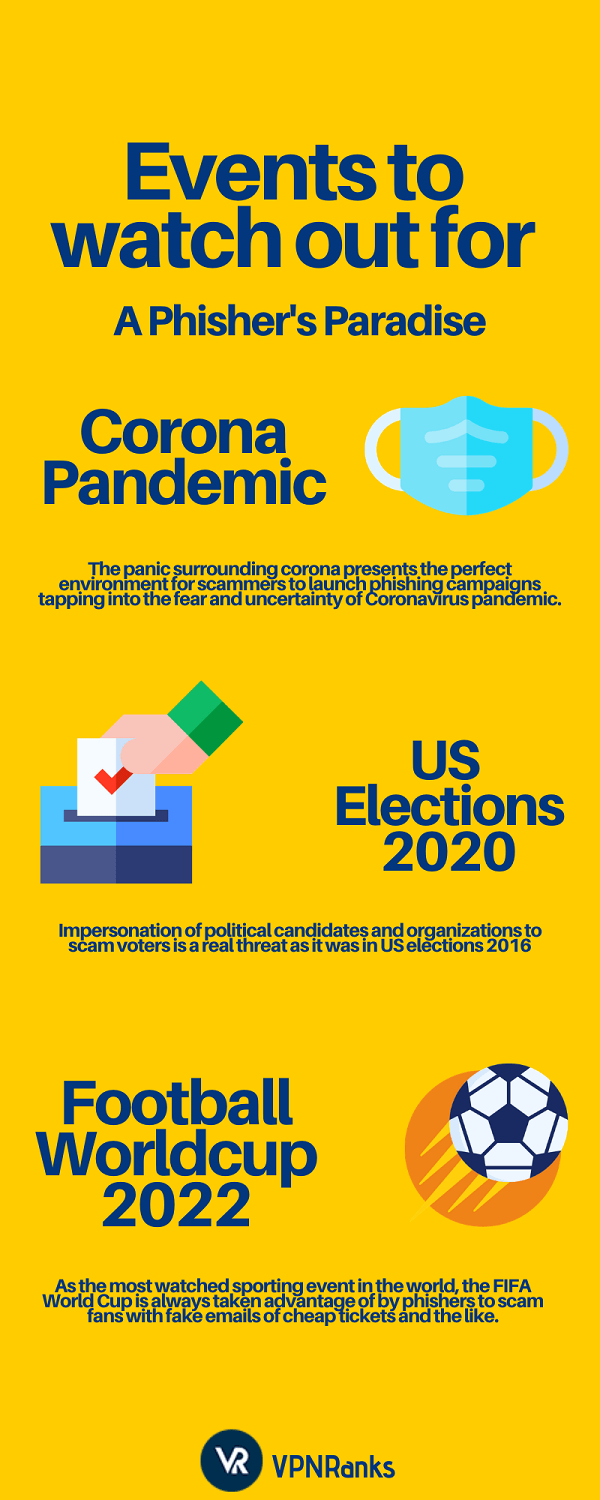

Tulevik – koroona, USA valimised ja tehnoloogia kuritarvitamine

Jagage seda pilti oma saidil

Tehnoloogilised võimalused on vaid üks võimalus paljudest, mida andmepüüdjad kasutavad üha laastavamate küberrünnakute käivitamiseks. Kasutades ära salapärase koroonaviiruse tekitatud paanikat, käivitavad petturid andmepüügikampaaniaid, et petta inimesi pahatahtlikel linkidel klõpsama ja tundlikku teavet edastama.

Kaspersky teatas kõige tähelepanuväärsemast sellise andmepüügi juhtumist, kus andmepüügimeilid, mis teesklevad, et CDC on saatnud, varastavad teie teavet, kui klõpsate Outlooki sisselogimist küsival lingil. Meilid pärinevad cdc-gov.org domeenist, kuigi seadusliku CDC domeen on cdc.gov.

Piisab, kui tavakasutajal on äärmiselt raske märgata seda erinevust domeenis ja kahtlustada pettust, eriti kui kiri on nii veenvalt sõnastatud koos õiguspäraselt ilmuvate välislinkidega. Muidugi pole kogu meilis tegelikkuses midagi seaduslikku.

Need taktikad ammutavad oma tõhusust olukorraga (antud juhul koroonaviirusega) ümbritsevast paanikast, kus valdav ebakindlus ja kiireloomulisus võivad lühistada isegi targa mehe otsuse. Reaalse elu ohtude vastu on küberrünnakute oht, ükskõik kui reaalne, vaid parimal juhul kauge ja perifeerne.

USA 2021. aasta valimised on andmepüüdjate jaoks järjekordne võimalus oma halba äri ajada, nagu eelmistel valimistel. Nagu Exabeami tooteturunduse direktor Orion Casetto tähelepanelikult märgib

Andmepüük ei kao niipea. USA 2021. aasta presidendivalimisi ümbritsev tulihinge loob potentsiaalsetele ründajatele ideaalse keskkonna andmepüügi- ja sotsiaalse manipuleerimise kampaaniate läbiviimiseks. Paljud inimesed on kirglikud, valmis tegutsema ja saavad uutest allikatest teabetulva; see on täiuslik torm, mis jätab inimestele palju võimalusi langeda hästi koostatud andmepüügimeilide ohvriks, mis on maskeeritud poliitiliste organisatsioonide ja kandidaatide suhtluseks.

Need olulised sündmused koos tehisintellekti abiga julgustavad andmepüüdjaid ja pettureid rakendama ülimalt kahjulikke kampaaniaid, mis on suunatud ühiskonna kõikidele osadele alates üksikisikust kuni igas suuruses organisatsioonideni.

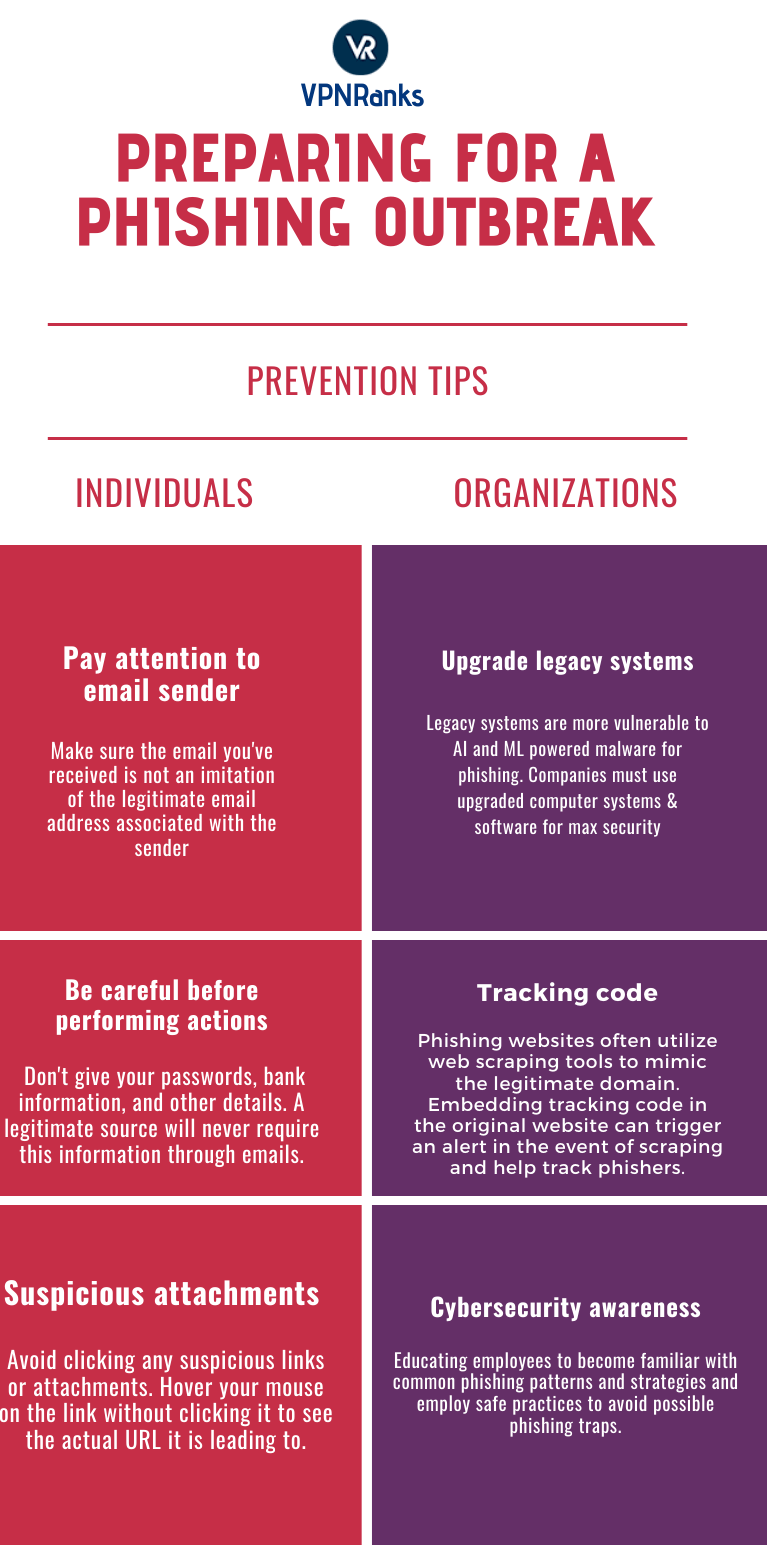

Andmepüügipuhanguks valmistumine

Parim kaitse andmepüügi vastu on ikka teie vanamoodne otsustusvõime, intelligentsus, terve mõistus ja ettevaatlikkus. Kahjuks on kiires maailmas, kus inimeste tähelepanuvõime väheneb ja kannatlikkus veelgi väiksem, muutumas üsna keeruliseks olla ettevaatlik ja ettevaatlik enne iga lingi klõpsamist ja iga külastatavat veebisaiti.

Seetõttu muutub ka andmepüügivastane tarkvara üha olulisemaks, et aidata inimestel teha ekslikke otsuseid. Sellegipoolest võivad mõned terve mõistuse näpunäited päästa teid järgmiseks andmepüügi ohvriks saamast.

Jagage seda pilti oma saidil

Näpunäiteid kasutajatele

- Pöörake tähelepanu meili saatjale: lugege alati oma postkastis olevate saatjate e-posti aadresse. Väikesed õigekirjamuudatused, märgid, kirjavahemärgid jne, mis viitavad jäljendajale, on tohutu punane lipp.

- Olge enne toimingute sooritamist väga ettevaatlik: andmepüügimeilid paluvad teil üldjuhul teha mõnda toimingut, näiteks klõpsata lingil ja/või sisestada oma paroolid, PIN-koodid, pangakonto numbrid jne. Selliseid e-kirju tuleb iga hinna eest vältida, välja arvatud juhul, kui olete milleski täiesti kindel. sa teed.

- Kahtlased manused: Andmepüügimeilide teine levinud omadus on kummalised meilimanused. Kui näete meilile lisatud faile või linke, mida te ei oodanud, on parem hoiduda allalaadimisest või millegi klõpsamisest. Samuti võite hõljutada kursorit mõneks ajaks manuse või lingi kohal ja kontrollida tegelikku URL-i, millele see osutab (ilma sellel klõpsamata).

Organisatsioonide roll

Need on mõned ettevaatusabinõud, mida saate kasutajana võtta. Kuid igasugustel organisatsioonidel lasub endiselt suurem vastutus andmepüügiga tõhusamalt võidelda. Sivan Nir rõhutab, et nad saavad alustada oma haavatavate arvutisüsteemide uuendamisest kaasaegsetele, ajakohastatud süsteemidele, nagu Skybox Security ohuluure meeskonna juht.

NCSC 2019. aasta aruanne avastas, et Windows XP-s töötab enam kui 318 avalikku võrku vaatamata sellele, et Microsoft lõpetas selle toetamise 2014. aastal. Kuna ettevõtted toetuvad pärandtarkvarale ja küberkurjategijad kasutavad oma pahavara muteerimiseks tehisintellekti ja ML-i, muutuvad andmepüügirünnakud inimestele peaaegu nähtamatuks. ettevõtte silmad ja veelgi laastavamad.

Stolfo märgib, et enamik andmepüüdjaid kasutab seadusliku domeeni jäljendamiseks sageli veebikraapimist. Ta soovitab manustada algsele veebisaidile koodi, mis võimaldab veebihalduritel jälgida ja tuvastada, kas nende veebisait on kraabitud, võttes kaasa manustatud koodi. See kood käivitab seejärel hoiatuse ja kogub häkkeri kohta teavet, näiteks tema geograafilist asukohta, et aidata probleemi allikat leida.

Kuigi need meetmed on ettevõtete jaoks olulised, et parandada oma vastupanuvõimet andmepüügirünnakute vastu, ei asenda miski kasutajate teadlikkust andmepüügi vastu võitlemise tõhusaima ennetusstrateegiana. Põhimõtteliselt on andmepüük sisuliselt keerukas enesekindluse trikk.

Seetõttu on loogiline, et kasutajad, kes on praeguste andmepüügitrendidega kursis, on andmepüügirünnaku tuvastamiseks palju paremini varustatud – ja selle eest kaitsmiseks on vaja ainult õiget tuvastamist. Nagu Packet Labi meeskond märgib:

Andmepüügitrend püsib kindlasti 2021. aastal ja edaspidigi. Nagu Marcus Hutchins (populaarne pahavara autor) kunagi väitis, hakkab madala tasemega pahavara tagasipööramise ja valmistamise kunst saama kadunud kunstiks, sest andmepüük on vastaste ja häkkerite jaoks palju lihtsam viis oma eesmärkide saavutamiseks. Packetlabs usub sellesse väga ja sisaldab sageli meie hindamiste osana andmepüügikampaaniaid, et aidata tõsta küberturvaalast teadlikkust ja õpetada töötajatele andmepüügi märkamist ja loodetavasti vältimist.

Lõppsõna

Kõik olemasolevad andmepunktid ja tulevikuprognoosid näitavad, et andmepüügioht kui kõige levinum rünnakute vektor on siin, et jääda. Tõepoolest, andmepüük kui tehnika areneb tehisintellekti võimsaid võimalusi ära kasutades kiiresti kõrgema keerukuse suunas.

Kui sellest ei piisaks, siis koroonaviiruse ümber valitsev paanika, eelseisvad USA valimised ja muud olulised sündmused ainult süvendavad ohtu, toimides ideaalse keskkonnana salakavalate andmepüügikampaaniate õitsenguks ja meelitamiseks kõikvõimalikele kasutajatele nii üksikisikute kui organisatsioonide juurde. tasemel.

Hoolimata praeguse olukorra tõsidusest on just kõige lihtsamad meetmed, mis on ühiskonnas laiemalt selle keerulise aja ületamiseks otsustava tähtsusega: jääge rahulikuks. Kuid kui rahulikuks saame jääda globaalse pandeemiaga silmitsi seistes, mis muudab kõik muud mured – omaette otsustavalt olulised – sellega võrreldes tühisteks?