Wyłudzanie informacji w przyszłości: statystyki i prognozy na rok 2022 i dalsze lata

Phishing to najstarsza sztuczka w księdze hakerów. Jednak pomimo swojego wieku, ten konkretny wektor ataku jest najtrwalszy ze wszystkich. Z biegiem czasu próby phishingu znacznie poprawiły swoją zdolność do sprawiania wrażenia bardziej uzasadnionego i przekonującego oszukiwania laika, a w wielu przypadkach nawet ekspertów ds. cyberbezpieczeństwa.

Wraz z pojawieniem się sztucznej inteligencji, Internetu Rzeczy i powiązanych technologii liczba i zjadliwość phishingu prawdopodobnie tylko wzrośnie. Nic dziwnego, że APWG informuje, że liczba stron phishingowych wzrosła z 138 328 do 266 387 , co stanowi prawie dwukrotny wzrost w krótkim okresie między IV kw. 2018 r. a III kw. 2019 r.

To tylko jedna z wielu niepokojących statystyk, które pokazują, jak niszczycielski phishing był w niedalekiej przeszłości zarówno dla ludzi, jak i dla firm. Ostatnie wydarzenia, rozwój technologii (sztuczna inteligencja i deep fake) oraz otaczające je dane niepokojąco wskazują – jak dowiesz się w tym artykule – że zagrożenie phishingiem może stać się jeszcze większe i bardziej podstępne niż jest.

I możemy nie być na to w pełni przygotowani.

Statystyki phishingu – wyrządzone szkody

Udostępnij ten obraz w swojej witrynie

Statystyki phishingu wykazują tendencję zwyżkową, co jest niewątpliwym wzrostem, którego nie zaobserwowano od 3 lat. Greg Aaaron, starszy pracownik naukowy APWG, powiedział: „To najgorszy okres dla phishingu, jaki APWG doświadczyła od trzech lat, od czwartego kwartału 2016 roku".

Według Verizon 32% naruszeń danych zgłoszonych w 2018 r. było wynikiem ataków phishingowych. Sytuacja pogorszyła się jeszcze bardziej w 2019 r ., kiedy phishing był odpowiedzialny za 90% naruszeń danych. Statystyki sugerują, że hakerzy nadal polegają głównie na socjotechnice i sztuczkach zapewniających pewność siebie, a nie na brutalnej sile i innych bardziej wyrafinowanych atakach, aby uzyskać dostęp do poufnych informacji użytkowników/firm.

Skuteczność i wysoki wskaźnik skuteczności ataków phishingowych na cyberprzestępców można również oszacować na podstawie faktu, że każdego miesiąca powstaje aż 1,5 miliona stron phishingowych . Taka niezwykle wysoka aktywność może być utrzymana tylko wtedy, gdy agenci stojący za phishingiem czerpią z tego spore korzyści.

W rzeczywistości na poziomie przedsiębiorstwa średnie straty ponoszone przez średniej wielkości firmy zaatakowane przez phishing wynoszą 1,6 miliona dolarów. Nic dziwnego, że phishing zajmuje szczególne miejsce w sercu każdego hakera.

Trwały sukces phishingu jest po prostu wynikiem naszej ludzkiej skłonności do pokusy wykonania działania, zwłaszcza gdy ufamy źródłu.

Salvatore Stolfo, CTO w Alluresecurity trafnie zauważa:

To prawda, że sztuczna inteligencja może zostać wykorzystana do inżynierii wstecznej i uzbrojenia przez przeciwników, aby atakować ludzi za pomocą cyberataków. Ale rzeczywistość jest taka, że jeśli chodzi o phishing, atakujący nie muszą nawet być tak obeznani z technologią, aby odnieść sukces. Właśnie dlatego phishing nadal jest głównym wektorem ataków. Odwołuje się do naszego podstawowego instynktu zaufania i klika łącze, które naszym zdaniem pochodzi z legalnego źródła, takiego jak Twój bank lub marka, którą znasz i której ufasz, np. Microsoft, Netflix lub PayPal.

Ewoluujące metody – Phishers on the Storm

Z czasem metody i strategie phishingu będą coraz bardziej wyrafinowane. W rzeczywistości ulepszenia technik są już widoczne, co wskazuje na poważnie niepewne środowisko cyberbezpieczeństwa w nadchodzących czasach.

Udostępnij ten obraz w swojej witrynie

Spear-phishing

Byliśmy już świadkami zmieniających się norm, jeśli chodzi o phishing e-mailowy. Tradycyjnie podejście typu shotgun jest częściej stosowane, gdy haker chce zwabić jak najwięcej osób. Jednak ataki na zabezpieczenia przedsiębiorstwa mają znacznie większe szanse powodzenia, jeśli są przeprowadzane w ukierunkowany sposób, technika znana jako spear phishing.

Cisco twierdzi, że 95% wszystkich ataków na korporacyjne sieci bezpieczeństwa jest możliwych dzięki spear phishingowi. W ataku typu spear phishing haker może podszywać się pod prawdziwego – często głośnego – członka organizacji lub branży, próbując oszukać odbiorcę wiadomości e-mail w celu ujawnienia swoich informacji.

Wiadomości e-mail typu spear phishing zostały w pełni wykorzystane jako główna metoda infekcji wykorzystywana przez 71% grup hakerów w 2017 roku. Wysoki wskaźnik skuteczności tego typu ataków jest po prostu wynikiem lepiej zakamuflowanego podszywania się, co zachęca nawet bardziej ostrożnych spośród nas do bycie oszukanym.

Dennis Bell, ekspert IT i założyciel Byblos Coffee, przewiduje, że:

W 2021 r. spear phishing będzie bardziej rozpowszechniony… AI i ML mogą być wykorzystywane do identyfikowania najlepszych celów na podstawie tego, co robią online. Mogą nawet zbierać informacje o tym, kto ma największy dostęp w ich sieci firmowej. Gdy AI i ML opracują profile, mogą zacząć wysyłać spersonalizowane materiały phishingowe na podstawie luk w zabezpieczeniach celu.

Głębokie podróbki i sztuczna inteligencja

Nadużywanie sztucznej inteligencji i wynikający z tego rozwój technologii, takich jak głęboka fałszywa, to kolejny ciężki cios w nasze nadzieje na internet wolny od phishingu. Przed sztuczną inteligencją phisherzy mogli ukrywać się tylko za sprytnie zaprojektowanymi wiadomościami e-mail i stronami internetowymi. Dzięki sztucznej inteligencji i głębokiemu fałszowaniu mogą nawet podszywać się pod twarz i głos dowolnej osoby, nadając oszustwom socjotechnicznym zupełnie nowy wymiar.

Kim Martin, wiceprezes ds. marketingu w firmie biometrycznej ID R&D, zwraca uwagę:

Oszuści wykorzystują uczenie maszynowe i sztuczną inteligencję do przeprowadzania wyrafinowanych ataków phishingowych, w których podszywają się pod prawdziwych, autoryzowanych użytkowników dzięki postępom w mowie syntetycznej. W niedawnym scenariuszu głos był „głęboko fałszywy”, który skłonił dyrektora generalnego do przekazania 243 000 USD węgierskiemu dostawcy. Dyrektor generalny myślał, że prośba pochodzi od jego szefa. Dzięki tym możliwościom oszuści znaleźli nowe narzędzie socjotechniki i sposób na ominięcie uwierzytelniania opartego na biometrii, jeśli nie ma odpowiednich zabezpieczeń.

Postępy w przetwarzaniu języka naturalnego otwierają kolejną drogę dla cyberprzestępców. Wykorzystanie uczenia maszynowego do tworzenia oficjalnych korespondencji zaprojektowanych w celu oszukiwania personelu biznesowego jest dziś bardzo realną możliwością i prawie na pewno stanie się bardziej powszechne w przyszłości.

Przetwarzanie języka naturalnego to jedna z najaktywniej badanych dziedzin AI, zdolna do rozumienia ludzkich języków i skutecznego komunikowania się za ich pomocą. Ponieważ z czasem te możliwości się poprawiają, zauważenie różnicy między językiem pochodzącym od człowieka i maszyny będzie ogromnym wyzwaniem. Jak podkreśla ekspert ds. prywatności cyfrowej, Attila Tomaschek :

cyberprzestępca może wstrzyknąć złośliwe oprogramowanie do istniejącego wątku wiadomości e-mail, które ma zdolność wykorzystywania sztucznej inteligencji i uczenia maszynowego do analizowania języka i kontekstu wątku w celu uczenia się i emulowania naturalnego języka ludzkiego, a tym samym dostosowywania przekonujących, naturalnie brzmiących wiadomości phishingowych do indywidualnych celów.” Wskazuje również, w jaki sposób chatboty wykorzystujące sztuczną inteligencję mogą nakłaniać ofiary do klikania złośliwych linków.

Najbardziej niepokojącym faktem wśród tych wszystkich jest to, że nie jest to futurystyczna przepowiednia, która jest zbyt odległa od współczesności, aby zacząć się martwić. To są bardzo realne zdolności, które już istnieją w niemal przerażającym stopniu.

Uczenie maszynowe może również sprawić, że ataki phishingowe będą niewykrywalne. Z biegiem czasu poczta e-mail może nauczyć się omijać filtry poczty e-mail, używając coraz bardziej realistycznego języka, aby wyglądać na całkowicie legalną. W tej sprawie Will Pearce, starszy konsultant ds. bezpieczeństwa w Silent Break Security, dzieli się

Adversarial Machine Learning może sprawić, że próby phishingu staną się niewykrywalne – właśnie to zrobiły niektóre badania opublikowane w 2019 r. zatytułowane „Proof-Pudding”. Filtr antyspamowy Proofpoint wyciekał wyniki przewidywania spamu, badanie zebrało zestaw danych i wytrenowało model do generowania słów, które zapewniłyby, że wiadomości phishingowe pozostaną „niewykryte”. Systemy uczenia maszynowego to nowa powierzchnia ataku, która na ogół nie jest dobrze rozumiana.

Biorąc pod uwagę, że proste algorytmy można wykorzystać do wykrywania nawet ukrytych informacji na profilach na Facebooku, połączenie głębokiego fałszywego i wrogiego ML znacznie poszerzy zakres ataków, jakimi dysponuje przeciętny phisher.

Ataki na homografy

Atak homograficzny wykorzystuje fakt, że wiele liter alfabetu większości współczesnych języków jest podobnych. Na przykład litera B to β w języku greckim. Wiedząc o tym, złośliwa witryna phishingowa może używać nazwy domeny, która wygląda dokładnie tak, jak inna legalna domena. Różnica jednej małej postaci jest często nie do zauważenia, zwłaszcza na ekranach mniejszych urządzeń typu handheld, takich jak smartfony.

Na przykład: https://www.theíndependent.com/ różni się od domeny The Independent tylko jednym znakiem: „í” dla „i”. Te podobne do siebie domeny tylko powiększają arsenał technik, którymi dysponują współcześni phisherzy.

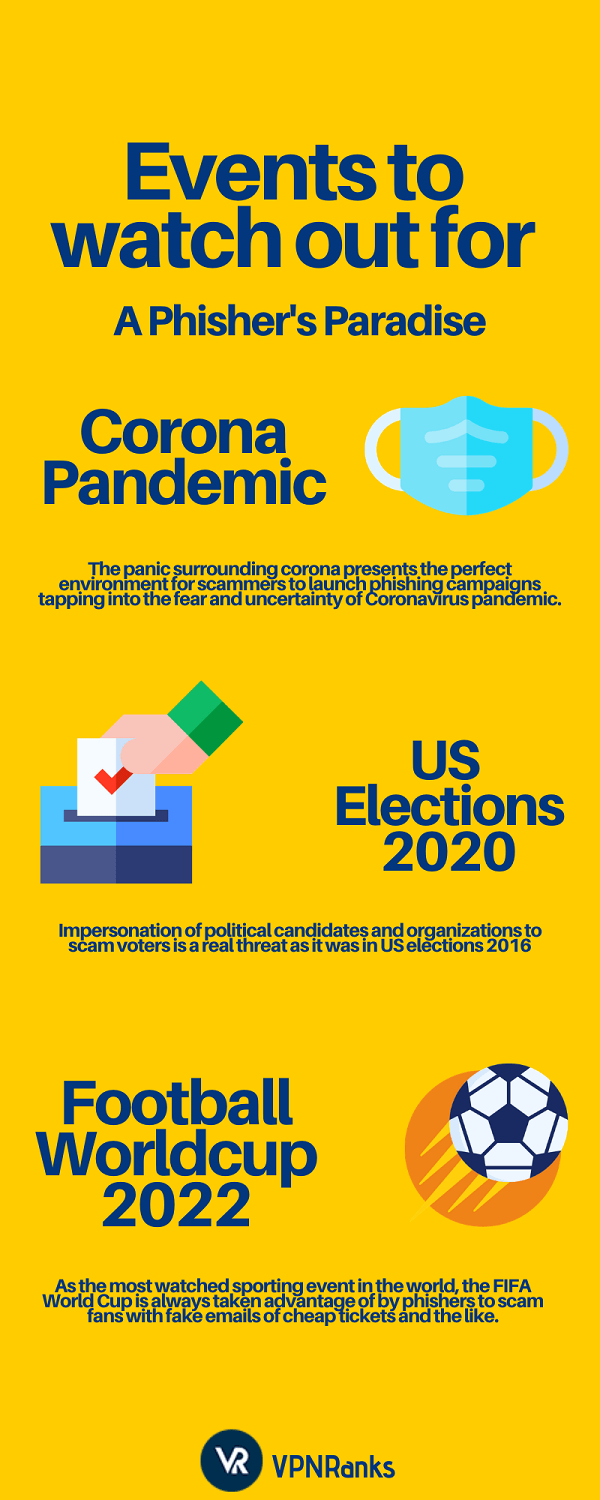

Przyszłość, która nadejdzie — korona, wybory w USA i nadużycia technologii

Udostępnij ten obraz w swojej witrynie

Możliwości technologiczne to tylko jedna z kilku możliwości, które phisherzy wykorzystują do przeprowadzania coraz bardziej niszczycielskich cyberataków. Wykorzystując panikę wywołaną przez tajemniczego koronawirusa, oszuści rozpoczynają kampanie phishingowe, aby nakłonić ludzi do kliknięcia złośliwych linków i podania poufnych informacji.

Najbardziej znaczący przypadek takich exploitów phishingowych został zgłoszony przez firmę Kaspersky, w której wiadomości phishingowe, które udają, że zostały wysłane przez CDC, kradną Twoje informacje po kliknięciu łącza z prośbą o podanie loginu do programu Outlook. Wiadomości e-mail pochodzą z domeny cdc-gov.org, chociaż domeną legalnego CDC jest cdc.gov.

Wystarczy powiedzieć, że przeciętnemu użytkownikowi niezwykle trudno jest zauważyć tę różnicę w domenie i podejrzewać oszustwo, zwłaszcza gdy wiadomość e-mail jest sformułowana tak przekonująco i zawiera legalnie wyglądające linki zewnętrzne. Oczywiście w rzeczywistości nie ma nic uzasadnionego w całej wiadomości e-mail.

Te taktyki czerpią swoją skuteczność z paniki otaczającej sytuację (w tym przypadku z koronawirusem), gdzie panująca niepewność i pośpiech mogą skrócić nawet osąd mędrca. W obliczu rzeczywistych zagrożeń niebezpieczeństwo cyberataków, nieważne jak realne, jest w najlepszym razie odległe i peryferyjne.

Wybory w USA 2021 będą dla phisherów kolejną okazją do zajęcia się złym biznesem, tak jak w poprzednich wyborach. Jak zauważa Orion Caseto, dyrektor ds. marketingu produktów w Exabeam

Wyłudzanie informacji w najbliższym czasie nie zniknie. Gorączka towarzysząca wyborom prezydenckim w USA w 2021 r. zapewnia potencjalnym napastnikom idealne warunki do przeprowadzania kampanii phishingowych i socjotechnicznych. Wiele osób jest pełnych pasji, gotowych do działania i otrzymuje zalew komunikacji z nowych źródeł; jest to idealna burza, która pozostawia wiele okazji do padania ofiarą dobrze spreparowanych e-maili phishingowych zamaskowanych jako komunikaty organizacji politycznych i kandydatów.

Te ważne wydarzenia w połączeniu z pomocą sztucznej inteligencji tylko ośmielą phisherów i oszustów do wdrażania niezwykle szkodliwych kampanii skierowanych przeciwko każdej części społeczeństwa, od jednostek po organizacje dowolnej wielkości.

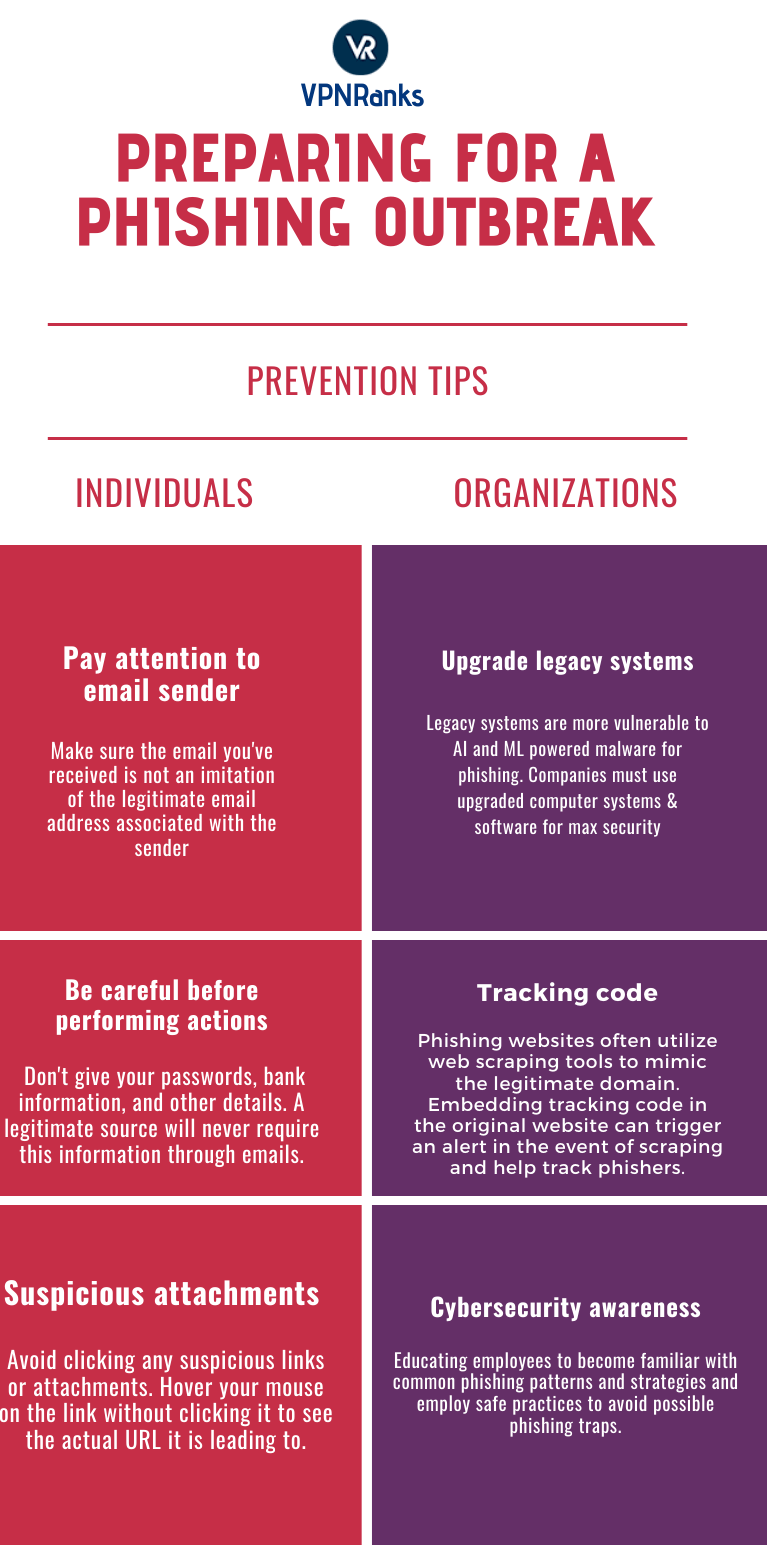

Przygotowanie do epidemii phishingu

Najlepszą obroną przed phishingiem jest nadal zwykły, staromodny osąd, inteligencja, zdrowy rozsądek i ostrożność. Niestety, w szybko zmieniającym się świecie, w którym ludzie mają coraz mniejszą koncentrację i jeszcze mniejszą cierpliwość, coraz trudniejsze staje się zachowanie ostrożności i ostrożności przed każdym kliknięciem linku i każdą odwiedzaną witryną.

Dlatego oprogramowanie antyphishingowe również zyskuje na znaczeniu, aby pomóc ludziom w omylnym osądzie. Niemniej jednak niektóre zdroworozsądkowe wskazówki mogą nadal uchronić Cię przed kolejną ofiarą phishingu.

Udostępnij ten obraz w swojej witrynie

Wskazówki dla użytkowników

- Zwróć uwagę na nadawcę wiadomości e-mail: zawsze czytaj adresy e-mail nadawców w skrzynce odbiorczej. Niewielkie zmiany w pisowni, znaki, interpunkcje itp. wskazujące na osobę podszywającą się pod kogoś to wielka czerwona flaga.

- Zachowaj szczególną ostrożność przed wykonaniem działań: wiadomości phishingowe zazwyczaj proszą o wykonanie pewnych czynności, takich jak kliknięcie łącza i/lub podanie haseł, kodów PIN, numerów kont bankowych itp. Takich wiadomości e-mail należy unikać za wszelką cenę, chyba że masz absolutną pewność, robisz.

- Podejrzane załączniki: Inną powszechną cechą wiadomości phishingowych są dziwne załączniki do wiadomości e-mail. Jeśli widzisz jakieś pliki lub linki dołączone do wiadomości e-mail, których się nie spodziewasz, najlepiej jest unikać pobierania lub klikania czegokolwiek. Możesz także najechać kursorem na załącznik lub link na chwilę i sprawdzić rzeczywisty adres URL, na który wskazuje (bez klikania go).

Rola organizacji

Oto niektóre środki ostrożności, które możesz podjąć jako użytkownik. Jednak na wszelkiego rodzaju organizacjach nadal ciąży większa odpowiedzialność za skuteczniejsze zwalczanie phishingu. Mogą zacząć od modernizacji swoich podatnych na ataki starszych systemów komputerowych do nowoczesnych, zaktualizowanych, jak podkreśla Sivan Nir, kierownik zespołu ds. analizy zagrożeń w Skybox Security

Raport NCSC z 2019 r. wykazał, że ponad 318 publicznych sieci działa w systemie Windows XP, mimo że firma Microsoft zakończyła wsparcie dla niego w 2014 r. Ponieważ firmy polegają na „starszym” oprogramowaniu, a cyberprzestępcy wykorzystują sztuczną inteligencję i ML do mutowania swojego złośliwego oprogramowania, ataki phishingowe stają się prawie niewidoczne dla oczy firmy i jeszcze bardziej niszczące.

Stolfo zauważa, że większość phisherów często używa web scrapingu do imitowania legalnej domeny. Zaleca osadzenie kodu w oryginalnej witrynie, który umożliwia webmasterom śledzenie i wykrywanie, czy ich witryna została skrobana, zabierając ze sobą osadzony kod. Ten kod następnie uruchamia alert i gromadzi informacje o hakerze, takie jak jego geolokalizacja, aby pomóc wyśledzić źródło problemu.

Chociaż środki te są ważne dla firm, aby zwiększyć ich odporność na ataki typu phishing, nic nie zastąpi świadomości użytkowników jako najskuteczniejszej strategii zapobiegania wyłudzaniu informacji. Najprościej rzecz ujmując, phishing jest w gruncie rzeczy skomplikowaną sztuczką zapewniającą pewność siebie.

Jest zatem zrozumiałe, że użytkownicy, którzy są na bieżąco z aktualnymi trendami phishingowymi, są znacznie lepiej przygotowani do identyfikacji ataku phishingowego – a prawidłowa identyfikacja to wszystko, czego potrzeba, aby się przed nim zabezpieczyć. Jak zauważa zespół Packet Lab :

Trend phishingowy z pewnością będzie obecny w 2021 roku i w nadchodzących wiekach. Jak kiedyś twierdził Marcus Hutchins (popularny autor złośliwego oprogramowania), sztuka odwracania i tworzenia złośliwego oprogramowania niskiego poziomu zaczyna być zagubioną sztuką, ponieważ phishing jest po prostu znacznie prostszym sposobem na osiągnięcie celów przez przeciwników i hakerów. Packetlabs bardzo w to wierzy i często uwzględnia kampanie phishingowe jako część naszych ocen, aby pomóc zwiększyć świadomość bezpieczeństwa cybernetycznego i nauczyć pracowników, jak wykrywać i, miejmy nadzieję, unikać phishingu

Ostatnie słowo

Wszystkie istniejące punkty danych i przyszłe prognozy wskazują, że zagrożenie phishingiem jako najpowszechniejszym wektorem ataków nie zniknie. Rzeczywiście, phishing jako technika szybko ewoluuje w kierunku wyższych stopni zaawansowania dzięki wykorzystaniu potężnych możliwości sztucznej inteligencji.

Gdyby tego było mało, panika wokół koronawirusa, nadchodzące wybory w USA i inne ważne wydarzenia tylko zaostrzą zagrożenie, służąc jako idealne środowisko dla podstępnych kampanii phishingowych, aby rozkwitnąć i zwabić wszystkich użytkowników na poziomie indywidualnym i organizacyjnym. na podobnym poziomie.

Pomimo powagi obecnej sytuacji, najprostsze środki będą miały kluczowe znaczenie, jeśli ogół społeczeństwa ma przetrwać ten trudny czas: zachować spokój. Ale jak spokojni możemy pozostać w obliczu globalnej pandemii, która sprawia, że wszystkie inne obawy – zdecydowanie ważne same w sobie – wydają się błahe w porównaniu?