Чи є WireGuard майбутнім нових VPN? [Оновлено 2022 р.]

Це може стати для вас несподіванкою, але індустрія VPN не бачила оновлення протоколів тунелювання майже два десятиліття тому.

Це з'явилося в 2001 році у вигляді OpenVPN з відкритим кодом, який є добре налагодженим протоколом, якому довіряють експерти в галузі.

Але WireGuard готовий поставити під сумнів статус OpenVPN як найкращого протоколу VPN, вирішуючи деякі проблеми, ендемічні для нього.

У цьому блозі я максимально просто поясню, що таке WireGuard і як ми можемо очікувати, що він вплине на індустрію VPN.

WireGuard – зміна гри?

Я майже чую, як ви запитуєте: «Чи справді потрібно ще більше ускладнювати протоколи тунелювання з випуском ще одного»?

Це цілком слушне питання. Зрештою, WireGuard — це просто ще один протокол у вже довгому списку, який включає OpenVPN, L2TP, SSTP, PPTP та IKEv2. Це протоколи, з якими я часто стикаюся, коли виконую огляди VPN.

Отже, що може запропонувати WireGuard, чого не можуть ці протоколи?

Давайте розглянемо деякі з найпомітніших атрибутів, які відрізняють цей новий протокол від тих, з якими ми більше знайомі.

1 Простота

Якщо є одна якість, за якою можна визначити WireGuard, то це простота. І я маю на увазі це більш ніж одним.

По-перше, WireGuard набагато простіший, ніж OpenVPN, оскільки він менший з точки зору свого коду.

Більш поширені протоколи VPN, наприклад OpenVPN і L2TP, займають приблизно 600 000 і 400 000 рядків коду відповідно.

На відміну від цього, WireGuard займає менше 4000 рядків коду!

Це рівень різниці, що змінює гру.

Менший код має важливі переваги. Наприклад, ймовірність того, що щось піде не так, і помилки вплинуть на функціональність набагато нижчі, коли ваша кодова база з самого початку настільки мала.

Крім того, поверхня атаки або ступінь загрози безпеці залежить від розміру коду. Чим він довше, тим уразливіший для атак.

Таким чином, економний код також вигідний з точки зору безпеки.

Нарешті, набагато простіше і менше часу перевіряти код з меншою кількістю рядків, ніж той, який об’єднаний тисячами рядків більше.

Tl;dr, простіший код означає:

- Протокол, швидше за все, буде функціонувати безперебійно з мінімальною гикавкою

- Це більш безпечно, оскільки є менше вразливостей для використання

- Його може перевіряти одна особа з менш ніж половиною часу, необхідного для аудиту інших протоколів

Дивно, як простота може так покращитися одним махом. І це відмінна риса WireGuard.

2 Легка реалізація

Проста реалізація WireGuard пояснюється тим, що це версійний протокол.

Тобто його оновлення будуть випущені у вигляді оновлених версій, кожна з яких містить одну специфікацію шифрування, унікальну серед інших версій.

На відміну від цього, OpenVPN може змінювати свої криптографічні алгоритми та шифри на вимогу адміністратора.

Це означає, що між клієнтом і сервером немає узгодженого стандарту для користувача OpenVPN.

Таким чином, формування з’єднання займає більше часу, оскільки OpenVPN має узгоджувати певні стандарти рукостискання та шифрування із стороною сервера щоразу, коли користувач підключається.

З іншого боку, одна версія WireGuard використовуватиме єдину специфікацію, тому сервер може відразу розпізнати все, що йому потрібно знати про шифрування та інші стандарти, що використовуються.

Це прискорює весь процес підключення, чого не зміг зробити жоден інший протокол.

3 Швидша продуктивність

WireGuard обіцяє запропонувати значно вищу продуктивність і швидкість порівняно з іншими протоколами.

Це пояснюється тим, що він працює в просторі ядра, яке має високе співвідношення швидкості та використання ЦП.

Тобто ви отримуєте більшу швидкість для заданого рівня використання ЦП в порівнянні з IPSec або OpenVPN.

WireGuard фактично порівняв пропускну здатність і час ping для WireGuard, OpenVPN і двох різних варіантів IPSec.

На графіку показано, що максимальна швидкість ЦП становить 258 Мбіт/с, тоді як WireGuard майже повністю досягає швидкості 1 Гбіт/с підключення Ethernet. Це 98,7% пропускної здатності!

Ви можете чітко помітити різницю між усіма протестованими протоколами VPN. Найкраще в WireGuard полягає в тому, що використання ЦП не досягло максимуму навіть при вражаючій записаній пропускній здатності.

Враховуючи той факт, що він все ще знаходиться на стадії розробки і ще не є оптимізованим протоколом, ці результати неймовірно вражають.

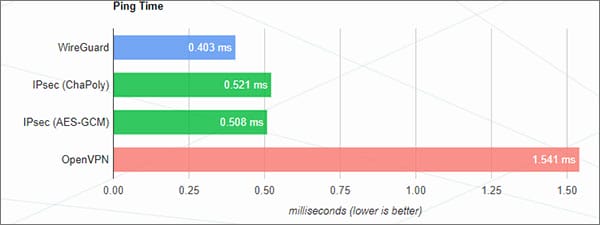

У цьому ж тесті також було перевірено час ping WireGuard, а також інші три протоколи.

Знову WireGuard обійшов інші протоколи, різниця була найбільш помітною.

Ці результати говорять самі за себе і є кращим поглядом на потужність і загальну продуктивність WireGuard.

4 Безпечне шифрування

WireGuard також суперечить принципам використання стандартів і алгоритмів шифрування. Більшість протоколів використовують сильні, але застарілі алгоритми шифрування для захисту тунелю VPN.

WireGuard використовує алгоритми шифрування, які не підтримують жоден інший існуючий протокол. Це:

- ChaCha20 (перевірено Poly13045)

- BLAKE2 (хешування та хешування з ключем)

- Крива 25519 (ECDH)

- HKDF (виведення ключа)

- SipHash24 (ключі хеш-таблиці)

Однак довжина ключа для шифрування обмежена 256 бітами. Це може бути стурбованим для деяких людей, але давайте будемо реальними, 256-бітне шифрування вже є зайвим.

Це стає очевидним, коли ви розумієте, що довжина шифрування 256 біт означає 1,15 x 1077 різних можливих комбінацій ключів. Імовірність того, що якийсь хлопець випадково вгадає ваш правильний ключ, становить 1 до 1,15 x 1077.

Ви, швидше за все, станете свідком того, як яєчня сама розшифровується, ніж правильно вгадати ключі шифрування.

А як щодо атак грубої сили?

Якщо припустити, що ви виконуєте атаку грубою силою за допомогою дуже швидкого комп’ютера і вам пощастить потрапити на правильний ключ після використання половини комбінацій клавіш, вам все одно доведеться спробувати 5,75 x 10^76 різних клавіш.

Якщо ви генеруєте 100 000 000 ключів в секунду (що набагато перевищує середні можливості існуючих комп’ютерних систем), вам доведеться чекати 1,82 x 1061 рік, перш ніж знайти потрібний ключ.

За винятком того, що на той час буде мертвий весь Всесвіт, а не тільки ви

Отже, довжина ключа є фактором, який має значення лише до певної точки. Після цього він стає неактуальним, наприклад, у випадку довжини ключа більше 256 біт.

Справжнє питання полягає в міцності алгоритмів та ефективності шифрування, яке використовує WireGuard.

До тих пір, поки в алгоритмах шифрування WireGuard не будуть виявлені недоліки безпеки, причин для тривоги немає лише тому, що вони обмежені меншою довжиною ключа.

Той факт, що WireGuard витримав перевірку аудиторів безпеки та криптографів (яка все ще триває), є обнадійливим для тих, хто має сумніви щодо безпеки протоколу.

Насправді, він буде лише кращим, ніж його аналоги, оскільки він використовує новітні криптографічні праймери.

Тому з точки зору безпеки WireGuard набагато випереджає старі протоколи VPN.

Зворотна сторона

Гаразд, ми побачили всі важливі способи, якими WireGuard готовий накинутися на існуючі протоколи тунелювання.

Але давайте зазирнемо під килим і подивимося на деякі потенційні проблеми в WireGuard.

Робота в процесі

WireGuard — це безкоштовний проект з відкритим кодом, який все ще розробляється. Офіційних стабільних релізів поки не вийшло.

У його нинішньому вигляді ви не можете покладатися на цей протокол, оскільки вони, ймовірно, містять уразливості безпеки.

Статус WireGuard: у розробці

Не забувайте, що протокол ще не пройшов належний аудит безпеки. Усе це ще триває.

Хоча ми знаємо достатньо, щоб бути достатньо впевненими в можливостях WireGuard, коли він буде офіційно випущений зі стабільною збіркою, але час ще залишиться в майбутньому.

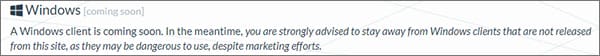

Поки що немає підтримки Windows

Вся розробка WireGuard ведеться на Linux. Хоча його експериментальні версії доступні для macOS, Android та iOS, жоден клієнт Windows офіційно ще не випущено.

Однак деякі послуги VPN, як я розповім нижче, пропонують додаток Windows через сторонніх клієнтів.

Розробник WireGuard Джейсон Доненфельд настійно не радить використовувати імовірні клієнти Windows:

Отже, дослухайтеся до цього застереження, хлопці. Незабаром ми отримаємо підтримку Windows, але не тільки.

Можливі проблеми з певними функціями

VPN-сервіс Perfect Privacy кілька місяців тому опублікував статтю про WireGuard, де згадав, що цей протокол не зможе підтримувати певні функції, такі як NeuroRouting і TrackStop.

Однак такі проблеми не обов’язково залишаться після випуску завершеної версії WireGuard. Ми також можемо очікувати варіанти протоколу, які будуть краще працювати з певними функціями VPN.

Проблеми з реєстрацією

Одна з головних проблем, яка привернула мою увагу, була порушена деякими постачальниками VPN щодо неможливості використання WireGuard без реєстрації інформації користувача.

Якщо ці побоювання обґрунтовані, бажаність WireGuard як протоколу VPN буде під серйозним сумнівом.

За даними AzireVPN:

… коли справа доходить до WireGuard, поведінка за замовчуванням полягає в тому, щоб кінцева точка та дозволений IP були видимими в інтерфейсі сервера, що насправді не відповідає нашій політиці конфіденційності. Ми не повинні знати про ваш вихідний IP-адрес і не можемо погодитися з його видимістю на наших серверах.

Однак цим хлопцям вдалося подолати проблему реєстрації за допомогою самого творця коду WireGuard Джейсона. В основному він написав модифікований модуль, схожий на руткіт, який вирішив проблему.

Perfect Privacy також вказує на ту саму проблему реєстрації. AirVPN, з іншого боку, виявив інтерес до WireGuard, але також заявив, що не включать його в свої служби, поки не буде розроблено стабільний, рецензований та добре перевірений випуск протоколу.

Загальна тема всіх цих заяв і турбот зосереджується навколо того факту, що протокол аж ніяк не є готовим продуктом.

Але враховуючи, що деякі проблеми вже вирішуються, і той факт, що код все ще є експериментальним на даний момент, більшість з виділених проблем, ймовірно, будуть вирішені своєчасно в міру подальшого розвитку протоколу.

Майбутні наслідки

Незважаючи на те, що WireGuard все ще є експериментальним проектом, він уже виявляється надзвичайно перспективним протоколом з ряду важливих причин, серед яких швидкість і безпека.

Початкові тести порівняльного аналізу, безумовно, досить чудові, щоб привернути увагу постачальників і користувачів VPN.

Чи зможе готовий продукт виправдати ажіотаж – це інше питання. Але якщо потрібно провести існуючі аудити, перевірку третьою стороною та тести продуктивності, шанси вирівняються на користь WireGuard.

Наразі користувачам слід уникати використання цього протоколу. Він цікавий лише розробників у його існуючій експериментальній формі.

Проте стабільний реліз не так далек від того, щоб побачити світ, як ми могли б припустити. Цілком можливо, що в найближчі кілька місяців ми побачимо WireGuard v1.0.

Отже, виходячи з усього, що ми обговорювали в цій статті, ось чого ми можемо очікувати, коли цей протокол нарешті отримає офіційний випуск:

- Легка реалізація

- Менше помилок

- Швидке виконання

- Низький час підключення

- Висока функціональність

- Сильна безпека

- Відмінна кросплатформна сумісність

Постачальники VPN з підтримкою WideGuard

Хоча Доненфельд неодноразово попереджав, що використання цього протоколу може бути небезпечним і піддавати користувачів загрозам безпеки, деякі постачальники все ще пропонують протокол WireGuard у своїх пакетах VPN.

На момент написання цієї статті цими постачальниками є:

- Кріт

- IVPN

- AzireVPN

- Щось VPN

Вони можуть зацікавити вас, якщо ви розробник. В іншому випадку я пропоную вам проявити трохи терпіння і почекати, поки не з’явиться перевірений і перевірений офіційний випуск WireGuard.

Що експерти кажуть про WireGuard

З тих пір, як проект розпочався, WireGuard отримав значну похвалу та захоплення від програмістів та інженерів-програмістів.

Лінус Торвальдс, творець ядра Linux, сказав про це :

До речі, щодо непов’язаної проблеми: я бачу, що Джейсон насправді зробив

запит на витяг, щоб включити wireguard в ядро.Чи можу я просто ще раз висловити свою любов до нього і сподіватися, що він

скоро буде об’єднаний? Можливо, код не ідеальний, але я проглянув його, і в порівнянні

з жахами, якими є OpenVPN та IPSec, це витвір мистецтва.

Грег Кроа-Хартман також не приховував свого хвилювання від розробки протоколу, заявивши:

Приємно було бачити, як Wireguard з роками дозріває до чогось, що дійсно добре працює. Минулого тижня він пережив трафік LinuxCon/ELCE/Kernel Summit завдяки Костянтину Рябіцеву та packet.net, який налаштував сервер для використання… Сподіваюся, що після мережевої конференції наступного тижня буде чіткіша дорожня карта для об’єднання його в дерево ядра. Криптокоду в модулі ядра, ймовірно, доведеться краще працювати з крипто-аписом у ядрі, чого й слід було очікувати, але насправді поточний крипто-апис у ядрі потребує серйозного оновлення на днях, не дивно, що Джейсон написав власний інтерфейс.

Навіть сенатор США Рон Уайден зважився, написавши листа до NIST (Національного інституту стандартів і технологій), рекомендуючи прийняти WireGuard для державних VPN.

Останнім часом нова технологія VPN з відкритим вихідним кодом під назвою Wireguard набула популярності. Для забезпечення безпеки його дизайн підкреслює просту настройку та мінімізує кількість доступних опцій. Примітно, що Wireguard зараз інтегровано в операційну систему Linux, що є чітким сигналом про його широку підтримку в індустрії технологій та безпеки…

… Я закликаю NIST співпрацювати з зацікавленими сторонами, щоб оцінити відповідні заміни безпеки, включаючи Wireguard, для використання державою.

Керівник відділу конфіденційності від приватного доступу до Інтернету регулярно робить внески на Reddit. Ви можете знайти, як він дає свою експертну думку щодо субредітів, пов’язаних із VPN.

У наступному коментарі він схвалює WireGuard як чудову ідею, але також застерігає користувачів від використання його, поки він все ще знаходиться на стадії експерименту:

WireGuard повернув достатньо голів, щоб переконати мене, що Доненфельд задумав щось просто неймовірне. Я маю на увазі, якщо сенатори США зацікавлені, це має бути ДІЙСНО безпечним.

Останні думки

WireGuard, безсумнівно, змінює ситуацію в індустрії VPN, обіцяючи сучасні криптографічні методи, безпечне тунелювання, чудову ревізійність і плавну продуктивність.

Деякі з найбільших імен у світі розробки програмного забезпечення надзвичайно оптимістично налаштовані щодо цього інноваційного протоколу VPN.

Але в той же час кілька компаній VPN висловили деякі занепокоєння, пов’язані з проблемами реєстрації та сумісності з певними власними функціями.

Хоча ці проблеми не можна ігнорувати, вони є дещо передчасними, враховуючи, що залишилося багато роботи, перш ніж WireGuard з’явиться у вигляді повністю розробленого, перевіреного та перевіреного протоколу.

І коли це станеться, ми можемо стати свідками початку нової ери безпечних мереж.

Пов'язані посібники :