Kas WireGuard on uute VPN-ide tulevik? [Värskendatud 2022]

parimate VPN-teenustemaailmas .

See võib teile veidi üllatusena tulla, kuid VPN-i tööstus pole tunneliprotokollide uuendamist näinud peaaegu kaks aastakümmet tagasi.

See tuli 2001. aastal avatud lähtekoodiga OpenVPN-i kujul, mis on väljakujunenud protokoll, mida tööstuse eksperdid usaldavad.

Kuid WireGuard on valmis vaidlustama OpenVPN-i kui parima VPN-protokolli staatuse, lahendades mõned sellega seotud probleemid.

Selles ajaveebis selgitan võimalikult lihtsalt, mis on WireGuard ja kuidas see võib VPN-i tööstust mõjutada.

WireGuard – mängu vahetaja?

Ma peaaegu kuulen teid küsimas: "Kas on tõesti vaja tunneldamisprotokolle veelgi keerulisemaks muuta veel ühe protokolli väljaandmisega"?

See on täiesti õigustatud küsimus. Lõppude lõpuks on WireGuard lihtsalt järjekordne protokoll niigi pikas loendis, mis sisaldab OpenVPN-i, L2TP-d, SSTP-d, PPTP-d ja IKEv2. Need on protokollid, millega VPN-i ülevaatusi tehes tavaliselt kokku puutun .

Mida saab WireGuard pakkuda, mida need protokollid ei suuda?

Vaatame mõningaid silmapaistvamaid atribuute, mis eristavad seda uut protokolli meile tuttavatest.

1 Lihtsus

Kui WireGuardi defineerimiseks on üks omadus, on see lihtsus. Ja ma mõtlen seda rohkem kui ühel viisil.

Esiteks on WireGuard palju lihtsam kui OpenVPN, kuna see on oma koodi poolest lahjem.

Levinud VPN-protokollid, st OpenVPN ja L2TP, võtavad vastavalt umbes 600 000 ja 400 000 koodirida.

Seevastu WireGuard võtab vähem kui 4000 koodirida!

See on mängu muutev erinevuse tase.

Väiksemal koodil on olulisi eeliseid. Näiteks on tõenäosus, et asjad lähevad valesti ja vead mõjutavad funktsionaalsust, palju väiksemad, kui teie koodibaas on alguses nii väike.

Veelgi enam, koodi suurusest sõltub ründepind või see, kuidas kood on turvaohtudele avatud. Mida pikem see on, seda haavatavam on see rünnakute suhtes.

Seega on lahja kood kasulik ka turvalisuse seisukohast.

Lõpuks on vähemate ridadega koodi auditeerimine palju lihtsam ja vähem aeganõudev kui see, mis on tuhandete ridadega rohkem.

Tl;dr, lihtsam kood tähendab:

- Protokoll töötab suurema tõenäosusega sujuvalt ja minimaalsete luksumisteta

- See on turvalisem, kuna seal on vähem turvaauke, mida ära kasutada

- Seda saab auditeerida üks inimene, kellel kulub teiste protokollide auditeerimiseks vähem kui pool aega

On hämmastav, kuidas lihtsus võib ühe tõmbega nii palju paraneda. Ja see on WireGuardi tunnus.

2 Lihtne rakendamine

WireGuardi lihtne juurutamine tuleneb asjaolust, et see on versioonitud protokoll.

See tähendab, et selle versiooniuuendused avaldatakse värskendatud versioonidena, millest igaüks sisaldab ühte teistest versioonidest ainulaadset krüpteerimisspetsifikatsiooni.

Seevastu OpenVPN saab administraatori nõudmisel oma krüptoalgoritme ja šifreid muuta.

See tähendab, et OpenVPN-i kasutaja jaoks ei ole kliendi ja serveri vahel kokku lepitud standardit.

Seetõttu võtab ühenduse loomine kauem aega, kuna OpenVPN peab iga kord, kui kasutaja ühenduse loob, serveri poolega teatud käepigistuse ja krüpteerimisstandardite üle kokku leppima.

Teisest küljest kasutab üks WireGuardi versioon ühte spetsifikatsiooni, nii et server saab kohe ära tunda kõik, mida ta vajab kasutatava krüptimise ja muude standardite kohta.

See kiirendab kogu ühendusprotsessi, mida ükski teine protokoll pole suutnud teha.

3 Kiirem jõudlus

WireGuard lubab pakkuda teiste protokollidega võrreldes oluliselt suuremat jõudlust ja kiirust.

Seda tänu asjaolule, et see töötab kerneli ruumis, millel on suur kiiruse ja protsessori kasutussuhe.

See tähendab, et võrreldes IPSeci või OpenVPN-iga saate teatud protsessori kasutustaseme jaoks rohkem kiirust.

WireGuard võrdles tegelikult WireGuardi, OpenVPN-i ja kahe erineva IPSeci variandi läbilaskevõimet ja pingiaegu.

Graafik näitab, et CPU maksimaalne kiirus on 258 Mbps, samas kui WireGuard saavutab peaaegu täielikult Etherneti ühenduse kiiruse 1 Gbps. See on 98,7% läbilaskevõime!

Saate selgelt jälgida erinevust kõigi testitud VPN-protokollide vahel. WireGuardi parim asi on see, et protsessori kasutus ei saavutanud maksimumi isegi muljetavaldava salvestatud läbilaskevõime juures.

Arvestades asjaolu, et see on alles väljatöötamisel ega ole veel optimeeritud protokoll, on need tulemused uskumatult muljetavaldavad.

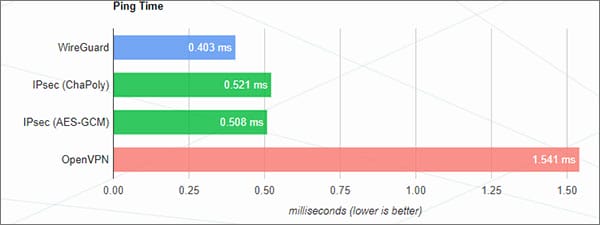

Sama etalon testis ka WireGuardi ja kolme ülejäänud protokolli pingiaegu.

Taaskord ületas WireGuard teisi protokolle, erinevus oli kõige silmatorkavam.

Need tulemused räägivad enda eest ja annavad ülevaate WireGuardi võimsusest ja üldisest jõudlusest.

4 Turvaline krüptimine

WireGuard läheb krüpteerimisstandardite ja -algoritmide kasutamisel samuti vastuollu. Enamik protokolle kasutab VPN-tunneli turvamiseks tugevaid, kuid aegunud krüpteerimisalgoritme.

WireGuard kasutab krüpteerimisalgoritme, mida ükski teine olemasolev protokoll ei toeta. Need on:

- ChaCha20 (autentinud Poly13045)

- BLAKE2-d (räsimine ja võtmega räsimine)

- Kõver 25519 (ECDH)

- HKDF (võtme tuletamine)

- SipHash24 (räsitavad võtmed)

Kuid krüptimise võtme pikkus on piiratud 256 bitiga. See võib mõne inimese jaoks murettekitav olla, kuid olgem tõsi, 256-bitine krüptimine on juba liialdatud.

See saab selgeks, kui mõistate, et 256-bitine krüptimise pikkus tähendab 1,15 x 1077 erinevat võimalikku võtmekombinatsiooni. Tõenäosus, et mõni mees arvab juhuslikult teie õige võtme, on 1:1,15 x 1077.

Suure tõenäosusega näete munapuder ise lahti, kui saate oma krüpteerimisvõtmed õigesti ära arvata.

Aga toore jõu rünnakud?

Eeldades, et sooritate jõhkra jõu rünnaku väga kiire arvutiga ja teil on õnn pärast poolte klahvikombinatsioonide ammendamist õigele klahvile maanduda, peate ikkagi proovima 5,75 x 10^76 erinevat klahvi.

Kui genereerite 100 000 000 võtit sekundis (mis on tunduvalt kõrgem olemasolevate arvutisüsteemide keskmisest võimekusest), peate ootama 1,82 x 1061 aastat, enne kui leiate õige võtme.

Välja arvatud see, et selleks ajaks oleks surnud kogu universum, mitte ainult sina

Seega on võtme pikkus tegur, millel on tähtsus ainult teatud punktini. Pärast seda muutub see ebaoluliseks, näiteks kui võtmete pikkus on suurem kui 256 bitti.

Tõeline küsimus on WireGuardi kasutatava krüptimise algoritmi tugevus ja tõhusus.

Kuni WireGuardi krüpteerimisalgoritmide turvanõrkuste avastamiseni pole häireks põhjust ainuüksi seetõttu, et see on piiratud lühema võtmepikkusega.

Asjaolu, et WireGuard on pidanud vastu turvaaudiitorite ja krüptograafide kontrollile (mis on endiselt pooleli), on julgustav kõigile, kes kahtlevad protokolli turvalisuses.

Tegelikult on see ainult parem kui tema kolleegid, kuna see kasutab hiljuti välja töötatud krüptopraimereid.

Seetõttu on WireGuard turvalisuse seisukohast vanematest VPN-protokollidest palju ees.

Tagakülg

Olgu, nii et oleme näinud kõiki olulisi viise, kuidas WireGuard on valmis olemasolevatele tunneliprotokollidele peale lööma.

Kuid piilume vaiba alla ja vaatame mõningaid võimalikke probleeme WireGuardis.

Pooleli töö

WireGuard on tasuta avatud lähtekoodiga projekt, mida alles arendatakse. Ühtegi ametlikku stabiilset väljaannet pole veel välja antud.

Praegusel kujul ei saa te sellele protokollile väga loota, kuna need sisaldavad tõenäoliselt turvaauke.

WireGuardi olek: arendamisel

Ärge unustage, et protokolli ei ole veel nõuetekohaselt turvaauditeeritud. Kõik see on veel pooleli.

Kuigi me teame piisavalt, et olla mõistlikult kindlad WireGuardi võimekuses, kui see ametlikult stabiilse ehitusega välja antakse, on aeg siiski tulevikus.

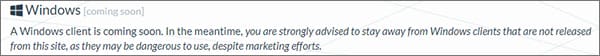

Windowsi tugi puudub veel

Kogu WireGuardi arendus toimub Linuxis. Kuigi selle eksperimentaalsed versioonid on saadaval macOS-i, Androidi ja iOS-i jaoks, pole Windowsi kliente veel ametlikult välja antud.

Mõned VPN-teenused, nagu ma allpool räägin, pakuvad aga Windowsi rakendust kolmandate osapoolte klientide kaudu.

WireGuardi arendaja Jason Donenfeld soovitab tungivalt mitte kasutada oletatavaid Windowsi kliente:

Nii et võtke arvesse seda hoiatust, poisid. Varsti saame Windowsi toe, kuid mitte veel.

Võimalikud probleemid teatud funktsioonidega

VPN-teenus Perfect Privacy avaldas paar kuud tagasi artikli WireGuardi kohta, kus nad mainisid, et see protokoll ei saa toetada teatud funktsioone, nagu NeuroRouting ja TrackStop.

Sellised probleemid ei pruugi siiski püsida pärast WireGuardi lõpetatud versiooni avaldamist. Samuti võime oodata protokolli variante, mis teatud VPN-i funktsioonidega paremini töötavad.

Logimisprobleemid

Üks peamisi probleeme, mis minu tähelepanu äratas, tõstatasid mõned VPN-i pakkujad seoses WireGuardi suutmatusega kasutada ilma kasutajateavet logimata.

Kui need mured on õiged, oleks WireGuardi soovitavus VPN-protokollina tõsiselt kahtluse all.

AzireVPN andmetel:

… mis puutub WireGuardi, siis vaikimisi käitumine on lõpp-punkti ja lubatud IP-aadress nähtav serveriliideses, mis meie privaatsuspoliitikaga tegelikult ei tööta. Me ei peaks teadma teie lähte-IP-st ega saa nõustuda, et see on meie serverites nähtav.

Need poisid said aga logimisprobleemist üle WireGuardi koodi looja Jasoni abiga. Põhimõtteliselt kirjutas ta modifitseeritud juurkomplekti sarnase mooduli, mis probleemi lahendas.

Perfect Privacy viitas ka samale logimisprobleemile. AirVPN seevastu on WireGuardi vastu huvi tundnud, kuid teatas ka, et nad ei lisa seda oma teenusesse enne, kui on välja töötatud stabiilne, eelretsenseeritud ja hästi auditeeritud protokolli versioon.

Kõigi nende väidete ja murede ühine teema keskendub asjaolule, et protokoll ei ole mingil juhul valmistoode.

Arvestades aga, et mõne probleemiga juba tegeldakse ja asjaolu, et kood on praegu veel eksperimentaalne, lahendatakse enamik esiletoodud probleeme tõenäoliselt õigeaegselt, kui protokolli arendamine edeneb.

Tuleviku tagajärjed

Hoolimata asjaolust, et WireGuard on endiselt eksperimentaalne projekt, on see juba mitmel olulisel põhjusel, sealhulgas kiirus ja turvalisus, osutunud äärmiselt paljutõotavaks protokolliks.

Esialgsed võrdlustestid on kindlasti piisavalt tähelepanuväärsed, et äratada VPN-i pakkujate ja kasutajate tähelepanu.

See, kas valmistoode suudab vastu pidada hype'ile, on hoopis teine küsimus. Kuid kui olemasolevad auditid, kolmanda osapoole kinnitused ja jõudlustestid on midagi, on koefitsiendid joondatud WireGuardi kasuks.

Praegu peaksid kasutajad selle protokolli kasutamisest eemale hoidma. See pakub arendajatele huvi peaaegu ainult olemasoleval eksperimentaalsel kujul.

Stabiilne väljalase pole aga ilmavalguse nägemisest nii kaugel, kui arvata võiks. On väga võimalik, et lähikuudel näeme WireGuardi versiooni 1.0.

Niisiis, kõige selle põhjal, mida oleme selles artiklis arutanud, võime järgmist oodata, kui see protokoll lõpuks ametliku väljalase saab:

- Lihtne rakendamine

- Vähem vigu

- Kiire jõudlus

- Madalad ühendusajad

- Kõrge funktsionaalsus

- Tugev turvalisus

- Suurepärane platvormidevaheline ühilduvus

WideGuardi toega VPN-i pakkujad

Kuigi Donenfeld on korduvalt hoiatanud, et selle protokolli kasutamine võib olla ohtlik ja seada kasutajad turvaohtudele, pakuvad mõned pakkumised endiselt oma VPN-pakettides WireGuardi protokolli.

Selle kirjutamise ajal on need pakkujad:

- Sünnimärk

- IVPN

- AzireVPN

- Midagi VPN-i

Need võivad teile huvi pakkuda, kui olete arendaja. Vastasel juhul soovitan teil veidi kannatlikkust üles näidata ja oodata, kuni WireGuardi testitud ja ülevaadatud ametlik väljalase on käes.

Mida eksperdid WireGuardi kohta ütlevad?

Alates projekti käivitamisest on WireGuard pälvinud kodeerijatelt ja tarkvarainseneridelt märkimisväärset kiitust ja imetlust.

Linuxi kerneli looja Linus Torvalds ütles selle kohta järgmist :

Btw, mitteseotud probleemi kohta: ma näen, et Jason esitas tegelikult

tõmbetaotluse lisada juhtmekaitse kernelisse.Kas ma võin veel kord väljendada oma armastust selle vastu ja loota, et see sulandub

peagi? Võib-olla pole kood täiuslik, kuid olen selle üle vaadanud ja võrreldes

OpenVPN-i ja IPSec-i õudustega on see kunstiteos.

Greg Kroah-Hartman ei varjanud ka oma põnevust arendusprotokolli ees, öeldes:

Tore on näha, et Wireguard on aastate jooksul küpseks saanud millekski, mis töötab tõeliselt hästi. Eelmisel nädalal elas see üle LinuxCon/ELCE/Kernel Summit liikluse tänu Konstantin Ryabitsevile ja packet.net-ile, kes seadistas meie jaoks serveri… Loodetavasti on pärast järgmisel nädalal toimuvat võrgukonverentsi selgem teekaart selle liitmiseks tuumapuuga. Kerneli moodulis olev krüptokood peab ilmselt paremini mängima kernelisisese krüptoapisega, mis on ootuspärane, kuid tegelikult vajavad praegused kernelisisesed krüptoapis ühel päeval tõsist uuendust, pole ime, et Jason kirjutas oma liidese.

Isegi USA senaator Ron Wyden kirjutas NISTile (National Institute of Standards and Technology) kirja, milles soovitas valitsuse VPN-ide jaoks kasutusele võtta WireGuardi.

Hiljuti on esile tõusnud uus avatud lähtekoodiga VPN-tehnoloogia Wireguard. Turvalisuse tagamiseks rõhutab selle disain lihtsat seadistamist ja minimeerib saadaolevate valikute arvu. Eelkõige lisatakse Wireguard nüüd Linuxi operatsioonisüsteemi, mis on selge signaal selle laialdasest toetusest tehnoloogia- ja turvatööstuses…

… Soovitan tungivalt, et NIST teeks koostööd sidusrühmadega, et hinnata valitsuse jaoks sobivaid turbeasendusi, sealhulgas Wireguardi.

Privaatse Interneti-juurdepääsu privaatsuse juht teeb Redditis regulaarselt kaastööd. Võite leida ta andmas oma ekspertarvamust VPN-iga seotud alamrediidide kohta.

Järgmises kommentaaris toetab ta WireGuardi kui suurepärast ideed, kuid hoiatas ka kasutajaid selle kasutamise eest, kui see on veel katsefaasis:

WireGuard on pööranud piisavalt päid, et veenda mind, et Donenfeld suudab midagi, mis on lihtsalt uskumatu. Kui USA senaatorid tunnevad huvi, peab see olema TÕESTI turvaline.

Viimased Mõtted

WireGuard raputab VPN-tööstuses kindlasti asju, lubades kaasaegseid krüptotehnikaid, turvalist tunnelitamist, suurepärast auditeeritavust ja sujuvat jõudlust.

Mõned tarkvaraarenduse maailma suurimad nimed on selle uuendusliku VPN-protokolli suhtes äärmiselt optimistlikud.

Kuid samal ajal on mõned VPN-i ettevõtted tõstatanud mõned mured seoses logimisprobleemidega ja ühilduvusega teatud varaliste funktsioonidega.

Kuigi neid probleeme ei saa eirata, on need veidi ennatlikud, arvestades, et enne WireGuardi täielikult väljatöötatud, üle vaadatud ja auditeeritud protokolli ilmumist on veel palju tööd teha.

Ja kui see juhtub, võime olla tunnistajaks turvalise võrgunduse uue ajastu algusele.

Seotud juhendid :