Onko WireGuard uusien VPN-verkkojen tulevaisuus? [Päivitetty 2022]

parhaiden VPN-palveluidenmaailmassa .

Se saattaa tulla sinulle hieman yllätyksenä, mutta VPN-teollisuus ei ole nähnyt tunnelointiprotokollien päivitystä sitten melkein kaksi vuosikymmentä sitten.

Tämä tuli vuonna 2001 avoimen lähdekoodin OpenVPN:n muodossa, joka on vakiintunut protokolla, johon alan asiantuntijat luottavat.

Mutta WireGuard on valmis haastamaan OpenVPN:n tilan parhaana VPN-protokollana ja ratkaisemaan joitain sille ominaisia ongelmia.

Tässä blogissa selitän mahdollisimman yksinkertaisesti, mikä WireGuard on ja kuinka voimme odottaa sen vaikuttavan VPN-teollisuuteen.

WireGuard – pelinvaihtaja?

Melkein kuulen sinun kysyvän: "Onko todella tarpeellista monimutkaistaa tunnelointiprotokollia vielä yhden julkaisun myötä"?

Se on täysin pätevä kysymys. Loppujen lopuksi WireGuard on vain toinen protokolla jo ennestään pitkässä luettelossa, joka sisältää OpenVPN:n, L2TP:n, SSTP:n, PPTP:n ja IKEv2:n. Nämä ovat protokollia, joita kohtaan yleensä suorittaessani VPN -tarkastuksia .

Joten mitä WireGuard voi tarjota, mitä nämä protokollat eivät pysty?

Katsotaanpa joitain näkyvimpiä ominaisuuksia, jotka erottavat tämän uuden protokollan niistä, jotka tunnemme paremmin.

1 Yksinkertaisuus

Jos WireGuardin määrittelemiseksi on olemassa yksi ominaisuus, se on yksinkertaisuus. Ja tarkoitan sitä monella tapaa.

Ensinnäkin WireGuard on paljon yksinkertaisempi kuin OpenVPN, koska se on koodiltaan kevyempi.

Yleisemmät VPN-protokollat eli OpenVPN ja L2TP vievät vastaavasti noin 600 000 ja 400 000 koodiriviä.

Sitä vastoin WireGuard vie alle 4000 koodiriviä!

Se on peliä muuttava eron taso.

Pienemmällä koodilla on tärkeitä etuja. Esimerkiksi todennäköisyys, että asiat menevät pieleen ja bugit, jotka vaikuttavat toimivuuteen, ovat paljon pienemmät, kun koodikantasi on aluksi niin pieni.

Lisäksi koodin koosta riippuu hyökkäyspinta tai kuinka alttiina tietoturvauhkille koodi on. Mitä pidempi se on, sitä haavoittuvampi se on hyökkäyksille.

Lean-koodi on siis edullinen myös turvallisuuden näkökulmasta.

Lopuksi, on paljon helpompaa ja vähemmän aikaa vievää tarkastaa koodia, jossa on vähemmän rivejä, kuin koodin, joka on täynnä tuhansia rivejä enemmän.

Tl;dr, yksinkertaisempi koodi tarkoittaa:

- Protokolla toimii todennäköisemmin sujuvasti minimaalisella hikkauksella

- Se on turvallisempi, koska siinä on vähemmän hyödynnettäviä haavoittuvuuksia

- Sen voi tarkastaa yksi henkilö, jolla on vähemmän kuin puolet muiden protokollien tarkastamiseen tarvittavasta ajasta

On hämmästyttävää, kuinka yksinkertaisuus voi parantaa niin paljon yhdellä vedolla. Ja se on WireGuardin tunnusmerkki.

2 Helppo käyttöönotto

WireGuardin helppo käyttöönotto johtuu siitä, että se on versioitu protokolla.

Toisin sanoen sen päivitykset julkaistaan päivitettyinä versioina, joista jokainen sisältää yhden muista versioista ainutlaatuisen salausmäärityksen.

Sitä vastoin OpenVPN voi muuttaa salausalgoritmejaan ja salauksiaan järjestelmänvalvojan pyynnöstä.

Tämä tarkoittaa, että asiakkaan ja palvelimen välillä ei ole sovittu standardia OpenVPN-käyttäjälle.

Sellaisenaan yhteyden muodostaminen kestää kauemmin, koska OpenVPN:n on neuvoteltava tietyt kättely- ja salausstandardit palvelinpuolen kanssa aina, kun käyttäjä muodostaa yhteyden.

Toisaalta yksi WireGuard-versio käyttää yhtä spesifikaatiota, joten palvelin tunnistaa välittömästi kaiken, mitä sen tarvitsee tietää käytetystä salauksesta ja muista standardeista.

Tämä nopeuttaa koko yhteysprosessia, mitä mikään muu protokolla ei ole pystynyt tekemään.

3 Nopeampi suorituskyky

WireGuard lupaa tarjota huomattavasti paremman suorituskyvyn ja nopeudet muihin protokolliin verrattuna.

Tämä johtuu siitä tosiasiasta, että se toimii ydintilassa, jolla on korkea nopeuden ja suorittimen käyttösuhde.

Toisin sanoen saat enemmän nopeutta tietyllä suorittimen käyttötasolla verrattuna IPSec- tai OpenVPN-järjestelmään.

WireGuard itse asiassa vertaili WireGuardin, OpenVPN:n ja kahden eri IPSec-muunnelman läpimeno- ja ping-aikoja.

Kaaviossa CPU:n maksiminopeus on 258 Mbps, kun taas WireGuard saavuttaa lähes kokonaan Ethernet-yhteyden 1 Gbps:n nopeuden. Tämä on 98,7 % :n läpijuoksu!

Voit selvästi havaita eron kaikkien testattujen VPN-protokollien välillä. Parasta WireGuardissa on, että suorittimen käyttö ei saavuttanut maksimissaan edes vaikuttavalla tallennetulla suorituskyvyllä.

Ottaen huomioon, että se on vielä kehitteillä eikä se ole vielä optimoitu protokolla, nämä tulokset ovat uskomattoman vaikuttavia.

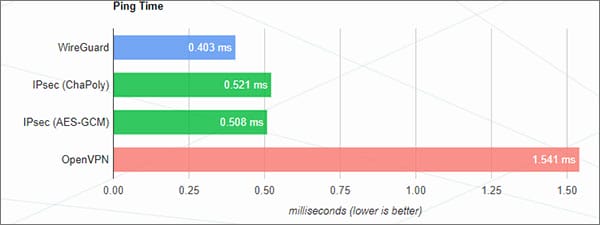

Sama benchmark testasi myös WireGuardin ja kolmen muun protokollan ping-ajat.

Jälleen kerran, WireGuard ylitti muut protokollat, ero oli huomattavin.

Nämä tulokset puhuvat puolestaan, ja ne ovat katsaus WireGuardin tehoon ja yleiseen suorituskykyyn.

4 Suojattu salaus

WireGuard toimii vastoin salausstandardeja ja algoritmeja. Useimmat protokollat käyttävät vahvoja mutta vanhentuneita salausalgoritmeja VPN-tunnelin suojaamiseen.

WireGuard käyttää salausalgoritmeja, joita mikään muu olemassa oleva protokolla ei tue. Nämä ovat:

- ChaCha20 (todennettu Poly13045)

- BLAKE2:t (tiivistys ja avaimella varustettu hajautus)

- Käyrä 25519 (ECDH)

- HKDF (avaimen johtaminen)

- SipHash24 (hashtable-avaimet)

Salauksen avaimen pituus on kuitenkin rajoitettu 256 bittiin. Tämä saattaa olla huolestuttavaa joillekin ihmisille, mutta olkaamme totta, 256-bittinen salaus on jo ylivoimaista.

Tämä käy ilmi, kun ymmärrät, että 256-bittinen salauspituus tarkoittaa 1,15 x 1077 eri mahdollista avainyhdistelmää. Todennäköisyys, että joku kaveri arvaa satunnaisesti oikean avaimesi, on 1:1,15 x 1077.

Todennäköisemmin näet munakokkelman purkautuvan itse kuin saat salausavaimesi arvaamaan oikein.

Entä raa'an voiman hyökkäykset?

Olettaen, että suoritat raa'an voiman hyökkäyksen erittäin nopealla tietokoneella ja olet onnekas päästä oikeaan näppäimeen, kun olet käyttänyt puolet näppäinyhdistelmistä, sinun on silti kokeiltava 5,75 x 10^76 eri näppäintä.

Jos luot 100 000 000 avainta sekunnissa (joka on paljon suurempi kuin olemassa olevien tietokonejärjestelmien keskimääräinen kapasiteetti), sinun on odotettava 1,82 x 1061 vuotta ennen kuin löydät oikean avaimen.

Paitsi että koko universumi olisi kuollut siihen mennessä, et vain sinä

Avaimen pituus on siis tekijä, jolla on merkitystä vain tiettyyn pisteeseen asti. Sen jälkeen siitä tulee epäolennainen, kuten avainten pituuden ollessa suurempi kuin 256 bittiä.

Todellinen kysymys on WireGuardin käyttämän salauksen algoritminen vahvuus ja tehokkuus.

Ennen kuin WireGuardin salausalgoritmeissa on havaittu tietoturvaheikkouksia, ei ole syytä hälytykseen pelkästään siksi, että se on rajoitettu lyhyempiin avainten pituuksiin.

Se, että WireGuard on kestänyt tietoturvatarkastajien ja kryptografien tarkastuksen (joka jatkuu edelleen), on rohkaiseva kaikille, jotka epäilevät protokollan turvallisuutta.

Itse asiassa se tulee olemaan vain parempi kuin kollegansa, koska se käyttää äskettäin kehitettyjä kryptografisia alukkeita.

Siksi turvallisuuden näkökulmasta WireGuard on paljon vanhempia VPN-protokollia edellä.

Kääntöpuoli

Okei, joten olemme nähneet kaikki tärkeät tavat, joilla WireGuard on valmis hyökkäämään olemassa oleviin tunnelointiprotokolliin.

Mutta kurkistataan maton alle ja nähdään joitain mahdollisia ongelmia WireGuardissa.

Työ kesken

WireGuard on ilmainen avoimen lähdekoodin projekti, joka on edelleen kehitteillä. Virallisia vakaaja julkaisuja ei ole vielä julkaistu.

Nykyisessä muodossaan tähän protokollaan ei voi luottaa, koska ne sisältävät todennäköisesti tietoturva-aukkoja.

WireGuardin tila: kehitteillä

Älä unohda, että protokollalle ei ole vielä tehty asianmukaista suojaustarkastusta. Kaikki tämä on vielä työn alla.

Vaikka tiedämme tarpeeksi ollaksemme kohtuullisen varmoja WireGuardin ominaisuuksista, kun se julkaistaan virallisesti vakaalla kokoonpanolla, aika on vielä jossain määrin tulevaisuudessa.

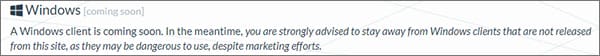

Ei vielä Windows-tukea

WireGuardin koko kehitystyö tehdään Linuxissa. Vaikka sen kokeelliset versiot ovat saatavilla macOS:lle, Androidille ja iOS:lle, Windows-asiakasohjelmaa ei ole vielä virallisesti julkaistu.

Jotkut VPN-palvelut, kuten alla kerron, tarjoavat kuitenkin Windows-sovelluksen kolmansien osapuolien asiakkaiden kautta.

WireGuardin kehittäjä Jason Donenfeld suosittelee vahvasti olemaan käyttämättä oletettuja Windows-asiakkaita:

Joten huomioi tämä varoitus, kaverit. Saamme Windows-tuen pian, mutta emme vielä.

Tiettyjen ominaisuuksien mahdolliset ongelmat

VPN-palvelu Perfect Privacy julkaisi muutama kuukausi sitten artikkelin WireGuardista, jossa mainittiin, että tämä protokolla ei pysty tukemaan tiettyjä ominaisuuksia, kuten NeuroRouting ja TrackStop.

Tällaiset ongelmat eivät kuitenkaan välttämättä jatku, kun WireGuardin valmis versio julkaistaan. Saatamme myös odottaa protokollan muunnelmia, jotka toimivat paremmin tiettyjen VPN-ominaisuuksien kanssa.

Kirjausongelmat

Yksi tärkeimmistä huomioni kiinnittäneistä ongelmista, jonka jotkut VPN-palveluntarjoajat nostivat esiin WireGuardin kyvyttömyydestä käyttää ilman käyttäjätietojen kirjaamista.

Jos nämä huolenaiheet pitävät paikkansa, WireGuardin toivottavuus VPN-protokollana olisi vakavasti kyseenalainen.

AzireVPN:n mukaan:

… mitä tulee WireGuardiin, oletuskäyttäytyminen on, että päätepiste ja sallittu IP-osoite näkyvät palvelimen käyttöliittymässä, mikä ei todellakaan toimi tietosuojakäytäntömme kanssa. Meidän ei pitäisi tietää lähde-IP-osoitteestasi, emmekä voi hyväksyä, että se näkyy palvelimillamme.

Nämä kaverit pääsivät kuitenkin yli kirjautumisongelman WireGuard-koodin itsensä luojan Jasonin avulla. Pohjimmiltaan hän kirjoitti muunnetun rootkit-tyyppisen moduulin, joka ratkaisi ongelman.

Perfect Privacy viittasi myös samaan kirjausongelmaan. AirVPN toisaalta on osoittanut kiinnostusta WireGuardia kohtaan, mutta ilmoitti myös, että he eivät sisällytä sitä palvelukseensa ennen kuin protokollan vakaa, vertaisarvioitu ja hyvin tarkastettu julkaisu on kehitetty.

Kaikkien näiden lausuntojen ja huolenaiheiden yhteinen teema keskittyy siihen tosiasiaan, että protokolla ei suinkaan ole valmis tuote.

Mutta kun otetaan huomioon, että joitakin ongelmia käsitellään jo ja että koodi on vielä kokeiluvaiheessa, useimmat korostetut ongelmat todennäköisesti ratkeavat ajoissa, kun protokollan kehitys etenee.

Tulevaisuuden vaikutukset

Huolimatta siitä, että WireGuard on vielä kokeellinen projekti, se on jo osoittautunut erittäin lupaavaksi protokollaksi useista tärkeistä syistä, kuten nopeudesta ja turvallisuudesta.

Ensimmäiset benchmarking-testit ovat ehdottomasti tarpeeksi merkittäviä herättääkseen VPN-palveluntarjoajien ja käyttäjien huomion.

On eri kysymys, pystyykö valmis tuote vastaamaan hypetykseen. Mutta jos olemassa olevat tarkastukset, kolmannen osapuolen todentaminen ja suorituskykytestit ovat mitä tahansa, todennäköisyys on kohdistettu WireGuardin eduksi.

Tällä hetkellä käyttäjien tulisi pysyä poissa tämän protokollan käytöstä. Se kiinnostaa käytännössä vain kehittäjiä nykyisessä kokeellisessa muodossaan.

Vakaa julkaisu ei kuitenkaan ole niin kaukana päivänvalon näkemisestä kuin voisimme olettaa. On hyvin mahdollista, että tulemme näkemään WireGuard v1.0:n lähikuukausina.

Joten kaiken tässä artikkelissa keskustelemamme perusteella voimme odottaa, kun tämä protokolla vihdoin saa virallisen julkaisun:

- Helppo toteutus

- Vähemmän bugeja

- Nopea suorituskyky

- Pienet yhteysajat

- Korkea toiminnallisuus

- Vahva turvallisuus

- Erinomainen alustojen välinen yhteensopivuus

VPN-palveluntarjoajat WideGuard-tuella

Vaikka Donenfeld on toistuvasti varoittanut, että tämän protokollan käyttö voi olla vaarallista ja altistaa käyttäjät turvallisuusuhkille, jotkin tarjoukset tarjoavat edelleen WireGuard-protokollaa VPN-paketteissaan.

Tätä kirjoitettaessa nämä palveluntarjoajat ovat:

- Mooli

- IVPN

- AzireVPN

- Jotain VPN:ää

Nämä voivat kiinnostaa sinua, jos olet kehittäjä. Muuten suosittelen, että osoitat hieman kärsivällisyyttä ja odotat, kunnes WireGuardin testattu ja tarkistettu virallinen julkaisu on täällä.

Mitä asiantuntijat sanovat WireGuardista

Siitä lähtien, kun projekti käynnistyi, WireGuard on saanut runsaasti kiitosta ja ihailua koodaajilta ja ohjelmistosuunnittelijoilta.

Linus Torvalds, Linux-ytimen luoja, sanoi tästä :

Btw, asiaan liittymättömästä asiasta: Näen, että Jason todella

pyysi, että wireguard sisällytetään ytimeen.Voinko vielä kerran ilmaista rakkauteni sitä kohtaan ja toivoa, että se sulautuu

pian? Ehkä koodi ei ole täydellinen, mutta olen selaillut sitä, ja verrattuna

OpenVPN:n ja IPSecin kauhuihin se on taideteos.

Greg Kroah-Hartman ei myöskään salannut innostustaan kehitysprotokollasta ja totesi:

On ollut hienoa nähdä Wireguardin kypsyvän vuosien varrella joksikin, joka toimii todella hyvin. Kuluneella viikolla se selvisi LinuxCon/ELCE/Kernel Summit -liikenteestä Konstantin Ryabitsevin ja packet.net:n ansiosta, joka perusti palvelimen käytettäväksi… Toivottavasti ensi viikon verkkokonferenssin jälkeen on selkeämpi tiekartta sen yhdistämiseksi ydinpuuhun. Ydinmoduulin kryptokoodin täytyy luultavasti pelata paremmin ytimen sisäisen krypto-apis:n kanssa, mikä on odotettavissa, mutta todellakin nykyiset ytimen sisäiset krypto-apit tarvitsevat vakavan uudistuksen jonain näinä päivinä, ei ihme, että Jason kirjoitti oman käyttöliittymänsä.

Jopa Yhdysvaltain senaattori Ron Wyden otti kantaa kirjoittamalla kirjeen NIST: lle (National Institute of Standards and Technology) suositellen WireGuardin käyttöönottoa valtion VPN-verkoissa.

Viime aikoina uusi avoimen lähdekoodin VPN-tekniikka nimeltä Wireguard on noussut näkyväksi. Turvallisuuden takaamiseksi sen suunnittelu korostaa yksinkertaista asennusta ja minimoi käytettävissä olevien vaihtoehtojen määrän. Erityisesti Wireguard on nyt sisällytetty Linux-käyttöjärjestelmään, mikä on selvä merkki sen laajasta tuesta teknologia- ja tietoturvateollisuudessa…

… Kehotan NIST:tä työskentelemään sidosryhmien kanssa asianmukaisten tietoturvakorvausten arvioimiseksi, mukaan lukien Wireguard, valtion käyttöön.

Yksityisen Internet-yhteyden tietosuojapäällikkö kirjoittaa säännöllisesti Redditissä. Löydät hänet antamaan asiantuntijalausunnon VPN:ään liittyvistä subredditeistä.

Seuraavassa kommentissa hän tukee WireGuardia loistavana ideana, mutta myös varoitti käyttäjiä käyttämästä sitä, kun se on vielä kokeiluvaiheessa:

WireGuard on kääntänyt tarpeeksi päitä vakuuttaakseen minut siitä, että Donenfeldillä on jotain, mikä on yksinkertaisesti uskomatonta. Tarkoitan, että jos Yhdysvaltain senaattorit ovat kiinnostuneita, sen on oltava TODELLA turvallista.

Lopulliset ajatukset

WireGuard ravistaa varmasti asioita VPN-teollisuudessa, lupaamalla nykyaikaisia salaustekniikoita, turvallista tunnelointia, erinomaista tarkastettavuutta ja sujuvaa suorituskykyä.

Jotkut ohjelmistokehityksen maailman suurimmista nimistä ovat erittäin optimistisia tämän innovatiivisen VPN-protokollan suhteen.

Mutta samaan aikaan muutamat VPN-yritykset ovat tuoneet esiin muutamia huolenaiheita liittyen kirjausongelmiin ja yhteensopivuuteen tiettyjen omistusoikeudellisten ominaisuuksien kanssa.

Vaikka näitä huolenaiheita ei voida jättää huomiotta, ne ovat hieman ennenaikaisia, kun otetaan huomioon, että on vielä paljon työtä jäljellä ennen kuin WireGuard ilmestyy täysin kehitetyksi, tarkistettavaksi ja auditoiduksi protokollaksi.

Ja kun näin tapahtuu, saatamme todistaa uuden turvallisen verkottumisen aikakauden alkamista.

Aiheeseen liittyvät oppaat :