Cibersegurança – 10 maneiras de se proteger de ameaças internas

As organizações fazem um bom trabalho na proteção contra ameaças externas e agentes de risco, mas a maioria de nós falha em proteger a organização de funcionários, parceiros de negócios, contratados e até mesmo clientes.

Embora a maior parte de nossa atenção esteja voltada para ameaças externas, os internos causam maiores danos, pois conhecem melhor nossa rede e práticas de negócios de dentro para fora. Há muitos exemplos por aí em que os funcionários causaram enormes perdas às empresas. Aqui estão alguns a considerar:

- Um programador de uma empresa Lance com sede na Carolina do Norte plantou uma bomba lógica que deixou os computadores dos representantes de vendas offline por dias. Ele estava simplesmente irritado com um rebaixamento.

- Funcionários do Chase Manhattan Bank roubaram números de cartão de crédito e os usaram para selar quase US$ 100.000.

- Um funcionário do Network Service Support Center da GTE em Tampa apagou os dados, causando danos de mais de US$ 200.000.

Principais ameaças de segurança cibernética de insiders

Não são apenas as pessoas de fora que representam uma séria ameaça às organizações. Os funcionários também podem sabotar o sistema de uma empresa por ignorância ou por uma causa. Mesmo um clique errado pode levar a consequências enormes. Portanto, antes de avançar para a prevenção, vamos dar uma olhada nas principais ameaças de segurança cibernética de insiders que você deve procurar.

1 vírus

Um vírus é um código maligno que pode dominar qualquer dispositivo em um sistema infectado. Ele pode roubar senhas, corromper arquivos importantes, contatos de spam e muito mais. Os vírus são espalhados propositalmente ou acidentalmente.

Por exemplo, em janeiro de 2019, a cidade de Akron, Ohio, sofreu um ataque de vírus depois que dois de seus funcionários abriram faturas falsas por meio de e-mails de spam.

2 Spyware

Qualquer software instalado em um dispositivo sem a permissão do usuário é chamado de spyware. Alguns exemplos comuns de spyware são adware, keystroke loggers e trojans. Spyware é usado para espionar usuários.

Em junho de 2021, redes privadas virtuaisque vêm com sistemas de verificação de segurança.

3 Ransomware

Ransomware é um software malicioso que pode roubar, criptografar e excluir informações privadas. Ele restringe os usuários de acessarem seu sistema, a menos que o resgate seja pago. Eles são distribuídos por meio de ataques push na forma de e-mails, downloads ou materiais de marketing falsos. Também pode ser injetado em redes LAN.

Aqui estão alguns exemplos de ataques de ransomware recentes nos últimos meses:

- Estações de TV Sinclair atingidas por ataque de ransomware nos EUA.

- Provedor de call center europeu, GSS, atingido por um ataque de ransomware em 18 de setembro de 2021.

- Um ataque de ransomware de US$ 5,9 milhões a uma cooperativa de agricultores dos EUA, a NEW Cooperative Inc., derrubou todo o sistema.

Como evitar ameaças internas de segurança cibernética em 2021

Com tantos casos de alto perfil de ameaças internas e incidentes de segurança cibernética, o que as organizações podem fazer a respeito? Aqui estão dez dicas para ajudá-lo a implementar a mitigação de ameaças internas em sua organização e evitar que possíveis incidentes aconteçam.

1 Uma política de segurança detalhada

Certifique-se de ter uma política de segurança detalhada em vigor que inclua o que se espera dos funcionários e procedimentos para evitar o uso indevido e consequências caso alguém seja encontrado violando a lei.

Comece analisando suas políticas de segurança atuais e identifique as lacunas. Certifique-se de que sua política detalha os limites de acesso às informações para alguns funcionários. Especifique quem tem permissão para acessar os dados e sob quais circunstâncias as informações podem ser compartilhadas.

2 A segurança física é importante

Quando se trata de segurança cibernética, as pessoas negligenciam completamente a segurança física. Considere a segurança física sua prioridade número 1. Você pode evitar ameaças e incidentes internos em grande medida, mantendo as pessoas afastadas de sua infraestrutura crítica e isolando sistemas críticos em áreas restritas.

A Red Dot, uma empresa de aquecimento e refrigeração de Seattle, enfrentou perdas de milhares de dólares quando dois zeladores vasculharam latas de lixo e armários, roubando informações pessoais de funcionários. Eles roubaram dezenas de milhares de dólares obtendo cartões de crédito.

3 Autenticação forte

É o século 21, e a tecnologia de hacking de senha evoluiu bastante. Existem algoritmos que são executados por dias, tentando todas as combinações possíveis para invadir contas. Depois, há funcionários usando post-its em monitores com senhas, sem mencionar vários funcionários compartilhando uma senha.

Uma maneira econômica de proteger senhas é usar a autenticação multifator para aplicativos e sistemas confidenciais. Você pode até combinar senhas com IDs de usuário, leitores de impressão digital ou cartões inteligentes para maior segurança. Isso também pode protegê-lo contra possíveis violações de dados.

4 redes de segmento

As invasões baseadas em rede devem estar no topo de suas defesas internas de segurança cibernética. Se sua organização tiver uma rede LAN não segmentada, um único ataque pode torná-la insegura.

A melhor maneira de proteger sua rede é ter diferentes segmentos de LAN com firewalls. Também tornará mais fácil para sua equipe de TI identificar pontos de estrangulamento e possíveis locais comprometidos.

5 Evite vazamentos de informações

Dados e informações confidenciais podem fluir para fora de sua organização por meio de e-mails, mensagens e muito mais. Combine políticas de segurança e segurança para evitar vazamentos de informações. Primeiro, certifique-se de que seus funcionários entendam a restrição à disseminação de dados confidenciais.

Certifique-se de ter um sistema de detecção de intrusão (IDS) instalado para que ele possa verificar seus sistemas de comunicação de negócios em busca de frases exclusivas. Ele dará alertas quando vir determinados trechos na rede. Os firewalls de e-mail também podem verificar todos os e-mails enviados para evitar vazamentos acidentais de informações.

6. Hardware seguro

Você não pode depender de seus funcionários para assumir a responsabilidade pela segurança do dispositivo. Agrupe suas políticas de privacidade e permita que os gerentes de segurança de TI configurem os sistemas operacionais, incluindo aplicativos.

Se você estiver usando o serviço Active Directory da Microsoft, poderá bloquear os desktops em toda a organização em caso de emergência. Além disso, certifique-se de que todos os desktops da empresa tenham todas as ferramentas necessárias, como VPNs, firewalls NET e antimalware instalados e em execução.

7 Investigue todas as atividades incomuns

Ao contrário dos invasores externos, os internos não são cuidadosos ao converter seus rastros porque não esperam ser pegos em primeiro lugar. De acordo com Peter Vestergaard, ex-gerente técnico da consultoria de segurança dinamarquesa Protego, disse:

“Geralmente, nenhum dos ataques internos que vimos foi difícil de investigar. O maior problema tem sido que as empresas não têm registro suficiente. Em um caso, quase ninguém sabia que o log em um servidor NT/Win2K não controlador de domínio está desabilitado por padrão. Portanto, pouco ou nenhum material de log estava disponível."

Para garantir que nada passe despercebido, é melhor ter ferramentas de análise forense de rede para que você possa analisar o fluxo de informações em sua rede.

8 Triagem de novos funcionários

Se você quiser evitar ameaças internas, gaste mais tempo investigando os antecedentes dos funcionários antes de contratá-los. Se você não puder fazer verificações de antecedentes, considere a terceirização.

A triagem leva muito tempo, pois você não pode saber muito sobre o funcionário apenas olhando seu endereço atual. Você pode fazer chamadas para seus empregadores anteriores para verificar por que eles estão mudando de emprego.

9 Estratégias de Implementação

Assim como você implementa estratégias para servidores em Wi-Fi público, certifique-se de fazer o mesmo em seus servidores internos. Tente bloquear as configurações para limitar o acesso e aumentar os protocolos de segurança.

Livre-se de todas as contas e e-mails não utilizados. Certifique-se de que tudo está corrigido. Feche as contas de seus ex-funcionários para diminuir as vulnerabilidades do sistema.

10 Monitore os funcionários quanto ao uso indevido

Por último, mas não menos importante, monitore seus funcionários diretamente. Isso pode ser feito por meio de câmeras de segurança ou registro de teclas. Seus funcionários serão contra, mas você nunca pode ter certeza sobre a proteção dos dados e informações particulares de sua empresa. No entanto, certifique-se de permanecer no circuito de monitoramento legal em sua jurisdição.

Ao ter uma política de segurança em vigor juntamente com técnicas de detecção de ameaças internas, você pode proteger as informações confidenciais de sua empresa. Certifique-se de que seus funcionários estejam cientes das consequências legais que terão que enfrentar se forem encontrados em violação da política de segurança. Seus funcionários podem estar violando sua confiança, roubando informações confidenciais que podem custar milhares de dólares.

Empacotando!

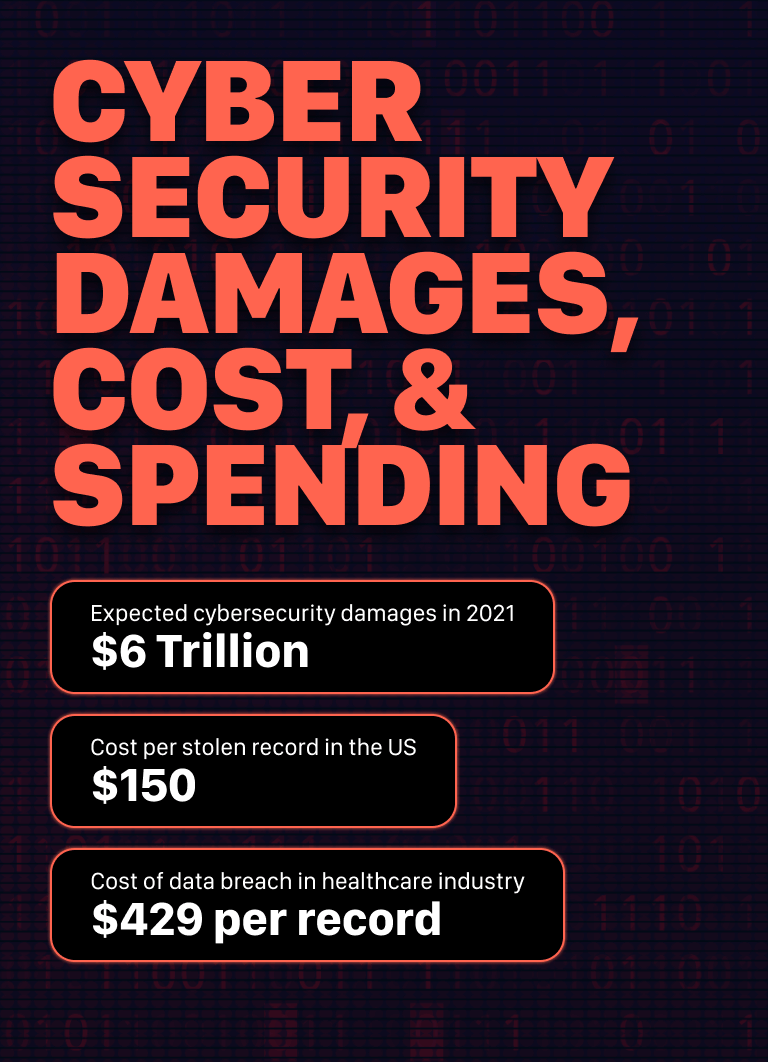

Prevê-se que os danos de segurança cibernética à economia global atinjam US$ 6 trilhões até o final de 2021. Este ano, vimos um rápido aumento nos ataques cibernéticos em diferentes setores, e a tendência não parece estar diminuindo tão cedo. Estas são dez dicas sobre como prevenir ameaças internas de segurança cibernética que podem ser implementadas hoje.

Antes de entrar na onda, certifique-se de entender as necessidades e brechas de segurança da sua organização. Há muitas coisas que podem ser feitas para proteger informações confidenciais da empresa sem violar a privacidade de seu funcionário, conforme discutido acima.

A maioria das técnicas mencionadas acima pode fazer mais do que apenas aumentar a segurança; mas também pode garantir que você não tenha que enfrentar a humilhação pública após uma violação de dados.