Кибербезопасность — 10 способов защитить себя от внутренних угроз

Организации неплохо справляются с защитой от внешних угроз и агентов риска, но большинству из нас не удается защитить организацию от сотрудников, деловых партнеров, подрядчиков и даже клиентов.

В то время как большая часть нашего внимания сосредоточена на внешних угрозах, инсайдеры наносят больший ущерб, поскольку они лучше знают нашу сеть и методы ведения бизнеса наизнанку. Есть много примеров, когда сотрудники нанесли огромный ущерб компаниям. Вот некоторые из них:

- Программист из компании Lance из Северной Каролины заложил логическую бомбу, которая отключила компьютеры торговых представителей на несколько дней. Он был просто возмущен понижением в должности.

- Сотрудники Chase Manhattan Bank украли номера кредитных карт и использовали их, чтобы запечатать почти 100 000 долларов.

- Сотрудник Центра поддержки сетевых услуг GTE в Тампе стер данные, причинив ущерб на сумму более 200 000 долларов.

Ключевые угрозы кибербезопасности от инсайдеров

Серьезную угрозу для организаций представляют не только посторонние. Сотрудники также могут саботировать систему компании по незнанию или по какой-то причине. Даже неверный щелчок может привести к серьезным последствиям. Итак, прежде чем перейти к предотвращению, давайте рассмотрим основные угрозы кибербезопасности от инсайдеров, которые вам следует искать.

1 вирус

Вирус — это вредоносный код, который может захватить любое устройство в зараженной системе. Он может украсть пароли, повредить важные файлы, спамить контакты и многое другое. Вирусы распространяются намеренно или случайно.

Например, в январе 2019 года город Акрон, штат Огайо, подвергся вирусной атаке после того, как двое его сотрудников открыли поддельные счета-фактуры через спам-письма.

2 Шпионское ПО

Любое программное обеспечение на устройстве, которое устанавливается без разрешения пользователя, называется шпионским ПО. Некоторыми распространенными примерами шпионского ПО являются рекламное ПО, регистраторы нажатий клавиш и трояны. Шпионское ПО используется для слежки за пользователями.

В июне 2021 года виртуальные частные сети, которые поставляются с системами сканирования безопасности.

3 Программы-вымогатели

Программа- вымогатель — это вредоносное программное обеспечение, которое может украсть, зашифровать и удалить личную информацию. Он ограничивает доступ пользователей к своей системе, если выкуп не уплачен. Они распространяются посредством push-атак в виде поддельных электронных писем, загрузок или маркетинговых материалов. Его также можно внедрить по сетям LAN.

Вот несколько примеров недавних атак программ-вымогателей за последние несколько месяцев:

- Телеканалы Sinclair пострадали от атак программ-вымогателей в США.

- Европейский поставщик колл-центров GSS подвергся атаке программы-вымогателя 18 сентября 2021 года.

- Атака программы-вымогателя стоимостью 5,9 млн долларов на американский фермерский кооператив NEW Cooperative Inc. уничтожила всю систему.

Как предотвратить внутренние угрозы кибербезопасности в 2021 году

Что могут сделать организации с таким количеством громких случаев инсайдерских угроз и инцидентов в области кибербезопасности? Вот десять советов, которые помогут вам внедрить меры по смягчению внутренних угроз в вашей организации и предотвратить возможные инциденты.

1 Подробная политика безопасности

Убедитесь, что у вас есть подробная политика безопасности, которая включает в себя то, что ожидается от сотрудников, и процедуры для предотвращения неправомерного использования и последствий в случае, если будет обнаружено, что кто-то нарушает закон.

Начните с анализа ваших текущих политик безопасности и выявления пробелов. Убедитесь, что в вашей политике указаны ограничения доступа к информации для нескольких сотрудников. Укажите, кому разрешен доступ к данным и при каких обстоятельствах информация может быть передана.

2 Физическая безопасность важна

Когда дело доходит до кибербезопасности, люди полностью пренебрегают физической безопасностью. Считайте физическую безопасность своим приоритетом №1. Вы можете в значительной степени предотвратить внутренние угрозы и инциденты, не допуская людей к критически важной инфраструктуре и изолируя важные системы в зонах ограниченного доступа.

Red Dot, компания по отоплению и охлаждению из Сиэтла, понесла убытки в тысячи долларов, когда два уборщика прочесали мусорные баки и шкафы, похитив личную информацию сотрудников. Они украли десятки тысяч долларов, получив кредитные карты.

3 Строгая аутентификация

На дворе 21 век, и технологии взлома паролей сильно развились. Есть алгоритмы, которые работают днями, пытаясь взломать учетные записи всеми возможными комбинациями. Кроме того, есть сотрудники, использующие стикеры на мониторах с паролями, не говоря уже о нескольких сотрудниках, использующих пароль.

Экономически эффективным способом защиты паролей является использование многофакторной аутентификации для важных приложений и систем. Вы даже можете комбинировать пароли с идентификаторами пользователей, сканерами отпечатков пальцев или смарт-картами для большей безопасности. Это также может защитить вас от потенциальных утечек данных.

4-сегментные сети

Сетевые вторжения должны стоять на вершине вашей внутренней защиты от киберугроз. Если в вашей организации есть одна несегментированная локальная сеть, одна атака может сделать ее небезопасной.

Лучший способ обезопасить вашу сеть — иметь разные сегменты локальной сети с брандмауэрами. Это также облегчит вашей ИТ-команде выявление узких мест и возможных скомпрометированных мест.

5 Предотвратить утечку информации

Конфиденциальные данные и информация могут утекать из вашей организации через электронную почту, обмен сообщениями и т. д. Объедините безопасность и политики безопасности, чтобы предотвратить утечку информации. Во-первых, убедитесь, что ваши сотрудники понимают ограничение на распространение конфиденциальных данных.

Убедитесь, что у вас есть система обнаружения вторжений (IDS), чтобы она могла сканировать ваши системы делового общения на наличие уникальных фраз. Он будет выдавать предупреждения, когда увидит определенные фрагменты в сети. Брандмауэры электронной почты также могут проверять все исходящие электронные письма, чтобы предотвратить случайную утечку информации.

6. Безопасное оборудование

Вы не можете зависеть от своих сотрудников, которые берут на себя ответственность за безопасность устройства. Сгруппируйте свои политики конфиденциальности и разрешите менеджерам по ИТ-безопасности настраивать операционные системы, включая приложения.

Если вы используете службу Microsoft Active Directory, вы должны иметь возможность заблокировать рабочие столы по всей организации в случае возникновения чрезвычайных ситуаций. Кроме того, убедитесь, что на каждом рабочем столе в компании установлены и работают все необходимые инструменты, такие как VPN, брандмауэры NET и средства защиты от вредоносных программ.

7 Расследуйте все необычные действия

В отличие от внешних злоумышленников, инсайдеры не заботятся о преобразовании своих следов, потому что они не ожидают, что их поймают. По словам Питера Вестергаарда, бывшего технического менеджера датской компании Protego, занимающейся консультированием по вопросам безопасности, он сказал:

«Как правило, ни одна из инсайдерских атак, с которыми мы сталкивались, не представляла сложности для расследования. Самая большая проблема заключалась в том, что у компаний не было достаточного количества журналов. В одном случае почти никто не знал, что ведение журнала на сервере NT/Win2K, не являющемся контроллером домена, по умолчанию отключено. Таким образом, бревенчатого материала было мало или совсем не было».

Чтобы ничто не осталось незамеченным, лучше всего иметь средства судебного анализа сети, чтобы вы могли анализировать поток информации в вашей сети.

8 Отбор новых сотрудников

Если вы хотите предотвратить внутренние угрозы, потратьте больше времени на изучение биографии сотрудников, прежде чем нанимать их. Если вы не можете проводить проверку биографических данных, подумайте об аутсорсинге.

Проверка занимает много времени, так как вы не можете много узнать о сотруднике, просто взглянув на его текущий адрес. Вы можете позвонить их предыдущим работодателям, чтобы узнать, почему они меняют работу.

9 Реализуйте стратегии

Точно так же, как вы реализуете стратегии для серверов в общедоступной сети Wi-Fi, убедитесь, что вы делаете то же самое на своих внутренних серверах. Попробуйте заблокировать конфигурации, чтобы ограничить доступ и усилить протоколы безопасности.

Избавьтесь от всех неиспользуемых учетных записей и адресов электронной почты. Убедитесь, что все исправлено. Закройте учетные записи ваших бывших сотрудников, чтобы уменьшить уязвимости в системе.

10 Следите за сотрудниками за неправомерным использованием

И последнее, но не менее важное: контролируйте своих сотрудников напрямую. Это можно сделать с помощью камер видеонаблюдения или регистрации нажатий клавиш. Ваши сотрудники будут против, но вы никогда не можете быть уверены в защите личных данных и информации вашей компании. Тем не менее, убедитесь, что вы остаетесь в курсе правового мониторинга в вашей юрисдикции.

Имея политику безопасности и методы обнаружения внутренних угроз, вы можете защитить конфиденциальную информацию вашей компании. Убедитесь, что ваши сотрудники хорошо осведомлены о юридических последствиях, с которыми им придется столкнуться, если будет обнаружено нарушение политики безопасности. Ваши сотрудники могут злоупотреблять вашим доверием, красть конфиденциальную информацию, которая может стоить вам тысячи долларов.

Подведение итогов!

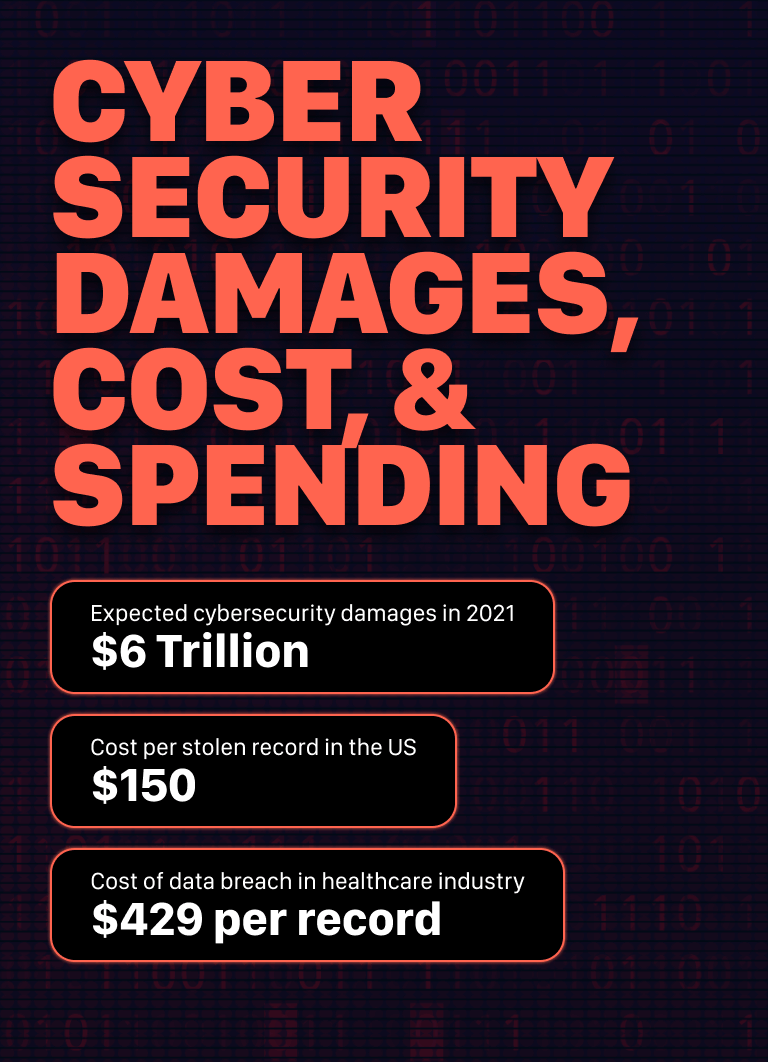

Ожидается, что к концу 2021 года ущерб от кибербезопасности для мировой экономики достигнет 6 триллионов долларов. В этом году мы наблюдали быстрый рост кибератак в различных отраслях, и похоже, что эта тенденция не утихнет в ближайшее время. Это десять советов по предотвращению внутренних угроз кибербезопасности, которые можно реализовать уже сегодня.

Прежде чем прыгать на подножку, убедитесь, что вы понимаете потребности и лазейки безопасности вашей организации. Есть много вещей, которые можно сделать для защиты конфиденциальной информации компании, не нарушая конфиденциальность вашего сотрудника, как обсуждалось выше.

Большинство упомянутых выше методов могут сделать больше, чем просто повысить безопасность; но также может гарантировать, что вам не придется сталкиваться с публичным унижением после утечки данных.