Cybersécurité – 10 façons de vous protéger des menaces internes

Les organisations font un assez bon travail pour se protéger contre les menaces extérieures et les agents de risque, mais la plupart d’entre nous ne parviennent pas à protéger l’organisation contre les employés, les partenaires commerciaux, les sous-traitants et même les clients.

Alors que la majeure partie de notre attention est concentrée sur les menaces externes, les initiés causent des dommages plus importants car ils ont une meilleure connaissance de notre réseau et de nos pratiques commerciales de fond en comble. Il existe de nombreux exemples où les employés ont causé d’énormes pertes aux entreprises. En voici quelques-unes :

- Un programmeur d’une société Lance basée en Caroline du Nord a planté une bombe logique qui a mis les ordinateurs des commerciaux hors ligne pendant des jours. Il était simplement en colère contre une rétrogradation.

- Des employés de la Chase Manhattan Bank ont volé des numéros de carte de crédit et les ont utilisés pour sceller près de 100 000 $.

- Un employé du Network Service Support Center de GTE à Tampa a effacé des données causant des dommages de plus de 200 000 $.

Principales menaces à la cybersécurité provenant d’initiés

Ce ne sont pas seulement les étrangers qui constituent une menace sérieuse pour les organisations. Les employés peuvent également saboter le système d’une entreprise par ignorance ou pour une cause. Même un mauvais clic peut entraîner des conséquences massives. Donc, avant de passer à la prévention, examinons les principales menaces de cybersécurité des initiés que vous devriez rechercher.

1 Virus

Un virus est un code malin qui peut s'emparer de n’importe quel appareil sur un système infecté. Il peut voler des mots de passe, corrompre des fichiers importants, des contacts de spam, etc. Les virus se propagent volontairement ou accidentellement.

Par exemple, en janvier 2019, la ville d’Akron, dans l’Ohio, a été victime d’une attaque virale après que deux de ses employés ont ouvert de fausses factures via des spams.

2 logiciels espions

Tout logiciel installé sur un appareil sans l’autorisation de l’utilisateur est appelé logiciel espion. Certains exemples courants de logiciels espions sont les logiciels publicitaires, les enregistreurs de frappe et les chevaux de Troie. Les logiciels espions sont utilisés pour espionner les utilisateurs.

En juin 2021, les réseaux privés virtuelsfournis avec des systèmes d’analyse de sécurité.

3 Rançongiciels

Un rançongiciel est un logiciel malveillant qui peut voler, crypter et supprimer des informations privées. Il empêche les utilisateurs d’accéder à leur système à moins que la rançon ne soit payée. Ceux-ci sont distribués via des attaques poussées sous la forme de faux e-mails, de téléchargements ou de supports marketing. Il peut également être injecté sur des réseaux LAN.

Voici quelques exemples d’attaques récentes de ransomwares au cours des derniers mois :

- Les chaînes de télévision Sinclair touchées par une attaque de ransomware à travers les États-Unis.

- Fournisseur européen de centres d’appels, GSS, touché par une attaque de ransomware le 18 septembre 2021.

- Une attaque de rançongiciel de 5,9 millions de dollars contre une coopérative agricole américaine, NEW Cooperative Inc., a détruit tout le système.

Comment prévenir les menaces internes à la cybersécurité en 2021

Avec autant de cas très médiatisés de menaces internes et d’incidents de cybersécurité, que peuvent faire les organisations à ce sujet ? Voici dix conseils pour vous aider à mettre en œuvre l’atténuation des menaces internes dans votre organisation et à prévenir d’éventuels incidents.

1 Une politique de sécurité détaillée

Assurez-vous d’avoir une politique de sécurité détaillée en place qui comprend ce que l’on attend des employés et des procédures pour prévenir les abus et les conséquences au cas où quelqu’un serait trouvé en train d’enfreindre la loi.

Commencez par analyser vos politiques de sécurité actuelles et identifiez les lacunes. Assurez-vous que votre politique détaille les limites d’accès à l’information pour quelques employés. Spécifiez qui est autorisé à accéder aux données et dans quelles circonstances les informations peuvent être partagées.

2 La sécurité physique est importante

En matière de cybersécurité, les gens négligent complètement la sécurité physique. Considérez la sécurité physique comme votre priorité n°1. Vous pouvez prévenir dans une large mesure les menaces et les incidents internes en éloignant les personnes de votre infrastructure critique et en isolant les systèmes critiques dans des zones restreintes.

Red Dot, une entreprise de chauffage et de climatisation de Seattle, a subi des pertes de milliers de dollars alors que deux concierges fouillaient les poubelles et les armoires, volant les informations personnelles des employés. Ils ont volé des dizaines de milliers de dollars en obtenant des cartes de crédit.

3 Authentification forte

Nous sommes au 21e siècle et la technologie de piratage de mots de passe a beaucoup évolué. Il existe des algorithmes qui fonctionnent pendant des jours, essayant toutes les combinaisons possibles pour pirater les comptes. Ensuite, il y a des employés qui utilisent des post-it sur des moniteurs avec des mots de passe dessus, sans parler de plusieurs employés partageant un mot de passe.

Un moyen rentable de protéger les mots de passe consiste à utiliser l’authentification multifacteur pour les applications et les systèmes sensibles. Vous pouvez même combiner des mots de passe avec des ID utilisateur, des lecteurs d'empreintes digitales ou des cartes à puce pour plus de sécurité. Cela peut également vous protéger contre d’éventuelles violations de données.

Réseaux 4 segments

Les intrusions basées sur le réseau doivent figurer en tête de vos défenses internes en matière de cybersécurité. Si votre organisation possède un réseau LAN non segmenté, une seule attaque peut le rendre non sécurisé.

La meilleure façon de sécuriser votre réseau est d’avoir différents segments de réseau local avec des pare-feu. Cela permettra également à votre équipe informatique d’identifier plus facilement les points d’étranglement et les emplacements potentiellement compromis.

5 Prévenir les fuites d’informations

Des données et informations sensibles peuvent sortir de votre organisation par le biais d’e-mails, de messages, etc. Combinez la sécurité et les politiques de sécurité pour éviter les fuites d’informations. Tout d’abord, assurez-vous que vos employés comprennent la restriction sur la diffusion de données confidentielles.

Assurez-vous d’avoir un système de détection d’intrusion (IDS) en place afin qu’il puisse analyser vos systèmes de communication d’entreprise à la recherche de phrases uniques. Il donnera des alertes lorsqu’il verra certains extraits sur le réseau. Les pare-feu de messagerie peuvent également vérifier tous les e-mails sortants pour éviter les fuites d’informations accidentelles.

6. Matériel sécurisé

Vous ne pouvez pas dépendre de vos employés pour assumer la responsabilité de la sécurité des appareils. Regroupez vos politiques de confidentialité et autorisez les responsables de la sécurité informatique à configurer les systèmes d’exploitation, y compris les applications.

Si vous utilisez le service Active Directory de Microsoft, vous devriez pouvoir verrouiller les postes de travail de toute l’organisation en cas d’urgence. De plus, assurez-vous que tous les postes de travail de l’entreprise disposent de tous les outils requis tels que les VPN, les pare-feu NET et les anti-malware installés et en cours d’exécution.

7 Enquêtez sur toutes les activités inhabituelles

Contrairement aux attaquants extérieurs, les initiés ne font pas attention à convertir leurs pistes car ils ne s’attendent pas à être pris en premier lieu. Selon Peter Vestergaard, ancien directeur technique du cabinet de conseil en sécurité danois Protego, a déclaré :

"Généralement, aucune des attaques d’initiés que nous avons vues n’a été difficile à enquêter. Le plus gros problème est que les entreprises n’ont pas suffisamment de journalisation. Dans un cas, presque personne ne savait que la connexion sur un serveur NT/Win2K non contrôleur de domaine est désactivée par défaut. Par conséquent, peu ou pas de matériel de journalisation était disponible."

Pour vous assurer que rien ne passe inaperçu, il est préférable d’avoir des outils d’analyse médico-légale du réseau afin que vous puissiez analyser le flux d’informations sur votre réseau.

8 Filtrer les nouveaux employés

Si vous souhaitez éviter les menaces internes, passez plus de temps à enquêter sur les antécédents des employés avant de les embaucher. Si vous ne pouvez pas vérifier vos antécédents, envisagez plutôt de sous-traiter.

La sélection prend beaucoup de temps car vous ne pouvez pas en savoir beaucoup sur l'employé en regardant simplement son adresse actuelle. Vous pouvez appeler leurs anciens employeurs pour vérifier pourquoi ils changent d'emploi.

9 Stratégies de mise en œuvre

Tout comme vous mettez en œuvre des stratégies pour les serveurs sur le Wi-Fi public, assurez-vous de faire de même sur vos serveurs internes. Essayez de verrouiller les configurations pour limiter l’accès et augmenter les protocoles de sécurité.

Débarrassez-vous de tous les comptes et e-mails inutilisés. Assurez-vous que tout est patché. Fermez les comptes de vos anciens employés pour réduire les vulnérabilités du système.

10 Surveiller les employés pour les abus

Enfin et surtout, surveillez directement vos employés. Cela peut être fait par le biais de caméras de sécurité ou d’un enregistrement de frappe. Vos employés seront contre, mais vous n’êtes jamais trop sûr de la protection des données et informations privées de votre entreprise. Cependant, assurez-vous de rester dans la boucle de la surveillance juridique de votre juridiction.

En mettant en place une politique de sécurité et des techniques de détection des menaces internes, vous pouvez protéger les informations sensibles de votre entreprise. Assurez-vous que vos employés sont bien conscients des conséquences juridiques auxquelles ils devront faire face s’ils enfreignent la politique de sécurité. Vos employés pourraient violer votre confiance, voler des informations sensibles qui pourraient vous coûter des milliers de dollars.

Emballer!

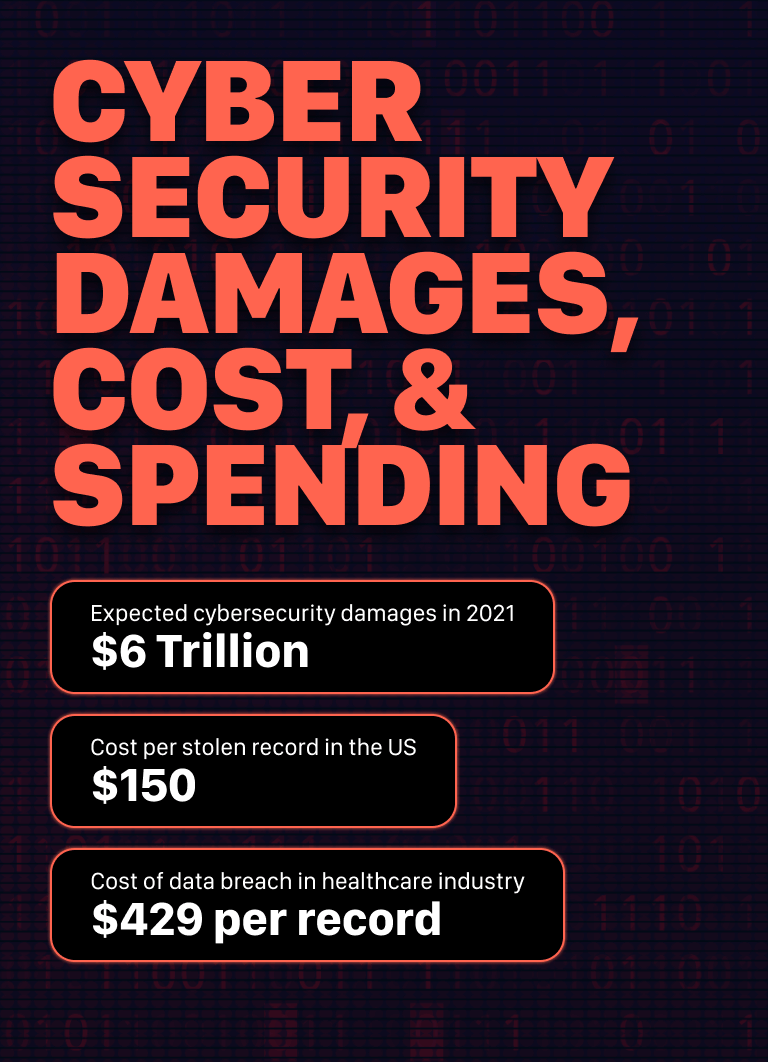

Les dommages causés par la cybersécurité à l’économie mondiale devraient atteindre 6 000 milliards de dollars d’ici la fin de 2021. Cette année, nous avons constaté une augmentation rapide des cyberattaques dans différents secteurs, et la tendance ne semble pas s’estomper de si tôt. Voici dix conseils pour prévenir les menaces internes à la cybersécurité qui peuvent être mis en œuvre dès aujourd’hui.

Avant de prendre le train en marche, assurez-vous de bien comprendre les besoins et les failles de sécurité de votre organisation. Il y a beaucoup de choses qui peuvent être faites pour sécuriser les informations sensibles de l’entreprise sans violer la vie privée de vos employés, comme indiqué ci-dessus.

La plupart des techniques mentionnées ci-dessus peuvent faire plus que simplement renforcer la sécurité ; mais peut également vous assurer de ne pas subir d’humiliation publique à la suite d’une violation de données.