Ciberseguridad: 10 formas de protegerse de las amenazas internas

Las organizaciones hacen un buen trabajo protegiéndose contra las amenazas externas y los agentes de riesgo, pero la mayoría de nosotros no logramos proteger a la organización de los empleados, socios comerciales, contratistas e incluso clientes.

Si bien la mayor parte de nuestra atención se centra en las amenazas externas, las personas internas causan un mayor daño ya que tienen un mejor conocimiento de nuestra red y las prácticas comerciales de adentro hacia afuera. Hay muchos ejemplos en los que los empleados han causado grandes pérdidas a las empresas. Aquí están algunos a considerar:

- Un programador de una empresa de Lance, con sede en Carolina del Norte, plantó una bomba lógica que desconectó las computadoras de los representantes de ventas durante días. Simplemente estaba enojado por una degradación.

- Los empleados del Chase Manhattan Bank robaron números de tarjetas de crédito y los usaron para sellar casi $100,000.

- Un empleado del Centro de Soporte de Servicios de Red de GTE en Tampa borró datos causando daños por más de $200,000.

Amenazas clave de seguridad cibernética de Insiders

No son solo los extraños los que representan una seria amenaza para las organizaciones. Los empleados también pueden sabotear el sistema de una empresa por ignorancia o por una causa. Incluso un clic incorrecto puede tener consecuencias masivas. Entonces, antes de pasar a la prevención, echemos un vistazo a las principales amenazas de seguridad cibernética de los internos que debería estar buscando.

1 virus

Un virus es un código maligno que puede apoderarse de cualquier dispositivo en un sistema infectado. Puede robar contraseñas, corromper archivos importantes, contactos no deseados y más. Los virus se propagan deliberada o accidentalmente.

Por ejemplo, en enero de 2019, la ciudad de Akron, Ohio, sufrió un ataque de virus después de que dos de sus empleados abrieran facturas falsas a través de correos electrónicos no deseados.

2 software espía

Cualquier software en un dispositivo que se instala sin el permiso del usuario se llama spyware. Algunos ejemplos comunes de software espía son el software publicitario, los registradores de pulsaciones de teclas y los troyanos. El software espía se utiliza para espiar a los usuarios.

En junio de 2021, redes privadas virtualesque vienen con sistemas de escaneo de seguridad.

3 ransomware

El ransomware es un software malicioso que puede robar, cifrar y eliminar información privada. Restringe el acceso de los usuarios a su sistema a menos que se pague el rescate. Estos se distribuyen a través de ataques de inserción en forma de correos electrónicos falsos, descargas o materiales de marketing. También se puede inyectar a través de redes LAN.

Aquí hay algunos ejemplos de ataques de ransomware recientes en los últimos meses:

- Estaciones de televisión de Sinclair afectadas por un ataque de ransomware en los EE. UU .

- El proveedor europeo de centros de llamadas, GSS, fue atacado por un ransomware el 18 de septiembre de 2021.

- Un ataque de ransomware de 5,9 millones de dólares a una cooperativa de agricultores de EE. UU., NEW Cooperative Inc., derribó todo el sistema.

Cómo prevenir las amenazas internas a la ciberseguridad en 2021

Con tantos casos de alto perfil de amenazas internas e incidentes de ciberseguridad, ¿qué pueden hacer las organizaciones al respecto? Aquí hay diez consejos para ayudarlo a implementar la mitigación de amenazas internas en su organización y evitar que ocurran posibles incidentes.

1 Una política de seguridad detallada

Asegúrese de tener una política de seguridad detallada que incluya lo que se espera de los empleados y los procedimientos para evitar el uso indebido y las consecuencias en caso de que alguien infrinja la ley.

Comience por analizar sus políticas de seguridad actuales e identifique las brechas. Asegúrese de que su política detalle los límites de acceso a la información para algunos empleados. Especifique quién puede acceder a los datos y en qué circunstancias se puede compartir la información.

2 La seguridad física es importante

Cuando se trata de ciberseguridad, las personas descuidan por completo la seguridad física. Considere la seguridad física como su prioridad número 1. Puede evitar amenazas internas e incidentes en gran medida manteniendo a las personas alejadas de su infraestructura crítica y aislando los sistemas críticos en áreas restringidas.

Red Dot, una empresa de calefacción y aire acondicionado de Seattle, enfrentó pérdidas de miles de dólares cuando dos conserjes revisaron botes de basura y gabinetes, robando información personal de los empleados. Robaron decenas de miles de dólares mediante la obtención de tarjetas de crédito.

3 Autenticación fuerte

Estamos en el siglo XXI y la tecnología de hackeo de contraseñas ha evolucionado bastante. Hay algoritmos que se ejecutan durante días, probando todas las combinaciones posibles para piratear cuentas. Luego están los empleados que usan notas adhesivas en los monitores con contraseñas, y sin mencionar que varios empleados comparten una contraseña.

Una forma rentable de proteger las contraseñas es mediante la autenticación de múltiples factores para aplicaciones y sistemas confidenciales. Incluso puede combinar contraseñas con ID de usuario, lectores de huellas dactilares o tarjetas inteligentes para mayor seguridad. Esto también puede protegerlo contra posibles violaciones de datos.

Redes de 4 segmentos

Las intrusiones basadas en la red deben estar en la parte superior de sus defensas internas de ciberseguridad. Si su organización tiene una red LAN no segmentada, un solo ataque puede volverla insegura.

La mejor manera de asegurar su red es tener diferentes segmentos de LAN con firewalls. También facilitará que su equipo de TI identifique puntos de estrangulamiento y posibles ubicaciones comprometidas.

5 Evitar fugas de información

La información y los datos confidenciales pueden salir de su organización a través de correos electrónicos, mensajes y más. Combina políticas de seguridad y protección para evitar fugas de información. Primero, asegúrese de que sus empleados entiendan la restricción sobre la divulgación de datos confidenciales.

Asegúrese de tener un sistema de detección de intrusos (IDS) para que pueda escanear los sistemas de comunicación de su empresa en busca de frases únicas. Dará alertas cuando vea ciertos fragmentos en la red. Los firewalls de correo electrónico también pueden verificar todos los correos electrónicos salientes para evitar fugas de información accidentales.

6. Hardware seguro

No puede depender de sus empleados para asumir la responsabilidad de la seguridad del dispositivo. Agrupe sus políticas de privacidad y permita que los administradores de seguridad de TI configuren los sistemas operativos, incluidas las aplicaciones.

Si está utilizando el servicio Active Directory de Microsoft, debería poder bloquear escritorios en toda la organización en caso de emergencia. Además, asegúrese de que todos los escritorios de la empresa tengan instaladas y en funcionamiento todas las herramientas necesarias, como VPN, firewalls NET y antimalware .

7 Investigue todas las actividades inusuales

A diferencia de los atacantes externos, los internos no tienen cuidado al convertir sus pistas porque, en primer lugar, no esperan ser atrapados. Según Peter Vestergaard, exgerente técnico de la consultora de seguridad danesa Protego, dijo:

«En general, ninguno de los ataques internos que hemos visto fue difícil de investigar. El mayor problema ha sido que las empresas no tienen suficientes registros. En un caso, casi nadie sabía que iniciar sesión en un servidor NT/Win2K sin controlador de dominio está deshabilitado de forma predeterminada. Por lo tanto, había poco o ningún material de registro disponible".

Para asegurarse de que nada pase desapercibido, es mejor tener herramientas de análisis forense de red para que pueda analizar el flujo de información en su red.

8 Evaluar a los nuevos empleados

Si desea evitar amenazas internas, dedique más tiempo a investigar los antecedentes de los empleados antes de contratarlos. Si no puede hacer verificaciones de antecedentes, considere la posibilidad de subcontratar.

La evaluación lleva mucho tiempo, ya que no se puede saber mucho sobre el empleado con solo mirar su dirección actual. Puede hacer llamadas a sus empleadores anteriores para verificar por qué están cambiando de trabajo.

9 Implementar estrategias

Al igual que implementa estrategias para servidores en Wi-Fi público, asegúrese de hacer lo mismo en sus servidores internos. Intente bloquear configuraciones para limitar el acceso y aumentar los protocolos de seguridad.

Deshágase de todas las cuentas y correos electrónicos no utilizados. Asegúrate de que todo esté parcheado. Cierre las cuentas de sus ex empleados para disminuir las vulnerabilidades en el sistema.

10 Supervisar a los empleados por mal uso

Por último, pero no menos importante, supervise a sus empleados directamente. Se puede hacer a través de cámaras de seguridad o registro de pulsaciones de teclas. Sus empleados estarán en contra, pero nunca puede estar demasiado seguro acerca de la protección de la información y los datos privados de su empresa. Sin embargo, asegúrese de mantenerse al tanto de la supervisión legal en su jurisdicción.

Al contar con una política de seguridad junto con técnicas de detección de amenazas internas, puede proteger la información confidencial de su empresa. Asegúrese de que sus empleados estén bien informados de las consecuencias legales que tendrán que enfrentar si se descubre que violan la política de seguridad. Sus empleados podrían estar violando su confianza, robando información confidencial que podría costarle miles de dólares.

¡Terminando!

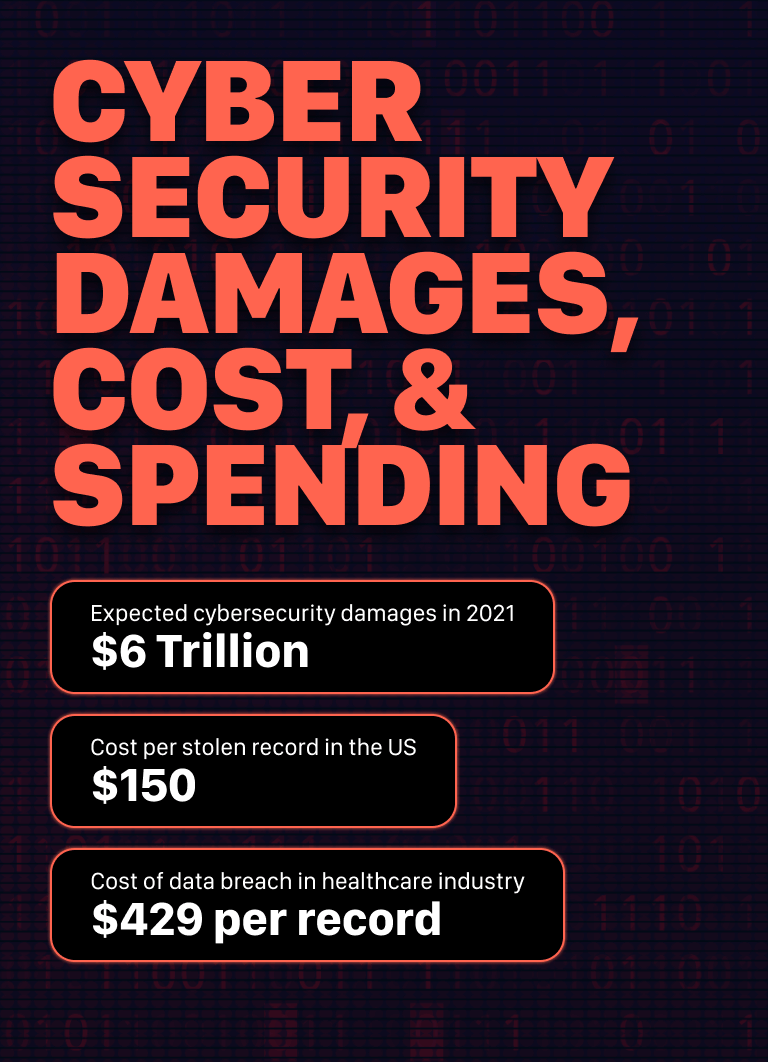

Se espera que los daños a la seguridad cibernética en la economía global alcancen los $6 billones para fines de 2021. Este año, vimos un rápido aumento en los ataques cibernéticos en diferentes industrias, y la tendencia no parece estar desapareciendo en el corto plazo. Estos son diez consejos para prevenir las amenazas internas de ciberseguridad que se pueden implementar hoy.

Antes de subirse al carro, asegúrese de comprender las necesidades y lagunas de seguridad de su organización. Hay muchas cosas que se pueden hacer para proteger la información confidencial de la empresa sin violar la privacidad de su empleado, como se mencionó anteriormente.

La mayoría de las técnicas mencionadas anteriormente pueden hacer algo más que aumentar la seguridad; pero también puede asegurarse de que no tenga que enfrentarse a la humillación pública a raíz de una violación de datos.