Ransomware: O que são e como removê-los? .com

Os cibercriminosos estão tendo um dia de campo nos dias de hoje com um novo tipo de malware chamado ransomware. Este novo malware é extremamente perigoso e está se espalhando como um incêndio.

Nos últimos anos, houve inúmeras vítimas de ransomware, de indivíduos, empresas a hospitais.

O FBI informou que, em 2017, recebeu inúmeras reclamações sobre ransomware e o custo que as vítimas tiveram que arcar foi superior a US$ 1,4 bilhão.

Então, o que exatamente é ransomware?

O que isso realmente faz?

Como você pode se proteger contra esse malware?

Para encontrar respostas para todas essas perguntas, continue lendo, pois mostrarei como funciona e como você pode se defender contra esse malware neste guia completo para remoção de ransomware.

Vamos começar.

O que é Ransomware?

Ransomware pode ser definido como malware que restringe os usuários de acessarem seus sistemas (e outros dispositivos), arquivos ou vários dados, a menos que paguem um resgate.

Eles são distribuídos por meio de ataques de phishing na forma de e-mails ou downloads falsos; ele pode ser injetado em páginas da Web de publicidade, incorporado em conteúdo pirata, como cracks ou torrents, e transmitido por redes LAN.

Os invasores de ransomware exigem pagamento por meio de determinados métodos de pagamento online; o mais comum é o Bitcoin.

Existem diferentes tipos de ransomware que visam vários usuários e funcionam de maneiras diferentes, mas todos têm o mesmo objetivo – extrair resgate das vítimas.

Esses invasores de ransomware usam principalmente insígnias de altos órgãos governamentais, como FBI ou DOD, para tornar a mensagem de ransomware autêntica.

Da mesma forma, o conteúdo da mensagem também é fabricado de tal forma que parece que você violou certas leis e regulamentos, ou que contém conteúdo explícito e ilegal.

Aqui está um vídeo criado pela ESET que demonstra como o ransomware funciona:

Tipos de Ransomware

Ransomware são encontrados em diferentes formas e cada um funciona de uma maneira diferente, impedindo que os usuários acessem seu sistema, arquivos e outros dados pessoais. Aqui estão diferentes variantes de ransomware que você deve procurar:

1 Ransomware que bloqueia seu sistema

Existem alguns ransomwares que bloqueiam seu sistema e o impedem de acessá-lo até que você pague o valor necessário ao invasor. Os resgates variam entre alguns dólares a centenas e milhares de dólares e o principal modo de pagamento é através do Bitcoin.

2 Ransomware que criptografa arquivos

Da mesma forma, muitos usuários experimentaram ransomware que criptografa vários arquivos em seu sistema e não os descriptografa, a menos que você faça o pagamento.

Em certos casos, os invasores sequestram informações de e-mails, fotos, documentos e outras formas de dados confidenciais que exigem resgate.

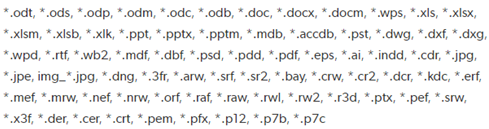

Os arquivos que são criptografados principalmente por ransomware têm a seguinte extensão:

3 Ransomware que se finge de antivírus

Alguns ransomware os falsificam como software antivírus e detectam vários problemas em seu sistema, principalmente vírus. E, para corrigir esses problemas, esses ransomwares exigiriam pagamento.

No entanto, essas formas de ransomware são fáceis de eliminar e não o impedirão de usar seu sistema ou dispositivo. Mas ele mostrará constantemente pop-ups, mensagens e alertas.

4 Ransomware que ameaça tornar suas informações públicas

Chamado de Doxware, esse ransomware rouba suas informações confidenciais e as publica se você não pagar.

Todos nós temos algumas informações confidenciais em nossos computadores pessoais. Perdê-lo pode causar sérios danos pessoais ou financeiros.

Esses usuários "doxes" de ransomware. Violando sua privacidade e expondo suas vidas pessoais ao mundo.

5 Ransomware Gerenciado por um Hacker

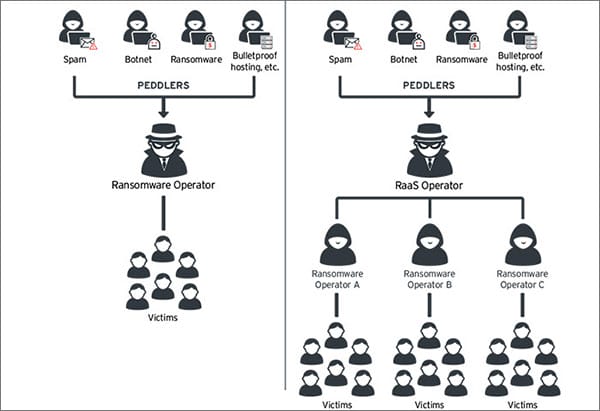

No mundo sombrio da Dark Web, os hackers usam um método semelhante a uma franquia para vender seu ransomware para aspirantes a cibercriminosos. Isso é chamado de método Ransomware-as-a-Service (Raas).

Além disso, o indivíduo que vende o Ransomware também fornece conhecimento técnico à pessoa que lança o ataque. Ambos pretendem compartilhar o dinheiro do resgate e caminhar até o pôr do sol.

O aspecto mais problemático do Raas é que basicamente dá a qualquer pessoa o poder de lançar ataques cibernéticos.

Crédito da imagem: trendmicro.com

Como você pode acabar com Ransomware?

Como qualquer outra forma de vírus, o ransomware se infiltra no seu dispositivo por meio de anexos de e-mail falsos e links falsos. A mídia social também serve como um potencial portador de ransomware.

- Anúncio malicioso: Acontece que o anúncio pode ser mais do que apenas pequenos aborrecimentos. O cibercriminoso pode comprar espaço publicitário em sites populares e usá-lo para entregar ransomware em seu dispositivo. Sim, isso acontece mesmo através de sites conhecidos e confiáveis.

- Kits de exploração: Projetados para explorar quaisquer vulnerabilidades em potencial em seu sistema, os kits de exploração são frequentemente usados para realizar ataques cibernéticos. É um código pré-escrito que faz você pagar por ter um software desatualizado.

- Download não solicitado: muitos sites enganam você para fazer o download de malware sem nem mesmo consentir. Você precisa evitar isso a todo custo.

- Engenharia Social: Na maior ironia, a engenharia social no contexto da segurança cibernética significa enganar as pessoas para fazer o download de ransomware. O ransomware aqui parece um documento normal, mas uma vez que você o abre, tudo acontece. Na maioria das vezes, a fonte de documentos falsos é de uma entidade respeitável.

Como saber que você tem Ransomware?

I começa com um arquivo de aparência normal terminando no seu dispositivo. Pode ser algum documento, como uma planilha do Excel ou um arquivo do Word.

Mas o que realmente é um arquivo executável que leva apenas um clique para começar a ser executado.

Funciona tranquilamente. Você não percebe nada no início. Todos os arquivos abrem normalmente e tudo parece bem.

No entanto, algo sinistro ocorre em segundo plano.

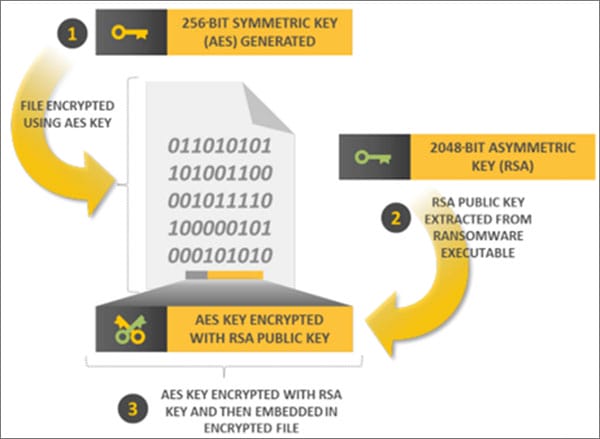

O malware entra em contato com os servidores do hacker e gera duas chaves. Uma chave pública que criptografa seus arquivos e uma privada que pode descriptografá-los.

Claro, o hacker tem acesso à segunda chave.

Lentamente, o ransomware chega ao seu disco rígido e começa a criptografar suas informações. Neste ponto, não requer sua permissão para executar esta ação.

Feito isso, uma nota de resgate aparece na tela. Você é solicitado a transferir uma quantia específica de dinheiro em um período específico de tempo.

Normalmente, você precisa pagar com Bitcoin ou transferir o dinheiro em alguma conta estrangeira.

Técnicas de remoção de ransomware

Agora, e se você for vítima de ransomware e os invasores fizerem reféns de seus arquivos ou bloquearem seu sistema. O que você faz? Antes de entrar em pânico, aqui estão alguns passos que você pode seguir para a remoção do ransomware.

- Não pague em nenhuma circunstância: é fácil ceder, mas o principal objetivo do invasor de ransomware é obter benefícios monetários às custas de seus dados pessoais. Pagá-los não garante que você receberá seus dados de volta e os incentivaria a realizar ataques semelhantes no futuro.

- Desconecte ou remova partes infectadas da rede: remover as partes infectadas da sua rede ajuda a evitar qualquer disseminação adicional de ransomware. Recomendamos que você desconecte todo o seu sistema da Internet em caso de bloqueio de tela ou ransomware de criptografia de arquivo.

- Use a restauração do sistema para voltar a um estado limpo: uma das maneiras de remover o ransomware que bloqueia sua tela por meio da restauração do sistema. Da mesma forma, também pode ajudá-lo a recuperar alguns dos dados perdidos devido ao ransomware. Pode não trazer de volta todos os dados, mas restaurar o sistema para um estado anterior ajudará a descobrir alguns dos arquivos perdidos, acessar seu sistema, recuperar as configurações do sistema e os programas limpos de ransomware.

- Analise seu sistema usando antivírus: você deve verificar seu sistema com um software antivírus para garantir que o ransomware seja removido. Tente executar o antivírus a partir do disco inicializável ou através de USB. Se você estiver abrindo os arquivos em outro sistema, digitalizá-los com um antivírus garante que nenhum vestígio de ransomware seja deixado para trás.

- Use software de descriptografia de ransomware: existem muitos aplicativos e softwares de terceiros que você pode usar para descriptografar arquivos criptografados por ransomware. A Kaspersky oferece sua ferramenta para descriptografar o ransomware CryptXXX e CoinVault. Da mesma forma, você também pode usar o ShadowExplorer (uma ferramenta gratuita) para restaurar arquivos criptografados pelo Cryptolocker.

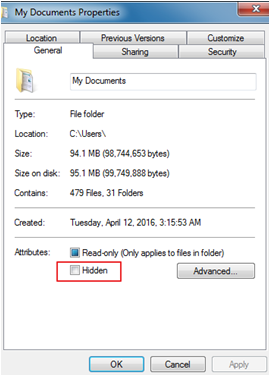

- Reexibir arquivos para recuperar dados: muitos ransomware ocultam seus arquivos, ícones da área de trabalho, atalhos e outros dados. Uma maneira de recuperar isso é indo para ‘Computer' e depois ‘C:Users'. Clique com o botão direito do mouse na pasta do seu nome do Windows e abra ‘ Propriedades'. Desmarque a opção ‘Oculto' e clique em ‘OK'. Isso deve fazer com que seus dados ocultos reapareçam.

Como Prevenir Ransomware?

O ransomware pode ser realmente desagradável e, se atormentar seus dispositivos, há muito pouco que você possa fazer. Portanto, antes de ser vítima desses ataques e se tornar refém, é melhor tomar algumas precauções e se proteger contra ransomware. Existem certas medidas que você pode tomar para evitar que o ransomware o ataque.

Faça backup de todos os seus arquivos e configurações do sistema

Uma das maneiras mais fáceis de prevenir ransomware é fazer backups regulares dos dados. Dessa forma, você não precisaria entrar em pânico e pagar aos invasores para recuperar seus preciosos arquivos ou obter acesso ao seu sistema. Você pode usar os sistemas de backup integrados oferecidos pelo sistema operacional do seu dispositivo ou pode escolher um software de backup de terceiros.

Da mesma forma, os serviços de armazenamento também podem ser usados para fazer backup de dados importantes e confidenciais e evitar que caiam nas mãos erradas de um invasor de ransomware.

Use antivírus e ternos de segurança atualizados

Antivírus e outros softwares de segurança, como detectores de malware e phishing, podem ser muito eficazes na defesa contra ransomware. Eles formam a primeira linha de defesa contra essas ameaças e verificam seu dispositivo (ou sistema) regularmente em busca de padrões, assinaturas e definições dos vírus mais recentes.

É por isso que você verá serviços antivírus populares lançarem atualizações regulares das definições de vírus mais recentes. É importante que você mantenha seu antivírus sempre atualizado.

Também discutimos essa estratégia no guia:

Existem muitos ransomwares incorporados em anúncios exibidos em sites ou em redes de publicidade. Existem várias extensões e complementos do navegador que impedem o malware.

Alguns deles incluem AdBlock Plus, Privacy Badger, uBlock Origin e No Script. Essas extensões interrompem a execução de cookies, tecnologias de rastreamento, scripts e anúncios carregados de malware em segundo plano.

Aqui está uma boa comparação entre duas extensões anti-malware populares.

Analise seus e-mails em busca de ransomware

Outra fonte através da qual o ransomware é transmitido são os e-mails. Existem muitos e-mails que usam anúncios de isca de clique e anexos que consistem em ransomware. Você deve verificar seus anexos de e-mail em busca de malware antes de baixá-los. Da mesma forma, evite clicar em links presentes no e-mail que pareçam deslocados ou obscuros.

Criptografe seu tráfego de Internet usando VPN

Como a maioria dos ransomwares se infiltra em seu dispositivo pela Internet, é importante criptografar suas atividades na Internet.

As chaves de criptografia e os protocolos seguros oferecidos por uma VPN permitem que você impeça que qualquer invasor sequestre seus arquivos ou obtenha acesso ao seu sistema. Existem muitas VPNs que você pode escolher.

Aqui estão alguns dos melhores provedores de VPN<\/a> que oferecem criptografia de nível militar e o manterão protegido contra ransomware quando você navegar na Internet.

Exemplos de ataques populares de ransomware

Ao longo dos anos, testemunhamos vários ataques de ransomware. Esses ataques têm como alvo usuários individuais para empresas, pequenas empresas, órgãos públicos, hospitais, dispositivos móveis, servidores e diferentes sistemas operacionais. Aqui estão alguns exemplos de ransomware que você deve conhecer.

1 CryptoLocker

CryptoLocker é um ransomware de criptografia de arquivos que apareceu pela primeira vez em 2013 e usou a chave de criptografia RSA de 2084 bits para bloquear arquivos de usuários. O ransomware costumava criptografar arquivos com certas extensões e não permitia que ninguém o acessasse até que um pagamento fosse feito através do Bitcoin. O custo para desbloquear os arquivos criptografados? 10 BTC (Bitcoin), que são cerca de US$ 4.730 no valor de hoje. Aqui está uma ilustração fornecida pela Symantec explicando como o ransomware de criptografia de arquivos funciona:

Nos anos seguintes, mais variantes do CryptoLocker foram vistas na forma de CryptoWall, CryptoLocker.F e TorrentLocker. O CryptoLocker.F teve como alvo os usuários australianos e foi espalhado por e-mails fraudulentos. Uma das vítimas proeminentes deste ransomware foi a ABC (Australian Broadcasting Corporation).

Por outro lado, o CryptoWall foi distribuído por meio de campanha de malvertising e direcionado principalmente aos usuários do Windows. Essa forma de ransomware redirecionava os usuários para sites rouge, promovendo-os a baixar plug-ins contendo o malware. Dessa forma, o ransomware se espalharia no sistema do usuário e criptografaria vários arquivos.

2 Reveton

Reveton foi observado pela primeira vez em 2012 e é um ransomware de bloqueio de tela. As vítimas receberiam mensagens de aviso, mostradas como se fossem enviadas por agências de criação de leis (como o FBI), alegando que se envolveram em uma atividade ilegal, como baixar conteúdo pirata. Os invasores exigiriam pagamento, geralmente por meio de serviços de dinheiro pré-pagos, como o Ukash. Os primeiros sinais de Reveton foram vistos em países europeus e seus modelos chegaram aos Estados Unidos e Canadá no final daquele ano. De acordo com o Avast Security Software, novos vestígios de Reveton foram vistos em agosto de 2014.

KeRanger Ramsomware no Mac

Em março de 2016, os primeiros sinais de ransomware foram observados no Mac OS X, que foi nomeado ‘KeRanger'. O ransomware foi distribuído por meio de um popular cliente BitTorrent para Mac oferecido pela Transmission. O malware criptografaria os arquivos do usuário do Mac, a menos que um pagamento fosse feito via Bitcoin para o invasor.

O resgate exigido pelo invasor geralmente seria um mínimo de 1 BTC para desbloquear os arquivos criptografados (que custa aproximadamente US $ 400). Na esteira desse ataque, a Transmission instruiu todos os seus usuários a excluir a versão atual (2.90) do cliente BitTorrent e usar a versão mais recente.

Ransomware em dispositivos Android

Se você pensou que o ransomware atacaria apenas desktops e laptops, adivinhou errado. O ransomware chegou a outras plataformas, incluindo dispositivos Android. Os invasores estão distribuindo o ransomware do FBI por meio de aplicativos maliciosos, onde fingem ser do FBI e bloqueiam o dispositivo do usuário ou partes do dispositivo.

O resgate custaria cerca de US$ 300 ou mais para recuperar o acesso ao seu dispositivo Android ou aos dados criptografados pelo ransomware. Se você tem um antivírus instalado no seu dispositivo e selecionou a opção ‘Verificar aplicativos' antes de fazer o download, é bastante fácil impedir o ransomware no Android. Da mesma forma, a exclusão do aplicativo malicioso também resultou na remoção do malware do seu dispositivo e na recuperação dos dados perdidos.

Palavras finais

Ransomware é uma forma mortal de malware que pode desmontar seu sistema, criptografar arquivos confidenciais e, finalmente, levar a resultados desastrosos. O principal objetivo do ransomware é colher benefícios financeiros das vítimas, pela promessa de que os arquivos serão descriptografados pelo invasor.

Esses ataques são realizados através de várias fontes. No ano passado, os ataques de ransomware WannaCry tiveram 200.000 vítimas.

No entanto, listamos várias dicas e truques que você pode usar para a remoção de ransomware. Da mesma forma, você também pode dar uma olhada em vários cuidados que você pode tomar para garantir a segurança contra ataques de ransomware. Além disso, confira os diferentes tipos de ransomware que exploraram os usuários ao longo dos anos; é importante saber com que tipo de ransomware você está lidando.

Então você está preparado para se defender contra ransomware? Ou você tem mais alguma dúvida sobre o malware? Deixe-nos saber nos comentários abaixo ou envie um tweet para @VPNINFORMCLICK.