Ransomware: Was sind sie und wie werden sie entfernt? .com

Cyberkriminelle haben heutzutage einen großen Tag mit einer neuen Art von Malware namens Ransomware. Diese neue Malware ist extrem gefährlich und verbreitet sich wie ein Lauffeuer.

In den letzten Jahren gab es zahlreiche Opfer von Ransomware, von Einzelpersonen, Unternehmen bis hin zu Krankenhäusern.

Das FBI berichtete, dass es im Jahr 2017 zahlreiche Beschwerden über Ransomware erhielt und die Kosten, die die Opfer tragen mussten, über 1,4 Milliarden US-Dollar betrugen.

Was genau ist Ransomware?

Was macht es eigentlich?

Wie können Sie sich vor solcher Malware schützen?

Um Antworten auf all diese Fragen zu finden, lesen Sie weiter, da ich in dieser vollständigen Anleitung zur Entfernung von Ransomware zeigen werde, wie es funktioniert und wie Sie sich gegen solche Malware schützen können.

Lass uns anfangen.

Was ist Ransomware?

Ransomware kann als Malware definiert werden, die Benutzer daran hindert, auf ihre Systeme (und andere Geräte), Dateien oder verschiedene Daten zuzugreifen, es sei denn, sie zahlen ein Lösegeld.

Sie werden durch Phishing-Angriffe in Form von gefälschten E-Mails oder Downloads verbreitet; es kann in Werbewebseiten eingeschleust, in Raubkopien wie Cracks oder Torrents eingebettet und über LAN-Netzwerke übertragen werden.

Ransomware-Angreifer verlangen Zahlungen über bestimmte Online-Zahlungsmethoden; am gebräuchlichsten ist Bitcoin.

Es gibt verschiedene Arten von Ransomware, die auf verschiedene Benutzer abzielen und auf unterschiedliche Weise funktionieren, aber alle das gleiche Ziel haben – Lösegeld von den Opfern zu erpressen.

Diese Ransomware-Angreifer verwenden hauptsächlich Insignien von hohen Regierungsbehörden wie FBI oder DOD, um die Ransomware-Nachricht authentisch aussehen zu lassen.

Ebenso ist der Inhalt der Nachricht auch so konstruiert, dass der Anschein erweckt wird, als hätten Sie gegen bestimmte Gesetze und Vorschriften verstoßen, oder dass Sie explizite und rechtswidrige Inhalte enthalten.

Hier ist ein von ESET erstelltes Video, das die Funktionsweise von Ransomware demonstriert:

Arten von Ransomware

Ransomware gibt es in verschiedenen Formen und jede funktioniert auf unterschiedliche Weise, indem sie Benutzer daran hindert, auf ihr System, ihre Dateien und andere persönliche Daten zuzugreifen. Hier sind verschiedene Varianten von Ransomware, auf die Sie achten sollten:

1 Ransomware, die Ihr System sperrt

Es gibt einige Ransomware-Programme, die Ihr System sperren und Sie daran hindern, darauf zuzugreifen, bis Sie den erforderlichen Betrag an den Angreifer gezahlt haben. Die Lösegelder variieren zwischen wenigen Dollar bis hin zu Hunderten und Tausenden von Dollar, und die Hauptzahlungsmethode ist Bitcoin.

2 Ransomware, die Dateien verschlüsselt

In ähnlicher Weise haben viele Benutzer Ransomware erlebt, die verschiedene Dateien auf Ihrem System verschlüsselt und sie nicht entschlüsselt, es sei denn, Sie leisten die Zahlung.

In bestimmten Fällen kapern Angreifer Informationen aus E-Mails, Bildern, Dokumenten und anderen Formen sensibler Daten, die Lösegeld verlangen.

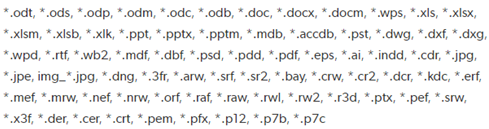

Die Dateien, die hauptsächlich von Ransomware verschlüsselt werden, haben die folgende Erweiterung:

3 Ransomware, die sich als Antivirus ausgibt

Einige Ransomware täuschen sie als Antivirensoftware vor und erkennen verschiedene Probleme in Ihrem System, hauptsächlich Viren. Und um diese Probleme zu beheben, würde diese Ransomware eine Zahlung verlangen.

Diese Formen von Ransomware sind jedoch leicht zu entfernen und hindern Sie nicht daran, Ihr System oder Gerät zu verwenden. Aber es zeigt Ihnen ständig Popups, Nachrichten und Warnungen.

4 Ransomware, die droht, Ihre Informationen öffentlich zu machen

Diese Ransomware namens Doxware stiehlt Ihre vertraulichen Informationen und veröffentlicht sie, wenn Sie nicht bezahlen.

Wir alle haben sensible Informationen auf unseren Personal Computern. Ein Verlust kann zu schweren persönlichen oder finanziellen Schäden führen.

Diese Ransomware "doxt" Benutzer. Sie verletzt ihre Privatsphäre und enthüllt ihr Privatleben der Welt.

5 Von einem Hacker verwaltete Ransomware

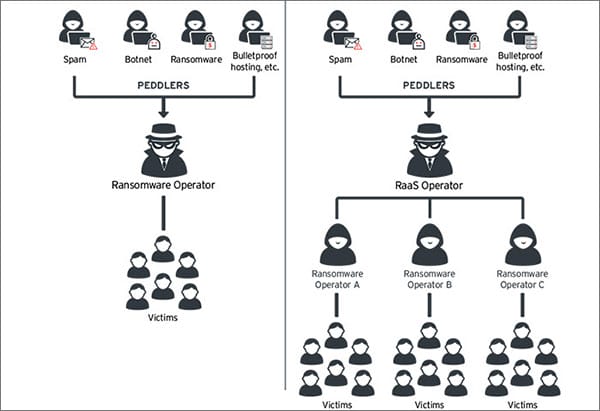

In der schattigen Welt des Dark Web verwenden Hacker eine Franchise-ähnliche Methode, um ihre Ransomware an aufstrebende Cyberkriminelle zu verkaufen. Dies wird als Ransomware-as-a-Service (Raas)-Methode bezeichnet.

Darüber hinaus stellt die Person, die die Ransomware verkauft, der Person, die den Angriff startet, auch technisches Wissen zur Verfügung. Beide beabsichtigen, das Lösegeld zu teilen und in den Sonnenuntergang zu gehen.

Der problematischste Aspekt von Raas ist, dass es im Grunde jedem die Möglichkeit gibt, Cyber-Angriffe zu starten.

Bildnachweis: trendmicro.com

Wie können Sie mit Ransomware enden?

Wie jede andere Form von Viren schleicht sich Ransomware durch gefälschte E-Mail-Anhänge und gefälschte Links in Ihr Gerät ein. Social Media dient auch als potenzieller Träger für Ransomware.

- Böswillige Werbung: Es stellt sich heraus, dass Werbung mehr als nur geringfügige Belästigungen sein kann. Cyberkriminelle können Werbeflächen auf beliebten Websites kaufen und diese verwenden, um Ransomware auf Ihrem Gerät bereitzustellen. Ja, dies geschieht sogar über bekannte und zuverlässige Websites.

- Exploit-Kits: Exploit -Kits wurden entwickelt, um potenzielle Schwachstellen in Ihrem System auszunutzen, und werden häufig zur Durchführung von Cyberangriffen verwendet. Es ist ein vorgefertigter Code, mit dem Sie für veraltete Software bezahlen müssen.

- Unaufgeforderter Download: Viele Websites täuschen Sie dazu, Malware herunterzuladen, ohne dass Sie überhaupt zugestimmt haben. Sie müssen dies um jeden Preis vermeiden.

- Social Engineering: Ironischerweise bedeutet Social Engineering im Kontext der Cybersicherheit, Menschen dazu zu bringen, Ransomware herunterzuladen. Die Ransomware hier scheint wie ein normales Dokument zu sein, aber sobald Sie es öffnen, bricht die Hölle los. Meistens stammt die Quelle gefälschter Dokumente von einer seriösen Einrichtung.

Woher wissen Sie, dass Sie Ransomware haben?

Ich beginne mit einer normal aussehenden Datei, die auf Ihrem Gerät landet. Es kann sich um ein Dokument handeln, z. B. eine Excel-Tabelle oder eine Word-Datei.

Aber was es wirklich ist, ist eine ausführbare Datei, die nur einen Klick braucht, um zu starten.

Es arbeitet leise. Sie bemerken zunächst nichts. Alle Dateien öffnen sich normal und alles scheint in Ordnung zu sein.

Im Hintergrund passiert jedoch etwas Unheimliches.

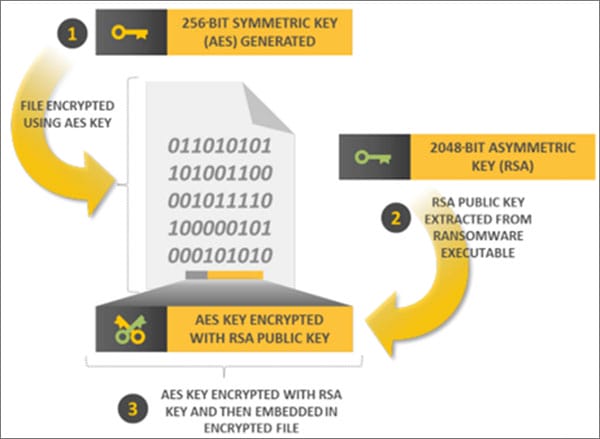

Die Malware nimmt Kontakt mit den Servern des Hackers auf und generiert zwei Schlüssel. Ein öffentlicher Schlüssel, der Ihre Dateien verschlüsselt, und ein privater, der sie entschlüsseln kann.

Natürlich hat der Hacker Zugriff auf den zweiten Schlüssel.

Langsam gelangt die Ransomware auf Ihre Festplatte und beginnt mit der Verschlüsselung Ihrer Informationen. Zu diesem Zeitpunkt ist Ihre Zustimmung zum Ausführen dieser Aktion nicht erforderlich.

Danach erscheint eine Lösegeldforderung auf Ihrem Bildschirm. Sie werden aufgefordert, einen bestimmten Geldbetrag in einem bestimmten Zeitraum zu überweisen.

Normalerweise müssen Sie mit Bitcoin bezahlen oder das Geld auf ein ausländisches Konto überweisen.

Techniken zum Entfernen von Ransomware

Was nun, wenn Sie Opfer von Ransomware geworden sind und die Angreifer Ihre Dateien als Geisel genommen oder Ihr System gesperrt haben? Wie geht's? Bevor Sie in Panik geraten, hier sind einige Schritte, die Sie zur Entfernung von Ransomware befolgen können.

- Zahlen Sie unter keinen Umständen: Es ist leicht, nachzugeben, aber das Hauptziel des Ransomware-Angreifers ist es, auf Kosten Ihrer persönlichen Daten einen finanziellen Vorteil zu erzielen. Sie zu bezahlen, garantiert nicht, dass Sie Ihre Daten zurückerhalten, und Sie würden sie ermutigen, in Zukunft ähnliche Angriffe durchzuführen.

- Infizierte Teile vom Netzwerk trennen oder entfernen: Durch das Entfernen der infizierten Teile aus Ihrem Netzwerk wird eine weitere Verbreitung von Ransomware verhindert. Wir empfehlen Ihnen, Ihr gesamtes System im Falle einer Bildschirmsperre oder Ransomware zur Dateiverschlüsselung vom Internet zu trennen.

- Verwenden Sie die Systemwiederherstellung, um zu einem sauberen Zustand zurückzukehren: eine der Möglichkeiten, Ransomware zu entfernen, die Ihren Bildschirm über die Systemwiederherstellung sperrt. In ähnlicher Weise kann es Ihnen auch dabei helfen, einige der Daten wiederherzustellen, die aufgrund von Ransomware verloren gegangen sind. Es werden möglicherweise nicht alle Daten wiederhergestellt, aber das Wiederherstellen des Systems in einen früheren Zustand hilft dabei, einige der verlorenen Dateien aufzudecken, auf Ihr System zuzugreifen, Systemeinstellungen und Programme frei von Ransomware wiederherzustellen.

- Scannen Sie Ihr System mit Antivirus: Sie sollten Ihr System mit Antivirus-Software scannen, um sicherzustellen, dass die Ransomware entfernt wird. Versuchen Sie, das Antivirenprogramm von einem bootfähigen Datenträger oder über USB auszuführen. Wenn Sie die Dateien auf einem anderen System öffnen, stellen Sie durch Scannen mit einem Antivirenprogramm sicher, dass keine Spuren von Ransomware zurückbleiben.

- Verwenden Sie Ransomware-Entschlüsselungssoftware: Es gibt viele Anwendungen und Software von Drittanbietern, mit denen Sie mit Ransomware verschlüsselte Dateien entschlüsseln können. Kaspersky bietet sein Tool zum Entschlüsseln der Ransomware CryptXXX und CoinVault an. In ähnlicher Weise können Sie auch ShadowExplorer (ein kostenloses Tool) verwenden, um mit Cryptolocker verschlüsselte Dateien wiederherzustellen.

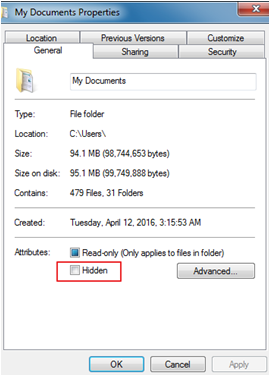

- Dateien einblenden, um Daten abzurufen: Viele Ransomware-Programme verstecken Ihre Dateien, Desktopsymbole, Verknüpfungen und andere Daten. Eine Möglichkeit, dies wiederherzustellen, besteht darin, zu „Computer“ und dann zu „C:Benutzer“ zu gehen. Klicken Sie mit der rechten Maustaste auf den Ordner Ihres Windows-Namens und öffnen Sie „ Eigenschaften“. Deaktivieren Sie die Option „Ausgeblendet“ und klicken Sie auf „OK“. Dadurch sollten Ihre versteckten Daten wieder angezeigt werden.

Wie verhindert man Ransomware?

Ransomware kann wirklich böse sein und wenn sie Ihre Geräte plagt, können Sie nur sehr wenig tun. Bevor Sie also solchen Angriffen zum Opfer fallen und zur Geisel werden, ist es besser, einige Vorkehrungen zu treffen und sich vor Ransomware zu schützen. Es gibt bestimmte Maßnahmen, die Sie ergreifen können, um zu verhindern, dass Ransomware Sie angreift.

Sichern Sie alle Ihre Dateien und Systemeinstellungen

Eine der einfachsten Möglichkeiten, Ransomware vorzubeugen, ist das regelmäßige Sichern von Daten. Auf diese Weise müssten Sie nicht in Panik geraten und die Angreifer bezahlen, um Ihre wertvollen Dateien abzurufen oder Zugriff auf Ihr System zu erhalten. Sie können die integrierten Backup-Systeme verwenden, die das Betriebssystem Ihres Geräts bietet, oder Sie können aus einer Backup-Software von Drittanbietern wählen.

In ähnlicher Weise können Speicherdienste auch zum Sichern wichtiger und vertraulicher Daten verwendet werden und verhindern, dass sie in die falschen Hände eines Ransomware-Angreifers gelangen.

Verwenden Sie aktuelle Antivirus- und Sicherheitsanzüge

Antiviren- und andere Sicherheitssoftware wie Malware- und Phishing-Detektoren können bei der Abwehr von Ransomware sehr effektiv sein. Sie bilden die erste Verteidigungslinie gegen solche Bedrohungen und scannen Ihr Gerät (oder System) regelmäßig auf der Suche nach Mustern, Signaturen und Definitionen der neuesten Viren.

Aus diesem Grund werden beliebte Antivirus-Dienste regelmäßig Updates der neuesten Virendefinitionen veröffentlichen. Es ist wichtig, dass Sie Ihr Antivirenprogramm immer auf dem neuesten Stand halten.

Wir diskutieren diese Strategie auch im Leitfaden:

Verwenden Sie Browsererweiterungen, um Malvertising zu stoppen

Es gibt viele Ransomware-Programme, die in Werbung eingebettet sind, die auf Websites oder in Werbenetzwerken angezeigt wird. Es gibt verschiedene Browsererweiterungen und Add-Ons, die Malware stoppen.

Einige von ihnen sind AdBlock Plus, Privacy Badger, uBlock Origin und No Script. Diese Erweiterungen stoppen Cookies, Tracking-Technologien, Skripte und mit Malware beladene Anzeigen, die im Hintergrund ausgeführt werden.

Hier ist ein guter Vergleich zwischen zwei beliebten Anti-Malware-Erweiterungen.

Scannen Sie Ihre E-Mails auf Ransomware

Eine weitere Quelle, über die Ransomware übertragen wird, sind E-Mails. Es gibt viele E-Mails, die Click-Bait-Werbung und Anhänge verwenden, die aus Ransomware bestehen. Sie sollten Ihre E-Mail-Anhänge auf Malware scannen, bevor Sie sie herunterladen. Vermeiden Sie es auch, auf Links in der E-Mail zu klicken, die fehl am Platz oder zwielichtig aussehen.

Verschlüsseln Sie Ihren Internetverkehr mit VPN

Da die Mehrheit der Ransomware Ihr Gerät über das Internet infiltriert, ist es wichtig, Ihre Internetaktivitäten zu verschlüsseln.

Die von einem VPN angebotenen Verschlüsselungsschlüssel und sicheren Protokolle ermöglichen es Ihnen, Angreifer daran zu hindern, Ihre Dateien zu hijacken oder Zugriff auf Ihr System zu erhalten. Es gibt viele VPNs, aus denen Sie wählen können.

Hier sind einige der besten VPN<\/a> -Anbieter, die Verschlüsselung in Militärqualität anbieten und Sie beim Surfen im Internet vor Ransomware schützen.

Beispiele für beliebte Ransomware-Angriffe

Im Laufe der Jahre haben wir zahlreiche Ransomware-Angriffe erlebt. Diese Angriffe zielen auf einzelne Benutzer auf Unternehmen, kleine Unternehmen, Behörden, Krankenhäuser, mobile Geräte, Server und verschiedene Betriebssysteme ab. Hier sind einige Ransomware-Beispiele, die Sie kennen sollten.

1 CryptoLocker

CryptoLocker ist eine Dateiverschlüsselungs-Ransomware, die erstmals 2013 auftauchte und einen 2084-Bit-RSA-Verschlüsselungsschlüssel verwendete, um Dateien von Benutzern zu sperren. Die Ransomware, die verwendet wird, um Dateien mit bestimmten Erweiterungen zu verschlüsseln, würde niemandem den Zugriff darauf erlauben, bis eine Zahlung über Bitcoin erfolgt ist. Die Kosten für das Entsperren der verschlüsselten Dateien? 10 BTC (Bitcoin), was einem heutigen Wert von etwa 4.730 USD entspricht. Hier ist eine von Symantec bereitgestellte Illustration, die erklärt, wie Ransomware zur Dateiverschlüsselung funktioniert:

In den folgenden Jahren wurden weitere Varianten von CryptoLocker in Form von CryptoWall, CryptoLocker.F und TorrentLocker gesehen. CryptoLocker.F zielte zunächst auf australische Benutzer ab und wurde durch betrügerische E-Mails verbreitet. Eines der prominentesten Opfer dieser Ransomware war ABC (Australian Broadcasting Corporation).

Auf der anderen Seite wurde CryptoWall durch Malvertising-Kampagnen verbreitet und zielte hauptsächlich auf Windows-Benutzer ab. Diese Form von Ransomware leitete Benutzer auf betrügerische Websites um und forderte sie auf, Plug-ins herunterzuladen, die die Malware enthielten. Auf diese Weise würde sich die Ransomware auf dem System des Benutzers ausbreiten und verschiedene Dateien verschlüsseln.

2 Reveton

Reveton wurde erstmals im Jahr 2012 beobachtet und ist eine Ransomware, die den Bildschirm sperrt. Die Opfer würden Warnmeldungen erhalten, die so angezeigt werden, als ob sie von gesetzgebenden Behörden (wie dem FBI) gesendet wurden, und behaupten, dass sie einer illegalen Aktivität nachgegeben haben, wie z. B. dem Herunterladen von Raubkopien. Die Angreifer forderten eine Zahlung, normalerweise über Prepaid-Bargelddienste wie Ukash. Die ersten Anzeichen von Reveton wurden in europäischen Ländern gesehen und seine Vorlagen schafften es später in diesem Jahr in die USA und nach Kanada. Laut Avast Security Software wurden im August 2014 neue Spuren von Reveton gesehen.

KeRanger Ramsomware auf dem Mac

Im März 2016 wurden erste Anzeichen von Ransomware auf Mac OS X mit dem Namen „KeRanger“ beobachtet. Die Ransomware wurde über einen beliebten BitTorrent-Client für Mac verbreitet, der von Transmission angeboten wird. Die Malware würde die Dateien des Mac-Benutzers verschlüsseln, sofern keine Zahlung per Bitcoin an den Angreifer erfolgt.

Das vom Angreifer geforderte Lösegeld beträgt normalerweise mindestens 1 BTC, um die verschlüsselten Dateien zu entsperren (was ungefähr 400 USD entspricht). Im Zuge dieses Angriffs wies Transmission alle seine Benutzer an, die aktuelle Version (2.90) des BitTorrent-Clients zu löschen und die neueste Version zu verwenden.

Ransomware auf Android-Geräten

Wenn Sie dachten, Ransomware würde nur Desktops und Laptops angreifen, dann haben Sie sich geirrt. Ransomware hat seinen Weg auf andere Plattformen gefunden, einschließlich Android-Geräte. Angreifer verteilen FBI-Ransomware über bösartige Apps, in denen sie vorgeben, vom FBI zu stammen, und das Gerät oder Teile des Geräts des Benutzers sperren.

Das Lösegeld würde etwa 300 USD oder mehr kosten, um den Zugriff auf Ihr Android-Gerät oder die von der Ransomware verschlüsselten Daten wiederherzustellen. Wenn auf Ihrem Gerät ein Antivirenprogramm installiert ist und Sie die Option „Apps verifizieren“ vor dem Herunterladen ausgewählt haben, ist es ziemlich einfach, Ransomware auf Android zu verhindern. In ähnlicher Weise hat das Löschen der schädlichen App auch dazu geführt, dass die Malware von Ihrem Gerät entfernt und die verlorenen Daten abgerufen wurden.

Letzte Worte

Ransomware ist eine tödliche Form von Malware, die Ihr System auseinandernehmen, vertrauliche Dateien verschlüsseln und letztendlich zu katastrophalen Ergebnissen führen kann. Der Hauptzweck von Ransomware besteht darin, finanzielle Vorteile von den Opfern zu ernten, für das Versprechen, dass die Dateien vom Angreifer entschlüsselt werden.

Diese Angriffe werden über mehrere Quellen ausgeführt. Im vergangenen Jahr hatten die WannaCry-Ransomware-Angriffe 200.000 Opfer.

Wir haben jedoch verschiedene Tipps und Tricks aufgelistet, die Sie zum Entfernen von Ransomware verwenden können. In ähnlicher Weise können Sie sich auch verschiedene Vorsichtsmaßnahmen ansehen, die Sie ergreifen können, um die Sicherheit vor Ransomware-Angriffen zu gewährleisten. Sehen Sie sich auch die verschiedenen Arten von Ransomware an, die Benutzer im Laufe der Jahre ausgenutzt haben; Es ist wichtig zu wissen, mit welcher Art von Ransomware Sie es zu tun haben.