Новое вредоносное ПО для Android под кодовым названием FlyTrap с марта 2021 года взломало более 10 000 учетных записей в социальных сетях в 140 странах. Оно нацелено на пользователей с помощью взлома социальных сетей, загруженных приложений и сторонних магазинов приложений.

После судебно-медицинской экспертизы команда Zimperium по исследованию угроз zLab обнаружила необнаруженные приложения на мобильных устройствах, использующие вредоносное ядро Zimperium z9. Они определили, что необнаруженная вредоносная программа является частью семейства троянских программ, использующих методы социальной инженерии для захвата учетных записей Facebook.

Исследовательская группа обнаружила доказательства, указывающие на то, что злоумышленники во Вьетнаме проводят эту кампанию по захвату социальных сетей с марта 2021 года. Первоначально вредоносное ПО распространялось через Google Play Store и сторонние приложения.

zLabs сообщила о своих выводах в Google, которая проверила информацию и удалила вредоносные приложения из Play Store. Тем не менее, эти приложения по-прежнему доступны в сторонних магазинах приложений, «подчеркивая риск загрузки неопубликованных приложений для мобильных конечных точек и пользовательских данных », — отмечает Zimperium.

ZLabs также предоставила карту, показывающую распределение жертв FlyTrap в 144 странах.

Карта распределения жертв FlyTrap. (Изображение: Цимпериум)

Что такое троян FlyTrap?

Троян FlyTrap, встроенный в приложения, представляет угрозу социальной идентичности жертвы, взламывая их учетные записи Facebook путем внедрения вредоносного ПО на их устройства Android. Он собирает следующую пользовательскую информацию о жертвах:

- facebook ID

- Адрес электронной почты

- айпи адрес

- Место нахождения

- Файлы cookie, связанные с учетной записью Facebook

Эти захваченные учетные записи Facebook могут использоваться для распространения вредоносного ПО от одной жертвы к другой, а также для распространения дезинформационных кампаний с использованием геолокации цели.

Как работает вредоносное ПО FlyTrap?

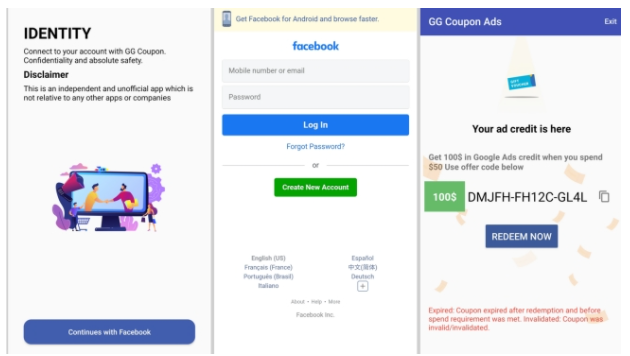

Киберпреступники, стоящие за FlyTrap, используют различные привлекательные методы, такие как бесплатные купоны Netflix, купоны Google AdWords и голосование за лучшую футбольную команду или игроков. Первоначально приложение обманом заставляло пользователей доверять приложению и загружать его. После загрузки приложения оно привлекало пользователя, отображая разные страницы или предлагая ему проголосовать за лучшую команду или более.

(Изображение: Цимпериум)

Затем он показывает пользователю законную страницу входа в Facebook и просит его войти в свою учетную запись, чтобы иметь возможность проголосовать и получить код купона. Как только пользователь входит в систему и принимает участие в «фальшивом голосовании», он отображает поддельный код купона и сообщение о том, что «срок действия кода купона истек», как показано на снимках экрана ниже:

(Изображение: Цимпериум)

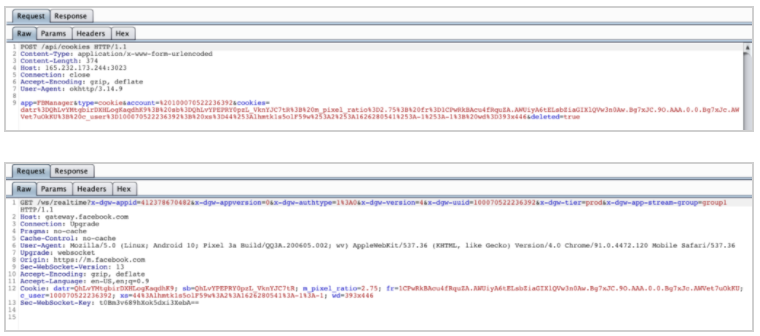

Как только пользователь входит в свою учетную запись Facebook, вредоносное ПО использует внедрение JavaScript для захвата целевых идентификаторов Facebook, адреса электронной почты, IP-адреса и местоположения с помощью вредоносного JS-кода.

Скриншот кода, содержащий тип данных, которые будут переданы на сервер Центра управления и контроля. (Изображение: Цимпериум)

Манипуляции с веб-ресурсами называются кросс-принципными манипуляциями (XPM). Для получения дополнительной информации вы можете ознакомиться с этим исследованием «Эмпирическое исследование манипулирования веб-ресурсами в реальных мобильных приложениях ». После успешного входа в Facebook жертва инициирует процесс эксфильтрации данных, как показано ниже:

Выполняется эксфильтрация данных FlyTrap. (Изображение: Цимпериум)

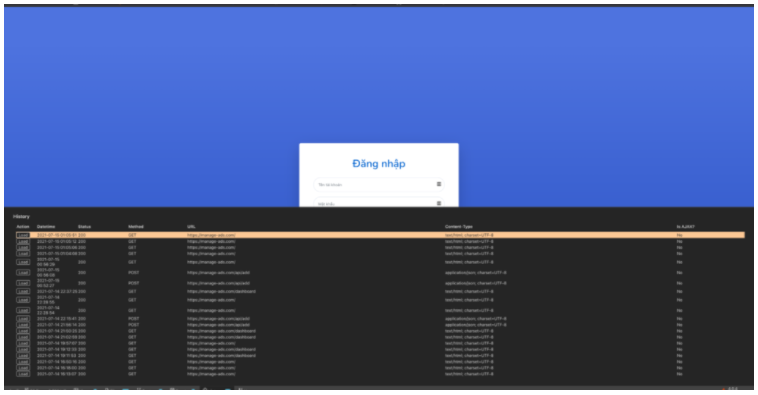

Затем сервер управления и контроля использует учетные данные для входа в Facebook для доступа к собранным данным. Что хуже всего, так это то, что из-за уязвимостей в системе безопасности сервера Command and Control вся база данных украденной информации может быть раскрыта любому пользователю в Интернете.

Сервер управления и контроля, хранящий захваченные сеансы. (Изображение: Цимпериум)

Android-приложения FlyTrap Trojan

Компания Zimperium zLab опубликовала следующий список индикаторов компрометации вредоносных приложений FlyTrap для Android:

Как защитить свое Android-устройство?

Троянец FlyTrap — лишь один из примеров постоянно растущих и распространенных угроз безопасности, направленных на кражу личной информации. Еще одним недавним вредоносным ПО, нацеленным на пользователей Android, была вредоносная программа Joker, которая также использовала Google Play Store для заражения устройств.

Директор Zimperium по безопасности конечных точек Ричард Мелик сказал, что пользователи Android могут снизить вероятность заражения, заблокировав установку приложений из ненадежных ресурсов в фоновом режиме. Это также доступно в недавнем обновлении безопасности Android.

Если вы подозреваете, что ваша учетная запись Facebook была скомпрометирована, немедленно выйдите из всех устройств. Мелик также посоветовал,

«В целом, речь идет о том, чтобы знать, что запрашивает приложение. Если вам нужно подключиться к своим учетным записям в социальных сетях, чтобы получить доступ к купону или сделке, сделайте паузу и спросите, почему. Для чего сайт/купонная компания теперь может использовать эти данные?»

Чтобы ваши устройства Android были защищены от вредоносных программ, мы рекомендуем использовать антивирусное и вредоносное программное обеспечение и VPN для Android. Вы также можете получить VPN, которая предлагает антивирусную функцию, а также Norton Security, McAfee Safe Connect и другие.