Фишинг в будущем: статистика и прогнозы на 2022 год и далее

Содержание

Фишинг — старейший трюк хакера. Тем не менее, несмотря на свой возраст, этот конкретный вектор атаки является наиболее устойчивым из всех. Со временем попытки фишинга в значительной степени улучшились в своей способности казаться более законными и убедительно обманывать неспециалистов и, во многих случаях, даже экспертов по кибербезопасности.

С появлением искусственного интеллекта, Интернета вещей и связанных с ними технологий объем и опасность фишинга, вероятно, только возрастут. Неудивительно, что APWG сообщает, что количество фишинговых веб-сайтов увеличилось со 138 328 до 266 387 , что представляет собой почти двукратное увеличение за короткий период между четвертым кварталом 2018 года и третьим кварталом 2019 года.

Это лишь одна из многих тревожных статистических данных, показывающих, насколько разрушительным был фишинг в недавнем прошлом как для людей, так и для бизнеса. Недавние события, технологические разработки (искусственный интеллект и дипфейк) и сопутствующие данные с тревогой указывают, как вы узнаете из этой статьи, на то, что угроза фишинга может стать еще больше и коварнее, чем она есть.

И мы не можем быть полностью готовы к этому.

Статистика фишинга — нанесенный ущерб

Поделитесь этим изображением на своем сайте

Статистика фишинга показывает тенденцию к росту, безошибочный всплеск, которого не наблюдалось последние 3 года. Грег Ааарон, старший научный сотрудник APWG, сказал: «Это худший период для фишинга, который APWG наблюдала за три года, начиная с четвертого квартала 2016 года».

По данным Verizon, 32% утечек данных, зарегистрированных в 2018 году, были результатом фишинговых атак. Ситуация стала еще хуже в 2019 году, когда фишинг стал причиной 90% утечек данных. Статистика показывает, что хакеры по-прежнему в основном полагаются на методы социальной инженерии и мошенничества, а не на грубую силу и другие более изощренные атаки для доступа к конфиденциальной информации пользователей/компаний.

Об эффективности и высокой успешности фишинговых атак для киберпреступников также можно судить по тому факту, что ежемесячно создается до 1,5 млн фишинговых сайтов . Такая чрезвычайно высокая активность может поддерживаться только в том случае, если агенты, стоящие за фишингом, получают от этого значительную прибыль.

Фактически, на уровне предприятия средние убытки, понесенные компаниями среднего размера , скомпрометированными фишингом, составляют 1,6 миллиона долларов. Неудивительно, что фишинг занимает особое место в сердце каждого хакера.

Устойчивый успех фишинга — это просто результат нашей человеческой склонности поддаваться искушению совершить действие, особенно когда мы доверяем источнику.

Сальваторе Столфо, технический директор Alluresecurity, точно отмечает:

Это правда, что ИИ может быть перепроектирован и использован злоумышленниками в качестве оружия для нападения на людей с помощью кибератак. Но реальность такова, что когда дело доходит до фишинга, злоумышленникам даже не нужно быть технически подкованным, чтобы добиться успеха. И именно поэтому фишинг продолжает оставаться главным вектором атаки. Он использует наш основной инстинкт доверять и нажимать на ссылку, которая, по нашему мнению, исходит из законного источника, такого как ваш банк, или бренда, который вы знаете и которому доверяете, например Microsoft, Netflix или PayPal.

Развитие методов — Фишеры в шторме

Методы и стратегии фишинга со временем будут становиться все более изощренными. На самом деле улучшения в методах уже очевидны, что указывает на серьезно ненадежную среду кибербезопасности в грядущие времена.

Поделитесь этим изображением на своем сайте

Целевой фишинг

Мы уже стали свидетелями изменения норм в отношении фишинга по электронной почте. Традиционно метод дробовика чаще используется, когда хакер хочет заманить как можно больше людей. Но атаки на корпоративную безопасность со значительно большей вероятностью будут успешными, если они совершаются целенаправленно — метод, известный как целевой фишинг.

Cisco утверждает, что 95% всех атак на корпоративные сети безопасности стали возможными благодаря целевому фишингу. При целевой фишинговой атаке хакер может выдать себя за реального — часто высокопоставленного — члена организации или отрасли, пытаясь обмануть получателя электронной почты, чтобы он разгласил свою информацию.

В 2017 году 71 % хакерских групп в полной мере воспользовались преимуществами целевого фишинга в качестве основного метода заражения. Высокий уровень успеха целевого фишинга — это просто результат лучше замаскированного выдачи себя за другое лицо, привлекающее даже самых осторожных из нас к быть обманутым.

Деннис Белл, ИТ-эксперт и основатель Byblos Coffee, прогнозирует, что:

В 2021 году целевой фишинг станет более распространенным… AI и ML можно использовать для определения лучших целей на основе того, что они делают в Интернете. Они даже могут собирать информацию о том, кто имеет наибольший доступ к корпоративной сети. Как только AI и ML создадут профили, они могут начать отправлять индивидуальные фишинговые материалы на основе уязвимостей цели.

Глубокие фейки и ИИ

Злоупотребление искусственным интеллектом и, как следствие, развитие таких технологий, как дипфейк, — еще один тяжелый удар по нашим надеждам на свободный от фишинга Интернет. До появления ИИ фишеры могли маскироваться только за искусно разработанными электронными письмами и веб-сайтами. С помощью ИИ и дипфейка они могут даже выдавать себя за лицо и голос любого человека по своему выбору, придавая мошенничеству с социальной инженерией совершенно новое измерение.

Ким Мартин, вице-президент по маркетингу биометрической компании ID R&D, отмечает:

Мошенники используют машинное обучение и искусственный интеллект для проведения изощренных фишинговых атак, в ходе которых они выдают себя за реальных авторизованных пользователей с помощью достижений в области синтетической речи. В недавнем сценарии использовался голос «глубокой подделки», который обманом заставил генерального директора перевести 243 000 долларов венгерскому поставщику. Генеральный директор думал, что запрос исходит от его босса. Благодаря этим возможностям мошенники нашли новое средство социальной инженерии и способ обойти аутентификацию на основе биометрических данных, если надлежащие меры защиты отсутствуют.

Достижения в области обработки естественного языка открывают еще один путь для злоумышленников. Использование машинного обучения для составления официальной переписки, предназначенной для мошенничества с деловым персоналом, сегодня вполне реально и почти наверняка станет более распространенным в будущем.

Обработка естественного языка — одна из наиболее активно исследуемых областей ИИ, способная понимать человеческие языки и эффективно общаться на них. Поскольку эти возможности со временем улучшаются, заметить разницу между человеческим и машинным языком будет огромной проблемой. Как отмечает эксперт по цифровой конфиденциальности Аттила Томашек :

киберпреступник может внедрить часть вредоносного ПО в существующую ветку электронной почты, которая может использовать AI и ML для анализа языка и контекста ветки, чтобы изучить и эмулировать естественный человеческий язык и, таким образом, адаптировать убедительные, естественно звучащие фишинговые электронные письма. по отдельным целям». Он также указывает, как чат-боты, управляемые искусственным интеллектом, могут заставить жертв переходить по вредоносным ссылкам.

Самым тревожным фактом среди всего этого является то, что это не футуристическое предсказание, слишком далекое от сегодняшнего дня, чтобы о нем беспокоиться. Это вполне реальные возможности, которые уже существуют в почти пугающей степени.

Машинное обучение также может сделать фишинговые атаки необнаружимыми. Со временем электронная почта может научиться обходить фильтры электронной почты, используя все более и более реалистичный язык, чтобы казаться полностью законной. Об этом рассказывает Уилл Пирс, старший консультант по безопасности Silent Break Security .

Состязательное машинное обучение способно сделать попытки фишинга необнаружимыми — некоторые исследования, опубликованные в 2019 году под названием «Proof-Pudding», сделали именно это. Спам-фильтр Proofpoint пропускал оценки прогнозирования спама, в ходе исследования был собран набор данных и обучена модель для вывода слов, которые гарантировали бы, что фишинговые электронные письма останутся «необнаруженными». Системы машинного обучения — это новая поверхность атаки, которая, как правило, недостаточно изучена.

Учитывая, что простые алгоритмы могут использоваться для определения даже скрытых фрагментов информации в профилях Facebook, сочетание дипфейка и состязательного ОД значительно расширит спектр атак, находящихся в распоряжении среднего фишера.

Омограф Атаки

Атака по омографу использует тот факт, что многие буквы в алфавите большинства современных языков похожи. Например, буква B по-гречески означает β. Зная это, вредоносный фишинговый веб-сайт может использовать доменное имя, которое выглядит точно так же, как другой законный домен. Разницу в один маленький символ часто невозможно заметить, особенно на экранах небольших портативных устройств, таких как смартфоны.

Например: https://www.theíndependent.com/ отличается от домена The Independent только одним символом: ‘í' вместо ‘i'. Эти похожие домены только пополняют арсенал приемов, имеющихся в распоряжении современных фишеров.

Поделитесь этим изображением на своем сайте

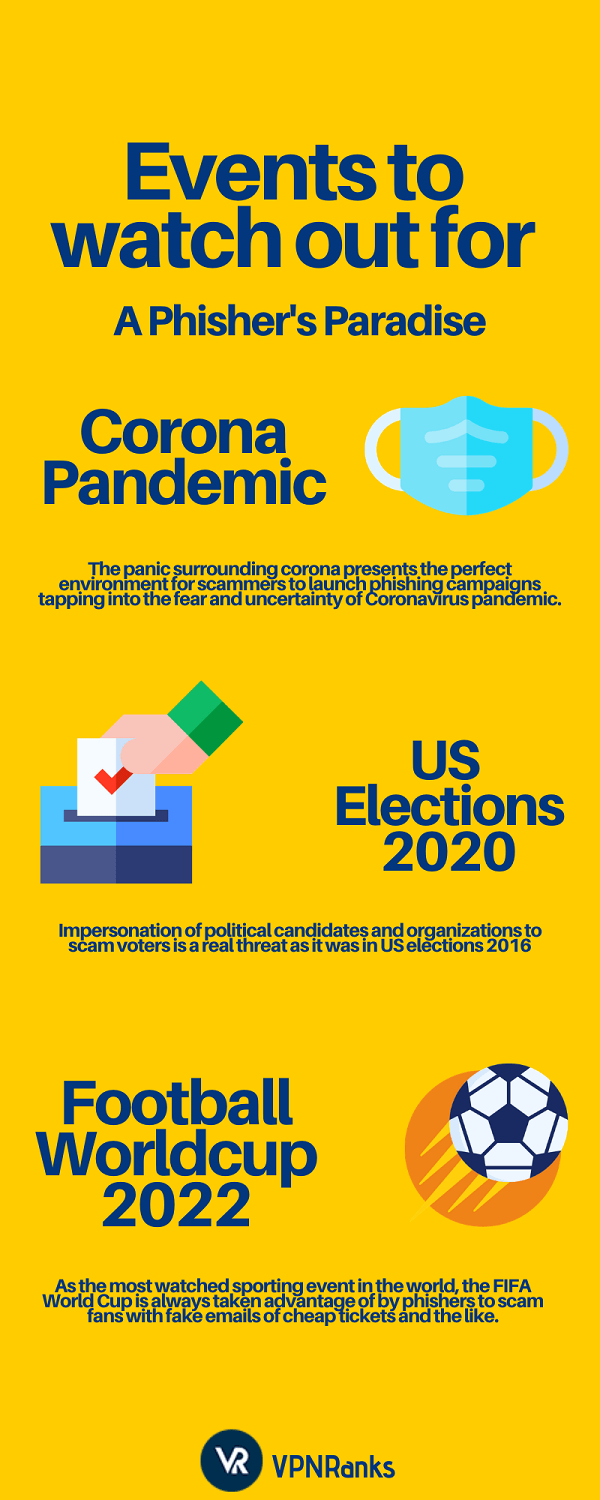

Технологические возможности представляют собой лишь одну область возможностей среди нескольких, которые фишеры используют для запуска все более разрушительных кибератак. Пользуясь паникой, вызванной таинственным коронавирусом, мошенники запускают фишинговые кампании, чтобы обманным путем заставить людей переходить по вредоносным ссылкам и предоставлять конфиденциальную информацию.

Самый заметный случай таких фишинговых эксплойтов был зарегистрирован Kaspersky, когда фишинговые электронные письма, притворяющиеся отправленными CDC, крадут вашу информацию, когда вы нажимаете на ссылку, запрашивающую ваш вход в Outlook. Электронные письма исходят из домена cdc-gov.org, хотя домен законного CDC — cdc.gov.

Достаточно сказать, что обычному пользователю чрезвычайно трудно заметить эту разницу в домене и заподозрить мошенничество, особенно когда электронное письмо написано так убедительно с внешними ссылками, которые кажутся законными. Конечно, на самом деле во всей электронной почте нет ничего законного.

Эта тактика черпает свою эффективность из паники, окружающей ситуацию (в данном случае, коронавируса), когда преобладающая неопределенность и безотлагательность могут сбить с толку даже мудрого человека. По сравнению с реальными угрозами опасность кибератак, какой бы реальной она ни была, в лучшем случае является отдаленной и второстепенной.

Выборы в США 2021 года предоставят фишерам еще одну возможность заняться своими плохими делами, как они это сделали на предыдущих выборах. Как проницательно отмечает Орион Касетто, директор по маркетингу продукции Exabeam ,

Фишинг не исчезнет в ближайшее время. Ажиотаж вокруг президентских выборов в США в 2021 году предоставляет потенциальным злоумышленникам идеальные условия для проведения фишинговых кампаний и кампаний социальной инженерии. Многие люди страстны, готовы действовать и получают массу информации из новых источников; это идеальный шторм, который оставляет людям широкие возможности стать жертвами хорошо продуманных фишинговых писем, замаскированных под сообщения от политических организаций и кандидатов.

Эти важные события в сочетании с помощью искусственного интеллекта только подтолкнут фишеров и мошенников к развертыванию чрезвычайно пагубных кампаний, направленных против всех слоев общества, от отдельных лиц до организаций любого размера.

Подготовка к фишинговой атаке

Лучшая защита от фишинга — это по-прежнему простое старомодное суждение, интеллект, здравый смысл и осторожность. К сожалению, в быстро меняющемся мире, где у людей снижается продолжительность концентрации внимания и еще меньше терпения, становится довольно сложно проявлять осторожность и осторожность перед каждой ссылкой, которую вы нажимаете, и каждым веб-сайтом, который вы посещаете.

Вот почему программное обеспечение для защиты от фишинга также приобретает все большее значение, чтобы помочь людям с ошибочными суждениями. Тем не менее, некоторые здравые советы могут уберечь вас от того, чтобы стать следующей жертвой фишинга.

Поделитесь этим изображением на своем сайте

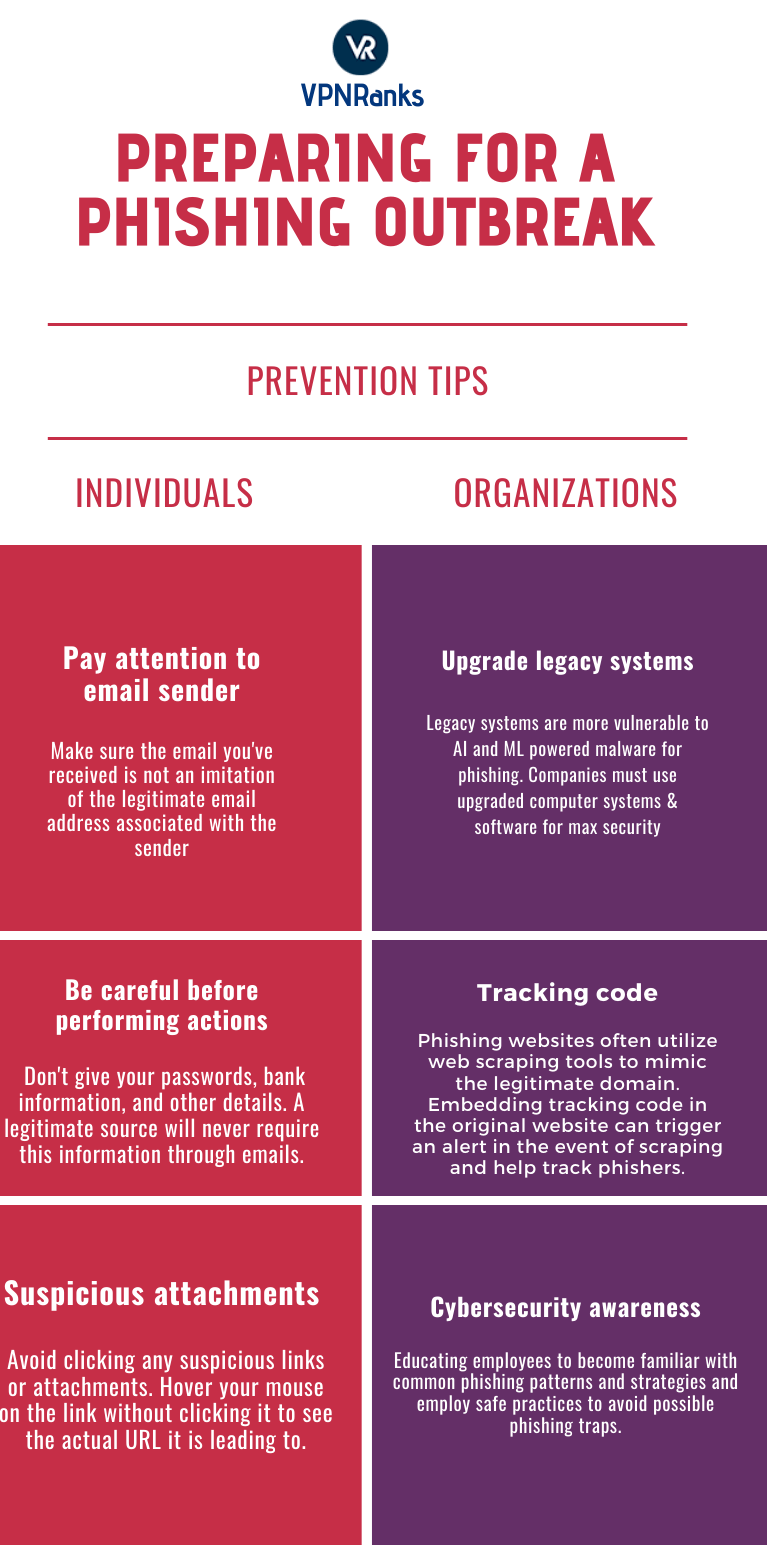

Советы для пользователей

- Обратите внимание на отправителя электронной почты: всегда читайте адреса электронной почты отправителей в своем почтовом ящике. Небольшие орфографические изменения, символы, знаки препинания и т. д., которые указывают на то, что они выдают себя за других, являются огромным красным флажком.

- Будьте очень осторожны перед выполнением действий: фишинговые электронные письма обычно просят вас выполнить какое-либо действие, например, щелкнуть ссылку и/или предоставить ваши пароли, PIN-коды, номера банковских счетов и т. д. ты делаешь.

- Подозрительные вложения. Еще одной распространенной характеристикой фишинговых писем являются странные вложения электронной почты. Если вы видите какие-либо файлы или ссылки, прикрепленные к электронному письму, которого вы не ожидаете, лучше не загружать и не нажимать что-либо. Вы также можете навести курсор на вложение или ссылку на некоторое время и проверить фактический URL-адрес, на который он указывает (не нажимая на него).

Роль организаций

Вот некоторые меры предосторожности, которые вы можете принять как пользователь. Но ответственность за более эффективную борьбу с фишингом по-прежнему лежит на организациях всех видов. Они могут начать с обновления своих уязвимых устаревших компьютерных систем до современных, обновленных, как подчеркивает Сиван Нир, руководитель группы анализа угроз в Skybox Security .

В отчете NCSC за 2019 г. было обнаружено, что более 318 общедоступных сетей работают на Windows XP, несмотря на то, что Microsoft прекратила ее поддержку в 2014 г. Поскольку компании полагаются на «устаревшее» программное обеспечение, а киберпреступники используют ИИ и машинное обучение для модификации своих вредоносных программ, фишинговые атаки становятся практически незаметными для глаза компании и даже более разрушительными.

Столфо отмечает, что большинство фишеров часто используют веб-скрапинг, чтобы имитировать законный домен. Он рекомендует встраивать код в исходный веб-сайт, который позволяет веб-мастерам отслеживать и определять, был ли их веб-сайт очищен, забирая с собой встроенный код. Затем этот код запускает оповещение и собирает информацию о хакере, такую как его геолокация, чтобы помочь отследить источник проблемы.

Хотя эти меры важны для повышения устойчивости компаний к фишинговым атакам, ничто не заменит осведомленность пользователей как наиболее эффективную превентивную стратегию борьбы с фишингом. По сути, фишинг — это тщательно продуманная уловка, направленная на повышение конфиденциальности.

Поэтому само собой разумеющимся является то, что пользователи, которые в курсе текущих тенденций фишинга, гораздо лучше оснащены для выявления фишинговой атаки, и правильная идентификация — это все, что необходимо для защиты от нее. Как отмечает команда Packet Lab :

Тенденция фишинга определенно сохранится в 2021 году и в будущем. Как однажды заметил Маркус Хатчинс (популярный автор вредоносных программ), искусство реверсирования и создания низкоуровневого вредоносного ПО начинает терять свое значение, потому что фишинг — это гораздо более простой способ для злоумышленников и хакеров достичь своих целей. Packetlabs твердо верит в это и часто включает фишинговые кампании как часть наших оценок, чтобы помочь повысить осведомленность о кибербезопасности и научить сотрудников, как обнаруживать и, надеюсь, избегать фишинга.

Заключительное слово

Все существующие данные и прогнозы на будущее указывают на то, что угроза фишинга как наиболее распространенного вектора атаки никуда не денется. Действительно, фишинг как метод быстро развивается и становится все более изощренным за счет использования мощных возможностей искусственного интеллекта.

Если этого было недостаточно, то паника вокруг коронавируса, предстоящие выборы в США и другие важные события только усугубят угрозу, служа идеальной средой для коварных фишинговых кампаний, которые будут процветать и заманивать всевозможных пользователей на отдельных лицах и в организациях. уровень одинаковый.

Несмотря на серьезность нынешней ситуации, самые простые меры будут иметь решающее значение, если общество в целом хочет пережить это трудное время: сохранять спокойствие. Но как мы можем оставаться спокойными перед лицом глобальной пандемии, по сравнению с которой все другие заботы, безусловно важные сами по себе, кажутся пустяками?