NSA 101: Alles über die NSA & die Rolle von Edward Snowden

„Jeden Atemzug, den du machst,

jede Bewegung, die du machst,

jede Bindung, die du zerbrichst,

jeden Schritt, den du machst,

ich werde dich beobachten,

jeden einzelnen Tag,

jedes Wort, das du sagst,

jedes Spiel, das du spielst,

jede Nacht, die du bleibst,

ich werde dich beobachten.“

Wer hätte gedacht, dass ein 1983 von Police veröffentlichtes Lied perfekt zur National Security Agency (NSA) passen würde?

Die Texte von „Every Breath You Take“ diktieren buchstäblich die Eskapaden der NSA. Der mächtige Geheimdienst hat eine bewegte Geschichte, wenn es darum geht, die Privatsphäre von Internetnutzern zu wahren.

Um unsere Leser aufzuklären, habe ich daher einen detaillierten Leitfaden erstellt, der alle Schritte erklärt, die die NSA unternimmt, um ihre Bürger auszuspionieren, Masseninformationen über Benutzer zu sammeln und die Kommunikation zu überwachen, die in den US-Cyberspace ein- oder ausgeht.

Tauchen wir also ein…

Geschichte

Die National Security Agency (NSA) ist einer der mächtigsten Geheimdienste der Vereinigten Staaten, der seine Aktivitäten dem Director of National Intelligence meldet.

Die mit verschiedenen Institutionen und Konzerngiganten verbundene NSA ist berüchtigt für ihre Wachsamkeit und Spionageaktivitäten.

Die National Security Agency hat verschiedene Taktiken angewandt, um unsere Online- und Offline-Aktivitäten auszuspionieren.

Was wir als Verletzung unserer Privatsphäre bezeichnen – sie nennen es obligatorische Sicherheitsmaßnahmen.

Die NSA überwacht ohne unsere Zustimmung unsere Aktivitäten.

Es gibt mehrere Unternehmen, die sich der Sache angeschlossen haben; Vor Snowdens Enthüllungen waren wir uns der Gefolgschaft jedoch überhaupt nicht bewusst.

Edward Snowden – Ein Held oder ein Verräter

Edward Snowden ist ein ehemaliger CIA-Angestellter, der als Infrastrukturanalyst für die NSA gearbeitet hat.

Snowden war dafür verantwortlich, vertrauliche und streng geheime Dokumente der NSA an die Medien weiterzugeben, was zu einem der umstrittensten Lecks in der Geschichte führte.

Snowden enthüllte die operativen Aktivitäten der NSA in Bezug auf ihr globales Überwachungsprogramm zusammen mit den Werkzeugen, die von der NSA verwendet werden, um unsere Privatsphäre auszunutzen.

Snowden bekräftigte, dass die NSA mit verschiedenen kommerziellen Einheiten zusammenarbeitet, um nicht nur in die Privatsphäre der Bürger der Vereinigten Staaten, sondern der ganzen Welt einzudringen.

Snowden enthüllte, dass die Privatsphäre der Welt von der Five Eyes Alliance, bestehend aus:

- Vereinigte Staaten

- Großbritannien

- Kanada

- Australien

- Neuseeland

Gemäß den Enthüllungen von Snowden sind mehrere Überwachungsprogramme wie PRISM, Upstream, Tempora und XKeyscore usw. aufgedeckt, die nicht nur die Beteiligung der NSA, sondern auch des GCHQ widerspiegeln. Snowden verriet auch, dass alles auf nationaler Ebene begann.

Während viele diesen Whistleblower als ihren Helden betrachten, erklären ihn einige zum Verräter, der nicht anders behandelt werden sollte. Werfen wir einen Blick auf den harten Vortrag des Sprechers des Repräsentantenhauses über Snowden.

Der NSA wird vorgeworfen, unsere Aktivitäten und Daten durch ausgeklügelte Maßnahmen und Tools auszuspionieren.

Die NSA hat nun mit verschiedenen Telekommunikations- und IT-Giganten zusammengearbeitet, um ihre Überwachungsprogramme voranzutreiben.

Kurz nach Snowdens Enthüllungen wurde die Zugehörigkeit der NSA zum GCHQ (Government Communications Headquarters) zum Mittelpunkt der Aufmerksamkeit für diejenigen, die die Privatsphäre immer noch als ein unbezahlbares Gut betrachten.

Doch trotz heftiger Kritik (national und international) setzte die NSA ihre Operationen fort – und brachte sie auf eine ganz neue Ebene.

Die National Security Agency soll eine lange Geschichte mit RSA haben. RSA – eine Tochtergesellschaft von EMC Corp. ist ein Technologieriese, der für seine Produkte im Zusammenhang mit Internetsicherheit bekannt ist.

Die NSA unterzeichnete einen 10-Millionen-Dollar-Deal mit RSA, der den Technologieriesen anwies, fehlerhafte Internet-Sicherheitstools herzustellen.

Diese Tools und Geräte sollten von der NSA als Hintertür benutzt werden, um ihren bösen Spionageabsichten zu dienen.

Snowden hält eine Live-Konferenz aus Moskau ab

Am 24. Januar 2019 erschien Snowden per Videoübertragung an der Universität Paris 1 Panthéon-Sorbonne aus Moskau.

Innerhalb von drei Minuten war der gesamte Saal mit 500 Plätzen gefüllt, während 7.000 Personen auf der Warteliste standen.

In dem Moment, in dem Snowdens Gesicht auf dem Bildschirm zu sehen war, brach die Menge in Pfiffe und Applaus aus.

Während Snowden gerne in Paris leben würde, bietet ihm die französische Regierung kein Asyl. Dies liegt wahrscheinlich daran, dass sie das Verhältnis zu Amerika nicht negativ beeinflussen wollen.

Auf der Konferenz erklärte Snowden, wie er die Praktiken von CIA und NSA in Frage stellte.

Er beleuchtete ferner, wie alles heute elektronisch verfolgt werden kann, wie Eltern auf die Nachrichten und Online-Aktivitäten ihrer Kinder zugreifen können. Die kompletten Neuigkeiten erhalten Sie hier.

Die entdeckten Regime

Prisma

Prism kostet der Regierung der Vereinigten Staaten im Namen der eingeleiteten Überwachungsaktivitäten fast eine Summe von 20 Millionen Dollar.

Es gibt mehrere multinationale Unternehmen und Technologiegiganten, von denen angenommen wird, dass sie im Rahmen der Prism-Initiative mit der NSA zusammenarbeiten.

Apple, Facebook, AOL, Microsoft, Yahoo und PalTalk etc. gelten in diesem Spiel als Schachfiguren der NSA.

Stromaufwärts

Der Upstream repräsentiert die Massenabfangprogramme, die von der National Security Agency initiiert wurden.

Das von der NSA initiierte Upstream-Programm entspricht dem Prozess des Abfangens von Kommunikationskabeln, um die Informationen über die Kommunikation des Ziels zu extrahieren.

Es wird angenommen, dass das GCHQ in dieser Hinsicht mit der NSA zusammenarbeitet, da ihre Upstream-Programme denen der National Security Agency ähneln.

Kryptographie

Im Rahmen dieses Programms arbeitet die National Security Agency in systematischer Allianz mit dem GCHQ, um die Verschlüsselungssysteme und -werkzeuge zu schwächen.

Darüber hinaus bestand das Hauptziel der NSA in dieser Hinsicht darin, die Sicherheitsmaßnahmen der Benutzer zu verschlechtern.

Dieses Programm kostet die NSA etwa 250 Millionen Dollar pro Jahr. Im Rahmen dieses Programms bemüht sich die NSA, die von uns verwendete Software und sogar Hardware zu beschädigen.

Mit ihren Verbündeten (Technologieunternehmen) hat die NSA unsere Privatsphäre angreifbar gemacht, damit sie leicht auf alle Daten zugreifen, sie analysieren und speichern kann, die sie von uns erwerben möchte.

Während der Präsidentschaft von George Bush hat sich herumgesprochen, dass die USA im Namen der nationalen Sicherheit Telefonaufzeichnungen in Millionenhöhe gesammelt haben.

Die Beamten erklärten, das Regime sei desavouiert, und wir haben es tatsächlich geglaubt – so naiv sind wir.

Sammlung von Metadaten

In der Zwischenzeit arbeitete die National Security Agency aggressiv am Backend – sie sammelte nicht nur Metadaten aus Amerika, sondern aus der ganzen Welt.

Die National Security Agency sammelt, analysiert und speichert sogar Inhalte unserer geschäftlichen und privaten Gespräche über die von uns getätigten Anrufe.

Wenn dies so weitergeht, wird das Wort „Privatsphäre“ aus dem Wörterbuch kommender Generationen verschwinden.

Die Kontroversen

Partnerschaft mit RSA

Eine der vielen Kontroversen im Zusammenhang mit der National Security Agency ist der Deal mit RSA.

Nach Snowdens Enthüllungen wurde entdeckt, dass die NSA RSA 10 Millionen Dollar für Makel-Produkte angeboten hatte.

Die Verizon-Verschwörung

Die National Security Agency ist auch für ihre Treue zu Verizon Communication berüchtigt.

Mit mehr als 95 Millionen Kunden ist Verizon einer der renommierten Telekommunikationsgiganten.

Im April 2013 autorisierte die National Security Agency Verizon Communication, die Gespräche und jede mögliche Kommunikation ihrer Kunden aufzuzeichnen.

AT&T-Verschwörung

Die Koalition der National Security Agency beschränkte sich nicht nur auf Verizon. Bald stellte sich heraus, dass die NSA eine ähnliche Benachrichtigung an AT&T herausgegeben hatte.

AT&T ist mit mehr als 100 Millionen Kunden, deren Privatsphäre aufgrund einer unwürdigen Anordnung verletzt wurde, sogar noch beliebter als Verizon .

Apple Conspiracy – Bietet der NSA eine Hintertür

Eine weitere Verschwörung repräsentiert die Allianz von Apple mit der National Security Agency.

Die durchgesickerten Dokumente der NSA enthüllten ihre Treue zu Apple, wo der Geheimdienst ein eingebautes Programm in iPhones unterstützte, das als Hintertür für die NSA dienen kann. Sie nannten es „ Dropout Jeep“.

Das Programm könnte es der NSA erleichtern, Daten auf den iPhones der Benutzer zu extrahieren, zu analysieren und zu speichern.

Die NSA könnte über diese Hintertür auf Ihre Bilder, E-Mails, Nachrichten zugreifen und sogar Ihre Sprachanrufe aufzeichnen.

Das Programm wurde jedoch verzögert; aber wenn die NSA involviert ist – wer weiß – könnte sie derzeit einsatzbereit sein.

NSA-Agenten spionieren World of Warcraft und Dota2 aus

Die wachsende Popularität von MMORPGs unter Spielern ermöglichte noch weitere böse NSA-Intrigen.

Die National Security Agency setzte ihre Agenten auf verschiedenen Servern von World of WarCraft und Dota2 ein, um sich an den MMORPGs zu beteiligen.

Die National Security Agency benötigte vielleicht einen Einblick in die Gaming-Community.

Diese Agenten wurden streng angewiesen, jede seltsame Aktivität auf den MMORPG-Servern zu überwachen und zu melden.

Maßgeschneiderte Zugriffsvorgänge

Die National Security Agency betreibt Tailored Access Operations, auch bekannt als TAO.

TAO ist eine Einheit mit 2000 Mitarbeitern, die sich der Ausführung von Hacks und Cyberangriffen widmet, die von der NSA für verschiedene Zwecke entwickelt wurden

Das Quant

Die NSA sucht derzeit nach einem Quantencomputer, der jede Form von verschlüsselten Daten entschlüsseln kann.

Durch den Quantencomputer wird die National Security Agency mit der Technologie ausgestattet, die fast jede bekannte Verschlüsselung in diesem digitalen Universum entschlüsseln kann.

Dies stellt eine erhebliche Bedrohung dar, da die NSA mit einem Quantencomputer zusammen mit diversen Hintertüren und anderen Spionagewerkzeugen unserer Privatsphäre und Sicherheit sicherlich den Tod bringen würde.

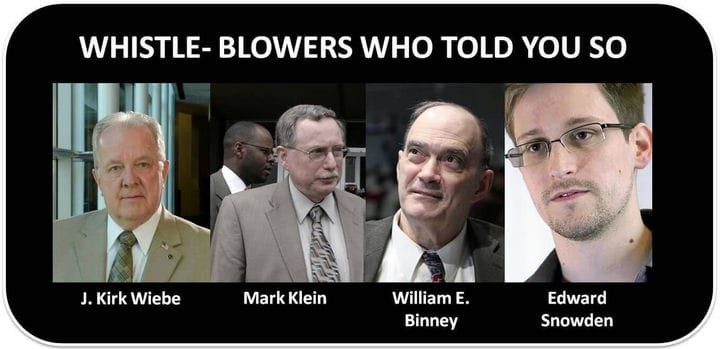

Die besten NSA-Whistle-Blower, die vor Edward Snowden kamen

Sie haben vielleicht schon von Edward Snowden gehört, aber haben Sie jemals von J. Kirk Wiebe, Mark Klein und William E. Binney gehört?

Diese mutigen Männer haben die NSA lange vor Snowden verpfiffen und uns vor über einem Jahrzehnt die Wahrheit über die NSA erzählt.

J. Kirk Wiebe

- Kirk Wiebe war einer der ersten Menschen, die erkannten, dass die NSA ihre Ressourcen darauf ausrichtete, amerikanische Zivilisten ohne wahrscheinlichen Grund auszuspionieren.

Die Anschläge vom 11. September dienten als Bestätigung dafür, dass die NSA ihren Zweck verfehlt hatte, hauptsächlich weil sie für fehlgeleitete Überwachung eingesetzt wurde.

Markus Klein

Mark Klein ist ein ehemaliger AT&T-Angestellter, der die Inlandsüberwachung der NSA aufflog.

Als Techniker bei AT&T wurde Mark Klein 2002 misstrauisch, als er das verstärkte Engagement der NSA bemerkte.

Laut von Mark Klein durchgesickerten Informationen gewährte AT&T der NSA Zugang zu seiner Einrichtung in San Francisco und half der NSA dadurch, unzählige E-Mail- und Internetaufzeichnungen anzuzapfen.

Er arbeitete 22 Jahre lang für AT&T, bis er 2004 in den Ruhestand ging, danach machte er immer wieder auf die Aktivitäten der NSA aufmerksam.

Mark Klein bestätigte:

„Dieser Spalter fegte alles auf, wie ein Staubsauger. Die NSA bekommt alles. Dies sind große Rohre, die nicht nur die Kunden von AT&T transportieren, sondern die von allen.“

Mark Klein kündigte die Operation an, nachdem der frühere Präsident George W. Bush darauf bestanden hatte, dass die NSA nur Metadaten sammelt und dass die Amerikaner nicht das einzige Ziel dieser Überwachung sind.

William E. Binney

William E. Binney arbeitete über 30 Jahre für die NSA, und dann sprengte er den Deckel von all dem Lügen und Datendiebstahl, das die NSA betreibt.

Laut William E. Binney:

„Ich sehe es in Richtung eines totalitären Staates. Sie haben die NSA dazu gebracht, all dieses Material über all ihre Bürger zu sammeln – das haben die SS, die Gestapo, die Stasi, der KGB und der NKWD getan.“

NSAs Jahr der Online-Überwachung: Enthüllungen und Geständnisse

Am Vorabend von Weihnachten „publizierte“ die NSA Hunderte von Überwachungsberichten des letzten Jahrzehnts.

Die Berichte stammen aus dem Jahr 2001 und enthalten die Informationen, die einst als „klassifiziert“ bezeichnet wurden. Ehrlich gesagt war es eigentlich ein Weihnachtsgeständnis der NSA.

Die Berichte wurden veröffentlicht und am 24. Dezember 2014 online gestellt.

Die Dokumente wurden stark zensiert, aber sie übermittelten die Botschaft klar, dh die Mitarbeiter der NSA waren auch an der illegalen Überwachung der Bürger beteiligt.

Die Überwachung der NSA wird nicht eingeschränkt – Senat

In historischen Umfragen im Jahr 2014 stimmte der Senat schließlich gegen die Beschränkungen der NSA-Überwachung.

Das Gesetz benötigte 60 Stimmen, um umgesetzt zu werden, erhielt aber nur 58.

Wäre das Gesetz umgesetzt worden, wären große Mengen an Telefonnummern aus den Aufzeichnungen der NSA gelöscht worden.

Snowden darf in Deutschland nicht gegen die NSA aussagen

Das höchste Gericht Deutschlands hat den Vorschlag der Oppositionsparteien, Edward Snowden nach Deutschland einzuladen, um gegen die NSA auszusagen, ausgeschlossen.

Die Parteien zwangen die Regierung, ihn nach Deutschland zu rufen, um frei gegen die „unethische und illegale“ Online-Überwachung durch die NSA zu sprechen.

Das Gericht wies daraufhin die Berufung der Oppositionsparteien zurück und erklärte, es werde das Verhältnis zu den USA nicht gefährden.

Snowden hatte zuvor klargestellt, dass er nur dann gegen die NSA sprechen würde, wenn ihm dies in Berlin, Deutschland, erlaubt sei.

Operation AURORAGOLD enthüllt NSA-Schnüffelei in globalen Mobilfunknetzen

Laut den von Edward Snowden enthüllten Dokumenten sollte die streng geheime Operation „AURORAGOLD“ der NSA die Informationen von Handybenutzern auf der ganzen Welt liefern.

Der Bericht soll der NSA Schlupflöcher liefern, damit sie sich in die Server globaler Mobilfunknetze hacken kann.

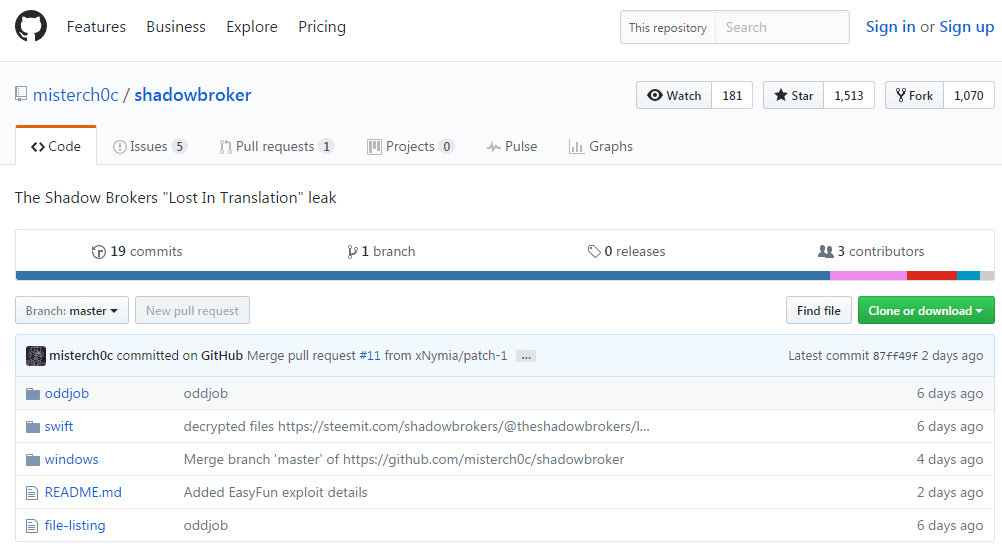

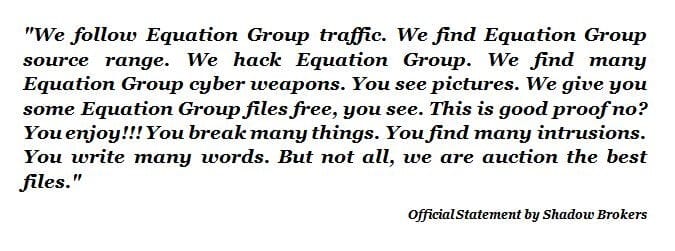

Shadow Brokers enthüllen die Spionagewerkzeuge der NSA – Schützen Sie Ihre Privatsphäre

Die russische Bürgerwehr-Hacking-Gruppe „The Shadow Brokers“ hat die geheimen Tools der NSA aufgedeckt, die für das Eindringen in Windows und verschiedene Finanznetzwerke, einschließlich der SWIFT Bank, verantwortlich sind.

Unten ist ein Screenshot von verletzten NSA-Spionagetools, die auf GitHub gespiegelt sind:

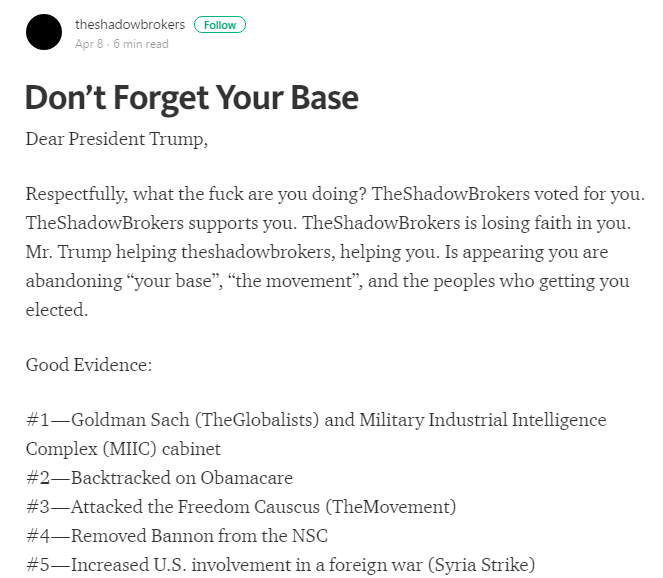

Um jedoch alle Zweifel auszuräumen, hat die Shadow-Gruppe selbst den Benutzern eine rätselhafte Nachricht hinterlassen, die den Verstoß als Protest gegen den republikanischen Präsidenten Donald Trump bestätigt.

Darüber hinaus hat die Shadow Group die folgenden Gründe für die Enthüllung durch die NSA angegeben:

NSA von Shadow Brokers gehackt; Snowdens Sicht auf das Problem

Die Hacker nennen sich selbst „Shadow Brokers“ und forderten 568 Millionen Dollar in Bitcoin, um die besten Cyberwaffen und verletzten Daten zu versteigern.

Die Hacker haben behauptet, dass, wenn die Auktion 1.000.000 Bitcoins einbringt, eine große Menge an verletzten Informationen öffentlich ausgenutzt wird. Der Auktionsgewinner erhält aber trotzdem exklusive Dateien.

Edward Snowdens Notiz über den NSA-Hack

In Anbetracht des Hacking-Angriffs auf die NSA hat der berühmte Aktivist für digitale Privatsphäre, Edward Snowden, überraschende Elemente hinter dem Hack enthüllt. Darüber hinaus ist der Hack selbst nicht so überraschend wie die Angaben der Hacker zu seiner Durchführung.

Was wurde bisher verletzt?

Das Hauptziel des Hacks war die Equation Group, die seit mehr als zwei Jahrzehnten im Hacking aktiv war, wie Kaspersky 2015 berichtete.

Die Organisation soll an Regin- und Stuxnet-Angriffen beteiligt gewesen sein. Shadow Brokers hat bereits einige der verletzten Dateien auf Tumblr enthüllt.

Jenseits der amerikanischen und chinesischen Firewalls

Überraschenderweise enthalten die durchgesickerten Dateien vertrauliche Informationen wie Installationsskripte und Serverkonfigurationsdateien, die erstellt wurden, um die in den USA hergestellten Router und Firewalls zu durchbrechen. Die Liste der US-Hersteller umfasst Cisco, Juniper und Fortinet.

Darüber hinaus enthüllt der Hack auch Informationen, die zeigen, dass die berühmte chinesische Organisation „Topsec“ zu den Zielen der Equation Group gehörte.

WikiLeaks behauptet, die NSA habe jahrelang deutsche Spitzenbeamte abgehört

Laut WikiLeaks hat die NSA alle Telefongespräche von Bundeskanzlerin Angela Merkel und all ihren Beratern scharf im Auge behalten.

WikiLeaks behauptet auch, dass das Abhören von Telefonen durch die NSA nicht nur auf sie und ihre Berater beschränkt war; Die NSA hatte die gleiche Taktik auch bei ihren Vorgängern angewandt.

WikiLeaks behauptet weiter, dass die Telefonnummern von 125 Beamten in einem langfristigen Überwachungsprogramm abgehört wurden.

Die Bundesregierung reagierte schnell und ein Sprecher sagte, dass die Behörden in Berlin die Angelegenheit sehr genau prüfen.

Er machte auch deutlich, dass solche Aktionen nicht akzeptabel sind, da die beiden Länder für nachrichtendienstliche Aktivitäten zusammenarbeiten sollen.

Die US-Regierung ging jedoch nicht näher darauf ein, ob sie die Telefongespräche von Angela Merkel und ihren Verbündeten abhörte

Der Wunsch der NSA, einen Skelettschlüssel zu allen verschlüsselten Daten zu haben

Es gibt verschiedene Sicherheits- und Datenschutzbedrohungen, denen wir in unserem täglichen Leben ausgesetzt sind.

Der Aufstieg des digitalen Zeitalters hat die Häufigkeit von Cyberkriminalität, die wir anerkennen, zusammen mit den Bedenken des Cyberterrorismus erhöht.

Um mit all diesen Bedenken fertig zu werden, haben einige wachsame Behörden wie die National Security Agency verschiedene Regime ins Leben gerufen.

All diese Regime und Systeme wurden jedoch in letzter Zeit auf eine ganz neue Ebene gebracht.

Leider sind Sie Ihre Daten. Daher müssen Sie Ihre Daten sichern, wenn Sie sich selbst schützen wollen.

Es ist nicht zu leugnen, dass die Verschlüsselung Ihnen ermöglicht, Ihre Online-Daten auf der nächsten Ebene zu schützen.

Darüber hinaus schützt es Sie auch vor Eingriffen der Regierung. Aus diesem Grund möchte die Regierung den Schlüssel für den Zugriff auf Ihre Daten erhalten.

Aber alle Hoffnung ist nicht verloren.

Sie fragen sich vielleicht, wie das möglich ist. Befolgen Sie die folgenden Schritte:

So anonymisieren Sie alles, was Sie online tun

Interessanterweise ist es immer noch möglich, alles, was Sie über das Internet tun, zu anonymisieren. So können Sie vorgehen:

- Cookies von Drittanbietern blockieren

- Verwenden Sie den Inkognito-Modus

- Erteilen Sie Berechtigungen für Websites, die Sie besuchen

Sie können Ihre Privatsphäre schützen, während Sie einfache Tipps bis zu einem gewissen Grad üben.

Es schadet nicht, einen privaten Browser zu verwenden, wenn Sie Ihre Online-Sicherheit auf die nächste Stufe verbessern möchten.

Ebenso können Sie Ihre Online-Spuren der Internetnutzungssitzung entfernen, sobald Sie das Fenster schließen.

Wie kann ich meine Privatsphäre auf Facebook schützen?

Ehrlich gesagt bedarf diese Frage einer ausführlichen Antwort. Hier ist die Liste der Schritte, die Sie befolgen sollten, um Ihre Mission zu erfüllen:

- Sie sollten den Zugriff auf Ihre Facebook-Posts einschränken

- Halte Nicht-Freunde davon ab, deinen Beiträgen zu folgen

- Ihre Namen sollten nicht mit Anzeigen verknüpft werden

- Geben Sie Facebook-Apps keinen Zugriff auf Ihre Daten

Indem Sie die oben beschriebenen Taktiken befolgen, können Sie Ihren digitalen Aufenthaltsort auf Facebook problemlos schützen.

Wie kann ich meine Privatsphäre auf Twitter schützen?

Glücklicherweise können Sie Ihr Ziel erreichen, indem Sie die folgenden einfachen Tipps befolgen. Diese sind:

- Erlauben Sie Twitter nicht, Ihre persönlichen Daten zu verfolgen

- Sie sollten aufhören, Daten während des Twitterns zu teilen

- Sie sollten Twitter nicht erlauben, auf Ihre Kontakte zuzugreifen

So schützen Sie Ihre Privatsphäre auf Twitter und können sich gleichzeitig vor der Überwachung durch die NASA schützen.

NoSpyProxy, das weltweit erste Rechenzentrum, das die NSA nicht berühren kann

Die virtuelle Welt ist ständigen Bedrohungen durch Cyberkriminalität und Online-Überwachung ausgesetzt. Im Krieg zwischen Hackern und Überwachungsbehörden werden die gewöhnlichen Internetnutzer zu Opferlämmern.

Cyberkriminelle und Geheimdienste verfügen über alle erforderlichen Ressourcen, um sich in die Computer der Benutzer einzuschleichen und auf all ihre vertraulichen Informationen zuzugreifen.

Sehen Sie sich unseren ausführlichen Bericht über den CyberGhost-Dienst an, um mehr über den Anbieter zu erfahren.

Fazit

Es gibt viel zu diskutieren und noch mehr zu erzählen – die Geschichte der NSA endet hier nicht.

Es gibt unzählige Regime, die die Agentur vertreten, und es gibt zahlreiche Verschwörungen.

Einige von ihnen sind bekannt – dank Snowden – und die anderen bleiben immer noch ein Rätsel. Wir wissen nicht, was die Absichten der NSA für die Zukunft sind.

Es ist höchste Zeit, Ihre Privatsphäre und Sicherheit ernst zu nehmen. Die NSA mit ihren vielfältigen Werkzeugen und ausgeklügelten Methoden ist bereit, Ihre privaten Momente und vertraulichen Daten zu infiltrieren und jede Ihrer Bewegungen zu überwachen.

Das Beste, was Sie tun können, um Ihre Daten zu schützen, ist die Verwendung einer höheren Verschlüsselungsstufe, die für die NSA möglicherweise schwer zu entschlüsseln ist.

Selbst wenn Ihre Sicherheit infiltriert und auf Daten zugegriffen wird – sie haben nichts davon.