NSA 101: Wszystko o NSA i roli Edwarda Snowdena

"Każdy oddech, który bierzesz,

każdy ruch, który robisz,

każda więź, którą zrywasz,

każdy krok, który

zrobisz, będę cię obserwował,

każdego dnia,

każde słowo, które powiesz,

każdą grę, w którą grasz,

każdej nocy, gdy zostaniesz,

będę cię obserwował"

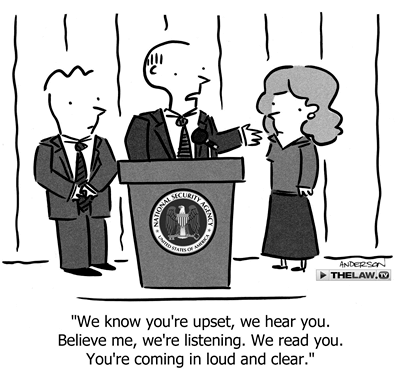

Kto by pomyślał, że piosenka wydana w 1983 roku przez Policję idealnie pasowałaby do Narodowej Agencji Bezpieczeństwa (NSA)?

Tekst „Every Breath You Take" dosłownie dyktuje wybryki NSA. Potężna agencja wywiadowcza ma burzliwą historię, jeśli chodzi o ochronę prywatności internautów.

Dlatego, aby oświecić naszych czytelników, stworzyłem szczegółowy przewodnik, w którym wyjaśnię wszystkie kroki podejmowane przez NSA w celu szpiegowania jej obywateli, gromadzenia masowych informacji o użytkownikach oraz monitorowania komunikacji wchodzącej lub wychodzącej z amerykańskiej cyberprzestrzeni.

Zanurzmy się więc w…

Historia

Agencja Bezpieczeństwa Narodowego (NSA) to jedna z najpotężniejszych agencji wywiadowczych Stanów Zjednoczonych, która raportuje o swojej działalności Dyrektorowi Wywiadu Narodowego.

NSA w posłuszeństwie różnym instytucjom i gigantom korporacyjnym jest znana ze swoich czujnych i szpiegowskich działań.

Agencja Bezpieczeństwa Narodowego stosuje różnorodne taktyki, aby śledzić nasze działania online i offline.

To, co uważamy za naruszenie naszej prywatności – nazywają to obowiązkowymi środkami bezpieczeństwa.

NSA bez naszej zgody monitoruje nasze działania.

Kilka korporacji przyłączyło się do sprawy; jednakże byliśmy całkowicie nieświadomi tego posłuszeństwa przed rewelacjami Snowdena.

Edward Snowden – bohater czy zdrajca

Edward Snowden jest byłym pracownikiem CIA, który pracował dla NSA jako analityk infrastruktury.

Snowden był odpowiedzialny za ujawnienie mediom poufnych i ściśle tajnych dokumentów NSA, co spowodowało jeden z kontrowersyjnych przecieków w historii.

Snowden ujawnił działania operacyjne NSA związane z ich globalnym programem nadzoru oraz narzędziami wykorzystywanymi przez NSA do wykorzystywania naszej prywatności.

Snowden potwierdził, że NSA współpracuje z różnymi podmiotami komercyjnymi, aby naruszać prywatność nie tylko obywateli Stanów Zjednoczonych, ale i całego świata.

Snowden ujawnił, że prywatność świata jest ofiarą sojuszu Five Eyes, w którego skład wchodzą:

- Stany Zjednoczone

- Zjednoczone Królestwo

- Kanada

- Australia

- Nowa Zelandia

Zgodnie z rewelacjami Snowdena ujawniono kilka programów nadzoru, takich jak PRISM, Upstream, Tempora i XKeyscore itp., które odzwierciedlały nie tylko zaangażowanie NSA, ale także GCHQ. Snowden ujawnił również, że wszystko zaczęło się na poziomie krajowym.

Podczas gdy wielu uważa tego demaskatora za swojego bohatera – niektórzy uznają go za zdrajcę, którego nie należy traktować inaczej. Przyjrzyjmy się trudnej rozmowie House Speaker o Snowden.

NSA jest obwiniana o szpiegowanie naszych działań i danych za pomocą wyrafinowanych środków i narzędzi.

NSA współpracuje obecnie z różnymi gigantami telekomunikacyjnymi i IT, aby kontynuować swoje programy nadzoru.

Wkrótce po rewelacjach Snowdena, lojalność NSA z GCHQ (Centrala Komunikacji Rządowej) znalazła się w centrum uwagi tych, którzy nadal uważają prywatność za bezcenny atut.

Jednak pomimo ostrej krytyki (krajowej i międzynarodowej) NSA kontynuowała swoje działania – wynosząc je na zupełnie nowy poziom.

Agencja Bezpieczeństwa Narodowego ma mieć długą historię w RPA. RSA – spółka zależna EMC Corp to gigant technologiczny znany z produktu związanego z bezpieczeństwem w Internecie.

NSA podpisała z RSA umowę o wartości 10 milionów dolarów, nakazującą gigantowi technologicznemu produkcję wadliwych narzędzi bezpieczeństwa internetowego.

Te narzędzia i sprzęt miały być używane przez NSA jako tylne drzwi do ich nikczemnych zamiarów szpiegowania.

Snowden organizuje konferencję na żywo z Moskwy

24 stycznia 2019 r. Snowden pojawił się w transmisji wideo na Paris 1 Panthéon-Sorbonne University z Moskwy.

W ciągu trzech minut całe audytorium mogło pomieścić 500 osób, a na liście oczekujących znajdowało się 7000 osób.

W chwili, gdy na ekranie pojawiła się twarz Snowdena, tłum wybuchł gwizdami i brawami.

Snowden chciałby mieszkać w Paryżu, ale francuski rząd nie zaoferuje mu azylu. Dzieje się tak prawdopodobnie dlatego, że nie chcą negatywnie wpłynąć na jej relacje z Ameryką.

Podczas konferencji Snowden wyjaśnił, w jaki sposób kwestionował praktyki CIA i NSA.

Dalej rzucił światło na to, jak wszystko dzisiaj można śledzić elektronicznie, tak jak rodzice mogą uzyskać dostęp do wiadomości i działań swoich dzieci w Internecie. Kompletne wiadomości znajdziesz tutaj.

Odkryte reżimy

Pryzmat

Prism kosztuje prawie 20 milionów dolarów rządowi Stanów Zjednoczonych w imię rozpoczętych działań inwigilacyjnych.

Istnieje kilka międzynarodowych korporacji i gigantów technologicznych, które są postrzegane jako współpracujące z NSA w ramach inicjatywy Prism.

Apple, Facebook, AOL, Microsoft, Yahoo, PalTalk itp. są uważane za pionki NSA w tej grze.

Pod prąd

Upstream reprezentuje masowe programy przechwytywania zainicjowane przez Narodową Agencję Bezpieczeństwa.

Program Upstream zainicjowany przez NSA odpowiada procesowi przechwytywania kabli komunikacyjnych w celu wydobycia informacji za pośrednictwem komunikacji celu.

Uważa się, że GCHQ współpracuje w tym zakresie z NSA, ponieważ ich programy upstream są podobne do programów Narodowej Agencji Bezpieczeństwa.

Kryptografia

W ramach tego programu Narodowa Agencja Bezpieczeństwa pracuje w systematycznym sojuszu z GCHQ w celu osłabienia systemów i narzędzi szyfrowania.

Ponadto nadrzędnym celem NSA w tym zakresie było pogorszenie stosowanych przez użytkowników środków bezpieczeństwa.

Program ten kosztuje NSA około 250 milionów dolarów rocznie. W ramach tego programu NSA stara się uszkadzać oprogramowanie, a nawet sprzęt, którego używamy.

Wraz ze swoimi sojusznikami (firmami technologicznymi), NSA naraziła naszą prywatność na zagrożenia, dzięki czemu może łatwo uzyskać dostęp, analizować i przechowywać wszelkie dane, które chce od nas uzyskać.

Podczas prezydentury George'a Busha rozeszła się wieść, że Stany Zjednoczone zbierają numery telefonów w imię bezpieczeństwa narodowego.

Urzędnicy oświadczyli, że reżim został zdezawuowany, a my rzeczywiście w to uwierzyliśmy – jesteśmy tacy naiwni.

Zbieranie metadanych

Tymczasem Agencja Bezpieczeństwa Narodowego agresywnie pracowała na zapleczu – zbierając Meta Data nie tylko Amerykanów, ale i całego świata.

Agencja Bezpieczeństwa Narodowego za pośrednictwem tej inicjatywy nadal zbiera, analizuje, a nawet przechowuje treści naszych rozmów biznesowych i prywatnych za pośrednictwem wykonywanych przez nas połączeń.

Jeśli tak się stanie, słowo „Prywatność” zniknie ze słownika przyszłych pokoleń.

Kontrowersje

Współpraca z RSA

Jedną z wielu kontrowersji związanych z Agencją Bezpieczeństwa Narodowego jest umowa z RSA.

Po rewelacjach Snowdena odkryto, że NSA zaoferowała RSA 10 milionów dolarów za produkty zawierające skazy.

Spisek Verizon

Agencja Bezpieczeństwa Narodowego znana jest również z lojalności wobec Verizon Communication.

Z ponad 95 milionami klientów, Verizon jest jednym z renomowanych gigantów telekomunikacyjnych.

W kwietniu 2013 roku Agencja Bezpieczeństwa Narodowego upoważniła firmę Verizon Communication do rejestrowania rozmów i każdej możliwej komunikacji swoich klientów.

Spisek AT&T

Koalicja Agencji Bezpieczeństwa Narodowego nie ograniczała się tylko do Verizon. Wkrótce odkryto, że NSA wystosowała podobne zawiadomienie do AT&T.

AT&T jest jeszcze bardziej popularny niż Verizon z ponad 100 milionami klientów, których prywatność została naruszona na podstawie niegodnego polecenia.

Apple Conspiracy – oferowanie NSA backdoora

Kolejny spisek reprezentuje sojusz Apple z Narodową Agencją Bezpieczeństwa.

Dokumenty, które wyciekły do NSA, ujawniły jej lojalność wobec Apple, gdzie tajna agencja popierała wbudowany w iPhone'y program, który może służyć jako backdoor dla NSA. Nazwali go „ DropoutJeep”.

Program może ułatwić NSA wyodrębnianie, analizowanie i przechowywanie danych w iPhone'ach użytkowników.

NSA za pośrednictwem tego backdoora może uzyskać dostęp do Twoich zdjęć, wiadomości e-mail, wiadomości, a nawet nagrywać rozmowy głosowe.

Program został jednak opóźniony; ale kiedy jest zaangażowana NSA – kto wie – może być w tej chwili operacyjna.

Agenci NSA szpiegują World of WarCraft i Dota2

Rosnąca popularność gier MMORPG wśród graczy ułatwiła kolejne nikczemne schematy NSA.

Agencja Bezpieczeństwa Narodowego rozmieściła swoich agentów na różnych serwerach World of WarCraft i Dota2, aby zaangażować się w gry MMORPG.

Być może Agencja Bezpieczeństwa Narodowego wymagała wglądu w społeczność graczy.

Ci agenci zostali ściśle poinstruowani, aby monitorować i zgłaszać wszelkie dziwne działania na serwerach MMORPG.

Dostosowane operacje dostępu

Agencja Bezpieczeństwa Narodowego prowadzi operacje dostosowanego dostępu, znane również jako TAO.

TAO to jednostka składająca się z 2000 pracowników zajmująca się przeprowadzaniem hacków i cyberataków zaprojektowanych przez NSA do różnych celów

Kwantowa

NSA obecnie poszukuje komputera kwantowego, który odszyfruje każdą formę zaszyfrowanych danych.

Za pośrednictwem komputera kwantowego Agencja Bezpieczeństwa Narodowego zostanie wyposażona w technologię, która może odszyfrować prawie każde znane szyfrowanie w tym cyfrowym wszechświecie.

Przedstawia to poważne zagrożenie, ponieważ NSA z komputerem kwantowym wraz z różnymi tylnymi drzwiami i innymi narzędziami szpiegowskimi z pewnością przyniosłoby śmierć naszej prywatności i bezpieczeństwu.

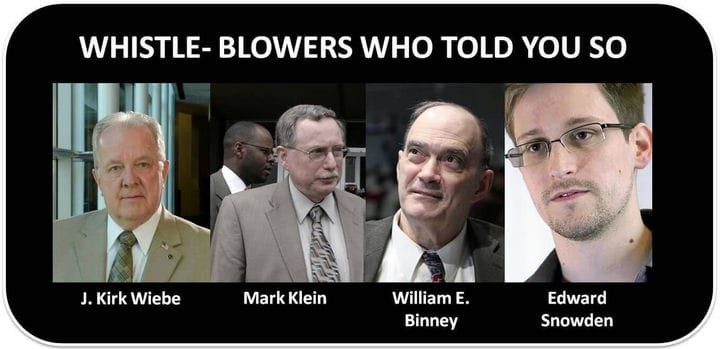

Najlepsi demaskatorzy NSA, którzy pojawili się przed Edwardem Snowdenem

Być może słyszeliście o Edwardzie Snowden, ale czy kiedykolwiek słyszeliście o J. Kirku Wiebe, Marku Klein i Williamie E. Binney.

Ci odważni ludzie rzucili gwizdek na NSA na długo przed Snowdenem i powiedzieli nam prawdę o NSA ponad dekadę temu.

J. Kirk Wiebe

- Kirk Wiebe był jedną z pierwszych osób, które zdały sobie sprawę, że NSA kieruje swoje zasoby na szpiegowanie amerykańskich cywilów bez żadnej prawdopodobnej przyczyny.

Ataki z 11 września posłużyły jako potwierdzenie, że NSA nie spełniła swojego celu, głównie dlatego, że była wykorzystywana do niewłaściwego nadzoru.

Mark Klein

Mark Klein jest byłym pracownikiem AT&T, który nagłośnił krajowy nadzór NSA.

Jako technik w AT&T w 2002 roku Mark Klein stał się podejrzliwy, gdy zauważył zwiększone zaangażowanie NSA.

Według informacji ujawnionych przez Marka Kleina, AT&T dała NSA dostęp do swojego obiektu w San Francisco i tym samym pomogła NSA w dostępie do niezliczonych zapisów e-mailowych i internetowych.

Pracował w AT&T przez 22 lata, aż do przejścia na emeryturę w 2004 roku, po czym nadal zwracał uwagę na działalność NSA.

Mark Klein potwierdził, że:

„Ta łuparka zamiatała wszystko w stylu odkurzacza. NSA dostaje wszystko. Są to główne rury, które przewożą nie tylko klientów AT&T, ale wszystkich”

Mark Klein zagwizdał tę operację po tym, jak były prezydent George W. Bush upierał się, że NSA zbiera tylko metadane i że Amerykanie nie są jedynym celem tego nadzoru.

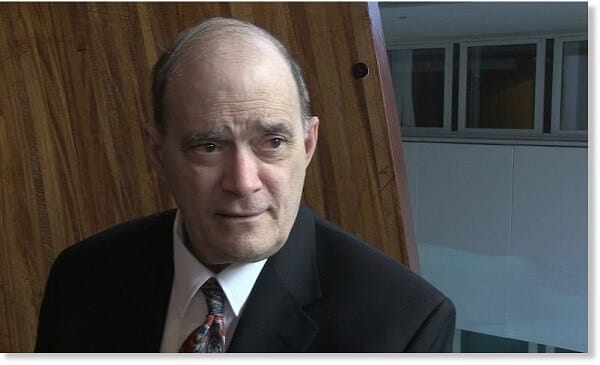

William E. Binney

William E. Binney pracował dla NSA przez ponad 30 lat, a potem zdmuchnął wszystkie kłamstwa i kradzież danych, które robi NSA.

Według Williama E. Binneya:

„Widzę, że zmierza w kierunku państwa totalitarnego. NSA zbiera materiały na temat wszystkich swoich obywateli – to samo robiło SS, Gestapo, Stasi, KGB i NKWD”.

Rok inwigilacji w sieci NSA: objawienia i wyznania

W wigilię Bożego Narodzenia NSA „upubliczniła” setki raportów z inwigilacji z ostatniej dekady.

Raporty pochodzą z 2001 roku i zawierają informacje, które kiedyś określano jako „niejawne”. Szczerze mówiąc, była to w rzeczywistości świąteczna spowiedź NSA.

Raporty zostały upublicznione i opublikowane w Internecie 24 grudnia 2014 roku.

Dokumenty były mocno cenzurowane, ale przekazywały jasny przekaz, tj. pracownicy NSA byli również zaangażowani w nielegalną inwigilację obywateli.

Nadzór NSA nie zostanie ograniczony – Senat

W historycznym sondażu w 2014 roku Senat ostatecznie zagłosował przeciwko ograniczeniom nadzoru NSA.

Ustawa wymagała 60 głosów do wdrożenia, ale otrzymała tylko 58.

Gdyby przepisy zostały wdrożone, większość numerów telefonów zostałaby usunięta z ewidencji NSA.

Snowden nie może zeznawać przeciwko NSA w Niemczech

Najwyższy sąd Niemiec odrzucił propozycję partii opozycyjnych, by zaprosić Edwarda Snowdena do Niemiec na zeznania przeciwko NSA.

Partie zmuszały rząd do wezwania go do Niemiec, aby swobodnie wypowiadał się przeciwko „nieetycznej i nielegalnej” inwigilacji internetowej prowadzonej przez NSA.

W odpowiedzi sąd odrzucił odwołanie partii opozycyjnych, stwierdzając, że nie będzie ryzykował relacji z USA.

Snowden wcześniej dał jasno do zrozumienia, że będzie wypowiadał się przeciwko NSA tylko wtedy, gdy pozwoli mu to zrobić w Berlinie w Niemczech.

Operacja AURORAGOLD ujawnia inwigilację NSA w globalnych sieciach komórkowych

Według dokumentów ujawnionych przez Edwarda Snowdena tajna operacja „AURORAGOLD” miała na celu dostarczenie NSA informacji użytkownikom telefonów komórkowych na całym świecie.

Mówi się, że raport dostarczył NSA luk prawnych, aby mógł włamać się na serwery globalnych sieci komórkowych.

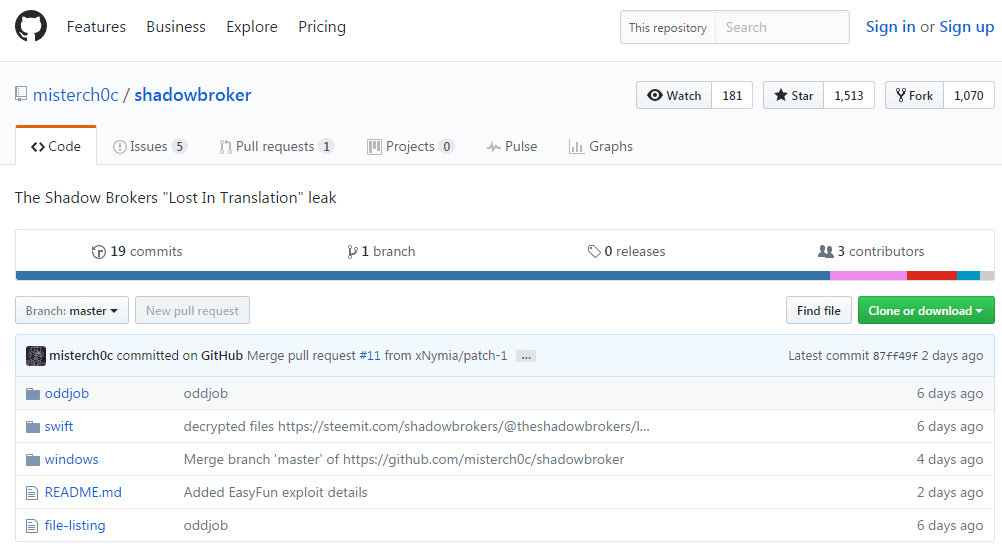

Shadow Brokers ujawniają narzędzia szpiegowskie NSA – chroń swoją prywatność

Rosyjska czujna grupa hakerska „The Shadow Brokers” ujawniła tajne narzędzia NSA odpowiedzialne za włamanie do systemu Windows i różnych sieci finansowych, w tym SWIFT Bank.

Poniżej znajduje się zrzut ekranu z naruszonymi narzędziami szpiegowskimi NSA, które znajdują się na GitHub:

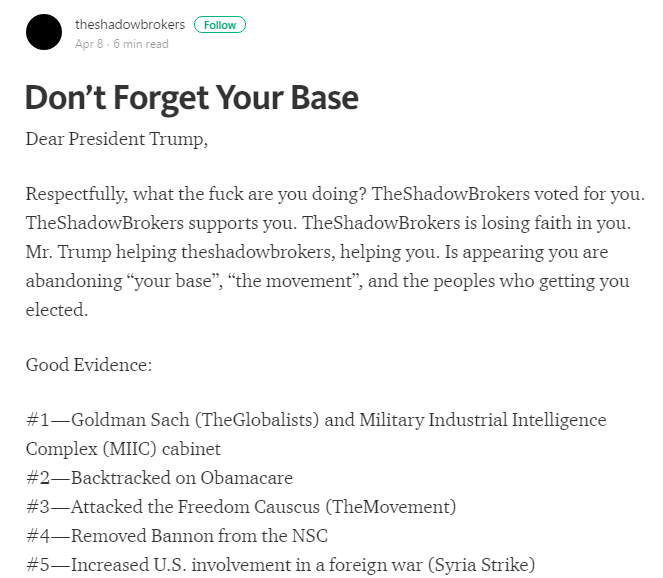

Jednak, aby rozwiać wszelkie wątpliwości, sama grupa Shadow pozostawiła użytkownikom enigmatyczny komunikat potwierdzający naruszenie jako protest przeciwko prezydentowi Republikanów Donaldowi Trumpowi.

Poza tym Shadow Group przedstawiła następujące powody ujawnienia NSA:

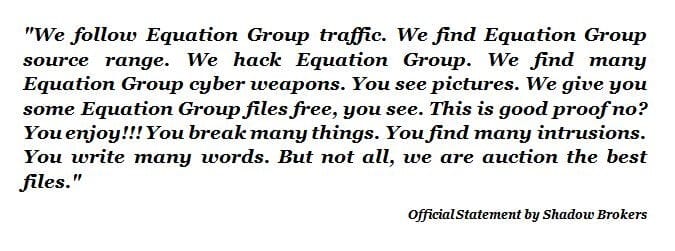

NSA zhakowana przez Shadow Brokerów; Snowden podejmuje problem

Hakerzy nazywają siebie „brokerami cieni” i zażądali 568 milionów dolarów w bitcoinach na aukcję najlepszej cyberbroni i naruszonych danych.

Hakerzy twierdzili, że jeśli na aukcji zostanie zebranych 1 000 000 bitcoinów, duża liczba naruszonych informacji zostanie wykorzystana publicznie. Ale zwycięzca aukcji nadal otrzyma ekskluzywne pliki.

Notatka Edwarda Snowdena o hakowaniu NSA

Biorąc pod uwagę atak hakerski na NSA, słynny działacz na rzecz prywatności cyfrowej Edward Snowden ujawnił zaskakujące elementy kryjące się za włamaniem. Co więcej, sam hack nie jest tak zaskakujący, jak ujawnienie przez hakerów o jego przeprowadzeniu.

Co zostało naruszone do tej pory?

Głównym celem włamania była grupa Equation, która była aktywna w hakowaniu od ponad dwóch dekad, jak donosi firma Kaspersky w 2015 roku.

Organizacja miała być zaangażowana w ataki Regin i Stuxnet. Shadow Brokers już ujawnili niektóre z naruszonych plików na Tumblrze.

Poza amerykańskimi i chińskimi zaporami sieciowymi

Co zaskakujące, ujawnione pliki zawierają poufne informacje, takie jak skrypty instalacyjne i pliki konfiguracyjne serwera, które zostały utworzone w celu naruszenia routerów i zapór sieciowych produkowanych w USA. Lista amerykańskich producentów obejmuje Cisco, Juniper i Fortinet.

Oprócz tego haker ujawnia również informacje, z których wynika, że słynna chińska organizacja „Topsec” była jednym z celów Equation Group.

WikiLeaks twierdzi, że NSA od lat korzysta z czołowych niemieckich urzędników

Według WikiLeaks, NSA bacznie obserwowała wszystkie rozmowy telefoniczne prowadzone przez kanclerz Niemiec Angelę Merkel i wszystkich jej doradców.

WikiLeaks twierdzi również, że podsłuch telefoniczny NSA nie ograniczał się tylko do niej i jej doradców; NSA stosowała tę samą taktykę również wobec swoich poprzedników.

WikiLeaks dalej twierdzi, że w ramach długoterminowego programu nadzoru podsłuchiwano numery telefonów 125 urzędników.

Niemiecki rząd szybko zareagował, a rzecznik powiedział, że władze w Berlinie bardzo uważnie przyglądają się sprawie.

Wyjaśnił również, że takie działania są niedopuszczalne, ponieważ oba kraje mają współpracować w działalności wywiadowczej.

Rząd USA nie wyjaśnił jednak, czy podsłuchiwał rozmowy telefoniczne Angeli Merkel i jej współpracowników

Pragnienie NSA posiadania szkieletu do zaszyfrowanych danych wszystkich użytkowników

W naszym codziennym życiu spotykamy się z różnymi zagrożeniami bezpieczeństwa i prywatności.

Nadejście ery cyfrowej zwiększyło częstotliwość cyberprzestępstw, które uznajemy, a także obawy związane z cyberterroryzmem.

Aby uporać się ze wszystkimi tymi obawami, niektóre czujne agencje, takie jak Agencja Bezpieczeństwa Narodowego, stworzyły różne reżimy.

Jednak wszystkie te reżimy i schematy zostały ostatnio wyniesione na zupełnie nowy poziom.

Niestety jesteś swoimi danymi. Dlatego musisz zabezpieczyć swoje dane, jeśli chcesz się chronić.

Nie można zaprzeczyć, że szyfrowanie pozwala na wyższy poziom ochrony danych online.

Co więcej, chroni Cię również przed włamaniami rządu. To jest powód, dla którego rząd chce uzyskać klucz dostępu do twoich danych.

Ale wszelka nadzieja nie jest stracona.

Możesz się zastanawiać, jak to możliwe. Wykonaj poniższe kroki:

Jak zanonimizować wszystko, co robisz online?

Co ciekawe, nadal możliwe jest anonimizowanie wszystkiego, co robisz przez Internet. Oto jak możesz to zrobić:

- Blokuj pliki cookie innych firm

- Użyj trybu incognito

- Przyznaj uprawnienia odwiedzanym witrynom

Możesz zabezpieczyć swoją prywatność, ćwicząc do pewnego stopnia proste wskazówki.

Nie ma nic złego w korzystaniu z prywatnej przeglądarki, jeśli chcesz zwiększyć swoje bezpieczeństwo online na wyższy poziom.

Podobnie, pozwala usunąć ślady sesji korzystania z Internetu po zamknięciu okna.

Jak mogę chronić swoją prywatność na Facebooku?

Szczerze mówiąc, to pytanie wymaga szczegółowej odpowiedzi. Oto lista kroków, które powinieneś wykonać, aby osiągnąć swoją misję:

- Powinieneś ograniczyć dostęp do swoich postów na Facebooku

- Powstrzymaj osoby, które nie są znajomymi, od obserwowania Twoich postów

- Twoje imiona nie powinny być powiązane z reklamami

- Nie zezwalaj aplikacjom Facebooka na dostęp do swoich danych

Postępując zgodnie z opisaną powyżej taktyką, możesz bezproblemowo chronić swoje cyfrowe miejsce pobytu na Facebooku.

Jak mogę chronić swoją prywatność na Twitterze?

Na szczęście możesz osiągnąć swój cel, postępując zgodnie z poniższymi prostymi wskazówkami. To są:

- Nie zezwalaj Twitterowi na śledzenie Twoich danych osobowych

- Powinieneś przestać udostępniać dane podczas tweetowania

- Nie powinieneś zezwalać Twitterowi na dostęp do twoich kontaktów

W ten sposób możesz chronić swoją prywatność na Twitterze i jednocześnie chronić się przed inwigilacją NASA.

NoSpyProxy pierwsze na świecie centrum danych, którego NSA nie może dotknąć

Świat wirtualny stoi w obliczu ciągłych zagrożeń cyberprzestępczości i inwigilacji online. W wojnie między hakerami a agencjami inwigilacyjnymi zwykli internauci stają się owieczkami ofiarnymi.

Cyberprzestępcy i tajne agencje mają wszystkie zasoby potrzebne do wkradania się na komputery użytkowników w celu uzyskania dostępu do wszystkich ich poufnych informacji.

Zobacz naszą szczegółową recenzję usługi CyberGhost, aby dowiedzieć się więcej o dostawcy.

Wniosek

Jest wiele do omówienia i jest więcej do opowiedzenia – historia NSA na tym się nie kończy.

Istnieje niezliczona ilość reżimów reprezentujących agencję i istnieje wiele spisków.

Niektóre z nich są znane – dzięki Snowdenowi – a inne wciąż pozostają tajemnicą. Nie wiemy, jakie są intencje NSA na przyszłość.

Najwyższy czas poważnie potraktować swoją prywatność i bezpieczeństwo. NSA ze swoimi różnorodnymi narzędziami i wyrafinowanymi metodami jest gotowa do infiltracji twoich prywatnych chwil, poufnych danych i monitorowania każdego twojego ruchu.

Najlepsze, co możesz zrobić, aby chronić swoje dane, to użyć wyższego poziomu szyfrowania, który może być trudny do odszyfrowania przez NSA.

Tak więc, nawet jeśli Twoje bezpieczeństwo zostanie zinfiltrowane i uzyskany dostęp do danych – nic na tym nie zyska.