Майбутнє IoT після 2022 року – приреченість чи порятунок?

Довгоочікуваний приплив індустрії IoT не за горами. За оцінками, ринок розумного будинку зросте на 54 мільярди доларів до 2022 року. А прогнози показують, що до 2050 року у світі буде понад 100 мільярдів пристроїв, підключених до IoT. Але існує занадто багато ризиків, пов'язаних із цими пристроями, підключеними до Інтернету речей.

Ви чули, як хакери отримали доступ до радіоняні? Або Іран зламав американський безпілотник? Або вас хвилює лише те, як пристрій IoT може вмикати світло у вашій спальні?

Що таке IoT?

IoT (Інтернет речей) відноситься до підключення фізичних пристроїв через хмарну мережу. Кожен фізичний пристрій, який включає вашу кавоварку, Apple Watch, радіоняню, розумний холодильник або кран, який має датчик і підключення до Інтернету, є пристроєм IoT. Простіше кажучи, будь-який фізичний пристрій, який ви можете контролювати або контролювати за допомогою інтернет-з’єднання, вважається пристроєм IoT.

Але хакери можуть отримати доступ до цих пристроїв, підключених до Інтернету речей. Ось чому важливо захистити ваші дані. Очікується, що до 2025 року обсяг даних, згенерованих пристроями IoT, досягне 73,1 ЗБ (зеттабайт). І ви повинні захистити цю інформацію від кібер-зловмисників.

Завдяки IoT люди створюють величезну кількість даних. І IoT також наражає людей на ризик розкриття даних. З такою величезною кількістю даних ризик порушення безпеки також зростає.

Проблеми безпеки IoT

Інтернет речей стає загрозою для людей, оскільки не має стандартних протоколів безпеки. Оскільки в найближчі роки все більше організацій і міст будуть використовувати пристрої IoT, вони повинні мати додатковий рівень безпеки.

Атака людини посередині (MiTM)

Під час атаки MiTM хакери намагатимуться підключити ваш пристрій до шахрайського інтернет-з’єднання. І ви не будете знати, що використовуєте іншу мережу. І якщо хакери можуть успішно здійснити атаку MiTM, вони зможуть контролювати ваші пошуки в Інтернеті та отримати доступ до ваших особистих даних.

Безпека мережі

Аутентифікація є ще одним викликом безпеки пристроїв IoT, оскільки вони створюють незахищені дані та обмінюються ними в хмарі. Безпека пристроїв, підключених до Інтернету речей, залежить від базової станції, якою є ваш Wi-Fi, і хакери можуть легко зламати її в будь-який час.

Безпека даних

Для п’яти пристроїв IoT потрібно п’ять ключів шифрування. Ви можете використовувати один ключ шифрування, щоб заблокувати або розблокувати кілька пристроїв, підключених до Інтернету речей. Але використання одного ключа шифрування для кількох пристроїв є ризикованим. Тому що якщо хакери можуть отримати доступ до одного пристрою IoT, вони зможуть контролювати всі підключені пристрої.

Веб-інтерфейс

Веб-інтерфейс пристроїв, підключених до IoT, повинен бути захищений протоколом безпеки. Кожен пристрій Інтернету речей, починаючи від вашої розумної мікрохвильової печі і закінчуючи розумною лампочкою, з часом слід постійно оновлювати для підвищення безпеки. Але після оновлення виробники також повинні протестувати пристрої, підключені до IoT, перш ніж продавати їх користувачам.

Останні атаки на пристрої, підключені до Інтернету речей

IoT перетворюється з Інтернету речей на Інтернет загроз.

Годівниця для домашніх тварин переходить в автономний режим

Наведена вище історія є прикладом несправності пристрою. Уявіть, якщо ваш вихованець голодує протягом тижня? Просто тому, що ваш пристрій IoT перестав працювати через проблеми з підключенням до Інтернету.

Небезпечні радіоняні

У радіоняні є слабкий пароль, який хакери використовували для керування радіонянькою. Але як? Слабке шифрування — це зручне місце для хакерів, щоб контролювати ваш пристрій, підключений до Інтернету речей.

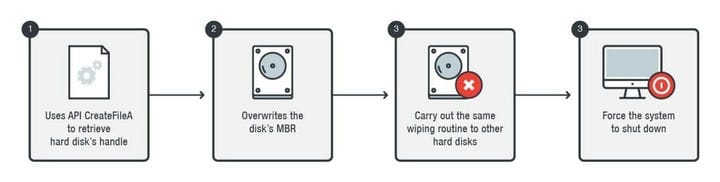

Пограбування Банку Чилі

Хакери використали вірус під назвою KillDisk, щоб проникнути на комп’ютери та сервери Bank of Chile. Хакери закрили всю систему, поставили її на перезавантаження і вкрали до 10 мільйонів доларів за допомогою SWISS банківських переказів. На малюнку вище показано, як хакери проникли та атакували Banco de Chile через з’єднання IoT.

Іран зламав американський дрон

Іранські хакери отримали доступ до командного центру США і зламали один з їхніх безпілотників. Пізніше хакери показали кадри дрона з висоти пташиного польоту та благополучно приземлили його кудись. Зламавши GPS-навігацію на дроні, іранські хакери змогли отримати доступ до американського дрона та керувати ним.

Коли дрон використовує GPS-навігацію, він автоматично працює на автопілоті, який відкриває його протоколи безпеки. Таким чином, хакерам було легше націлюватися на американський безпілотник і контролювати його, коли він переміщається по периметру.

Дослідники зламали автомобіль без водія

Кілька дослідників перевіряли протоколи безпеки автомобілів Fiat. У Jeep є функція Uconnect, яка має підключення до Інтернету, яку дослідники легко зламали, щоб керувати Fiat Jeep. Доводить, що виробники безпілотних автомобілів повинні оптимізувати свої блоки керування для кращої безпеки.

У пристроях, підключених до Інтернету речей, є багато незахищених точок доступу, які важливо захищати. Оскільки багато компаній передають на аутсорсинг додатки та домашні пристрої на основі IoT, їхні протоколи безпеки недостатньо надійні проти кібератак. Компанії не можуть створювати процеси, керовані безпекою, не знаючи про реальні недоліки пристроїв, підключених до IoT.

Що кажуть експерти про пристрої, підключені до Інтернету речей?

Багато експертів з кібербезпеки поділилися своїми думками про недоліки безпеки та небезпеку пристроїв, підключених до Інтернету речей.

Джоті Розенберг – генеральний директор Dover Microsystems

Проблема IoT полягає в тому, що процесори пристроїв Інтернету речей використовують архітектуру фон Неймана, якій 75 років і бере початок з 1945 року. Це означає, що наші процесори прості і не мають можливості знати, чи є їхня мета. розробником програми або якщо вони роблять ставки зловмисників.

Емі Сміт-технічний аналітик на FitSmallBusiness.com

Одним з найбільших ризиків є відсутність знань про безпеку серед споживачів. Користувачі пристроїв Інтернету речей повинні переконатися, що вони змінюють назви мережі та паролі за замовчуванням, коли вони підключають свої пристрої до Wi-Fi. Інакше вони ризикують розкрити свої дані хакерам.

Емілі Хілі – експерт із кібербезпеки в Secrutiny

У наших прогнозах на 2022 рік ми зазначили, що IoT буде націлений як новий шлях для проникнення у внутрішнє середовище. Ця камера, смарт-телевізор чи контролер опалення мають значення. Швидкість виходу на ринок для постачальників має першорядне значення, оскільки конкуренція висока; це захоплення землі для клієнтів.

Джейк Роулендс – Wildfire

Потік нових пристроїв IoT, які надходять на робоче місце, створює безліч проблем, оскільки ІТ-команди намагаються підтримувати безпеку пристроїв. Для кожного нового пристрою, що вводиться на робоче місце, CIO повинен враховувати вплив на ширшу екосистему ІТ та безпеки, що може захистити підприємства від потенційних кібератак.

Як Інтернет речей матиме величезний вплив на наше життя

Точний аналіз даних

Існує величезна кількість медичних даних, і пристрої IoT будуть використовуватися для виконання виснажливих завдань, таких як сегментування цих даних на певні замовлення. Оскільки пристрої, підключені до Інтернету речей, можуть створювати точні сканування та детальні звіти про стан здоров’я, лікарі можуть прискорити обробку даних.

Адаптація до потреб споживачів

IoT буде використовуватися для прогнозування того, як споживачі будуть використовувати комунальні послуги, такі як вода, електроенергія та харчування. Пристрої з підтримкою IoT допоможуть прогнозувати потреби споживачів і впливати на сільськогосподарську галузь.

Будуємо розумніші міста

Як я вже говорив раніше, лише кілька міст вже використовують пристрої з підтримкою IoT для побудови розумного міста, яке буде вільним від трафіку, забруднення повітря та дорожньо-транспортних пригод. Використовуючи Інтернет речей, багато міст створять хмарну систему для перевірки забруднення повітря, системи управління трафіком та створення даних про громадян.

Захист технології блокчейн

Оскільки Інтернет речей не під’єднаний до децентралізованої системи, він підвищує ризик атак зловмисного програмного забезпечення або злому. Це причина, чому Blockchain та IoT можуть бути ідеальним поєднанням, оскільки IoT повинен покладатися на децентралізовану систему з жорсткими протоколами безпеки.

Що далі для IoT?

Оскільки пристрої, підключені до Інтернету речей, стануть поширеними лише через кілька років, безпека є найбільшою проблемою для користувачів. Пристроям, підключеним до Інтернету речей, потрібні кращі протоколи безпеки, а також регулярне оновлення мікропрограми для боротьби зі зростаючими загрозами.

Щоб це сталося, регулятори безпеки повинні створити політики безпеки, щоб переконатися, що кожен виробник пристроїв Інтернету речей надає пріоритет безпеці.

Крім того, користувачі пристроїв IoT також повинні знати, як запобігти порушенням безпеки. Розробники повинні переконатися, що пристрої IoT мають надійний пароль, безпечний інтерфейс та безпечне підключення до Інтернету після розгортання.

Ось кілька речей, які провідні організації повинні враховувати при розробці пристроїв IoT.

- Переконайтеся, що правильна команда має повноваження керувати безпекою пристроїв IoT

- Додавання додаткових ресурсів, які знають про продукти, у команди безпеки

- Оцінка того, як дані, керовані Інтернетом речей, захищаються та обробляються для запобігання атакам

- Використання моделей оцінки ризиків і минулих загроз для інтеграції протоколів безпеки в пристрої Інтернету речей

- Залучення галузевих команд для проектування безпечних пристроїв IoT

Таким чином, ми можемо спробувати усунути порушення безпеки на пристроях, підключених до Інтернету речей, і забезпечити високий рівень безпеки. Підвищення безпеки є проблемою для виробників пристроїв Інтернету речей, і ці пристрої залишаться під загрозою, доки ми використовуємо застарілі методи безпеки. Забезпечення безпеки буде постійно наздоганяти, оскільки ми розвиваємось у сфері технологій.

Це наша єдина надія, якщо ми хочемо приборкати загрозу, яку представляють хакери в епоху, коли цифрові пристрої на шляху до того, щоб перевищити кількість людей.