Ransomware : de quoi s’agit-il et comment les supprimer ? .com

Les cybercriminels s’en donnent à coeur joie ces jours-ci avec un nouveau type de malware appelé ransomware. Ce nouveau malware est extrêmement dangereux et se répand comme une traînée de poudre.

Ces dernières années, il y a eu de nombreuses victimes de ransomwares, des particuliers, des entreprises aux hôpitaux.

Le FBI a rapporté qu’en 2017, il avait reçu de nombreuses plaintes concernant les rançongiciels et que le coût que les victimes devaient supporter dépassait 1,4 milliard de dollars.

Alors, qu’est-ce qu’un ransomware exactement ?

Que fait-il réellement ?

Comment pouvez-vous vous protéger contre de tels logiciels malveillants ?

Pour trouver des réponses à toutes ces questions, continuez à lire car je montrerai comment cela fonctionne et comment vous pouvez vous défendre contre de tels logiciels malveillants dans ce guide complet de suppression des ransomwares.

Commençons.

Qu’est-ce qu’un rançongiciel ?

Un rançongiciel peut être défini comme un logiciel malveillant qui empêche les utilisateurs d’accéder à leurs systèmes (et autres appareils), fichiers ou divers éléments de données à moins qu’ils ne paient une rançon.

Ils sont distribués par le biais d’attaques de phishing sous la forme de faux e-mails ou de téléchargements ; il peut être injecté dans des pages Web publicitaires, intégré dans du contenu piraté tel que des cracks ou des torrents, et transmis sur des réseaux LAN.

Les attaquants de ransomware exigent le paiement via certaines méthodes de paiement en ligne ; le plus courant étant le Bitcoin.

Il existe différents types de rançongiciels qui ciblent différents utilisateurs et fonctionnent de différentes manières, mais tous ont le même objectif: extraire une rançon des victimes.

Ces attaquants de ransomware utilisent principalement des insignes d’instances dirigeantes telles que le FBI ou le DOD pour donner au message de ransomware un aspect authentique.

De même, le contenu du message est également fabriqué de telle manière qu’il semble que vous ayez enfreint certaines lois et réglementations, ou que vous ayez un contenu explicite et illégal.

Voici une vidéo créée par ESET qui montre comment fonctionne le ransomware :

Types de rançongiciels

Les rançongiciels se présentent sous différentes formes et chacun fonctionne d’une manière différente, empêchant les utilisateurs d’accéder à leur système, à leurs fichiers et à d’autres données personnelles. Voici différentes variantes de ransomwares que vous devriez rechercher :

1 Ransomware qui verrouille votre système

Certains rançongiciels verrouillent votre système et vous empêchent d’y accéder tant que vous n’avez pas payé le montant requis à l’attaquant. Les rançons varient entre quelques dollars et des centaines et des milliers de dollars et le principal mode de paiement est via Bitcoin.

2 Ransomware qui crypte les fichiers

De même, de nombreux utilisateurs ont rencontré des rançongiciels qui chiffrent divers fichiers sur votre système et ne les déchiffreront que si vous effectuez le paiement.

Dans certains cas, les attaquants détournent des informations d’e-mails, d’images, de documents et d’autres formes de données sensibles en demande de rançon.

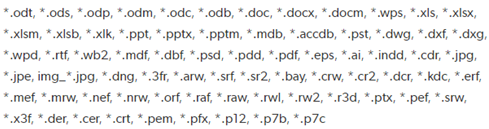

Les fichiers principalement cryptés par les rançongiciels ont l’extension suivante :

3 ransomwares qui se font passer pour des antivirus

Certains rançongiciels les imitent en tant que logiciels antivirus et détectent divers problèmes dans votre système, principalement des virus. Et, afin de résoudre ces problèmes, ces rançongiciels exigeraient un paiement.

Cependant, ces formes de rançongiciels sont faciles à éliminer et ne vous empêcheront pas d’utiliser votre système ou votre appareil. Mais il vous montrera constamment des pop-ups, des messages et des alertes.

4 ransomwares qui menacent de rendre vos informations publiques

Appelé Doxware, ce ransomware vole vos informations sensibles et les publie si vous ne payez pas.

Nous avons tous des informations sensibles sur nos ordinateurs personnels. La perdre peut causer de graves dommages personnels ou financiers.

Ces rançongiciels "doxes" les utilisateurs. Violant leur vie privée et exposant leur vie personnelle au monde.

5 Ransomware géré par un pirate informatique

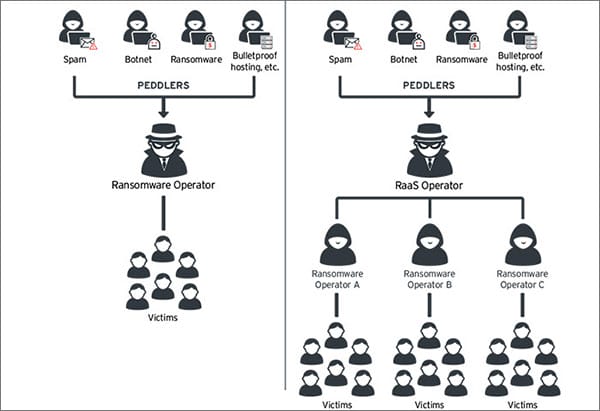

Dans le monde obscur du Dark Web, les pirates utilisent une méthode de type franchise pour vendre leur logiciel de rançon aux aspirants cybercriminels. C’est ce qu’on appelle la méthode Ransomware-as-a-Service (Raas).

De plus, la personne qui vend le Ransomware fournit également des connaissances techniques à la personne qui lance l’attaque. Ils ont tous deux l’intention de partager l’argent de la rançon et de marcher vers le coucher du soleil.

L’aspect le plus gênant de Raas est qu’il donne essentiellement à n’importe qui le pouvoir de lancer des cyber-attaques.

Crédit image: trendmicro.com

Comment pouvez-vous vous retrouver avec un ransomware ?

Comme toute autre forme de virus, les ransomwares se faufilent dans votre appareil via de fausses pièces jointes et de faux liens. Les médias sociaux servent également de support potentiel pour les ransomwares.

- Publicité malveillante : Il s’avère que la publicité peut être plus que de simples désagréments mineurs. Les cybercriminels peuvent acheter de l’espace publicitaire sur des sites Web populaires et l’utiliser pour diffuser des rançongiciels sur votre appareil. Oui, cela se produit même via des sites Web connus et fiables.

- Kits d’exploitation : conçus pour exploiter toutes les vulnérabilités potentielles de votre système, les kits d’exploitation sont fréquemment utilisés pour mener des cyberattaques. C’est un code pré-écrit qui vous fait payer pour avoir un logiciel obsolète.

- Téléchargement non sollicité : de nombreux sites Web vous incitent à télécharger des logiciels malveillants sans même que vous y consentiez. Vous devez éviter cela à tout prix.

- Ingénierie sociale : Ironie ultime, l’ingénierie sociale dans le contexte de la cybersécurité consiste à inciter les gens à télécharger des rançongiciels. Le rançongiciel semble ici être un document normal, mais une fois que vous l’ouvrez, l’enfer se déchaîne. Le plus souvent, la source des faux documents provient d’une entité réputée.

Comment savoir que vous avez un ransomware ?

Je commence par un fichier d’apparence normale qui se retrouve sur votre appareil. Il peut s’agir d’un document, comme une feuille Excel ou un fichier Word.

Mais qu’est-ce que c’est vraiment un fichier exécutable qui ne prend qu’un clic pour commencer à fonctionner.

Cela fonctionne tranquillement. Vous ne remarquez rien au début. Tous les fichiers s’ouvrent normalement et tout semble bien.

Cependant, quelque chose de sinistre se produit en arrière-plan.

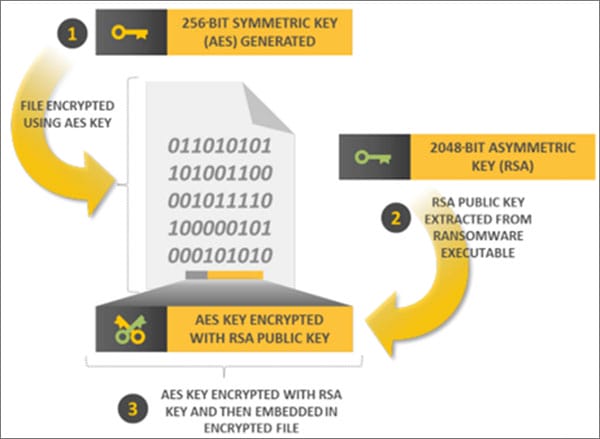

Le logiciel malveillant entre en contact avec les serveurs du pirate et génère deux clés. Une clé publique qui crypte vos fichiers et une clé privée qui peut les décrypter.

Bien sûr, le pirate a accès à la seconde clé.

Lentement, le rançongiciel arrive sur votre disque dur et commence à crypter vos informations. À ce stade, il ne nécessite pas votre autorisation pour effectuer cette action.

Cela fait, une note de rançon apparaît sur votre écran. Il vous est demandé de transférer une somme d’argent spécifique dans un laps de temps spécifique.

Habituellement, vous devez payer avec Bitcoin ou transférer de l’argent sur un compte étranger.

Techniques de suppression des rançongiciels

Maintenant, que se passe-t-il si vous êtes victime d’un ransomware et que les attaquants ont pris en otage vos fichiers ou ont verrouillé votre système. Que fais-tu? Avant de paniquer, voici quelques étapes que vous pouvez suivre pour supprimer les rançongiciels.

- Ne payez en aucun cas : il est facile de céder, mais l’objectif principal de l’attaquant du rançongiciel est de récolter des bénéfices monétaires au détriment de vos données personnelles. Les payer ne garantit pas que vous récupérerez vos données et vous les encourageriez à mener des attaques similaires à l’avenir.

- Déconnectez ou supprimez les parties infectées du réseau : en supprimant les parties infectées de votre réseau, vous contribuez à empêcher toute nouvelle propagation des ransomwares. Nous vous recommandons de déconnecter l’ensemble de votre système d’Internet en cas de verrouillage de l’écran ou de rançongiciel de cryptage de fichiers.

- Utilisez la restauration du système pour revenir à un état propre : l’un des moyens de supprimer les rançongiciels qui verrouillent votre écran via la restauration du système. De même, il peut également vous aider à récupérer certaines des données perdues à cause d’un rançongiciel. Cela ne ramènera peut-être pas toutes les données, mais la restauration du système à un état antérieur aidera à découvrir certains des fichiers perdus, à accéder à votre système, à rétablir les paramètres système et les programmes exempts de ransomware.

- Analysez votre système à l’aide d’un antivirus : vous devez analyser votre système avec un logiciel antivirus pour vous assurer que le rançongiciel est supprimé. Essayez d’exécuter l’antivirus à partir d’un disque amorçable ou via USB. Si vous ouvrez les fichiers sur un autre système, les analyser avec un antivirus garantit qu’aucune trace de ransomware n’est laissée derrière.

- Utilisez un logiciel de décryptage de ransomware : il existe de nombreuses applications et logiciels tiers que vous pouvez utiliser pour décrypter les fichiers cryptés par un ransomware. Kaspersky propose son outil de décryptage des rançongiciels CryptXXX et CoinVault. De même, vous pouvez également utiliser ShadowExplorer (un outil gratuit) pour restaurer des fichiers chiffrés par Cryptolocker.

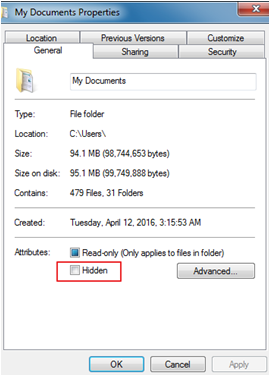

- Afficher les fichiers pour récupérer des données : de nombreux rançongiciels masquent vos fichiers, icônes de bureau, raccourcis et autres données. Une façon de récupérer cela est d’aller dans ‘Computer’ puis ‘C:Users’. Faites un clic droit sur le dossier de votre nom Windows et ouvrez ‘ Propriétés’. Décochez l’option ‘Masqué’ et cliquez sur ‘OK’. Cela devrait faire réapparaître vos données cachées.

Comment prévenir les ransomwares ?

Les ransomwares peuvent être vraiment dangereux et s’ils affectent vos appareils, vous ne pouvez pas faire grand-chose. Donc, avant de devenir la proie de telles attaques et de devenir un otage, il est préférable de prendre quelques précautions et de se protéger contre les ransomwares. Il existe certaines mesures que vous pouvez prendre pour empêcher les ransomwares de vous attaquer.

Sauvegardez tous vos fichiers et paramètres système

L’un des moyens les plus simples de prévenir les ransomwares consiste à sauvegarder régulièrement les données. De cette façon, vous n’auriez pas à paniquer et à payer les attaquants pour récupérer vos précieux fichiers ou accéder à votre système. Vous pouvez utiliser les systèmes de sauvegarde intégrés offerts par le système d’exploitation de votre appareil ou choisir un logiciel de sauvegarde tiers.

De même, les services de stockage peuvent également être utilisés pour sauvegarder des données importantes et confidentielles et les empêcher de tomber entre les mauvaises mains d’un attaquant ransomware.

Utilisez des antivirus et des combinaisons de sécurité à jour

Les antivirus et autres logiciels de sécurité tels que les détecteurs de logiciels malveillants et de phishing peuvent être très efficaces pour se défendre contre les ransomwares. Ils constituent la première ligne de défense contre de telles menaces et analysent régulièrement votre appareil (ou système) à la recherche de modèles, de signatures et de définitions des derniers virus.

C’est pourquoi vous verrez des services antivirus populaires publier des mises à jour régulières des dernières définitions de virus. Il est important que vous gardiez votre antivirus à jour en tout temps.

Nous discutons également de cette stratégie dans le guide :

De nombreux rançongiciels sont intégrés dans les publicités affichées sur des sites Web ou sur des réseaux publicitaires. Il existe diverses extensions de navigateur et modules complémentaires qui bloquent les logiciels malveillants.

Certains d’entre eux incluent AdBlock Plus, Privacy Badger, uBlock Origin et No Script. Ces extensions arrêtent les cookies, les technologies de suivi, les scripts et les publicités chargées de logiciels malveillants en arrière-plan.

Voici une bonne comparaison entre deux extensions anti-malware populaires.

Analysez vos e-mails à la recherche de ransomwares

Les e-mails sont une autre source par laquelle les ransomwares sont transmis. Il existe de nombreux e-mails qui utilisent des publicités et des pièces jointes contenant des logiciels de rançon. Vous devez analyser vos pièces jointes à la recherche de logiciels malveillants avant de les télécharger. De même, évitez de cliquer sur les liens présents dans l’e-mail qui semblent déplacés ou louches.

Chiffrez votre trafic Internet à l’aide d’un VPN

Étant donné que la majorité des rançongiciels infiltrent votre appareil via Internet, il est important de crypter vos activités Internet.

Les clés de cryptage et les protocoles sécurisés offerts par un VPN vous permettent d'empêcher tout attaquant de détourner vos fichiers ou d’accéder à votre système. Il existe de nombreux VPN parmi lesquels vous pouvez choisir.

Voici quelques-uns des meilleurs fournisseurs de VPNqui offrent un cryptage de niveau militaire et vous protégeront des rançongiciels lorsque vous naviguez sur Internet.

Exemples d’attaques populaires de ransomwares

Au fil des ans, nous avons été témoins de nombreuses attaques de ransomwares. Ces attaques ont ciblé des utilisateurs individuels d’entreprises, de petites entreprises, d’organismes publics, d’hôpitaux, d’appareils mobiles, de serveurs et de différents systèmes d’exploitation. Voici quelques exemples de rançongiciels dont vous devriez être conscient.

1 CryptoLocker

CryptoLocker est un rançongiciel de cryptage de fichiers qui est apparu pour la première fois en 2013 et qui utilisait une clé de cryptage RSA 2084 bits pour verrouiller les fichiers des utilisateurs. Le rançongiciel cryptait les fichiers avec certaines extensions et ne permettait à personne d’y accéder tant qu’un paiement n’était pas effectué via Bitcoin. Le coût de déverrouillage des fichiers cryptés ? 10 BTC (Bitcoin), qui représentent environ 4 730 USD en valeur actuelle. Voici une illustration fournie par Symantec expliquant le fonctionnement du rançongiciel de chiffrement de fichiers :

Au cours des années suivantes, d’autres variantes de CryptoLocker ont été vues sous la forme de CryptoWall, CryptoLocker.F et TorrentLocker. CryptoLocker.F a d’abord ciblé les utilisateurs australiens et s’est propagé par le biais d’e-mails frauduleux. L’une des principales victimes de ce rançongiciel était ABC (Australian Broadcasting Corporation).

D’autre part, CryptoWall a été distribué via une campagne de publicité malveillante et ciblait principalement les utilisateurs de Windows. Cette forme de rançongiciel redirigeait les utilisateurs vers des sites Web rouges, les encourageant à télécharger des plug-ins contenant le logiciel malveillant. De cette façon, le ransomware se propagerait sur le système de l’utilisateur et crypterait divers fichiers.

2 Reveton

Reveton a été observé pour la première fois en 2012 et est un rançongiciel de verrouillage d’écran. Les victimes recevraient des messages d’avertissement, présentés comme s’ils avaient été envoyés par des agences législatives (comme le FBI), affirmant qu’elles se sont livrées à une activité illégale telle que le téléchargement de contenu piraté. Les attaquants exigeraient le paiement, généralement par le biais de services de paiement en espèces prépayés tels qu’Ukash. Les premiers signes de Reveton ont été observés dans les pays européens et ses modèles sont arrivés aux États-Unis et au Canada plus tard cette année-là. Selon Avast Security Software, de nouvelles traces de Reveton ont été aperçues en août 2014.

KeRanger Ramsomware sur Mac

En mars 2016, les premiers signes de ransomware ont été observés sur Mac OS X, qui s’appelait «KeRanger ». Le ransomware a été distribué via un client BitTorrent populaire pour Mac proposé par Transmission. Le logiciel malveillant crypterait les fichiers de l’utilisateur Mac à moins qu’un paiement ne soit effectué via Bitcoin à l’attaquant.

La rançon demandée par l’attaquant serait généralement d’au moins 1 BTC pour déverrouiller les fichiers cryptés (ce qui représente environ 400 USD). À la suite de cette attaque, Transmission a demandé à tous ses utilisateurs de supprimer la version actuelle (2.90) du client BitTorrent et d’utiliser la dernière version.

Ransomware sur les appareils Android

Si vous pensiez que les rançongiciels n’attaqueraient que les ordinateurs de bureau et les ordinateurs portables, vous vous êtes trompé. Les ransomwares ont fait leur chemin sur d’autres plates-formes, y compris les appareils Android. Les attaquants distribuent des rançongiciels du FBI via des applications malveillantes, où ils prétendent appartenir au FBI et verrouillent l’appareil ou des parties de l’appareil de l’utilisateur.

La rançon coûterait environ 300 USD ou plus pour récupérer l’accès à votre appareil Android ou aux données cryptées par le ransomware. Si un antivirus est installé sur votre appareil et que vous avez sélectionné l’option "Vérifier les applications" avant de les télécharger, il est assez facile d'empêcher les ransomwares sur Android. De même, la suppression de l’application malveillante a également entraîné la suppression du logiciel malveillant de votre appareil et la récupération des données perdues.

Derniers mots

Le ransomware est une forme mortelle de malware qui peut démonter votre système, crypter des fichiers confidentiels et finalement conduire à des résultats désastreux. Le but principal du rançongiciel est de tirer des bénéfices financiers des victimes, en échange de la promesse que les fichiers seront déchiffrés par l’attaquant.

Ces attaques sont menées à travers de multiples sources. L’année dernière, les attaques du rançongiciel WannaCry ont fait 200 000 victimes.

Cependant, nous avons répertorié divers trucs et astuces que vous pouvez utiliser pour supprimer les ransomwares. De même, vous pouvez également jeter un œil aux différentes précautions que vous pouvez prendre pour assurer la sécurité contre les attaques de ransomwares. Découvrez également les différents types de rançongiciels qui ont exploité les utilisateurs au fil des ans ; il est important de savoir à quel type de rançongiciel vous avez affaire.