Ransomware: cosa sono e come rimuoverli? .com

I criminali informatici stanno vivendo una giornata campale in questi giorni con un nuovo tipo di malware chiamato ransomware. Questo nuovo malware è estremamente pericoloso e si sta diffondendo a macchia d'olio.

Negli ultimi anni, ci sono state numerose vittime di ransomware, da privati, aziende agli ospedali.

L'FBI ha riferito che nel 2017 ha ricevuto numerose denunce relative al ransomware e il costo che le vittime hanno dovuto sostenere è stato di oltre $ 1,4 miliardi.

Quindi cos'è esattamente il ransomware?

Cosa fa effettivamente?

Come puoi proteggerti da tali malware?

Per trovare le risposte a tutte queste domande, continua a leggere poiché mostrerò come funziona e come difenderti da tale malware in questa guida completa alla rimozione del ransomware.

Cominciamo.

Cos'è il ransomware?

Il ransomware può essere definito come un malware che impedisce agli utenti di accedere ai propri sistemi (e altri dispositivi), file o dati a meno che non paghino un riscatto.

Sono distribuiti tramite attacchi di phishing sotto forma di e-mail o download fasulli; può essere inserito in pagine Web pubblicitarie, incorporato in contenuti piratati come crack o torrent e trasmesso su reti LAN.

Gli aggressori ransomware richiedono il pagamento tramite determinati metodi di pagamento online; il più comune è Bitcoin.

Esistono diversi tipi di ransomware che prendono di mira vari utenti e funzionano in modi diversi, ma hanno tutti lo stesso obiettivo: estorcere un riscatto dalle vittime.

Questi attaccanti ransomware utilizzano principalmente le insegne di alti organi di governo come FBI o DOD per rendere autentico il messaggio del ransomware.

Allo stesso modo, anche il contenuto del messaggio è fabbricato in modo tale da sembrare che tu abbia violato determinate leggi e regolamenti o che contenga contenuti espliciti e illegali.

Ecco un video creato da ESET che mostra come funziona il ransomware:

Tipi di ransomware

I ransomware si trovano in forme diverse e ciascuno funziona in modo diverso, impedendo agli utenti di accedere al proprio sistema, ai file e ad altri dati personali. Ecco diverse varianti di ransomware a cui dovresti prestare attenzione:

1 Ransomware che blocca il tuo sistema

Esistono alcuni ransomware che bloccano il tuo sistema e ti impediscono di accedervi fino a quando non paghi l'importo richiesto all'attaccante. I riscatti variano da pochi dollari a centinaia e migliaia di dollari e la principale modalità di pagamento è tramite Bitcoin.

2 Ransomware che crittografa i file

Allo stesso modo, molti utenti hanno sperimentato ransomware che crittografa vari file sul tuo sistema e non li decrittograferà a meno che tu non effettui il pagamento.

In alcuni casi, gli aggressori dirottano le informazioni da e-mail, immagini, documenti e altre forme di dati sensibili in cerca di riscatto.

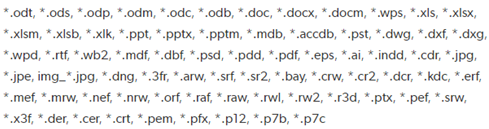

I file principalmente crittografati dal ransomware hanno la seguente estensione:

3 ransomware che falsifica come antivirus

Alcuni ransomware li falsificano come software antivirus e rilevano vari problemi nel sistema, principalmente virus. E, per risolvere questi problemi, questi ransomware richiederebbero il pagamento.

Tuttavia, queste forme di ransomware sono facili da eliminare e non ti impediranno di utilizzare il tuo sistema o dispositivo. Ma ti mostrerà costantemente popup, messaggi e avvisi.

4 Ransomware che minaccia di rendere pubbliche le tue informazioni

Chiamato Doxware, questo ransomware ruba le tue informazioni sensibili e le pubblica se non paghi.

Tutti noi abbiamo alcune informazioni sensibili sui nostri Personal Computer. Perderlo può causare gravi danni personali o finanziari.

Questi ransomware "dossano" gli utenti violando la loro privacy ed esponendo la loro vita personale al mondo.

5 Ransomware gestito da un hacker

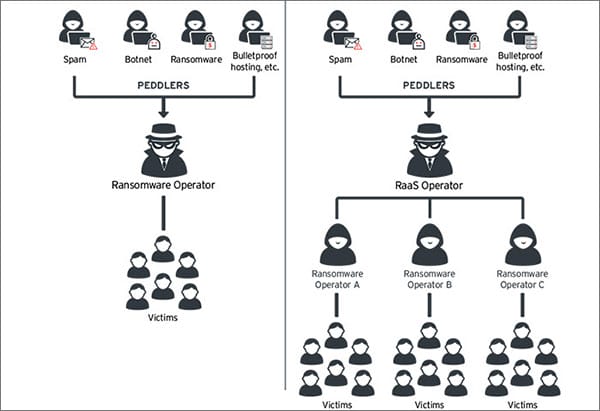

Nel mondo oscuro del Dark Web, gli hacker utilizzano un metodo simile a un franchising per vendere i loro ransomware ad aspiranti criminali informatici. Questo è chiamato il metodo Ransomware-as-a-Service (Raas).

Inoltre, la persona che vende il ransomware fornisce anche conoscenze tecniche alla persona che lancia l'attacco. Entrambi intendono condividere i soldi del riscatto e camminare verso il tramonto.

L'aspetto più problematico di Raas è che fondamentalmente dà a chiunque il potere di lanciare attacchi informatici.

Credito immagine: trendmicro.com

Come puoi finire con il ransomware?

Come qualsiasi altra forma di virus, il ransomware si insinua nel tuo dispositivo attraverso falsi allegati di posta elettronica e collegamenti falsi. I social media fungono anche da potenziale vettore di ransomware.

- Pubblicità dannosa: si scopre che la pubblicità può essere più di semplici fastidi. I criminali informatici possono acquistare spazio pubblicitario su siti Web popolari e utilizzarlo per distribuire ransomware sul tuo dispositivo. Sì, questo avviene anche attraverso siti conosciuti e affidabili.

- Exploit Kit: progettati per sfruttare qualsiasi potenziale vulnerabilità nel sistema, gli exploit kit vengono spesso utilizzati per condurre attacchi informatici. È un codice pre-scritto che ti fa pagare per avere un software obsoleto.

- Download non richiesto: molti siti Web ti ingannano facendoti scaricare malware senza che tu abbia nemmeno acconsentito. Devi evitarlo a tutti i costi.

- Ingegneria sociale: in ultima analisi, l'ingegneria sociale nel contesto della sicurezza informatica significa indurre le persone a scaricare ransomware. Il ransomware qui sembra un normale documento ma una volta aperto, si scatena l'inferno. Il più delle volte, la fonte dei documenti falsi proviene da un'entità rispettabile.

Come sapere che hai un ransomware?

Inizio con un file dall'aspetto normale che finisce sul tuo dispositivo. Potrebbe essere un documento, come un foglio Excel o un file Word.

Ma quello che è veramente è un file eseguibile che richiede solo un clic per iniziare a funzionare.

Funziona tranquillamente. All'inizio non noti nulla. Tutti i file si aprono normalmente e tutto sembra a posto.

Tuttavia, qualcosa di sinistro si verifica in background.

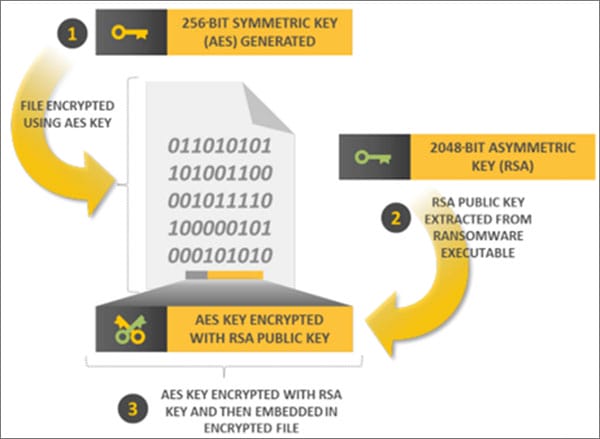

Il malware entra in contatto con i server dell'hacker e genera due chiavi. Una chiave pubblica che crittografa i tuoi file e una privata che può decrittografarli.

Naturalmente, l'hacker ha accesso alla seconda chiave.

Lentamente, il ransomware arriva sul tuo disco rigido e inizia a crittografare le tue informazioni. A questo punto, non è necessaria la tua autorizzazione per eseguire questa azione.

Fatto ciò, sullo schermo viene visualizzata una richiesta di riscatto. Ti viene chiesto di trasferire una specifica quantità di denaro in un determinato periodo di tempo.

Di solito, devi pagare con Bitcoin o trasferire il denaro su un conto estero.

Tecniche di rimozione del ransomware

Ora cosa succede se sei una vittima di un ransomware e gli aggressori hanno preso in ostaggio i tuoi file o hanno bloccato il tuo sistema. Cosa fai? Prima di farti prendere dal panico, ecco alcuni passaggi che puoi seguire per la rimozione del ransomware.

- Non pagare in nessuna circostanza: è facile cedere, ma l'obiettivo principale dell'attaccante ransomware è quello di ottenere vantaggi economici a spese dei tuoi dati personali. Il loro pagamento non garantisce la restituzione dei dati e li incoraggeresti a condurre attacchi simili in futuro.

- Disconnetti o rimuovi le parti infette dalla rete: la rimozione delle parti infette dalla rete aiuta a prevenire l'ulteriore diffusione di ransomware. Ti consigliamo di disconnettere l'intero sistema da Internet in caso di blocco dello schermo o di crittografia dei file ransomware.

- Usa Ripristino configurazione di sistema per tornare a uno stato pulito: uno dei modi per rimuovere il ransomware che blocca lo schermo tramite Ripristino configurazione di sistema. Allo stesso modo, può anche aiutarti a recuperare alcuni dei dati persi a causa del ransomware. Potrebbe non riportare tutti i dati, ma ripristinare il sistema a uno stato precedente aiuterà a scoprire alcuni dei file persi, accedere al sistema, ripristinare le impostazioni di sistema e i programmi privi di ransomware.

- Scansiona il tuo sistema usando l'antivirus: dovresti scansionare il tuo sistema con un software antivirus per assicurarti che il ransomware venga rimosso. Prova a eseguire l'antivirus dal disco di avvio o tramite USB. Se stai aprendo i file su un altro sistema, la scansione con un antivirus assicura che non rimangano tracce di ransomware.

- Usa Ransomware Decrypting Software: ci sono molte applicazioni e software di terze parti che puoi utilizzare per decrittografare i file crittografati dal ransomware. Kaspersky offre il suo strumento per decrittografare il ransomware CryptXXX e CoinVault. Allo stesso modo, puoi anche utilizzare ShadowExplorer (uno strumento gratuito) per ripristinare i file crittografati da Cryptolocker.

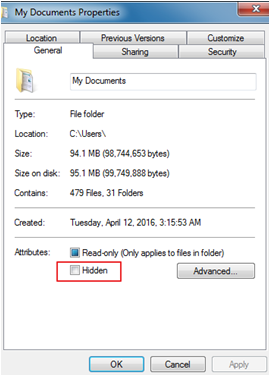

- Scopri i file per recuperare i dati: molti ransomware nascondono file, icone del desktop, collegamenti e altri dati. Un modo per recuperare questo è andare su ‘Computer' e poi su ‘C:Users'. Fare clic con il tasto destro sulla cartella del nome di Windows e aprire ‘ Proprietà'. Deseleziona l'opzione "Nascosto" e fai clic su "OK". Questo dovrebbe far riapparire i tuoi dati nascosti.

Come prevenire il ransomware?

Il ransomware può essere davvero sgradevole e se affligge i tuoi dispositivi, c'è ben poco che puoi fare. Quindi, prima di cadere preda di tali attacchi e diventare un ostaggio, è meglio prendere alcune precauzioni e proteggersi dal ransomware. Ci sono alcune misure che puoi adottare per evitare che il ransomware ti attacchi.

Esegui il backup di tutti i tuoi file e delle impostazioni di sistema

Uno dei modi più semplici per prevenire il ransomware è eseguire regolarmente il backup dei dati. In questo modo non dovresti farti prendere dal panico e pagare gli aggressori per recuperare i tuoi file preziosi o accedere al tuo sistema. Puoi utilizzare i sistemi di backup integrati offerti dal sistema operativo del tuo dispositivo oppure puoi scegliere tra software di backup di terze parti.

Allo stesso modo, i servizi di archiviazione possono essere utilizzati anche per eseguire il backup di dati importanti e riservati e impedire che finiscano nelle mani sbagliate di un attaccante ransomware.

Usa antivirus e tute di sicurezza aggiornate

Antivirus e altri software di sicurezza come malware e rilevatori di phishing possono essere molto efficaci nella difesa dai ransomware. Costituiscono la prima linea di difesa contro tali minacce e scansionano regolarmente il tuo dispositivo (o sistema) alla ricerca di modelli, firme e definizioni dei virus più recenti.

Questo è il motivo per cui vedrai i servizi antivirus più diffusi rilasciare aggiornamenti regolari delle ultime definizioni dei virus. È importante che il tuo antivirus sia sempre aggiornato.

Discutiamo anche di questa strategia nella guida:

Usa le estensioni del browser per fermare il malvertising

Esistono molti ransomware incorporati negli annunci pubblicitari visualizzati su siti Web o reti pubblicitarie. Esistono varie estensioni del browser e componenti aggiuntivi che bloccano il malware.

Alcuni di questi includono AdBlock Plus, Privacy Badger, uBlock Origin e No Script. Queste estensioni bloccano l'esecuzione in background di cookie, tecnologie di tracciamento, script e annunci contenenti malware.

Ecco un buon confronto tra due popolari estensioni anti-malware.

Scansiona le tue e-mail alla ricerca di ransomware

Un'altra fonte attraverso la quale vengono trasmessi i ransomware sono le e-mail. Ci sono molte e-mail che utilizzano pubblicità click-bait e allegati costituiti da ransomware. Dovresti scansionare i tuoi allegati e-mail alla ricerca di malware prima di scaricarli. Allo stesso modo, evita di fare clic su eventuali collegamenti presenti nell'e-mail che sembrano fuori luogo o ombreggiati.

Cripta il tuo traffico Internet utilizzando VPN

Poiché la maggior parte dei ransomware si infiltra nel tuo dispositivo tramite Internet, è importante crittografare le tue attività su Internet.

Le chiavi di crittografia e i protocolli di sicurezza offerti da una VPN ti consentono di impedire a qualsiasi utente malintenzionato di dirottare i tuoi file o di accedere al tuo sistema. Ci sono molte VPN tra cui puoi scegliere.

Ecco alcuni dei migliori provider VPN<\/a> che offrono crittografia di livello militare e ti terranno al sicuro dai ransomware quando navighi in Internet.

Esempi di attacchi ransomware popolari

Nel corso degli anni, abbiamo assistito a numerosi attacchi ransomware. Questi attacchi hanno preso di mira singoli utenti a imprese, piccole imprese, enti pubblici, ospedali, dispositivi mobili, server e diversi sistemi operativi. Ecco alcuni esempi di ransomware di cui dovresti essere a conoscenza.

1 CryptoLocker

CryptoLocker è un ransomware per la crittografia dei file apparso per la prima volta nel 2013 e che utilizzava la chiave di crittografia RSA a 2084 bit per bloccare i file degli utenti. Il ransomware utilizzato per crittografare i file con determinate estensioni e non consentirebbe a nessuno di accedervi fino a quando non viene effettuato un pagamento tramite Bitcoin. Il costo per sbloccare i file crittografati? 10 BTC (Bitcoin), che sono circa $ 4.730 USD nel valore odierno. Ecco un'illustrazione fornita da Symantec che spiega come funziona il ransomware per la crittografia dei file:

Negli anni successivi, sono state viste più varianti di CryptoLocker sotto forma di CryptoWall, CryptoLocker.F e TorrentLocker. CryptoLocker.F ha preso di mira per la prima volta gli utenti australiani ed è stato diffuso tramite e-mail fraudolente. Una delle principali vittime di questo ransomware è stata la ABC (Australian Broadcasting Corporation).

D'altra parte, CryptoWall è stato distribuito attraverso una campagna di malvertising e ha preso di mira principalmente gli utenti Windows. Questa forma di ransomware reindirizzava gli utenti su siti Web rouge, incoraggiandoli a scaricare plug-in contenenti il malware. In questo modo il ransomware si diffonderebbe nel sistema dell'utente e crittograferebbe vari file.

2 Reveton

Reveton è stato osservato per la prima volta nel 2012 ed è un ransomware con blocco dello schermo. Le vittime ricevevano messaggi di avvertimento, mostrati come se fossero stati inviati da agenzie legislative (come l'FBI), sostenendo di essersi abbandonati a un'attività illegale come il download di contenuti piratati. Gli aggressori richiederebbero il pagamento, di solito tramite servizi di cassa prepagati come Ukash. I primi segni di Reveton sono stati visti nelle nazioni europee e i suoi modelli sono arrivati negli Stati Uniti e in Canada nello stesso anno. Secondo Avast Security Software, nell'agosto 2014 sono state rilevate nuove tracce di Reveton.

Ramsomware KeRanger su Mac

A marzo 2016 sono stati osservati i primi segni di ransomware su Mac OS X, chiamato "KeRanger". Il ransomware è stato distribuito tramite un popolare client BitTorrent per Mac offerto da Transmission. Il malware crittograferebbe i file dell'utente Mac a meno che non sia stato effettuato un pagamento tramite Bitcoin all'attaccante.

Il riscatto richiesto dall'attaccante sarebbe di solito un minimo di 1 BTC per sbloccare i file crittografati (che è di circa $ 400 USD). Sulla scia di questo attacco, Transmission ha incaricato tutti i suoi utenti di eliminare la versione corrente (2.90) del client BitTorrent e di utilizzare l'ultima versione.

Ransomware su dispositivi Android

Se pensavi che il ransomware avrebbe attaccato solo desktop e laptop, hai indovinato. Il ransomware si è fatto strada su altre piattaforme, inclusi i dispositivi Android. Gli aggressori stanno distribuendo ransomware dell'FBI tramite app dannose, in cui fingono di provenire dall'FBI e bloccano il dispositivo dell'utente o parti del dispositivo.

Il riscatto costerebbe circa $ 300 USD o più per recuperare l'accesso al tuo dispositivo Android o ai dati crittografati dal ransomware. Se sul tuo dispositivo è installato un antivirus e hai selezionato l'opzione "Verifica app" prima del download, è abbastanza facile prevenire il ransomware su Android. Allo stesso modo, l'eliminazione dell'app dannosa ha comportato anche la rimozione del malware dal dispositivo e il recupero dei dati persi.

Parole finali

Il ransomware è una forma mortale di malware che può distruggere il tuo sistema, crittografare file riservati e, infine, portare a risultati disastrosi. Lo scopo principale del ransomware è raccogliere benefici finanziari dalle vittime, con la promessa che i file verranno decifrati dall'attaccante.

Questi attacchi vengono effettuati attraverso più fonti. L'anno scorso, gli attacchi ransomware WannaCry hanno avuto 200.000 vittime.

Tuttavia, abbiamo elencato vari suggerimenti e trucchi che puoi utilizzare per la rimozione del ransomware. Allo stesso modo, puoi anche dare un'occhiata alle varie precauzioni che puoi adottare per garantire la sicurezza dagli attacchi ransomware. Inoltre, controlla i diversi tipi di ransomware che hanno sfruttato gli utenti nel corso degli anni; è importante sapere con quale tipo di ransomware si ha a che fare.