Violação de dados “catastrófica” da Ubiquiti

(Crédito da imagem: Shutterstock)

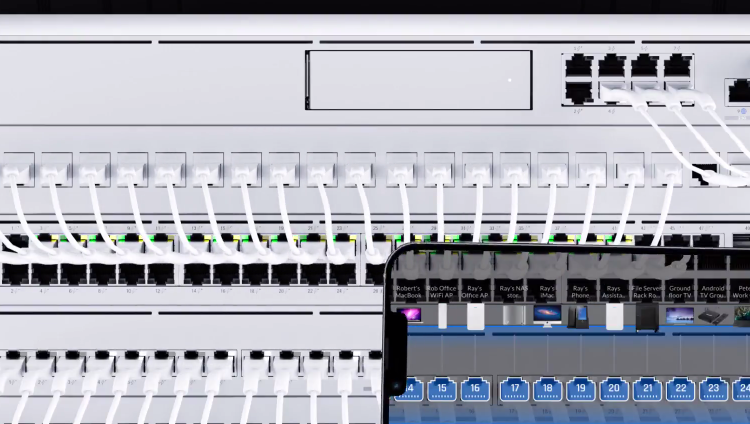

A Ubiquiti Inc., uma importante fornecedora de dispositivos baseados em nuvem, como roteadores, câmeras de segurança e gravadores de vídeo, divulgou que foi violada em 11 de janeiro. A violação de dados envolveu a exposição de informações de clientes, incluindo credenciais de contas. No entanto, um profissional de segurança que ajudou a empresa a responder à violação afirmou que a Ubiquity minimizou a violação catastrófica para minimizar seu efeito nas ações da empresa, relatado por KerbsOnSecurity.

O que incomoda nesse incidente é que a Ubiquiti vem encobrindo a violação de dados, o que coloca em risco o hardware de seu cliente, pois as credenciais sempre podem ser usadas para acesso não autorizado. O denunciante escreveu uma carta à Autoridade Europeia para a Proteção de Dados afirmando:

“Foi catastroficamente pior do que o relatado, e a legislação silenciou e anulou os esforços para proteger os clientes de forma decisiva. A violação foi enorme, os dados do cliente estavam em risco, o acesso aos dispositivos dos clientes implantados em empresas e residências em todo o mundo estava em risco."

A Ubiquiti não respondeu a essas alegações como deveria. A fonte também escreveu que a empresa “minimizou e escreveu propositadamente para implicar que um fornecedor de nuvem de terceiros estava em risco", afirmando que a Ubiquity foi uma vítima durante o ataque e não o alvo principal.

Violação de dados de Ubiquidade – Detalhes

Na realidade, no entanto, os invasores obtiveram acesso aos servidores e bancos de dados da Ubiquiti na Amazon Web Services (AWS) que protegem o software e o hardware subjacentes. De acordo com a fonte, os invasores conseguiram “obter segredos criptográficos para cookies de logon único e acesso remoto, conteúdo completo de controle de código-fonte e exfiltração de chaves de assinatura”.

O denunciante também afirmou que, durante a violação, os invasores conseguiram acessar as credenciais dos funcionários da Uquibiti e as usaram para obter acesso administrativo raiz às contas da Ubiquiti na Amazon Web Services. Ele deu a eles acesso total a todos os logs de aplicativos, buckets de dados do S3, todo o banco de dados, credenciais e informações necessárias para criar cookies de logon único (SSO).

Com essas informações, os invasores puderam acessar remotamente inúmeros dispositivos baseados em nuvem da Ubiquiti. Isso é muito preocupante, pois, de acordo com a Ubiquity, ela já enviou cerca de 85 milhões de dispositivos para mais de 200 locais em todo o mundo. Todos esses dispositivos ficaram comprometidos devido à violação de dados!

De acordo com a fonte, os invasores deixaram um backdoor no sistema, e foi assim que a Ubiquity descobriu a violação. Quando o backdoor foi finalmente removido, os invasores abordaram a empresa pedindo 50 bitcoins (~ $ 2,8 milhões de dólares) em troca de permanecerem em silêncio sobre a violação de dados.

Os invasores também disseram que roubaram o código-fonte da Ubiquiti e há outro backdoor no sistema da empresa que só será revelado se suas demandas forem atendidas. No entanto, a Ubiquity teve a sorte de encontrar a segunda porta dos fundos e não se envolveu com os atacantes.

A resposta da Ubiquity à violação

A Ubiquity finalmente fez um anúncio público em 31 de março, após 24 horas de silêncio, dizendo que ” recentemente tomou conhecimento de acesso não autorizado a alguns de nossos sistemas de tecnologia da informação hospedados por um provedor de nuvem terceirizado. ” A empresa também disse que, embora não haja evidências de que os invasores tenham colocado as mãos nos dados dos clientes, eles não podem descartar a possibilidade de nomes de usuários, e-mails, senhas e números de telefone comprometidos.

O mais preocupante é que, em vez de alertar os clientes sobre a violação imediatamente, a Ubiquity apenas recomendou que seus usuários alterassem suas senhas. Em vez disso, eles deveriam invalidar imediatamente todos os nomes de usuário e senhas dos clientes e pedir aos usuários que começassem do zero. Este incidente é um grande alerta para todos os fornecedores de dispositivos baseados em nuvem, especialmente em relação à segurança e criptografia.

Portanto, se você possui um dispositivo Ubiquiti, agora seria o momento perfeito para alterar seu nome de usuário e senha. Também é recomendável habilitar a autenticação de dois fatores e também excluir qualquer perfil de usuário associado ao dispositivo Ubiquiti e criar um novo com novas credenciais e uma senha forte.