Ubiquiti “katastroofiline” andmete rikkumine

(Pildi krediit: Shutterstock)

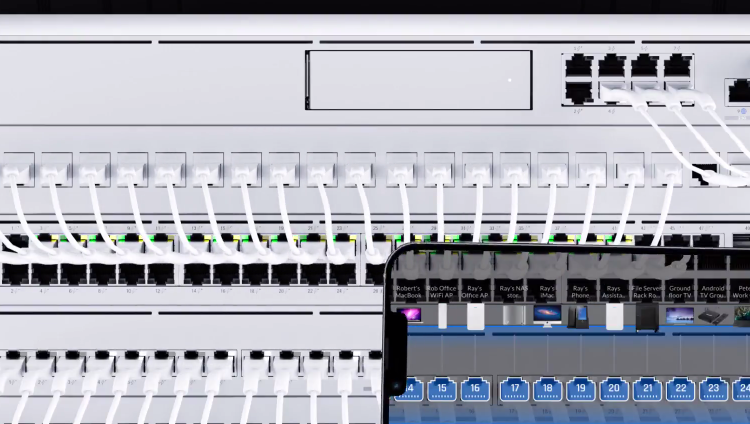

Ubiquiti Inc., pilvepõhiste seadmete (nt ruuterid, turvakaamerad ja videosalvestid) suur tarnija, teatas, et seda rikuti 11. jaanuaril . Andmerikkumine hõlmas klienditeabe, sealhulgas konto mandaatide paljastamist. Kuid turvaspetsialist, kes aitas ettevõttel rikkumisele reageerida, väitis, et Ubiquity pisendas katastroofilist rikkumist, et minimeerida selle mõju ettevõtte aktsiatele, teatas KerbsOnSecurity.

Selle juhtumi juures on häiriv see, et Ubiquiti on varjanud andmetega seotud rikkumist, mis seab tema kliendi riistvara ohtu, kuna mandaate saab alati kasutada volitamata juurdepääsuks. Vilepuhuja kirjutas Euroopa andmekaitseinspektorile kirja, milles teatas:

"See oli katastroofiliselt hullem, kui teatati, ning õiguslikult vaigistati ja tühistati jõupingutused klientide otsustavaks kaitsmiseks. Rikkumine oli ulatuslik, klientide andmed olid ohus, juurdepääs klientide seadmetele, mida kasutati ettevõtetes ja kodudes üle maailma, oli ohus.

Ubiquiti ei vastanud neile väidetele nii, nagu oleks pidanud. Allikas kirjutas ka, et ettevõte "vähendas ja kirjutas sihikindlalt, et anda mõista, et kolmanda osapoole pilvemüüja on ohus", väites, et Ubiquity sai rünnaku ajal ohvriks, mitte peamine sihtmärk.

Üldlevinud andmete rikkumine – üksikasjad

Tegelikkuses said ründajad aga juurdepääsu Ubiquiti serveritele ja andmebaasidele Amazon Web Servicesis (AWS), mis kaitseb aluseks olevat tarkvara ja riistvara. Allika sõnul suutsid ründajad "saada krüptograafilisi saladusi ühekordse sisselogimise küpsiste ja kaugjuurdepääsu jaoks, täieliku lähtekoodi juhtimise sisu ja allkirjastamisvõtmete väljafiltreerimine."

Vilepuhuja teatas ka, et rikkumise ajal said ründajad juurdepääsu Uquibiti töötajate mandaatidele ja kasutasid seda administraatorijuurdepääsu saamiseks Ubiquiti kontodele Amazon Web Servicesis. See andis neile täieliku juurdepääsu kõikidele rakenduste logidele, S3 andmesalvedele, kogu andmebaasile, mandaatidele ja teabele, mida on vaja ühekordse sisselogimise (SSO) küpsiste loomiseks.

Sellise teabe abil saavad ründajad kaugjuurdepääsu lugematutele Ubiquiti pilvepõhistele seadmetele. See on väga murettekitav, kuna Ubiquity andmetel on see tarninud umbes 85+ miljonit seadet enam kui 200+ asukohta üle maailma. Kõik need seadmed jäid andmetega seotud rikkumise tõttu ohtu!

Allika sõnul jätsid ründajad süsteemi tagaukse ja nii sai Ubiquity rikkumisest teada. Kui tagauks lõpuks eemaldati, pöördusid ründajad ettevõtte poole ja palusid andmerikkumisest vaikimise eest 50 bitcoini (~2,8 miljonit USD).

Sissetungijad ütlesid ka, et nad on varastanud Ubiquiti lähtekoodi ja ettevõtte süsteemis on veel üks tagauks, mis selgub alles siis, kui nende nõudmised täidetakse. Ubiquity'l oli aga õnne leida teine tagauks ja nad ei suhelnud ründajatega.

Ubiquity vastus rikkumisele

Ubiquity tegi lõpuks avaliku teadaande 31. märtsil pärast 24-tunnist vaikust, öeldes, et ta „ sai hiljuti teada volitamata juurdepääsust teatud meie infotehnoloogiasüsteemidele, mida hostib kolmas osapool pilveteenuse pakkuja. " Ettevõte ütles ka, et kuigi puuduvad tõendid selle kohta, et ründajad oleksid klientide andmetele sattunud, ei saa nad välistada kasutajanimede, e-posti aadresside, paroolide ja telefoninumbrite ohtu.

Kõige murettekitavam on see, et selle asemel, et kliente rikkumisest kohe teavitada, soovitas Ubiquity kasutajatel oma paroole muuta. Selle asemel oleksid nad pidanud viivitamatult kõik klientide kasutajanimed ja paroolid kehtetuks tunnistama ning paluma kasutajatel uuesti alustada. See juhtum on tohutu äratuskõne kõigile pilvepõhiste seadmete tarnijatele, eriti mis puudutab turvalisust ja krüptimist.

Seega, kui teil on Ubiquiti seade, oleks praegu parim aeg oma kasutajanime ja parooli vahetamiseks. Samuti on soovitatav lubada kahefaktoriline autentimine ning samuti kustutada kõik Ubiquiti seadmega seotud kasutajaprofiilid ning luua uus värskete mandaatide ja tugeva parooliga.