(Crédito de la imagen: Shutterstock)

Ubiquiti Inc., un importante proveedor de dispositivos basados en la nube como enrutadores, cámaras de seguridad y grabadoras de video, reveló que fue violado el 11 de enero. La violación de datos implicó la exposición de la información del cliente, incluidas las credenciales de la cuenta. Sin embargo, un profesional de seguridad que ayudó a la empresa a responder a la violación afirmó que Ubiquity minimizó la catastrófica violación para minimizar su efecto en las acciones de la empresa, informó KerbsOnSecurity.

Lo molesto de este incidente es que Ubiquiti ha estado encubriendo la violación de datos, lo que pone en riesgo el hardware de su cliente, ya que las credenciales siempre se pueden usar para acceso no autorizado. El denunciante escribió una carta al Supervisor Europeo de Protección de Datos en la que decía:

«Fue catastróficamente peor de lo que se informó, y los esfuerzos legales silenciaron y anularon los esfuerzos para proteger de manera decisiva a los clientes. La brecha fue masiva, los datos de los clientes estaban en riesgo, el acceso a los dispositivos de los clientes implementados en corporaciones y hogares de todo el mundo estaba en riesgo".

Ubiquiti no respondió a estos reclamos como debería haberlo hecho. La fuente también escribió que la compañía "minimizó y escribió deliberadamente para implicar que un proveedor externo de la nube estaba en riesgo", afirmando que Ubiquity fue una víctima durante el ataque y no el objetivo principal.

Violación de datos de ubicuidad: detalles

En realidad, sin embargo, los atacantes obtuvieron acceso a los servidores y bases de datos de Ubiquiti en Amazon Web Services (AWS) que protegen el software y el hardware subyacentes. Según la fuente, los atacantes pudieron "obtener secretos criptográficos para cookies de inicio de sesión único y acceso remoto, contenido de control de código fuente completo y exfiltración de claves de firma".

El denunciante también afirmó que durante la violación, los atacantes pudieron obtener acceso a las credenciales de los empleados de Uquibiti y las usaron para obtener acceso administrativo raíz a las cuentas de Ubiquiti en Amazon Web Services. Les dio acceso completo a todos los registros de aplicaciones, depósitos de datos de S3, la base de datos completa, las credenciales y la información necesaria para crear cookies de inicio de sesión único (SSO).

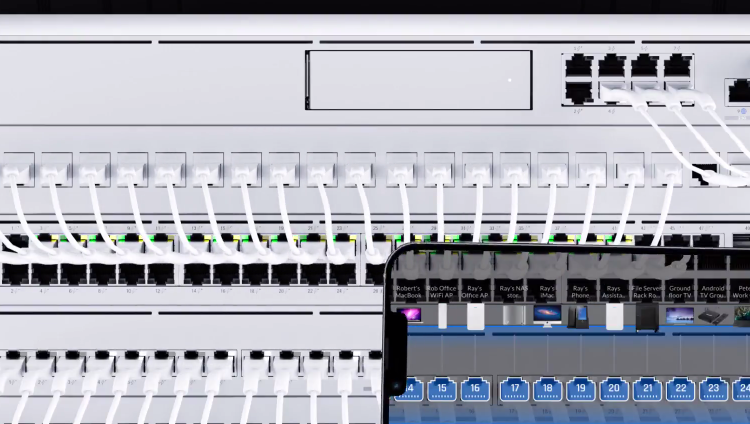

Con dicha información, los atacantes podrían acceder de forma remota a innumerables dispositivos de Ubiquiti basados en la nube. Esto es muy preocupante, ya que según Ubiquity, ha enviado alrededor de 85 millones de dispositivos a más de 200 ubicaciones en todo el mundo. ¡Todos estos dispositivos quedaron comprometidos debido a la violación de datos!

Según la fuente, los atacantes dejaron una puerta trasera en el sistema, y así fue como Ubiquity se enteró de la brecha. Cuando finalmente se eliminó la puerta trasera, los atacantes se acercaron a la empresa para pedir 50 bitcoins (~2,8 millones de dólares estadounidenses) a cambio de guardar silencio sobre la violación de datos.

Los intrusos también dijeron que habían robado el código fuente de Ubiquiti y que hay otra puerta trasera en el sistema de la empresa que se revelará solo si se cumplen sus demandas. Sin embargo, Ubiquity tuvo la suerte de encontrar la segunda puerta trasera y no se enfrentó a los atacantes.

La respuesta de Ubiquity a la brecha

Ubiquity finalmente hizo un anuncio público el 31 de marzo después de 24 horas de silencio diciendo que » recientemente se dio cuenta del acceso no autorizado a algunos de nuestros sistemas de tecnología de la información alojados por un proveedor de nube externo. La compañía también dijo que si bien no había evidencia de que los atacantes tuvieran en sus manos los datos de los clientes, no podían descartar la posibilidad de nombres de usuario, correos electrónicos, contraseñas y números de teléfono comprometidos.

Lo más preocupante es que, en lugar de alertar a los clientes sobre la infracción de inmediato, Ubiquity solo recomendó a sus usuarios que cambiaran sus contraseñas. En cambio, deberían haber invalidado inmediatamente todos los nombres de usuario y contraseñas de los clientes y pedirles que comenzaran de nuevo. Este incidente es una gran llamada de atención para todos los proveedores de dispositivos basados en la nube, especialmente en lo que respecta a la seguridad y el cifrado.

Por lo tanto, si tiene un dispositivo Ubiquiti, ahora sería el momento perfecto para cambiar su nombre de usuario y contraseña. También se recomienda habilitar la autenticación de dos factores y también eliminar cualquier perfil de usuario asociado con el dispositivo Ubiquiti y crear uno nuevo con credenciales nuevas y una contraseña segura.