Was ist Tor? Ist Tor sicher genug, um es zu verwenden?

Sie möchten also wissen, was Tor ist.

Ebenso möchten Sie lernen, wie es funktioniert.

Außerdem möchten Sie herausfinden, wofür Tor verwendet wird.

Wenn ja, dann lesen Sie diesen Leitfaden im Detail, der auch die versteckten Attribute des berühmten Online-Anonymitätstools angemessen hervorhebt.

Was ist Tor und wie funktioniert es?

Tor, eine Kurzform von „The Onion Router“, war eine Idee der US Navy. Es wurde geschaffen, um es Menschen zu ermöglichen, von überall aus sicher im Internet zu surfen. Ebenso bietet es Online-Schutz der nächsten Stufe, indem es den Datenverkehr der Benutzer an verschiedene Tor-Server sendet.

Quelle: Tor-Projekt

Wie funktioniert es?

Tor folgt dem Konzept der Dezentralisierung im wahrsten Sinne des Wortes und im Geiste. Das Beste am dezentralisierten Netzwerk ist die Verfügbarkeit zahlreicher Sicherheitsebenen, die die Daten der Benutzer in neuer Höhe schützen. Daher kann niemand Ihre Online-Aktivitäten im Auge behalten. Dies liegt daran, dass diese mehreren Schutzebenen den Standort der Benutzer anonymisieren.

Herausragende Merkmale von Tor

Verschiedene Gründe rechtfertigen die Verwendung von Tor. Ebenso steht es Ihnen frei, das Tor-Netzwerk aus den richtigen Gründen zu nutzen. Falls Sie als Journalist in einem unterdrückerischen Land arbeiten, sollten Sie Tor verwenden, um Ihren gesamten Datenverkehr zu anonymisieren.

Trotzdem ist Tor bei weitem nicht perfekt, aber es erlaubt Vermarktern, ISPs und Websites nicht, Ihre Browserinformationen zu sammeln. Gleiches gilt auch für Polizisten. Sie können ihren Datenverkehr vor den bösartigen Augen von Online-Hackern und anderen unnötigen Personen verbergen, um ihren digitalen Aufenthaltsort zu schützen.

Was tut Tor nicht?

Tor schützt Ihre Online-Privatsphäre nicht vor Überwachungsbehörden, da sie auf Benutzer abzielen, die sich im Allgemeinen für das Tor-Netzwerk entscheiden. Die offiziellen Behörden können das Tor-Netzwerk leicht durchgreifen, indem sie die Malware in den Browser einschleusen. Auf diese Weise können sie auch ganz einfach die IP-Adressen von Hunderten von Benutzern erkennen.

Sie können sich nicht allein auf eine Anonymität verlassen. Sie benötigen eine zusätzliche Schutzebene, die Sie erhalten können, nachdem Sie das beste VPN für den Tor- Browser verwendet haben. Wenn Sie Tor nur verwenden, um anonym zu bleiben, bleiben Sie nicht in allen Situationen geschützt.

Soll ich Tor verwenden oder nicht?

Es hängt davon ab, wie viel Wert Sie Ihrer Privatsphäre beimessen. Wenn Sie ein Neuling im Bereich des Online-Datenschutzes sind, sollten Sie Tor nicht verwenden. Dies liegt daran, dass Sie nicht möchten, dass Ihre Regierung Ihre Online-Aufgaben verfolgt, wenn Sie Tor verwenden.

Falls Sie als Detektiv an einem hochkarätigen Fall arbeiten, müssen Sie Tor verwenden, um Ihre digitale Identität zu schützen. Ansonsten reichen VPNs aus, um Ihre Online-Präsenz vor verschiedenen Cyber-Bedrohungen zu schützen.

Was ist der Tor-Browser?

Der Tor-Browser leitet Ihre Kommunikation mithilfe eines verteilten Relais-Netzwerks weiter. Aus diesem Grund können unerwünschte Personen im Internet Ihre Browsing-Aktivitäten nicht nachverfolgen. Sie können den Tor-Browser problemlos unter Windows, Mac und Linux verwenden.

Wer verwendet Tor?

Interessanterweise entscheiden sich Menschen aus der ganzen Welt lieber für Tor, wenn es darum geht, verschiedene Produkte und Dienstleistungen zu suchen und zu kaufen. Ebenso können sie mit anderen kommunizieren, die nur eingeschränkten Internetzugang haben. Durch die Verwendung von Tor können Sie in kürzester Zeit auf die Welt der Informationen zugreifen.

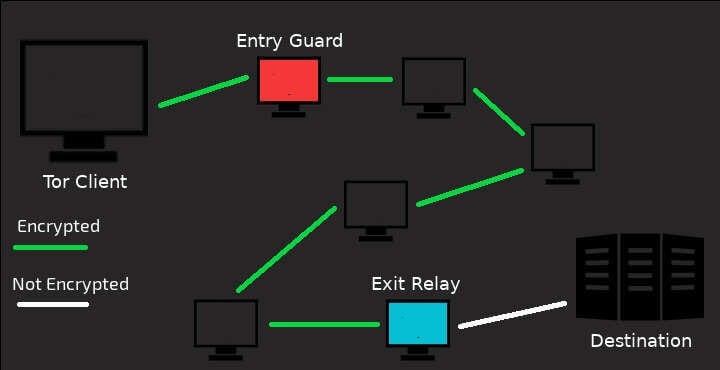

Quelle: Anonabox

Wie funktioniert der Tor-Browser?

Die Arbeitsmethodik des Tor-Browsers ist recht einfach und Sie brauchen keine Raketenwissenschaft, um das Verfahren zu verstehen. Es leitet Ihren gesamten Internetverkehr mit Unterstützung des Tor-Netzwerks weiter. Tor enthält einen dreischichtigen Proxy wie eine Zwiebel.

Der Tor-Browser verwendet zufällig einen der öffentlich aufgeführten Einstiegsknoten. Nach dem Herstellen einer erfolgreichen Verbindung wird der Datenverkehr durch ein zufällig ausgewähltes mittleres Relais weitergeleitet. Am Ende sendet es Ihren Datenverkehr mit Hilfe des letzten Ausgangsknotens.

Verbirgt Tor die IP-Adresse?

Ja, Tor verbirgt Ihre IP-Adressen. Infolgedessen können Ihre ISPs Ihren Internetverkehr, der auch das Surfen auf Websites umfasst, nicht identifizieren. ISPs können erkennen, dass Sie mit einem Tor-Eintrittsknoten verbunden sind. Darüber hinaus erkennen Websites die IP-Adresse des Tor-Ausgangsknotens, die nicht Ihre ist.

Was ist Darknet?

Darknet ist eine Art von Inhalt, der nicht für jedermann über das Internet zugänglich ist. Sie müssen einige spezielle Tools in Ihrer Waffenkammer wie Tor haben, um darauf zugreifen zu können. Andernfalls können Sie Ihre Mission nicht angemessen erfüllen.

Darüber hinaus umfasst das Darknet sowohl legitime als auch illegitime Inhalte. Es ist jedoch aufgrund illegaler Inhalte und anderer verwandter Dinge sehr beliebt.

Wie ist Tor mit dem Darknet verbunden?

Tor erlaubt Ihnen einfach, nach Ihren eigenen Bedingungen auf das Darknet zuzugreifen. Sie können über Tor sowohl legale als auch illegale Inhalte anonym von überall auf der Welt durchsuchen. Allerdings könnten Sie über Tor auf Darknet-Sites wie .onion-Sites zugreifen.

Sie können diese Seiten auch als „versteckte Tor-Dienste“ bezeichnen. Außerdem indizieren Suchmaschinen diese Seiten nicht. Daher können Sie Schwierigkeiten haben, Ihre gewünschten Sachen zu finden. Tor bietet den Betreibern von .onion-Sites Schutz auf höchstem Niveau, daher kann niemand identifizieren, wer diese Sites verwaltet.

Überraschenderweise können Sie mit dem Tor-Browser sogar selbst eine .onion-Site entwickeln.

Gibt es Nachteile bei der Verwendung von Tor?

Wenn Sie den Tor-Browser verwenden, können Sie eine Reihe interessanter Vorteile nutzen. Andererseits sollten Sie einige Nachteile der Verwendung von Tor kennen. Diese sind:

- Langsame Geschwindigkeiten

- ISP-Erkennung

- Blockierung durch Netzwerkadministratoren

Langsame Geschwindigkeiten

Falls Sie den Tor-Browser verwenden, um ein Höchstmaß an Anonymität zu erreichen, stehen die Chancen gut, dass Sie mit Geschwindigkeitsproblemen rechnen. Der Hauptgrund für die langsame Geschwindigkeit liegt im Verkehr, der sein Ziel nicht direkt erreicht. Ebenso können die Geschwindigkeiten des Verkehrsflusses zwischen den Knoten den gesamten Prozess verlangsamen.

ISP-Erkennung

ISPs sind in der Lage, Benutzer zu identifizieren, die über Tor im Internet surfen. Dennoch können sie nicht nachverfolgen, was Sie über das Internet tun. Sie können jedoch feststellen, ob Sie Tor verwenden, und eventuell Hürden schaffen. Daher müssen Sie ein VPN zusammen mit Tor verwenden, um den genannten Ärger zu überwinden.

Blockierung durch Netzwerkadministratoren

Netzwerkadministratoren blockieren die meisten Benutzer, die sich für Tor entscheiden. Dennoch sollten Sie nicht all Ihre Hoffnungen verlieren, da Sie erwägen können, Brücken zu verwenden, die Tor-Knoten für Administratoren unauffindbar machen. Ebenso müssen Sie ein anderes Tool wie Pluggable Transports verwenden, das Ihren Tor-Datenverkehr zu einem regulären Datenverkehr macht.

Funktioniert Tor auf Mobilgeräten?

Glücklicherweise können Sie verschiedene kostenlose Proxy-Apps für Android wie Orbot verwenden. Die App ermöglicht es Ihnen, Ihren Internetverkehr mit Unterstützung des Tor-Netzwerks weiterzuleiten. Darüber hinaus können Sie Orfox auswählen, einen Tor-Browser für Android, der Ihnen hilft, Ihren Datenverkehr über das Tor-Netzwerk zu senden.

Bildnachweis: DroidViews

Benötige ich trotzdem ein VPN, wenn ich Tor verwende?

Wenn Sie kein VPN verwenden, um Ihre Privatsphäre zu schützen, leben Sie im Paradies der Narren. Es gibt so viele Wenn und Aber beim Tor-Netzwerk. Tor bietet Benutzern eine zusätzliche Ebene der Anonymität, während VPN eher auf Privatsphäre ausgerichtet ist.

Ebenso können Sie Ihrem VPN-Dienst vertrauen, da er sich nicht der Protokollierung von Aktivitäten hingibt. Umgekehrt bietet Tor seinen Benutzern nicht das gleiche Maß an Vertrauen. Überraschenderweise kann der Tor-Eintrittsknoten auch Ihre tatsächlichen IP-Adressen identifizieren. Wenn Sie sich mit einem VPN-Dienst verbinden, können Sie Ihren gesamten Datenverkehr verschlüsseln.

Sie sollten sich unseren detaillierten Vergleich ansehen, um zwischen diesen beiden erstaunlichen Diensten zu unterscheiden.

Funktioniert Tor in China?

Leider hat Tor bei den offiziellen Behörden verschiedener Länder keinen guten Ruf. Dasselbe gilt auch für den chinesischen Think Tank. Jedes Werkzeug, das von Internetnutzern verwendet wird, um das Zensurprinzip zu umgehen, wird von den relevanten Regimen nicht akzeptiert.

China ist in der Liste von Ländern wie Venezuela und Russland enthalten, die seit geraumer Zeit strenge Maßnahmen gegen die Verwendung von Tor ergreifen.

Es gibt jedoch eine Möglichkeit, dieses Problem zu lösen, indem Sie VPN für Venezuela, Russland und ein VPN für Tor in China verwenden.

Welche anderen Projekte haben mit Tor zu tun?

Das Tor-Netzwerk ist nicht nur auf den Tor-Browser beschränkt. Das Netzwerk hat sich im Laufe der Zeit als helfende Hand für verschiedene Projekte eingesetzt. Die .onion-Sites, das Tor-Instant-Messaging-System und andere Projekte sind einige der besten Beispiele für das Tor-Netzwerk.

Hier ist die Liste zahlreicher Projekte, die von Tor profitiert haben, darunter:

- Atlas

- Nyx

- Onionoo

- Schatten

- Schwänze

- Steckbare Transporte

- Tor2web

- TorBirdy

Quelle: Tor-Projekt

Wie sicher ist es, das Deep Web Reddit zu erkunden?

Laut der Antwort eines Reddit-Benutzers können Sie mit Tor problemlos im Deep Web suchen. Es hängt tatsächlich von Ihnen ab. Wenn Sie das Tor-Netzwerk für den Besuch illegaler oder krimineller Seiten verwendet haben, können Sie mit den Folgen rechnen.

Häufig gestellte Fragen

Ja, Sie können den Tor-Browser von jedem Land der Welt aus kostenlos verwenden. Es sendet Ihren Internetverkehr über ein kostenloses freiwilliges Overlay-Netzwerk. Ebenso erlaubt es anderen nicht, Verkehrsanalysen durchzuführen, da es den Benutzern das erforderliche Maß an Anonymität bietet.

Wenn Sie Tor ohne VPN verwenden, flirten Sie mit der Gefahr. Dies liegt daran, dass ISPs Sie immer noch erkennen, wenn Sie sich mit dem Tor-Netzwerk verbinden, um Ihre gewünschten Online-Aufgaben auszuführen. Darüber hinaus identifiziert der letzte Ausgangsknoten von Tor auch Ihre tatsächliche IP-Adresse.

Hier kommt die Rolle von VPNs ins Spiel, da sie ihren Abonnenten alternative IP-Adressen anbieten.

Ja, Sie können Tor zum normalen Surfen verwenden. Solange Sie sich über Tor keinen illegalen Aktivitäten hingeben, können Sie den Tor-Browser problemlos verwenden.

Sie können den Tor-Browser in Indien auf legale Weise verwenden. Das grundlegende und wichtigste Ziel der Verwendung von Tor ist es, Anonymität zu erlangen, und Sie haben allen Grund, im Internet sicher zu bleiben. Sie sollten Tor jedoch nicht zum Durchsuchen illegaler Inhalte in Indien verwenden. Andernfalls könnten Sie sich in heißem Wasser rechtlicher Probleme wiederfinden. Sie können sich auch diese Liste von VPNs für Indien ansehen .

Einpacken

Ich hoffe ich habe die Abfrage was ist Tor und wie funktioniert es im Detail beschrieben. Ich habe auch die Vorteile der Verwendung des besten VPN für Tor erklärt. Tor ist eine ausgezeichnete Anwendung für diejenigen, die sich Sorgen um die Online-Anonymität machen.

Ohne damit verbundene Kosten kann Tor sicherlich die meisten Benutzer verführen und als ihr bevorzugtes Werkzeug dienen. Dennoch sollten Sie die Bedeutung eines VPN um keinen Preis untergraben, das sowohl Privatsphäre als auch Anonymität unter einem Dach bietet.