Uma década atrás, ninguém teria pensado que as mensagens de texto também se tornariam uma ferramenta popular para os hackers separarem as vítimas de seus dados ou dinheiro um dia. No entanto, à medida que as pessoas tomaram conhecimento de vários golpes realizados por meio de links em um e-mail, os hackers recorreram a mensagens de texto para espalhar malware malicioso.

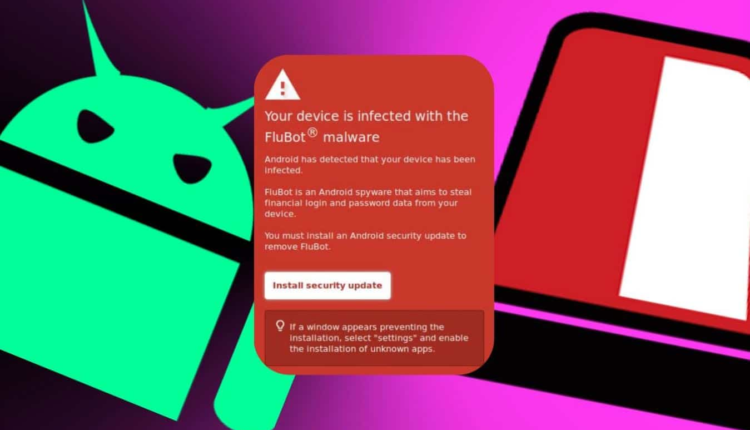

FluBot – um malware Android, é um exemplo perfeito de uma ameaça de propagação via mensagem de texto. Uma simples mensagem de texto que parece uma atualização autêntica de ” perdeu uma entrega de pacote " tem mais probabilidade de atingir sua marca.

De acordo com a Proofpoint – uma empresa de segurança cibernética, esse malware para Android parece estar crescendo novamente desde sua descoberta no final de 2020. Atualmente, está afetando usuários de Androids em países da Europa, como Reino Unido, Alemanha, Hungria, Itália, Polônia e Espanha.

O esquema de mensagem de texto aparentemente notifica que você perdeu a entrega do pacote. Você pode ver alguns exemplos de tais mensagens de texto em inglês, italiano e alemão.

No entanto, depois de clicar no link fornecido na mensagem de texto, você será solicitado a baixar um aplicativo de phishing contendo ” FluBot ” dentro dele. Depois de obter as permissões essenciais do usuário, o FluBot pode agir como spyware, spam de SMS e ladrões de credenciais bancárias e de cartão de crédito .

A série de avisos com uma isca falsa do FedEx leva a vítima a fornecer esse acesso. Imagem: Ponto de prova

No início deste ano, essa ameaça se tornou tão perigosa que o Centro Nacional de Segurança Cibernética do Reino Unido emitiu uma orientação formal para proteger os usuários do Android desse golpe.

De acordo com as diretrizes do National Cyber Security Center do Reino Unido, se você já baixou um aplicativo de spyware, não faça login em nenhuma conta até seguir estas etapas:

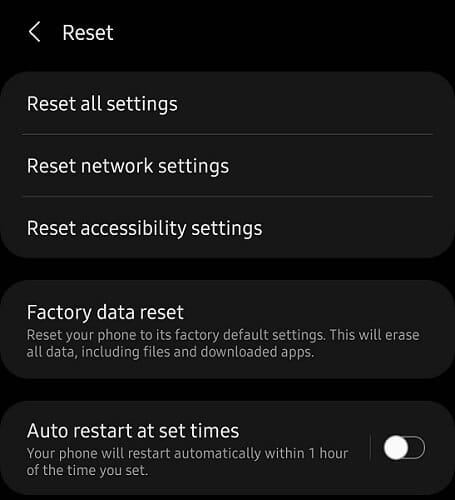

1 Redefinição de fábrica

- O processo varia de dispositivo para dispositivo. Consulte as diretrizes de redefinição de fábrica do NCSC para obter detalhes.

- Se você não criou nenhum backup, seus dados serão perdidos.

- A redefinição de fábrica exige que você insira uma senha. Certifique-se de redefinir essa senha também.

2 Restaurar de um backup

- Não redefina nenhum backup criado após o download do aplicativo spyware.

- Os backups automáticos são feitos a cada 24 horas se você estiver conectado ao Wi-Fi.

3 Redefinir senhas

- Se você fez login em qualquer uma de suas contas desde o download do aplicativo spyware, você precisa redefinir a senha dessas contas.

4 senhas semelhantes

- Se a mesma senha tiver sido usada para várias contas, essas senhas deverão ser redefinidas.

- Certifique-se de configurar uma senha exclusiva para cada conta.

5 Proteção do Google Play

- Certifique-se de ativar o serviço Play Protect do Google e instalar ferramentas antivírus que possam verificar seu dispositivo em busca de qualquer possível ameaça de vírus.

Para garantir que seus dispositivos Android estejam protegidos contra malware, recomendamos o uso de software antivírus/malware e uma VPN confiável para Android. Você também pode usar um software antivírus popular que oferece proteção VPN para maior segurança online, privacidade e proteção de dados.

Além disso, embora originalmente pareça ser uma ameaça ao Android, os usuários de dispositivos da Apple podem se tornar um alvo do malware Flubot. Embora os usuários da Apple não estejam em risco no momento, as mensagens de texto fraudulentas ainda podem redirecioná-los para sites que podem tentar roubar suas informações pessoais.