Oszustwa telefoniczne z wykorzystaniem biletów Justina Biebera, koncertu The Weekend i zakupu fałszywej broni w celu rozpowszechniania złośliwego oprogramowania

Oszuści z call center wykorzystują nadchodzące światowe bilety na tournee Justina Biebera, koncert The Weekend i fałszywe zakupy broni do rozprzestrzeniania złośliwego oprogramowania i kradną prawie 50 000 dolarów na atak, donosi Proofpoint.

Firma zajmująca się cyberbezpieczeństwem, Proofpoint, poinformowała w czwartek o wzroście liczby oszustw opartych na call center, w których cyberprzestępcy kradli nawet 50 000 USD za atak w niektórych przypadkach.

Badacze Selena Larson, Sam Scholten i Timothy Kromphardt twierdzą, że ich firma Proofpoint codziennie doświadcza tysięcy cyberataków z wykorzystaniem centrum obsługi telefonicznej. Niektórzy używają fałszywych złośliwych call center do oszukiwania ludzi, podczas gdy inni używają fałszywych złośliwych call center do rozpowszechniania złośliwego oprogramowania, które może zostać wykorzystane do przyszłych ataków.

Proofpoint wykazał ponadto, że działalność ta jest związana głównie z osobami pracującymi w indyjskich miastach Kalkucie, Bombaju i New Delhi. Cyberprzestępcy używają różnych sposobów, by oszukiwać ludzi, którzy przedstawiają się jako „sprzedawcy biletów Justina Biebera, usługi w zakresie funduszy pomocy COVID, sprzedawcy online, usługi bezpieczeństwa komputerowego lub programy wsparcia finansowego".

Wyjaśnienie ataków na call center motywowanych finansowo

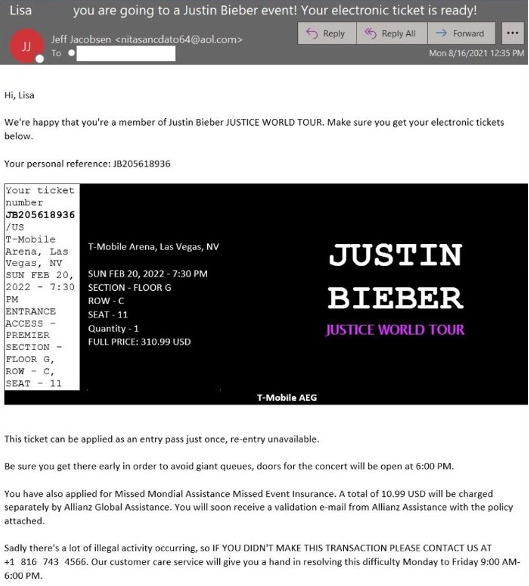

Ataki rozpoczynają się, gdy ofiary otrzymują wiadomość e-mail wraz z numerami telefonów „obsługi klienta”, z którymi mogą się skontaktować w celu uzyskania funduszy pomocowych, biletów na koncerty ze zniżką i innych.

Ścieżka ataku na call center motywowana finansowo. (Zdjęcie: dowód)

Gdy ofiara zadzwoni pod numer, zostanie przekierowana na zainfekowaną stronę lub aplikację. Instaluje oprogramowanie używane do zdalnego dostępu na ich urządzeniach, takie jak AnyDesk, Zoho, Teamviewer itp. Zapewnia dostęp do urządzenia cyberprzestępcom.

Często ofiarom zaleca się zalogowanie się na swoje konta bankowe online w celu zakupu kart podarunkowych lub uzyskania zwrotu pieniędzy. Po połączeniu atakujący zaciemniają ekran, przejmując i kradnąc pieniądze.

Objaśnienie ataków na centrum obsługi telefonicznej skoncentrowanych na złośliwym oprogramowaniu

W atakach ukierunkowanych na złośliwe oprogramowanie, takich jak niesławny BazaCall, przestępcy wykorzystują wyszukane środki i motywy, aby zwabić ofiary, takie jak strony z fałszywymi filmami, sprzedawcy biletów na koncerty Justina Biebera, strony z bielizną i inne.

Ofiary są często kierowane do kliknięcia linku lub pobrania formularza w celu uzyskania zwrotu pieniędzy lub specjalnych rabatów. Zamiast tego są zainfekowane złośliwym oprogramowaniem.

Ścieżka ataku złośliwego oprogramowania BazaCall. (Zdjęcie: dowód)

Większość kampanii wykorzystuje motywy popkultury, aby zwabić ofiary. Niektórzy udają sprzedawców biletów na nadchodzącą światową trasę Justina Biebera 2022, koncerty The Weekend i nie tylko.

„Gdy atakujący uzyskają dostęp do urządzenia, mogą uzyskać dostęp do kont bankowych, poczty e-mail i innych prywatnych kont lub pobrać kolejne złośliwe oprogramowanie, w tym oprogramowanie ransomware”. – Badacze Proofpoint.

Proofpoint powiedział również, że gdy ich badacze zadzwonili pod numer w wiadomości e-mail otrzymanej od oszustów, natychmiast zostali zawieszeni przy muzyce Justina Biebera. Analityk został następnie poproszony o odwiedzenie złośliwej strony internetowej w celu rozwiązania sporu dotyczącego sprzedaży biletów na koncerty. Po pobraniu szkodliwego dokumentu z BazaLoader na system ofiary atakujący rozłączył się.

Obraz: dowód.

Call Center Scam Threat Aktorzy

Chociaż trudno jest dokładnie zawęzić aktywność do konkretnej grupy, badacze Proofpoint zidentyfikowali wiele klastrów zlokalizowanych w Indiach z zagrożeniami TOAD. Najwięcej aktywności zidentyfikowano w trzech indyjskich miastach: New Delhi, Bombaju i Kalkucie.

Korzystając z informacji udostępnionych na forach i YouTube, Proofpoint był w stanie określić fizyczne lokalizacje klastrów aktywności tych cyberprzestępców w Indiach, jak pokazano na poniższej mapie:

Obraz: Proofpoint

Podobno cyberprzestępcy atakowali ludzi w Stanach Zjednoczonych, Niemczech, Australii i Indiach, udając wsparcie techniczne. Według BBC, zarobki cyberprzestępców zaczynają się od 1 rupii za każdego dolara i mogą wzrosnąć do 50 000 dolarów miesięcznie.

Według Johna Bambenka, głównego łowcy zagrożeń Netenrich, oszustwa związane z call center nie są nowe i były również wykorzystywane w przeszłości. Powiedział również, że te techniki nie skalują się i „nierzadko zdarza się, że obrońcy dzwonią pod te numery, aby związać czas atakujących”.

Aktorzy groźby bez wątpienia są kreatywni w swoich przynętach, wykorzystując najnowszą sensację popu, aby złapać ofiary. Proofpoint widział również, jak oszuści BazaCall atakują również pracowników dużych organizacji, co prowadzi do ataków ransomware.

Widzieliśmy również wiele ataków wykorzystujących sensacyjną serię hitów Netflix Squid Game – ostatnie oszustwa kryptowalutowe Squid Game i złośliwe aplikacje Squid Game.