Dlaczego hakerzy kradną konta na Facebooku? – [Kroki, aby zachować bezpieczeństwo]

Nordlocker, renomowany ekspert ds. cyberbezpieczeństwa, odkrył niedawno ogromny zbiór skradzionych danych zawierający 26 milionów loginów do witryn takich jak Amazon, LinkedIn i Facebook.

Według ich raportu dane zostały przechwycone w latach 2018-2020 przy użyciu niestandardowego szkodliwego oprogramowania typu trojan. Szkodnik ten przeniknął do ponad 3 milionów komputerów i ukradł 1,2 TB (terabajtów) danych osobowych.

Gdy taka kolekcja pojawia się w ciemnej sieci, hakerzy używają haseł na różnych platformach, takich jak Facebook, aby zobaczyć, które z nich są nadal aktywne. Po zidentyfikowaniu aktywnego konta sporządzą listę i przeprowadzą kampanię oszustw przeciwko tym kontom.

Zagrożenia bezpieczeństwa wynikają również z fałszywych kont. Konto może być z łatwością wykorzystywane przez przestępców do przeprowadzania oszustw phishingowych, ale lubią oni włamywać się na autentyczne konta.

Gdy hakerzy przejmą konto, zaczynają od wykluczenia prawdziwego użytkownika. Następnie zmieniają hasło do konta i podczas gdy legalny właściciel konta próbuje odzyskać dostęp do konta, atakujący zaczyna kontaktować się z użytkownikami z listy znajomych.

Przyczyny hakowania Facebooka obejmują zbieranie większej ilości danych, oszukiwanie różnych osób, proszenie o pomoc finansową lub pożyczkę, a nawet dostęp do informacji bankowych.

Postępuj zgodnie z poniższymi wskazówkami dotyczącymi bezpieczeństwa, aby zapobiec włamaniu się na konto Facebook, postępuj zgodnie z poniższymi wskazówkami.

1 Używanie złożonego hasła do swoich kont

Upewnij się, że używasz różnych i złożonych haseł do kont na Facebooku. Internauci zwykle używają tych samych haseł do Facebooka, ponieważ są one łatwe do zapamiętania i bardzo wygodne.

Według raportu SecureAuth 53 % internautów przyznało się do używania tego samego hasła do różnych kont.

Jeśli hakerzy mogą uzyskać dostęp do jednego z takich haseł, mogą uzyskać dostęp do wszystkich kont powiązanych z tym samym hasłem.

Jeśli otrzymasz wiadomość e-mail od Facebooka podobną do poniższej, natychmiast poinformuj władze Facebooka i zresetuj hasło do konta na Facebooku.

Zmiana hasła i upewnienie się, że używasz złożonego hasła, to najlepszy sposób, aby uniemożliwić komukolwiek dostęp do twoich kont na Facebooku.

2 Hakowanie kont na Facebooku phishing na Facebooku

Przejęte konta udostępniają pewien skrócony adres URL j.mp na Facebooku. Link jest częścią wiadomości z konta o nazwie „ Odzyskiwanie Facebooka ".

Głównym celem tego konta jest powiadomienie użytkowników, że ich konta zostały zgłoszone jako nadużycia i zostaną wyłączone, jeśli nie zastosują się do sugestii podanych w wiadomości.

Gdy użytkownik wprowadzi wymagane dane uwierzytelniające i kliknie login, dane są wysyłane do recovery.php, a następnie użytkownicy są przekierowywani na stronę płatności, prosząc o imię i nazwisko, dane karty kredytowej i adres rozliczeniowy :

Jest kompletną tajemnicą, dlaczego konta podające się za legalny podmiot z Facebooka domagają się rekompensaty finansowej za odzyskanie konta.

3 Hakowanie kont na Facebooku przez keylogowanie

Keylogging to technologia nadzoru, która pozwala każdemu obserwować i rejestrować każde naciśnięcie klawisza na klawiaturze określonego komputera.

Cyberprzestępcy wykorzystują to narzędzie do kradzieży danych osobowych, danych logowania do różnych kont, takich jak Facebook, Amazon, Twitter, oraz poufnych danych biznesowych.

Oprócz hasła do konta w mediach społecznościowych, keyloggery mogą być również wykorzystywane do:

- Nadzorowanie korzystania z internetu przez dzieci.

- Monitorowanie czynności komputerowych pracowników .

- Organy ścigania analizujące incydenty z udziałem komputerów.

Wskazówki dotyczące ochrony przed keyloggerami

-

Zainstaluj oprogramowanie, które jest pobierane tylko z zaufanej witryny.

-

Regularnie skanuj dyski USB w poszukiwaniu potencjalnych wirusów.

-

Korzystanie z porządnego antywirusa pozwoli uniknąć keyloggerów.

4 Unikanie niezabezpieczonej lub publicznej sieci Wi-Fi

Jeśli Twoje urządzenie jest połączone z niezabezpieczoną lub publiczną siecią Wi-Fi, prawdopodobieństwo uzyskania dostępu do hasła do Twojego konta rośnie wykładniczo.

Używając FireSheep, który polega na przejmowaniu sesji HTTP, haker może ukraść ofierze pliki cookie sesji internetowej .

Po zainstalowaniu FireSheep haker może przechwycić sesyjne pliki cookie wszystkich osób podłączonych do tej konkretnej sieci Wi-Fi.

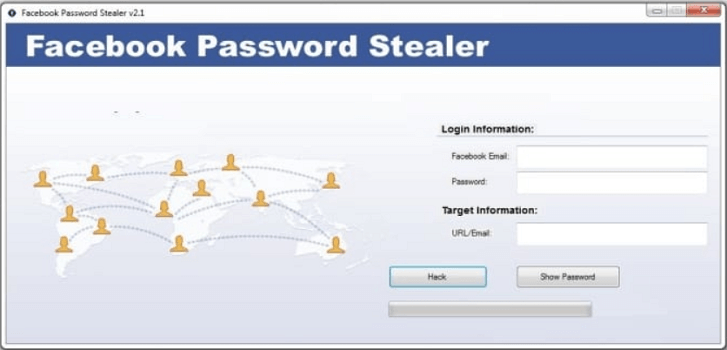

5 Złodziej haseł do Facebooka

Złodziej haseł Facebooka to nowe oprogramowanie, które umożliwia każdemu kradzież hasła do konta na Facebooku. Ostatnio w tym programie wykryto nowego wirusa, a różni cyberprzestępcy używają go do dystrybucji złośliwego oprogramowania i kradzieży haseł od każdego, kto go używa.

Po pobraniu złodzieja haseł do Facebooka, oprogramowanie prosi hakera o podanie własnych danych logowania do konta w sieci społecznościowej oraz adresu e-mail lub adresu strony osoby, którą chce szpiegować.

W momencie naciśnięcia przycisku „ Hack ” oprogramowanie uruchamia trojana zdalnego dostępu, który kradnie dane konta samego sprawcy.

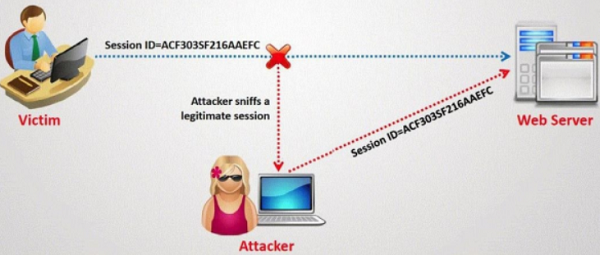

6 Hakowanie konta na Facebooku za pomocą przejmowania sesji

W tej metodzie haker kradnie pliki cookie przeglądarki ofiary, aby uwierzytelnić użytkownika na stronie internetowej. Gdy haker zdobędzie te pliki cookie, używa ich do uzyskania dostępu do konta ofiary.

7 Włamanie do telefonu komórkowego

Jednym z najlepszych sposobów zapobiegania włamaniom na konto Facebooka jest ochrona urządzenia przenośnego przed włamaniem.

Zebraliśmy kilka przydatnych wskazówek, jak zapobiegać włamaniom do telefonów komórkowych.

- Nie zostawiaj telefonu bez nadzoru.

- Zresetuj domyślne hasło telefonu i użyj złożonego.

- Unikaj korzystania z niezabezpieczonych sieci Bluetooth.

- Unikaj łączenia się z niezabezpieczoną lub publiczną siecią Wi-Fi.

- Wyrób nawyk regularnego usuwania historii przeglądarki, pamięci podręcznej i plików cookie.

- Korzystaj z mobilnych aplikacji zabezpieczających, takich jak niezawodna wirtualna sieć prywatna.

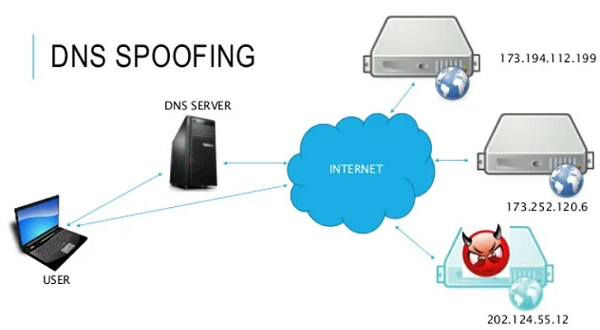

8 Podszywanie się pod DNS

Jeśli ofiara i haker korzystają z tej samej sieci, mogą użyć ataku fałszowania DNS i zamienić oryginalną stronę na Facebooku na własną fałszywą stronę na Facebooku.

Umożliwi to hakerowi nakłonienie ofiary do zalogowania się na fałszywej stronie na Facebooku przy użyciu autentycznych danych konta na Facebooku.

Wskazówki dotyczące ochrony przed fałszowaniem DNS

- Aby zapobiec podszywaniu się pod DNS , skonfiguruj serwer DNS tak, aby był w pełni zabezpieczony przed zatruwaniem pamięci podręcznej.

- Monitoruj dane DNS i wypatruj nowych wzorców, takich jak pojawienie się nowego hosta zewnętrznego.

9. Man In The Middle atakuje

Jeśli haker i ofiara korzystają z tej samej sieci lokalnej, haker może łatwo umieścić się między ofiarą a serwerem.

W ten sposób może udawać domyślną bramę i przechwytywać całą transmisję ruchu internetowego między nimi.

Wskazówki dotyczące ochrony przed atakami MITM

-

Zawsze używaj bezpiecznej sieci VPN do ochrony przed atakami MITM.

-

Połącz się z usługą proxy przed uzyskaniem dostępu do konta Facebook.

-

Korzystaj z solidnego oprogramowania antywirusowego, które oferuje również ochronę VPN lub zaporę sieciową.

10 hackowanie USB

Jeśli haker ma dostęp do Twojego komputera osobistego, może podłączyć urządzenie USB zaprogramowane z funkcją automatycznego uzyskiwania zapisanych haseł w przeglądarkach.

Wskazówki dotyczące ochrony przed hakowaniem USB

-

Zawsze skanuj urządzenia USB po ich podłączeniu.

-

Używaj tylko urządzeń USB od zaufanych osób, takich jak członkowie rodziny lub przyjaciele.

11 botnetów

Chociaż nie są one wykorzystywane do hakowania kont na Facebooku, nadal są wykorzystywane do przeprowadzania bardziej zaawansowanych ataków.

Botnet to w zasadzie kombinacja zhakowanych urządzeń. Korzysta z tej samej metody, co keyloggera. Jednak botnet daje dodatkowe możliwości przeprowadzania ataków na urządzenie ofiary.

Wskazówki, jak chronić się przed botnetami

-

Często aktualizuj oprogramowanie urządzenia.

-

Nie wyłączaj zapory urządzenia .

-

Uzyskano tylko urządzenia USB typu plug-in

Końcowe przemyślenia

Bezpieczeństwo mediów społecznościowych jest ważniejsze niż kiedykolwiek dzięki szerokiemu wykorzystaniu narzędzi społecznościowych na poziomie osobistym i biznesowym.

Luki w zabezpieczeniach mogą łatwo ujawnić Twoje dane osobowe i informacje , działania online, a nawet zaszkodzić Twojej reputacji.

Tylko będąc świadomym najnowszych faktów dotyczących cyberbezpieczeństwa i stosując się do naszych wspólnych wskazówek, możesz zagwarantować swoje bezpieczeństwo w mediach społecznościowych.