полное руководство по I2p — Чем он отличается от Tor / VPN + Руководство по установке

Содержание

Если вы заинтересованы в конфиденциальности и безопасности в Интернете , то, возможно, у вас уже есть понимание Dark Web и Tor , но это только верхушка айсберга.

Есть другие сети, которые предлагают больше анонимности, и в настоящее время одной из самых опытных является I2P ; хотя популярность Tor еще не выросла.

В следующем руководстве рассматривается все, что вам нужно знать о I2P, и объясняется, как начать использовать сеть .

Содержание:

- 1 Что такое I2P?

- 2 Как работает I2P

- 3 чесночных маршрутов против лукового

- 4 Чем I2P отличается от Tor?

- 5 I2P работает так же, как VPN?

- 6 Как настроить сеть I2P

- 7 Настройка вашей сети I2p

- 8 Как использовать I2P

- 9 Заключительное слово

Что такое I2P?

Invisible Internet Project представляет собой сеть , которая фокусируется на анонимизирующих пользователь и обеспечивая безопасные внутренние связи между ними. I2P работает в режиме онлайн, но скрыт от просмотра, если не используется специальное программное обеспечение.

I2P отличается от Tor тем, что, хотя последний позволяет анонимно просматривать Темный Интернет и Интернет, I2P был разработан как автономное программное обеспечение для даркнета с совершенно другой архитектурой.

Как работает I2P

Доступ к сети I2P возможен только с помощью специального программного обеспечения и написан на Java . Сеть полагается на участие P2P в работе, создавая связи между пользователями, называемыми туннелями, сложность которых помогает обеспечить анонимность. Каждое устройство в сети действует как маршрутизатор, поэтому I2P — это децентрализованная сеть .

Когда данные передаются по протоколу I2P, они шифруются в сквозных слоях между источником и пунктом назначения и передаются через различные туннели. Ни один из используемых узлов не может наблюдать какие-либо данные , и только узел назначения может дешифровать последний уровень для получения контента .

Это означает, что любой третьей стороне трудно или невозможно наблюдать полную схему, чтобы определить источник или пункт назначения ; который упоминается как чеснок маршрутизации.

Чесночные и луковые

Луковая маршрутизация

Сеть Tor шифрует данные в слоях, причем все данные кодируются в столько слоев, сколько узлов они проходят . Проще понять, если представить схему из пяти частей; клиент, узел охраны, средний узел, узел выхода и пункт назначения.

Каждый обмен добавляет уровень шифрования, кроме как между выходным узлом и пунктом назначения, когда он не зашифрован. На самом деле могут быть сотни узлов и, следовательно, уровни шифрования , а пункт назначения может только различить выходной узел.

Однако организациям, таким как NSA, легко настроить узлы выхода honeypot для мониторинга трафика. Методика, которая измеряет время, затрачиваемое на выполнение любой компьютерной операции, чтобы отследить источник, известную как конечные тайминг-атаки, выявляет уязвимость Tor.

Чеснок

Поскольку I2P, наряду с другими, такими как Freenet, был разработан специально для использования в качестве даркнета, он предлагает больше анонимности, чем Tor, с методом маршрутизации, обеспечивающим максимальную анонимность.

В отличие от шифрования одного пакета данных, маршрутизация чеснока включает в себя группирование и шифрование нескольких пакетов одновременно . Каждый из пакетов, как правило, независим и не влияет на состояние других, с единичными инструкциями по доставке, и разрывается при достижении правильного пункта назначения. Отслеживание одного пакета сложнее, чем отслеживание одного компьютера в сети.

Чем I2P отличается от Tor?

Программное обеспечение полностью отличается от того, как они работают, а также от того, что они предлагают.

- Луковая маршрутизация против чесночной маршрутизации

- Tor основан на центральном каталоге, а I2P децентрализован и полагается на пользователей сети для хранения доступного контента в своих системах и совместного использования P2P.

- Тор движение является двунаправленным ; узлы, используемые для исходящего трафика, аналогичны используемым для входящего трафика. С I2P трафик является однонаправленным , поэтому каждый раз трафик использует разные туннели, что повышает анонимность, конфиденциальность и безопасность.

- В то время как Tor использует SOCKS , I2P использует свой протокол API и, следовательно, более безопасен.

- Tor предлагает как интернет, так и даркнет . I2P, с другой стороны, был разработан специально для даркнета и предоставляет ограниченные возможности для подключения к Интернету.

I2P делает так же, как VPN?

I2P и VPN имеют некоторые общие черты, но оба они различны и могут использоваться вместе для максимальной конфиденциальности и безопасности.

Как работает VPN

VPN шифрует трафик и передает его на удаленный сервер через безопасное соединение. Прокси-сервер облегчает онлайн-соединение и скрывает ваш IP-адрес.

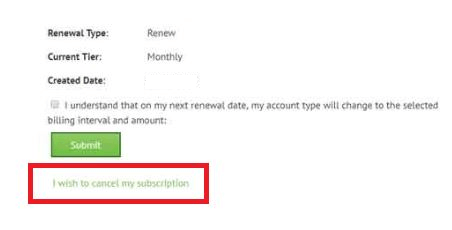

В отличие от I2P и Tor, уровень конфиденциальности VPN зависит от поставщика услуг. Чтобы обеспечить максимальную конфиденциальность, вам нужно использовать VPN-сервис премиум-класса со сложными протоколами, придерживаться политики нулевого ведения журналов и базироваться где-то за пределами юрисдикции правительства.

Если базируется в такой стране, как США, закон требует некоторых пользователей или журналы подключения .

Двумя VPN-сервисами, которым вы можете доверять с максимальной конфиденциальностью и анонимностью, являются NordVPN и ExpressVPN , которые базируются в Панаме и Британских Виргинских островах соответственно и не ведут никаких журналов.

I2P против VPN

В то время как I2P предлагает анонимный доступ к темной сети, VPN фокусируется на обеспечении безопасности и конфиденциальности в Интернете.

Комбинация I2P или Tor с VPN может обеспечить максимальную безопасность и абсолютную анонимность, хотя и окажет значительное влияние на скорость соединения.

Тем не менее, одного лишь использования надежного VPN, такого как ExpressVPN или NordVPN, может быть достаточно для обеспечения безопасности и предоставления других преимуществ.

- Затенение онлайн активности

- Обеспечение общественного доступа

- Обход гео-ограничений

- Потоковое вещание на Netflix, Hulu, BBC iPlayer, Spotify и т.д.

- Более безопасный P2P и торрент

- Уклонение от цензуры в таких странах, как Иран и Китай

- Избегание регулирования пропускной способности

Как настроить сеть I2P

Первое, что вам нужно сделать, это установить Java, если вы еще этого не сделали. Программное обеспечение можно загрузить с официального сайта Java.

Затем вам необходимо загрузить и установить программное обеспечение I2P , которое доступно для следующих платформ.

- Windows

- Mac OS X

- GNU / Линус / BSD / Солярис

- Debian / Ubuntu

- Android

Примечательно, что в настоящее время нет IOS-совместимой версии I2P.

Этот учебник ориентирован на Windows 10, которая является самой популярной настольной операционной системой.

- Посетите сайт I2P, скачайте установочный пакет и запустите его.

- Во время установки I2P вам потребуется установить некоторые настройки . Если вы хотите, чтобы I2P работал из автозагрузки Windows, вы можете поставить галочку в поле « Служба Windows ». В противном случае оставьте его невыбранным и нажмите « Далее », чтобы настройки по умолчанию завершили установку. Убедитесь, что вы разрешили создание ярлыка в меню «Пуск».

- После завершения установки нажмите « Готово ». Теперь вы должны увидеть опцию запуска I2P в меню «Пуск» .

- После запуска I2P откроется консольное окно ; не закрывайте это. Если вам нужна помощь, вы можете скопировать и вставить файлы журнала отсюда.

- I2P откроет новое окно в вашем интернет-браузере по умолчанию. Этот браузер будет выступать в качестве вашей информационной панели , а также покажет вам, когда вы подключитесь.

Конфигурирование вашей сети I2p

Мы рекомендуем Mozilla Firefox в сочетании с I2P , поскольку он более безопасный, чем Internet Explorer, и более приватный, чем Google Chrome, из-за их обширного доступа.

- Запустите Firefox и нажмите « Параметры ».

- Прокрутите вниз до категории « Настройки сети » и нажмите « Настройки ».

- Установите флажок « Ручная настройка прокси-сервера » и введите следующие значения: HTTP-прокси: 127.0.0.1, Порт: 4444 и оставьте поле «Без прокси» как « localhost, 127.0.0.1». »

- Нажмите « ОК » для выхода из настроек, и все готово!

- Если вы хотите часто использовать I2P, рекомендуется установить расширение FoxyProxy в браузере, так как это поможет вам быстро изменить настройки прокси.

- Теперь вы должны быть подключены к сети I2P .

Вы можете проверить подключение, щелкнув одну из перечисленных « Скрытых служб, представляющих интерес » в консоли маршрутизатора. Если один не работает, вы можете попробовать другой.

Как использовать I2P

Если вы новичок в этой технологии, вы не будете знать обо всех преимуществах сети . Ниже приведены некоторые основные службы, которые вы можете использовать с I2P.

1 электронная почта / обмен сообщениями

I2P имеет почтовую службу, известную как I2P Bote, которая является полностью децентрализованной и распределенной системой анонимной электронной почты, которая обеспечивает вашу безопасность и анонимность. Вся электронная почта зашифрована, и никто не сможет их перехватить.

Susimail — это доступный веб-сервис электронной почты, управляемый и поддерживаемый человеком, известным как Почтальон. Это отличный сервис для конфиденциальности и безопасности.

2 Eepsites

Имя, данное сайтам в сети I2P, и они обычно имеют суффикс .i2p. Доступ к этим сайтам возможен только внутри I2P, поэтому они составляют даркнет I2P.

Доступ к некоторым конкретным веб-сайтам возможен только в том случае, если владелец подключен к сети, что является основным недостатком распределенной сети.

3 торрента

I2P предлагает возможность безопасного торрента, и они очень поощряют это, и вы можете получить доступ к встроенному клиенту Torrent I2P, называемому I2PSnark, из консоли маршрутизатора.

Вы можете установить надстройку I2P на Vuze, чтобы облегчить анонимный поток через Интернет.

4 IRC (Internet Relay Chart)

Познакомившись с I2P, вы также можете попробовать получить доступ к IRC, в котором есть чаты I2P. Однако вам потребуется, чтобы в вашей системе уже был установлен клиент, и вы можете ознакомиться с его документацией здесь.

Последнее слово

I2P предлагает вам подключение к совершенно новому уровню Интернета, который скрыт для обычных пользователей Интернета . Как и предполагает его название (« Невидимый Интернет-проект» ), его цель — предложить пользователям конфиденциальность и безопасность, особенно в наши дни, когда интернет-провайдеры, правительства и другие организации следят за тем, как люди используют Интернет.

Чтобы скрыть свою деятельность , вам придется использовать I2P, Tor или надежный VPN. Последнее является самым простым, и хотя вам придется расстаться с несколькими долларами, VPN, такая как ExpressVPN или NordVPN , обеспечит вам превосходную безопасность .

Чтобы определить, какой сервис лучше всего соответствует вашим потребностям, вы можете проверить наше сравнение ExpressVPN и NordVPN .