Лучшие VPN для Linux в 2020 году

Итак, вы завершили первый шаг. Вы успешно мигрировали в Linux, и теперь вы хорошо знакомы с его уникальными преимуществами и особенностями.

Вы наслаждаетесь дополнительными функциями безопасности вашего дистрибутива, и все идет отлично, но в глубине вашего ума все еще остается недовольство тем, что ваша конфиденциальность может быть под угрозой .

Что ж, вам будет приятно узнать, что, как и в случае с Windows и MacOS, можно установить VPN, чтобы поднять вашу безопасность на новый уровень.

VPN означает « Виртуальная частная сеть» и используется для подмены IP-адреса человека , делая его местоположение анонимным для любого, кто пытается его отследить.

Тот факт, что Linux не заполнен бэкдорами, такими как проприетарные операционные системы, не означает, что его невозможно взломать, и большинство взломов начинаются с получения IP. С помощью IP-адреса хакер может делать все что угодно, например:

- Узнайте, в какой сети вы находитесь

- Посмотрите, какие устройства находятся в этой сети

- Определите, какую операционную систему вы используете, основываясь на том, какое устройство ваше

- Запланируйте атаку на эту систему

- Установить вредоносное ПО

- Потенциально украсть данные или удержать вашу систему в выкупе, между прочим

Тот факт, что все это можно сделать, просто получив IP-адрес , довольно страшен, поэтому крайне важно, чтобы вы защищали свою анонимность с помощью первоклассного VPN .

Прежде чем мы рассмотрим лучшие VPN для Linux , давайте рассмотрим способы защиты самой системы Linux , поскольку ее всегда лучше строить из прочного фундамента, чем из-за трещин.

Быстрая навигация:

- 1 Что делает хороший VPN для Linux?

- 2 три лучших VPN для Linux

- 3 Некоторые VPN, чтобы избежать

- 4 Защита Linux

- 5 Используйте антивирус

- 6 самых безопасных дистрибутивов Linux

- 7 общих вопросов по использованию VPN

- 8 Как установить и подключиться к OpenVPN

- 9 Как сделать VPN kill-switch в Linux

1 Что делает хороший VPN для Linux?

Теперь, когда ваша система Linux достаточно безопасна, пришло время взглянуть на VPN. Выбор VPN не так прост, как вы хотите убедиться, что вы получаете хорошее соотношение цены и качества.

Поэтому давайте установим несколько ключевых вещей для поиска в VPN .

- Серверы

Поскольку VPN работают путем подмены вашего местоположения, вы должны быть уверены, что у вас будет множество серверов в широком диапазоне мест на выбор . Это не только позволит вам получить доступ к контенту в разных странах, но также будет означать, что вы всегда сможете найти достойную связь в своей стране. - Безопасность

Это очевидно, но вы должны быть уверены, что выбранная вами VPN безопасна . Это можно сделать, просто проверив отзывы об услуге или просмотрев сами спецификации безопасности . Без надлежащей безопасности вы рискуете получить утечку своего IP, что может привести к потере данных в чужих руках. - Интерфейс

Хороший VPN обычно не бывает дешевым. По этой причине интерфейс должен быть простым в использовании с большим количеством опций для настройки. В конце концов, деньги приносят удобство, и нет смысла тратить большие деньги на VPN, если вы слишком усложняете их использование в полной мере.

2 три лучших VPN для Linux

Теперь, когда мы установили, что искать в VPN, давайте рассмотрим лучшие VPN для Linux .

1 ExpressVPN — совместим с несколькими дистрибутивами

Ключевая особенность:

- Поддержка Linux

- Луковая маршрутизация

- Быстро

Этот VPN в настоящее время является самым популярным в мире благодаря широкому спектру функций и встроенной луковичной маршрутизации . Он также поддерживает как 32-разрядные, так и 64-разрядные версии различных дистрибутивов Linux , таких как Ubuntu, Debian, Fedora и CentOS, что делает его отличным вариантом для тех, кто использует эти системы.

С точки зрения производительности, ExpressVPN обеспечивает быструю и стабильную скорость как на коротких, так и на больших расстояниях. Также доступно более 2000 различных серверов в 148 точках в 94 разных странах .

Однако следует отметить, что версия для Linux не включает в себя графический интерфейс рабочего стола , а это означает, что все настройки должны быть выполнены в терминале . Хорошей новостью является то, что процесс установки все еще очень прост и, возможно, быстрее благодаря текстовому интерфейсу.

2 NordVPN — улучшенное шифрование

Ключевая особенность:

- Выделенное приложение для Linux

- Отличный выбор сервера

- Жесткая безопасность

Если вы ищете VPN с расширенными настройками, NordVPN — отличный вариант. Этот сложный уровень конфигурируемости, вероятно, не понравится многим случайным пользователям, но это означает, что NordVPN может предложить некоторые из самых жестких доступных вариантов безопасности .

Существует также более 5000 серверов на выбор в более чем 60 местах , что означает, что быстрое соединение никогда не должно быть слишком трудно найти.

Наконец, услуга также относительно дешевая, и ценность денег, которую вы получаете, действительно хороша, учитывая уровень контроля над VPN.

3 AirVPN

Ключевая особенность:

- Полный графический интерфейс

- Принимает Биткойн

- Имеет переключатель убийства

AirVPN работает на основе сервиса OpenVPN и получил высокую оценку за высокую прозрачность и открытость своей сети . Как и ExpressVPN, он работает как с 32-битными, так и с 64-битными системами Linux, что делает его очень совместимым .

В отличие от ExpressVPN, тем не менее, имеется также графический интерфейс , который дает вам возможность использовать графический интерфейс или командную строку. Сам графический интерфейс довольно прост, но включает в себя все необходимые функции, которые вам понадобятся для запуска VPN.

Один из более слабых аспектов этой VPN заключается в том, что существует относительно небольшое количество серверов и мест на выбор. Скорее всего, это улучшится, если популярность VPN будет продолжать расти, но в настоящее время вы можете обнаружить, что услуга немного ограничена.

3 Некоторые VPN, чтобы избежать

Хотя для Linux доступно много хороших VPN-сетей, есть и несколько, о которых следует избегать . Некоторые VPN, которых следует избегать, включают в себя:

- Betternet — часть рекламной платформы, которая получает доступ к файлам cookie, чтобы на них можно было ориентировать персонализированные объявления.

- Hide.me — Низкая скорость, и он не поддерживает OpenVPN, который является рекомендуемым протоколом для онлайн-безопасности.

- Привет. Это расширение для однорангового прокси-браузера, которое работает как VPN, но не имеет централизованных серверов. Вместо этого пользователи направляют свои данные через устройства других пользователей Hola. Таким образом, это может сделать вас ответственным за действия других пользователей.

4 Защита Linux

1 Установите только то, что вам нужно

Первое, что вы хотите убедиться в том, что вы устанавливаете только то, что вам нужно . Поддержание дистрибутивного дистрибутива не только повысит производительность, но и уменьшит вероятность установки вредоносного ПО под видом чего-либо другого. В принципе, если что-то необязательно, оставьте это .

2 Безопасный консольный доступ

Одна из самых важных вещей, которую вы должны сделать, — это защитить консольный доступ к серверам Linux , отключив загрузку с внешних устройств, таких как DVD, CD и флэш-накопители, после настройки BIOS . Вы также должны установить пароль в BIOS и загрузчик grub для защиты этих настроек.

3 Зашифруйте ваш диск

При установке дистрибутива Linux вам будет предложено зашифровать диск. Это стоит сделать, так как это будет означать, что ваши данные остаются в безопасности . Это означает, что вам будет предложено ввести пароль для расшифровки диска при входе в систему, но это небольшая цена за защиту ваших данных.

4 Включите ваш брандмауэр

Это то, что должен делать каждый пользователь Linux при первой установке дистрибутива Linux . Это скорее совет по этике безопасности, хотя даже при отключенном брандмауэре порты заблокированы в любом случае. Но, конечно, вы никогда не знаете, и по этой причине лучше всего включить брандмауэр на всякий случай.

Для этого вам нужно будет открыть свой терминал и ввести :

sudo apt-get установить guf

GUFW расшифровывается как « Графический несложный FireWall ». Команда выше установит его. После завершения установки откройте программу, набрав «gufw» в своем терминале и нажав Enter.

После того, как вы откроете его, вам должен быть представлен простой интерфейс, в котором есть несколько различных опций для игры. Просто перейдите к кнопке «Состояние» и переключите ее с ВЫКЛ на ВКЛ . затем выйдите из программы.

Брандмауэр теперь включен.

5 Отключите SSH вход через Root

Еще одна вещь, которую вы захотите сделать, — отключить вход в систему через SSH . Для этого вам сначала необходимо получить доступ к файлу, отвечающему за настройку SSH . Файл имеет следующее расположение:

/ И т.д. / SSH / sshd_config

После того как вы нашли этот файл, откройте его в текстовом редакторе и удалите символ «#» из следующей строки кода.

PermitRootLogin no

6 Включите SELinux

Security-Enhanced Linux (SELinux) — это механизм безопасности контроля доступа, предоставляемый в ядре. Механизм имеет три основных уровня работы, которые включают в себя:

- Принудительное выполнение — это режим по умолчанию, который включает и применяет протокол SELinux на компьютере.

- Разрешающий — этот режим немного менее безопасен, так как не применяет политику безопасности . Вместо этого он просто предупреждает и регистрирует действия .

- Отключено — в этом режиме SELinux выключен .

Управлять SELinux можно из файла / etc / selinux / config , где вы можете включить или отключить его.

5 Используйте антивирус

Я знаю, я знаю, антивирусное программное обеспечение совершенно не нужно для систем Linux, верно? Неправильно. Хотя большинство вредоносных программ предназначено для компьютеров с Windows, все еще существует множество вредоносных программ, предназначенных также для атак на системы Linux . Вероятность получить удар по одному из них невелика, но статья о безопасности Linux не была бы полной без упоминания об этом, и вот она.

Хорошей новостью является то, что существует множество антивирусных программ, и самый простой способ их найти — это простой поиск в Google. Многие из них должны быть бесплатными, что является бонусом.

6 самых безопасных дистрибутивов Linux

Теперь, когда мы разработали несколько способов защиты вашей системы Linux, давайте взглянем на список наиболее безопасных доступных на данный момент дистрибутивов Linux.

Топ 5 самых безопасных дистрибутивов:

- ОС Qubes

Если вы ищете самый безопасный дистрибутив для вашего рабочего стола, Qubes — это то, что вам нужно. Это ОС на базе Fedora с акцентом на безопасность рабочего стола . Одной из вещей, которые делают его таким безопасным, является его способность изолировать и виртуализировать различные виртуальные машины отдельно . - Хвосты

Этот дистрибутив был нацелен на персональные компьютеры и был разработан, чтобы расставлять приоритеты, чтобы вы были в безопасности, пока вы просматриваете Интернет . - Parrot Security OS

Эта операционная система меняет правила безопасности и конфиденциальности. Он был разработан в основном для криминалистов, но обычные люди также могут использовать некоторые из его встроенных функций безопасности, таких как луковичная маршрутизация, для повышения анонимности в Интернете. - Kali Linux

Когда дело касается безопасности, Kali Linux, пожалуй, самый известный дистрибутив из всех. Он был разработан для пентестеров и судебных экспертов и поставляется с широким спектром инструментов безопасности, таких как Parrot OS. - Whonix

Если ваша главная задача — защитить ваш IP, Whonix — отличный дистрибутив. Особое внимание уделяется конфиденциальности и анонимности, что обеспечивается изоляцией . ОС разработана двумя основными программами. Один — рабочая станция, а другой — шлюз. Шлюз действует как посредник и использует сеть Tor, чтобы поддерживать все соединения анонимными .

7 общих вопросов по использованию VPN

На данный момент у вас, вероятно, есть ряд вопросов, связанных с использованием VPN. Итак, прежде чем мы продолжим, давайте рассмотрим некоторые наиболее часто задаваемые вопросы, когда речь идет о VPN.

Будет ли VPN вести логи?

Короткий ответ — нет , при условии, что это хороший VPN. Поскольку бизнес-модель VPN основана на поддержании конфиденциальности, поставщикам было бы довольно лицемерно вести журнал вашей активности. Сказав это, есть некоторые VPN, которые обязательно проверяют, прежде чем подписываться на любой из них. Обычно журналы хранятся только для создания персонализированной рекламы , но даже в этом случае вы все равно должны видеть это как красный флаг .

Можете ли вы использовать две VPN одновременно?

Для еще большей безопасности две VPN могут использоваться одновременно . Думайте об этом как о ношении дополнительной пары носков, чтобы держать ноги в тепле. Первая пара делает свою работу, но добавляя больше слоев, вы уменьшаете вероятность прохождения холодного воздуха.

Однако проблема с использованием нескольких VPN заключается в том, что на скорость это сильно повлияет, поэтому рекомендуется использовать только один хороший VPN.

Какой протокол VPN я должен использовать?

Когда дело доходит до протоколов, у вас есть несколько разных из них, таких как L2TP / IPsec, PPTP, SSTP и iKEv2. Однако рекомендуется использовать OpenVPN, так как он самый быстрый и безопасный.

В чем разница между общим IP и выделенным IP?

Общий IP-адрес обычно используется провайдерами VPN, поскольку невозможно предоставить каждому пользователю уникальный IP-адрес . Это также помогает в анонимности, поскольку означает, что большое количество людей будут использовать один и тот же IP-адрес .

Выделенный IP-адрес обычно доступен, если вы готовы заплатить немного больше. Это может пригодиться, если вам не нужно вводить дополнительную информацию каждый раз, когда вы входите в онлайн-банкинг или любой другой сайт, который упрощает процесс входа в систему, запоминая ваш IP.

В чем разница между Smart DNS, прокси и VPN?

Smart DNS работает, маскируя IP-адрес , позволяя вам получить доступ к веб-сайту или услуге без географических ограничений. Он работает с использованием прокси-сервера DNS для переопределения выбранных записей DNS, чтобы DNS-запросы разрешались для прокси-сервера, а не для реального сервера .

Прокси-сервер работает аналогично VPN, но обычно вместо него используется веб-браузер или приложение . В отличие от VPN, он не шифрует весь ваш исходящий трафик , поскольку фокусируется только на одном источнике .

VPN, с другой стороны, шифрует весь ваш исходящий трафик и маскирует ваш IP-адрес . По этой причине обычно это предпочтительное решение для достижения максимальной безопасности на вашем компьютере.

8 Как установить и подключиться к OpenVPN

Если вы хотите вместо этого установить OpenVPN и настроить собственный сервер доступа, вы можете сделать это. Для установки OpenVPN введите одну из следующих команд, в зависимости от вашего дистрибутива .

Fedora / CentOS / RedHat

ням установить openvpn

Ubuntu / Debian

apt-get установить openvpn

После того, как вы загрузили и установили программу, запустите ее, используя аргумент «-version», чтобы убедиться, что вы используете версию 2.1 .

openvpn – версия

Теперь, когда вы знаете, что у вас установлен правильный пакет, пришло время установить соединение. Чтобы вручную установить соединение с помощью профиля автоматического входа , выполните следующую команду.

openvpn –config client.ovpn

В качестве альтернативы, если вы хотите установить соединение с заблокированным пользователем профилем, вам нужно будет использовать следующую команду.

openvpn –config client.ovpn –auth-user-pass

Теперь у вас есть это, теперь у вас должен быть сервер OpenVPN, успешно работающий на вашем Linux-компьютере. То, что вы делаете с этим дальше, конечно же, ваше дело.

9 Как сделать VPN kill-switch в Linux

Чтобы защитить себя от разрыва соединения с VPN, вам необходимо создать переключатель отключения VPN . Переключатель kill будет отбрасывать весь исходящий трафик вашего трафика при каждом отключении.

Пользователи Linux могут использовать iptables или ufw для настройки выключателя VPN , но в этом руководстве мы будем использовать iptables .

Шаг 1: Получить имя сетевого интерфейса и сетевую подсеть

Чтобы начать настройку переключателя kill, вам необходимо знать:

- Имя сетевого интерфейса устройства.

- Подсеть локальной сети клиента.

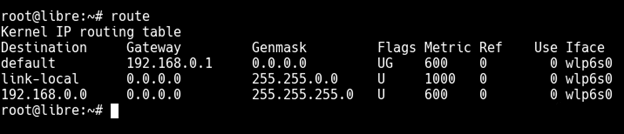

Чтобы получить эту информацию, запустите команду route на вашем устройстве. Вы должны получить что-то похожее на это:

Под столбцом Iface вы увидите имя вашего интерфейса ( в данном случае wlps6s0 )

В последней строке под столбцом Genmask должна отображаться подсеть вашей локальной сети (255.255.255.0) . Мы будем использовать эти детали для замены wlp6s0 и 198.168.0.1/24 в коде на шаге 3.

Шаг 2: Настройка client.ovpn

Нам нужно изменить файл конфигурации client.ovpn следующим образом:

- Поверните dev tun в 0, чтобы указать виртуальный сетевой адаптер

dev tun0

- Теперь убедитесь, что ваш VPN-сервер указан по IP-адресу, а не по имени хоста. Это в пульте

дистанционный 198.51.100.0 1194

Шаг 3: Настройка выключателя / брандмауэра

Создайте сценарий оболочки со следующим набором правил iptables:

! / bin / bash

iptables –flush

iptables –delete-chain

iptables -t nat –fush

iptables -t nat –delete-chain

iptables -P ВЫХОД ВЫБРАТЬ

iptables -A ВХОД -j ПРИНЯТЬ -i lo

iptables -A ВЫХОД -j ПРИНЯТЬ -o lo

iptables -A INPUT -src 192.168.0.0/24 -j ПРИНЯТЬ -i wlp6s0

iptables -A ВЫХОД -d -d 192.168.0.0/24 -j ПРИНЯТЬ -o wlp6s0

iptables -A ВЫХОД -j ПРИНЯТЬ -d 198.51.100.0 — o wlp6s0 -p udp -m udp –dport 1194

iptables -A INPUT -j ПРИНЯТЬ -s 198.51.100.0 -i wlp6s0 -p udp -m udp –sport 1194

iptables -A ВХОД -j ПРИНЯТЬ -i tun0

iptables -A ВЫХОД — j ПРИНЯТЬ -o tun0

Примечание. Вам необходимо заменить имя интерфейса и IP-адреса на те, которые вы получили на шаге 1.

Теперь сохраните скрипт как iptables-vpn.sh , а затем установите разрешения с помощью chmod и выполните скрипт:

chmod + x iptables-vpn.sh

./iptables-vpn.sh

Этот новый набор правил теперь заменил все существующие правила iptables . Чтобы действовать как переключатель уничтожения, теперь он отбрасывает весь ваш исходящий трафик, кроме разрешенного нами сетевого блока.

Тем не менее, набор правил является только временным. Чтобы сделать его постоянным , вам может потребоваться установить пакет «iptables-persistent» для вашего дистрибутива.

В противном случае установите его так, чтобы он запускался при перезагрузке, добавив следующую строку:

@reboot root /path/iptables-ks.sh

Ваш переключатель убийства должен теперь быть активным !